ГЛАВА

10. ОТЕЧЕСТВЕННЫЕ АППАРАТНО-ПРОГРАММНЫЕ СРЕДСТВА

КРИПТОГРАФИЧЕСКОЙ ЗАЩИТЫ ИНФОРМАЦИИ СЕРИИ КРИПТОН

10.1.

Концептуальный подход фирмы АНКАД к защите информации в компьютерных

системах и сетях

Полностью контролируемые компьютерные системы

Любая компьютерная система (КС) использует стандартное и специализированное оборудование и программное обеспечение, выполняющее определенный набор функций: аутентификацию пользователя, разграничение доступа к информации, обеспечение целостности информации и ее защиты от уничтожения, шифрование и электронную цифровую подпись и др.

Целостность и ограничение доступа к информации обеспечиваются специализированными компонентами системы, использующими криптографические методы защиты. Для того чтобы компьютерной системе можно было полностью доверять, ее необходимо аттестовать, а именно:

• определить множество выполняемых функций;

• доказать конечность этого множества;

• определить свойства всех функций.

Отметим, что в процессе функционирования системы невозможно появление в ней новой функции, в том числе и в результате выполнения любой комбинации функций, заданных при разработке. Здесь мы не будем останавливаться на конкретном составе функций, поскольку они перечислены в соответствующих руководящих документах Федерального агентства правительственной связи и информации (ФАПСИ) и Государственной технической комиссии (ПК) России.

При использовании системы ее функциональность не должна нарушаться, иными словами, необходимо обеспечить целостность системы в момент ее запуска и в процессе функционирования.

Надежность защиты информации в компьютерной системе определяется:

• конкретным перечнем и свойствами функций КС;

• используемыми в функциях КС методами;

• способом реализации функций КС.

Перечень используемых функций соответствует классу защищенности, присвоенному КС в процессе сертификации, и в принципе одинаков для систем одного класса. Поэтому при рассмотрении конкретной КС следует обратить внимание на используемые методы и способ реализации наиболее важных функций: аутентификацию и проверку целостности системы. Здесь следует отдать предпочтение криптографическим методам: шифрования (ГОСТ 28147-89), электронной цифровой подписи (ГОСТР 34,10-94) и функции хэширования (ГОСТР 34.11-94), надежность которых подтверждена соответствующими государственными организациями.

Программная реализация функций КС. Большинство функций современных КС реализованы в виде программ, поддержание целостности которых при запуске системы и особенно в процессе функционирования является трудной задачей. Значительное число пользователей в той или иной степени обладают познаниями в программировании, осведомлены об ошибках в построении операционных систем. Поэтому существует достаточно высокая вероятность применения ими имеющихся знаний для "атак" на программное обеспечение.

Проверка целостности

одних программ при помощи других не является надежной. Необходимо четко

представлять, каким образом обеспечивается целостность собственно программы

проверки

целостности. Если обе программы находятся на одних и тех же носителях, доверять

результатам такой проверки нельзя. В связи с этим к программным системам защиты

от несанкционированного доступа (НСД) следует относиться с особой

осторожностью.

Аппаратная реализация функций КС. Использование аппаратных средств снимает проблему обеспечения целостности системы. В большинстве современных систем защиты от НСД применяется зашивка программного обеспечения в ПЗУ или в аналогичную микросхему. Таким образом, для внесения изменений в ПО необходимо получить доступ к соответствующей плате и заменить микросхему,

В случае использования универсального процессора реализация подобных действий потребует применения специального оборудования, что еще более затруднит проведение атаки. Использование специализированного процессора с реализацией алгоритма работы в виде интегральной микросхемы полностью снимает проблему нарушения целостности этого алгоритма.

На практике для повышения класса защищенности КС функции аутентификации пользователя, проверки целостности (платы КРИПТОН-НСД, АККОРД и др.), криптографические функции (платы КРИПТОН-4, КРИПТОН-4К/8, КРИПТОН-4К/16, КРИПТОН-4/PCI, КРИПТОН-7/PCt, КРИПТОН-8/PCI), образующие ядро системы безопасности, реализуются аппаратно (табл. 10.1), все остальные функции - программно.

Таблица 10.1

Аппаратные устройства криптографической защиты данных серии КРИПТОН

|

Наименование

|

Описание

|

|

КРИПТОН-4

|

Шифрование по ГОСТ281 47-89

(специализированным

|

|

КРИПТОН-4К/8

|

Функции устройства КРИПТОН-4.

|

|

КРИПТОН-4 К/16

|

Функции устройства КРИПТОН-4К/8.

|

|

КРИПТОН-4/PCI

|

Функции устройства КРИПТОН-4КЛ6.

|

|

КРИПТОН-7/PCI

|

Функции устройства КРИПТОН-4/PCI.

|

|

КРИПТОН-8/РС!

|

Функции устройства КРИПТОН-7/PCI. Скорость шифрования до 8800 Кбайт/с.

|

|

КРИПТОН-НСД

|

Шифрование по ГОСТ28147-89 (программой из

ПЗУ).

|

|

Специализированная

|

Размещение коммуникационных модулей внутри

платы

|

Для построения надежной системы защиты КС ее разработчик должен владеть возможно более полными знаниями о конкретной операционной системе (ОС), под управлением которой будет работать система. В настоящее время отечественные разработчики располагают относительно полной информацией только об одной операционной системе-DOS. Таким образом, к целиком контролируемым можно отнести КС, работающие в операционной системе DOS, или КС собственной разработки.

Частично контролируемые компьютерные системы

Именно к таким системам можно отнести современные КС, использующие ОС Windows 95/98, Windows NT, различные версии UNIX, поскольку аттестовать их программное обеспечение полностью не представляется возможным. Сегодня вряд ли кто-нибудь возьмется достоверно утверждать, что в нем отсутствуют ошибки, программные закладки недобросовестных разработчиков или соответствующих служб.

Безопасность в таких КС может быть обеспечена:

• использованием специальных аттестованных (полностью контролируемых) аппаратно-программных средств, выполняющих ряд защищенных операций и играющих роль специализированных модулей безопасности;

• изоляцией от злоумышленника ненадежной компьютерной среды, отдельного ее компонента или отдельного процесса с помощью полностью контролируемых средств.

В частично контролируемых КС использование каких-либо программно реализованных функций, отвечающих за шифрование, электронную цифровую подпись, доступ к информации, доступ к сети и т.д., становится показателем наивности администратора безопасности. Основную опасность представляет при этом возможность перехвата ключей пользователя, используемых при шифровании и предоставлении полномочий доступа к информации.

Одним из наиболее

известных и надежных аппаратных модулей безопасности являются платы серии

КРИПТОН, обеспечивающие как защиту ключей шифрования и электронной цифровой

подписи (ЭЦП), так и неизменность их алгоритмов. Все используемые в системе

ключи могут шифроваться на мастер-ключе (загружаемом в плату минуя шину

компьютера) и храниться на внешнем носителе в зашифрованном виде. Они

расшифровываются только внутри платы, в которой применяются специальные методы

фильтрации и зашумления для предотвращения возможности считывания ключей с

помощью специальной аппаратуры. В качестве ключевых носителей используются

дискеты, микропроцессорные

электронные карточки (смарт-карты) и "таблетки" Touch-Memory.

В современных аппаратно-программных средствах защиты от НСД для частично контролируемых КС можно серьезно рассматривать только функции доступа к ПК, выполняемые до загрузки операционной системы, и аппаратные функции блокировки портов ПК. Таким образом, существуют широкие возможности для разработки модулей безопасности для защиты выбранных процессов в частично контролируемых системах.

Основная проблема защиты отечественных корпоративных и ведомственных сетей состоит в том, что их программное и аппаратное обеспечение в значительной степени является заимствованным, приспособленным к ведомственным нуждам и производится за рубежом. Сертификация и аттестация компонентов этих сетей очень трудоемкий процесс. За время аттестации одной системы в продажу поступает, как правило, не одна, а несколько новых версий системы или отдельных ее элементов.

Для построения защищенной сети необходимо прежде всего обеспечить защиту ее компонентов. К основным компонентам сети относятся:

• абонентские места, персональные компьютеры или терминалы клиента;

• центры коммутации пакетов, маршрутизаторы, шлюзы и сетевые экраны;

• корпоративный сервер, локальные серверы и серверы приложений;

• отдельные сегменты сетей.

Защита каждого из компонентов (как правило, компьютера) складывается из:

• исключения несанкционированного доступа к компьютеру со стороны консоли;

• разграничения доступа к ресурсам компьютера со стороны консоли;

• исключения несанкционированного доступа к компьютеру со стороны сети;

• разграничения доступа к ресурсам компьютера со стороны сети;

• обеспечения секретности используемых для защиты криптографических ключей.

Кроме того, необходимо также защитить сеть целиком от проникновения извне и каналы обмена с другими сетями.

10.2. Основные элементы и средства защиты от несанкционированного доступа

Фирма АНКАД известна на отечественном рынке как разработчик, производитель и поставщик аппаратно-программных криптографических средств защиты информации серии КРИПТОН. Традиционно они выпускались в виде устройств с минимальным программным обеспечением. Встраивание их в конечные системы осуществлялось пользователем. В настоящий момент наряду с производством и поставкой устройств фирма предлагает готовые решения: от программ абонентского шифрования и электронной подписи до защиты отдельных рабочих мест и систем в целом.

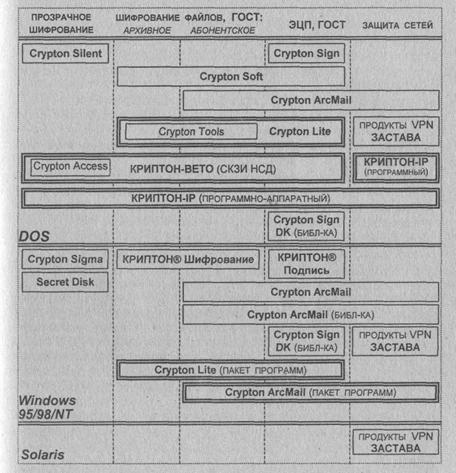

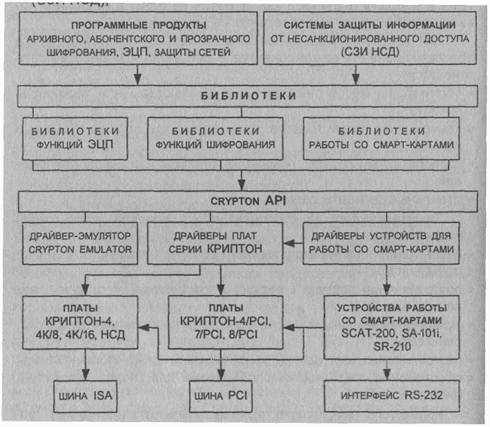

В состав средств криптографической защиты информации (СКЗИ) фирмы АНКАД включены (рис. 10.1):

• устройства криптографической защиты данных (УКЗД) и их программные эмуляторы;

• контроллеры смарт-карт;

• системы защиты информации от несанкционированного доступа (СЗИ НСД);

Рис.10.1. Структура средств криптографической защиты информации

• программы абонентского шифрования, электронной подписи и защиты электронной почты;

• коммуникационные программы прозрачного шифрования IP-пакетов и ограничения доступа к компьютеру по сети;

• криптомаршрутизаторы;

• библиотеки поддержки различных типов смарт-карт;

• библиотеки функций шифрования и электронной цифровой подписи для различных операционных систем.

Отдельным рядом (семейством) устройств с использованием криптографических методов защиты являются специализированные модули безопасности для терминального оборудования, контрольно-кассовых машин, банкоматов и другого оборудования, используемого в палтежных и расчетных системах.

Устройства криптографической защиты данных серии КРИПТОН

Отличительной

особенностью и в этом смысле уникальностью семейства УКЗД фирмы АНКАД является

разработанная ею в рамках научно-технического сотрудничества с ФАПСИ

отечественная

специализированная микропроцессорная элементная база для наиболее полной и

достоверной аппаратной реализации российского стандарта шифрования (см. табл.

10.1). В настоящее время серийно выпускаются УКЗД КРИПТОН-4, 4К/8 и 4К/16,

предназначенные для шифрования по ГОСТ28147-89 и генерации случайных чисел при

формировании ключей. Началось производство устройств серии КРИПТОН с

интерфейсом шины PCI.

В качестве ключевых

носителей применяются дискеты, смарт- карты и Touch-Memory. Все ключи,

используемые в системе, могут шифроваться на мастер-ключе и храниться на

внешнем носителе в

зашифрованном виде. Они расшифровываются только внутри платы. Устройство может

выполнять проверку целостности программного обеспечения до загрузки

операционной системы, а также играть роль электронного замка персонального

компьютера, обеспечивая контроль и разграничение доступа к нему.

УКЗД семейства КРИПТОН аттестованы в ФАПСИ, широко применяются в разнообразных защищенных системах и сетях передачи данных и имеют сертификаты соответствия ФАПСИ в составе ряда АРМ абонентских пунктов при организации шифровальной связи I класса для защиты информации, содержащей сведения, составляющие государственную тайну.

Для систем защиты информации от несанкционированного доступа разработана специальная плата КРИПТОН-НСД, выполняющая программное шифрование по ГОСТ28147-89, аппаратную генерацию случайных чисел, загрузку ключей с дискет, смарт-карт или Touch Memory.

Для встраивания в конечные системы пользователя УКЗД имеют два уровня интерфейса в виде набора команд устройства и библиотеки функций. Команды выполняются драйверами устройств для операционных систем DOS, Windows 95/98 и NT4.0, UNIX. Функции реализованы на основе команд.

Наиболее важными особенностями рассматриваемых плат являются:

• наличие загружаемого до загрузки операционной системы мастер-ключа, что исключает его перехват;

• выполнение криптографических функций внутри платы, что исключает их подмену или искажение;

• наличие аппаратного датчика случайных чисел;

• реализация функций проверки целостности файлов операционной системы и разграничения доступа к компьютеру;

• высокая скорость шифрования: от 350 Кбайт/с (КРИПТОН-4) до 8800 Кбайт/с (КРИПТОН 8/PCI).

Допустимо параллельное подключение нескольких устройств одновременно в одном персональном компьютере, что может значительно повысить интегральную скорость шифрования и расширить другие возможности при обработке информации.

Средства серии КРИПТОН независимо от операционной среды обеспечивают:

• защиту ключей шифрования и электронной цифровой подписи (ЭЦП);

• неизменность алгоритма шифрования и ЭЦП.

Все ключи, используемые в системе, могут шифроваться на мастер-ключе и храниться на внешнем носителе в зашифрованном виде. Они расшифровываются только внутри платы. В качестве ключевых носителей используются дискеты, микропроцессорные электронные карточки (смарт-карты) и "таблетки" Touch-Memory.

Устройства для работы со смарт-картами

Для ввода ключей, записанных на смарт-карты, предлагаются разработанные фирмой АНКАД устройства для работы со смарт- картами, функции которых приведены в табл. 10.2.

Адаптер смарт-карт SA-101i предназначен для чтения и записи информации на смарт-картах. Адаптер подключается к УКЗД КРИПТОН и позволяет вводить в него ключи шифрования, хранящиеся на смарт-карте пользователя.

На одной смарт-карте могут быть размещены:

• таблица заполнения блока подстановок УЗ (ГОСТ28147-89);

• главный ключ шифрования;

• секретный и открытый ключи электронной цифровой подписи (ЭЦП) пользователя;

Таблица 10.2

Устройства для работы со смарт-картами

|

Наименование

|

Описание

|

|

SA-1011

|

Запись/чтение информации на/с смарт-карты

EEPROM Интерфейс с УКЗД серии КРИПТОН, обеспечивающий прямую загрузку ключей в устройство

|

|

SCAT-200 (Контроллер смарт-карт)

|

Шифрование по ГОСТ 28147-89, DES. Интерфейс RS-232 с компьютером и специализированный интерфейс с УКЗД серии КРИПТОН

|

|

SR-210 (Контроллер

|

Запись/чтение информации на/с смарт-карты. Интерфейс RS-232 с компьютером и специализированный интерфейс с УКЗД серии КРИПТОН

|

• открытый ключ ЭЦП сертификационного центра;

• идентификатор пользователя системы защиты от несанкционированного доступа КРИПТОН-ВЕТО.

Адаптер SA-101J выпускается во внутреннем исполнении и легко встраивается в персональный компьютер на свободное место, предназначенное для дисковода.

Универсальный контроллер смарт-карт SCAT-200 предназначен для работы со смарт-картами. Контроллер SCAT-200 может подключаться как к УКЗД, так и к интерфейсу RS-232. Наиболее важными представляются следующие функции контроллера:

• запись информации на смарт-карту;

• чтение информации со смарт-карты;

• шифрование по ГОСТ28147-89 и DES;

• хранение секретных ключей (также, как в плате КРИПТОН-4);

• генерация случайной последовательности;

• набор на клавиатуре PIN-кода.

В контроллере могут применяться электронные карточки:

• открытая память (протокол I2C);

• защищенная память (серия GPM);

• микропроцессорные карты (PCOS).

Универсальный контроллер SCAT-200 позволяет строить информационные системы на базе смарт-карт, что делает его полезным для систем:

• безналичных расчетов (дебетно/кредитные карты);

• контроля доступа (хранения прав доступа);

• хранения конфиденциальной информации (медицина, страхование, финансы);

• защиты информации {хранения идентификаторов, паролей и ключей шифрования).

Контроллер может использоваться в компьютерах, электронных кассовых аппаратах, электронных замках, торговых автоматах, бензоколонках, платежных терминалах на базе IBM-совместимых компьютеров. Контроллер SCAT-200-совместный продукт фирмы АНКАД и АО "Скантек".

Универсальный контроллер смарт-карт SR-210 имеет те же возможности, что и SCAT-200, за исключением функций шифрования и генерации случайных последовательностей. Контроллер совместим с российскими интеллектуальными микропроцессорными карточками.

Программные эмуляторы функций шифрования устройств КРИПТОН

Для программной эмуляции функций шифрования УКЗД серии КРИПТОН разработаны и применяются:

• программа шифрования Crypton LITE для работы в среде MS-DOS;

• эмулятор Crypton Emulator для ОС Windows 95/98/NT.

Программа шифрования Crypton LITE предназначена для криптографической защиты (шифрования) информации, обрабатываемой ПЭВМ типа IBM PC/XT/AT 286, 384,486, Pentium в среде MS-DOS 3.0 и выше по алгоритму ГОСТ 28147-89.

Программа Crypton LITE полностью совместима с устройствами серии КРИПТОН, обеспечивающими гарантированную защиту информации. Crypton LITE и устройства серии КРИПТОН используют общее программное обеспечение.

Программа Crypton LITE рекомендуется для применений в компьютерах, где использование устройств КРИПТОН затруднено из-за конструктивных особенностей (например, в notebook). Crypton LITE применяется не только для защиты информации в компьютерах различного конструктивного исполнения, но и как средство поддержки при написании и отладке специализированного программного обеспечения к устройствам серии КРИПТОН.

Основные характеристики программы Crypton LITE:

Алгоритм шифрования ГОСТ 28147-89

Скорость шифрования "память-память" до 3 Мбайт/с (для Pentium-2)

Необходимая оперативная память 2,5...8 Кбайт

Длина ключа 256 бит

Ключевая система 3-уровневая

Программа Crypton LITE реализует все режимы алгоритма ГОСТ 28147-89:

• режим простой замены;

• режим гаммирования;

• режим гаммирования с обратной связью;

• режим вычисления имитовставки (имитоприставки).

Crypton LITE имеет

встроенный датчик случайных чисел, используемый для генерации ключей. В

программе Crypton LITE используются следующие ключевые элементы:

К1-первичный или файловый ключ (ключ данных), применяемый непосредственно для

шифрования данных;

К2- вторичный ключ, применяемый для шифрования первичного ключа (в зависимости от используемой ключевой системы в качестве К2 выступают пользовательский ключ или сетевой ключ);

ГК (или КЗ)-главный ключ (мастер-ключ),

применяемый для шифрования других ключей;

УЗ-узел замены, представляющий собой несекретный элемент, определяющий

заполнение блока подстановки в алгоритме шифрования ГОСТ 28147-89.

Главный ключ и узел замены называют базовыми ключами. Базовые ключи загружаются при запуске программы Crypton LITE.

Дискета пользователя, на которой записаны базовые ключи ГК и УЗ, является ключом ко всей шифруемой информации. Для ключевой дискеты должен быть обеспечен специальный режим хранения и доступа. Следует отметить, что ГК может быть защищен от злоумышленников паролем (на случай потери ключевой дискеты).

Ключи К1 и К2 могут вводиться в программу Crypton LITE в любое время. В зашифрованном виде ключи К1 и К2 могут свободно храниться на внешних носителях и передаваться по каналам связи.

Открытый программный интерфейс программы Crypton LITE позволяет внедрять ее в любые системы без затруднений, а также разрабатывать дополнительное программное обеспечение специального назначения для защиты информационных и финансовых, биржевых и банковских коммуникаций, баз данных и других массивов компьютерной информации.

Программные продукты фирмы АНКАД, совместимые с Crypton LITE, позволяют:

• прозрачно шифровать логические диски;

• разграничить доступ к компьютеру;

• осуществлять цифровую подпись электронных документов;

• передавать зашифрованную информацию по открытым каналам связи.

Программный эмулятор Crypton Emulator обеспечивает криптографическое преобразование данных по алгоритму шифрования ГОСТ 28147-89 в компьютере, работающем под управлением ОС Windows 95/98/NT. Основная задача данной программы заключается в эмуляции шифровальных функций устройств криптографической защиты данных серии КРИПТОН.

Для

работы программы необходима операционная система Windows 95/98/NT 4.0. Перед

установкой драйвера-эмулятора на компьютер необходимо установить программный

интерфейс

Crypton API версии 2.1 и выше. Никаких особых требований к компьютеру не

предъявляется-драйвер-эмулятор будет работать на любом компьютере, где

установлены вышеназванные ОС.

Win32-программы могут обращаться к функциям драйвера-эмулятора с помощью программного интерфейса Crypton API. Драйвер-эмулятор обеспечивает также возможность использования прерывания Ох4С в DOS-сессии Windows 95/98 или Windows NT 4.0. Драйвер-эмулятор находится на уровне ядра операционной системы, и все запросы на шифрование или расшифрование проходят через него при отсутствии в компьютере платы шифрования.

Входными данными для

драйвера-эмулятора являются главный ключ (мастер-ключ) и узел замены (секретный

элемент, определяющий заполнение блока подстановки в алгоритме ГОСТ 28147-89).

Для инициализации драйвера-эмулятора необходимо загрузить базовые ключи ГК и УЗ

с защищенной ключевой дискеты. Эта загрузка выполняется с помощью специальной

утилиты, поставляемой вместе с драйвером-эмулятором. В зависимости от

применяемой операционной системы обмен данными между

приложением Win32 или DOS и драйвером-эмулятором ведется двумя разными

способами.

Рассмотрим, в частности, особенности обмена данными в Windows NT. При обращении приложения Win32 к драйверу-эмулятору запрос от приложения Win32 проходит три уровня:

1) уровень приложений;

2) уровень, обеспечивающий интерфейс приложений с драйвером;

3) уровень ядра ОС.

Драйвер эмулирует работу платы шифрования, т.е. каждое Wiп32-пpилoжeниe имеет собственную виртуальную плату шифрования со своими ключами К1 и К2, однако ГК и УЗ являются общими для всех приложений.

Программные продукты фирмы АНКАД, совместимые с Crypton Emulator, позволяют эффективно решать разнообразные задачи защиты информации в компьютерных системах и сетях.

10.3. Системы защиты информации от несанкционированного доступа

Система криптографической защиты информации от НСД КРИПТОН-ВЕТО

Система предназначена для защиты ПК с процессором не ниже 386, работающего под управлением MS DOS 5.0 и выше, Windows 3.1 [90]. Персональный компьютер при этом может использоваться в качестве:

• абонентского пункта;

• центра коммутации пакетов;

• центра выработки ключей.

Система ограничивает круг лиц и их права доступа к информации на персональном компьютере. Ее реализация основана на технологиях "прозрачного" шифрования логических дисков по алгоритму ГОСТ 28147-89 и электронной цифровой подписи по ГОСТ 34,10/11-94. Согласно требованиям ГТК России ее можно отнести к СЗ НСД класса 1В-1Б. (Сертификат №178 от 29 апреля 1998г. на соответствие классу 1В, выдан ГТК при президенте Российской Федерации. Система также передана на сертификацию в ФАПСИ.)

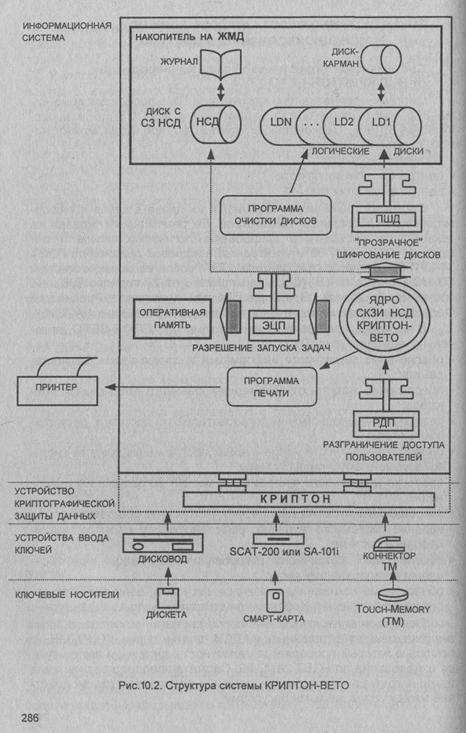

В состав основных функций системы КРИПТОН-ВЕТО включены следующие (рис.10.2):

• обеспечение секретности информации в случае кражи "винчестера" или ПК;

• обеспечение защиты от несанкционированного включения компьютера;

• разграничение полномочий пользователей по доступу к ресурсам компьютера;

• проверка целостности используемых программных средств системы в момент включения системы;

• проверка целостности программы в момент ее запуска на выполнение;

• запрещение запуска на выполнение посторонних программ;

• ведение системного журнала, регистрирующего события, возникающие в системе;

• обеспечение "прозрачного" шифрования информации при обращении к защищенному диску;

• обнаружение искажений, вызванных вирусами, ошибками пользователей, техническими сбоями или действиями злоумышленника.

Основным аппаратным элементом системы являются серийно выпускаемые аттестованные ФАПСИ платы серии КРИПТОН, с помощью которых проверяется целостность системы и выполняется шифрование по ГОСТ 28147-89. Система предполагает наличие администратора безопасности, который определяет взаимодействие между управляемыми ресурсами:

• пользователями;

• программами;

• логическими дисками;

• файлами (дискреционный и мандатный доступ);

• принтером;

• дисководами.

|

|

Система обеспечивает

защиту следующим образом. Жесткий диск разбивается на логические диски. Первый

логический диск (С:) отводится для размещения системных программ и данных;

последний логический диск для размещения СЗИ НСД и доступен только администратору.

Остальные логические диски предназначены для хранения информации и программ

пользователей. Эти диски можно разделить по пользователям и/или по уровню

секретности размещаемой на них информации. Можно выделить отдельные диски с

информацией различного уровня секретности (доступ к таким дискам осуществляется

с помощью специальной программы, проверяющей допуск пользователя к

документам-файлам).

Сначала администратор устанавливает уровень секретности диска, а затем

определяет круг лиц, имеющих доступ к этому диску. По форме хранения информации

диски подразделяются на открытые и шифруемые; по уровню доступа - на доступные

для чтения и записи, доступные только для чтения, недоступные

(заблокированные).

Недоступный диск делается невидимым в DOS и, следовательно, не провоцирует пользователя на несанкционированный доступ к нему. Доступный только для чтения диск можно использовать для защиты не только от целенаправленного, но также от непреднамеренного (случайного) искажения (удаления) информации. Открытый диск ничем не отличается от обычного логического диска DOS. Очевидно, что системный диск должен быть открыт. Для шифруемых дисков используется шифрование информации в прозрачном режиме. При записи информации на диск она автоматически шифруется, при чтении с диска автоматически расшифровывается. Каждый шифруемый диск имеет для этого соответствующий ключ. Последнее делает бесполезными попытки улучшения своих полномочий пользователями, допущенными на ПК, поскольку они не имеют ключей доступа к закрытым для них дискам. Наличие шифрования обеспечивает секретность информации даже в случае кражи жесткого диска.

Для допуска к работе на ПК администратором формируется список пользователей, в котором:

• указывается идентификатор и пароль пользователя;

• определяется уровень допуска к секретной информации;

• определяются права доступа к логическим дискам.

В дальнейшем только администратор может изменить список пользователей и их полномочия.

Для исключения возможности установки на ПК посторонних программ с целью взлома защиты администратор определяет перечень программ, разрешенных к запуску на данном компьютере. Разрешенные программы подписываются администратором электронно-цифровой подписью (ЭЦП). Только эти программы могут быть запущены в системе. Использование ЭЦП одновременно с наличием разрешения позволяет отслеживать целостность запускаемых программ. Последнее исключает возможность запуска измененной программы, в том числе и произошедшего в результате непредвиденного воздействия "вируса".

Для входа в компьютер

используются ключи, записанные на ключевой дискете, смарт-карте или на

устройстве Touch-Memory. Ключи изготавливаются администратором системы и

раздаются

пользователям под расписку.

Для исключения загрузки

компьютера в обход СЗ НСД загрузка осуществляется только с жесткого диска. При

включении ПК (до загрузки операционной системы) с "винчестера"

аппаратно проверяется целостность ядра системы безопасности КРИПТОН-ВЕТО,

системных областей "винчестера", таблицы полномочий пользователей.

Затем управление передается проверенному ядру системы безопасности, которая

проверяет целостность операционной системы. Расшифрование полномочий

пользователя, ключей зашифрованных дисков и дальнейшая загрузка операционной

системы производятся лишь после заключения о ее целостности. В процессе работы

в ПК загружены ключи' только тех дисков, к которым

пользователю разрешен доступ.

Для протоколирования процесса работы ведется журнал. В нем регистрируются следующие события:

• установка системы КРИПТОН-ВЕТО;

• вход пользователя в систему (имя, дата, время);

• попытка доступа к запрещенному диску (дата, время, диск);

• зашифрование диска;

• расшифрование диска;

• перешифрование диска;

• добавление нового пользователя;

• смена полномочий пользователя;

• удаление пользователя из списка;

• сброс причины останова системы;

• попытка запуска запрещенной задачи;

• нарушение целостности разрешенной задачи и т.д.

Журнал может просматриваться только администратором. Для проверки работоспособности системы используются программы тестирования. При необходимости пользователь может закрыть информацию на своем диске и от администратора, зашифровав последнюю средствами абонентского шифрования.

Комплекс КРИПТОН-ЗАМОК для ограничения доступа к компьютеру

Комплекс КРИПТОН-ЗАМОК

предназначен для построения аппаратно-программных средств ограничения доступа к

компьютеру с использованием УКЗД серии КРИПТОН. Комплекс позволяет

организовать на базе персонального компьютера рабочее место с ограничением

круга лиц, имеющих доступ к содержащейся в нем информации.

Для работы комплекса

КРИПТОН-ЗАМОК необходим персональный компьютер IBM PC с процессором не ниже

1386 и операционной системой MS DOS, Windows 95/98/NT, UNIX и другими,

для которых имеется соответствующий драйвер, позволяющий под управлением MS DOS

понимать формат установленной на компьютере файловой системы.

Комплекс служит для защиты компьютеров с жесткими дисками, с файловыми системами в форматах FAT 12, FAT 16, FAT 32, NTFS, UNIX и т.д.

Работа с дисками с файловыми системами FAT 12, FAT 16 и FAT 32 обеспечивается средствами комплекса без дополнительных драйверов. Работа с дисками с нестандартными файловыми системами NTFS, HTFS, UNIX и т.д., не поддерживаемыми операционной системой MS-DOS, может производиться только при наличии на компьютере соответствующих DOS-драйверов. Комплекс КРИПТОН-ЗАМОК выпускается в двух исполнениях:

• для жестких дисков объемом менее 8 Гбайт,

• для жестких дисков объемом более 8 Гбайт.

В базовый состав аппаратно-программных средств ограничения доступа к компьютеру входят:

• УКЗД серии КРИПТОН, поддерживающие режим работы комплекса ЗАМОК;

• комплект драйверов и библиотек УКЗД;

• комплекс ЗАМОК, включающий:

микросхему с программным обеспечением комплекса, устанавливаемую в УКЗД серии КРИПТОН;

инсталляционный дистрибутивный носитель с программным обеспечением комплекса.

Установленный в персональный компьютер комплекс ограничения доступа КРИПТОН-ЗАМОК выполняет следующие функции:

• ограничивает доступ пользователей к компьютеру путем их идентификации и аутентификации;

• разделяет доступ пользователей к ресурсам компьютера в соответствии с их полномочиями;

• контролирует целостность ядра комплекса, программ операционной среды, прикладных программ и областей памяти в момент включения компьютера до загрузки его операционной системы;

• регистрирует события в защищенном электронном журнале;

• передает управление и параметры пользователя программному обеспечению (RUN-файлам), указанному администратором (например, ПО защиты от несанкционированного доступа).

В соответствии с выполняемыми функциями комплекс КРИПТОН-ЗАМОК содержит следующие основную подсистемы:

• подсистему управления доступом, состоящую из устройства КРИПТОН и программы обслуживания CRLOCK.EXE;

• подсистему регистрации

и учета, включающую два журнала (аппаратный на устройстве КРИПТОН, фиксирующий

попытки входа в компьютер до запуска его операционной системы, и полный на

жестком диске, в котором после удачного входа в комплекс отображаются все

события, в том числе и содержимое

аппаратного журнала), управление которыми осуществляется программой

обслуживания комплекса CRLOCK.EXE;

• подсистему обеспечения целостности, состоящую из устройства КРИПТОН и программы CHECKOS.EXE, проверяющей целостность главной ОС при работе комплекса.

При этом комплекс КРИПТОН-ЗАМОК обеспечивает выполнение следующих задач:

• в компьютер может войти только санкционированный пользователь;

• загружается достоверное ядро комплекса;

• загружается достоверная операционная система;

• проверяется целостность прикладного ПО, указанного администратором;

• производится запуск программ, указанных администратором.

Рассмотрим

штатную работу комплекса КРИПТОН-ЗАМОК. В начале работы с комплексом устройство

КРИПТОН при инициализации его ключами с ключевого носителя (дискеты,

смарт-карты

или Touch Memory) загружает три файла: UZ.DB3 (УЗ, он один "для всех

пользователей данного компьютера); GK.DB3 (ГК, он уникален для каждого и может

быть зашифрован на пароле пользователя) и файл-паспорт пользователя INIT.NSD.

Первые два файла обеспечивают выполнение устройством КРИПТОН криптографических процедур в соответствии с ГОСТ 28147-89 и формируются при помощи любой из программ генерации криптографических ключей, выпускаемых фирмой АНКАД для средств серии КРИПТОН (например, Crypton Soft, Crypton Tools или Cr Mng). Файл INIT.NSD уникален для каждого пользователя и используется при входе в комплекс для загрузки и проверки его ядра, поиска пользователя в файле полномочий, его аутентификации и расшифровки его записи. Файл INIT.NSD формируется на ключевом носителе пользователя: для администратора-автоматически программой INSTAL.EXE при установке комплекса на компьютер, а для всех остальных пользователей-администратором при помощи программ CRLOCK.EXE.

Алгоритм работы комплекса КРИПТОН-ЗАМОК включает следующие шаги:

• УКЗД КРИПТОН инициализируется файлами UZ.DB3 и GK.DB3.

• КРИПТОН загружает файл INIT.NSD и проверяет его целостность по имитовставке. В случае нарушения целостности этого файла или при его отсутствии дальнейшая загрузка компьютера не производится.

• КРИПТОН производит поиск имени вошедшего пользователя в списке пользователей. В случае отсутствия пользователя в списке дальнейшая загрузка компьютера не производится.

• КРИПТОН производит аутентификацию пользователя проверяет имитовставку его ключа. В случае несовпадения имитовставки пользователь считается несанкционированным и дальнейшая загрузка компьютера не производится.

• КРИПТОН производит загрузку ОС комплекса ЗАМОК с Flash- диска. При загрузке автоматически стартует программа проверки целостности защищаемой ОС компьютера (далее "главной ОС")- CHECKOS.EXE.

•

CHECKOS.EXE получает параметры вошедшего пользователя от устройства КРИПТОН и:

разблокирует клавиатуру;

проверяет целостность файл-списка;

проверяет целостность системных областей и файлов главной ОС;

при наличии RUN-файлов проверяет их целостность и запускает на выполнение;

по запросу пользователя

меняет пароль ключей на его носителе;

по запросу администратора запускает программу обслуживания комплекса

CRLOCK.EXE;

при успешном завершении всех проверок CHECKOS.EXE запускает главную ОС.

После загрузки главной ОС компьютера комплекс ограничения доступа к компьютеру прекращает свою деятельность и не вмешивается в дальнейшую работу компьютера (до следующей загрузки).

Далее устройство КРИПТОН может использоваться как обычный шифратор.

Механизм RUN-файлов

позволяет в процессе работы комплекса КРИПТОН-ЗАМОК запускать любые программы с

предварительной проверкой их целостности. В частности, механизм RUN- файлов

может быть использован при проверке файлов, находящихся на логических дисках с

нестандартными файловыми системами (NTFS, HPFS, UNIX и т.д.). Другой вариант

использования - запуск из под комплекса КРИПТОН-ЗАМОК любого другого

программного обеспечения: системы ЗНСД, криптомаршрутизатора,

операционной системы и т.д. На этой основе может быть построена система защиты

персонального компьютера с требуемыми свойствами.

Система защиты конфиденциальной информации Secret Disk

Система

защиты конфиденциальной информации Secret Disk разработана компанией Aladdin

при участии фирмы АНКАД и предназначена для широкого круга пользователей

компьютеров:

руководителей, менеджеров, бухгалтеров, аудиторов, адвокатов, т.е. всех тех,

кто должен заботиться о защите личной или профессиональной информации.

При установке системы Secret Disk на компьютере создаются новые логические диски, при записи на которые информация автоматически шифруется, а при чтении расшифровывается. Работа с секретными дисками совершенно незаметна и равносильна встраиванию шифрования во все запускаемые приложения (например, бухгалтерскую программу, Word, Excel и т.п.).

В системе Secret Disk используется смешанная программно-аппаратная схема защиты с возможностью выбора, соответствующего российским нормативным требованиям криптографического алгоритма ГОСТ 28147-89 с длиной ключа 256 бит (программный эмулятор платы КРИПТОН или криптоплата КРИПТОН фирмы АНКАД).

Следует отметить, что

применяемая в этой версии системы Secret Disk плата КРИПТОН сертифицирована

ФАПСИ для защиты государственной тайны и поставляется по отдельному запросу

фирмой АНКАД.

Система Secret Disk допускает также подключение внешнего криптомодуля того стандарта и с той длиной ключа, которую пользователь считает возможной для своих приложений.

Важная особенность системы Secret Disk заключается в том, что для доступа к защищенной информации необходим не только вводимый пользователем пароль, но и электронный идентификатор. В качестве такого идентификатора может использоваться обычный электронный ключ для параллельного порта, карточка PCMCIA для ноутбуков или смарт-карта (в этом случае необходимо установить в компьютер специальный считыватель смарт-карт).

Система Secret Disk подключается только после того, как пользователь введет пароль и система обнаружит соответствующий идентификатор. Поэтому, если пользователь вытащит из компьютера электронный ключ, злоумышленникам не поможет даже знание пароля.

При работе в критических ситуациях (например, под принуждением) система предоставляет пользователю специальный режим входа с помощью отдельного пароля и ряд блокировок, позволяющих не раскрывать информацию (т.е. доступ к диску будет открыт, но при попытке считать с него данные или переписать их на другой диск будут генерироваться системные ошибки Windows и будет разрушено содержимое памяти электронного идентификатора, без чего невозможно расшифровать содержимое секретного диска).

Система защиты данных Crypton Sigma

Система

Crypton Sigma-это программный комплекс, предназначенный для защиты данных на

персональном компьютере. По своим возможностям он во многом аналогичен системе

Secret Disk.

Будучи установленной на компьютере, система Crypton Sigma хранит

конфиденциальные данные в зашифрованном виде, не допуская несанкционированный

доступ и утечку данных. Для шифрования данных в системе Crypton Sigma

используется алгоритм шифрования ГОСТ 28147-89.

Система

защиты конфиденциальных данных Crypton Sigma ориентирована на широкий круг

пользователей компьютеров-бизнесменов, менеджеров, бухгалтеров, адвокатов и

др., т.е. всех тех,

кто нуждается в защите профессиональной и личной информации.

Система Crypton Sigma легко устанавливается, проста и надежна в использовании, а также полностью "прозрачна" для всех программ и системных утилит операционной системы. При установке системы Crypton Sigma на компьютере создаются новые логические диски. При записи на эти диски информация автоматически шифруется, а при считывании расшифровывается. Этот метод прозрачного шифрования позволяет полностью снять с пользователя заботу о защите данных. Работа с защищенными дисками незаметна для пользователя и равносильна встраиванию процедур шифрования/расшифрования в запускаемые приложения. Защищенные системой диски на вид ничем не отличаются от обычных и могут использоваться в локальной или глобальной сети.

Поддерживаемые файловые системы FAT 16, FAT 32 и NTFS. Система Crypton Sigma может работать как с УКЗД КРИПТОН, так и с его программным эмулятором. Криптографические ключи для защиты диска хранятся на съемном носителе (дискете), а при использовании УКЗД КРИПТОН возможно хранение ключевой информации на устройстве Touch Memory или смарт-карте. Кроме того, можно использовать устройство eToken (ключевой носитель для USB-порта). Применение УКЗД КРИПТОН не позволит злоумышленнику перехватить ключи пользователя с помощью внедренных программ.

Для работы системы Crypton Sigma требуется следующая минимальная конфигурация.

Компьютер:

• IBM PC/AT, PS/2 (с процессором Х486 или выше) или полностью совместимый;

• минимум 8 Мбайт оперативной памяти;

• минимум 3

Мбайт свободного дискового пространства для установки и запуска системы Crypton

Sigma.

Программно-аппаратное обеспечение:

• операционная система Windows 95/98 или Windows NT 4.0;

• интерфейс Crypton API v.2.2 или выше;

• УКЗД КРИПТОН с соответствующим драйвером или его программный ЭМУЛЯТОР.

Система Crypton Sigma специально разрабатывалась так, чтобы сделать все процедуры управления максимально простыми и ясными. Все, что должен уметь пользователь-это создать специальный файл (контейнер) для хранения зашифрованных данных и открыть его для доступа через логический диск системы Crypton Sigma.

Контейнер - это

специальный файл, создаваемый при помощи Панели Управления системы Crypton

Sigma. Контейнер можно открыть для доступа через логический диск, обслуживаемый

драйвером системы Crypton Sigma. Все файлы, находящиеся на этом логическом

диске, хранятся в зашифрованном виде. Пользователь может создать любое

количество контейнеров. Каждый контейнер имеет собственный пароль. Пользователь

должен ввести этот пароль при создании контейнера и использовать его для

получения доступа к тем данным, которые будут храниться в данном контейнере.

Используя Панель Управления Crypton Sigma, пользователь может сменить пароль

для выбранного контейнера при условии.

что ему известен прежний пароль.

Схема работы системы Crypton Sigma показана на рис.10.3. Логический диск системы Crypton Sigma создается и управляется драйвером этой системы. Этот логический диск используется для записи (чтения) данных в контейнер. Работа пользователя с таким логическим диском не отличается от работы с любыми другими дисками компьютера.

Драйвер системы Crypton Sigma обрабатывает запросы операционной системы на чтение (запись) с логических дисков, при этом драйвер автоматически производит шифрование/расшифрование данных. Следует отметить, что драйвер системы Crypton Sigma обрабатывает не все запросы на чтение/запись. Как уже упоминалось, система Crypton Sigma создает и обслуживает собственные логические диски. Драйвер системы обслуживает операции чтения (записи) только с этих логических дисков.

Эти диски доступны точно так же, как и остальные диски на компьютере, и могут обозначаться любыми незанятыми на данный момент буквами, например D:, Е:, К:, Z:.

Данные, записываемые на логический диск, фактически записываются драйвером системы в контейнер системы. Естественно, размер доступной памяти логического диска равен размеру соответствующего контейнера. Максимальный размер контейнера, создаваемого

• на жестком диске с файловой системой FAT 16, равен 2 Гбайта;

• на жестком диске с файловой системой FAT 32. равен 4 Гбайта;

• на жестком диске с файловой системой NTFS, равен 512 Гбайт;

• на сетевом диске, равен 2 Гбайта.

Минимальный размер контейнера системы равен 5 Кбайт.

Для доступа к зашифрованным данным, хранящимся в контейнере, следует присоединить этот контейнер к выбранному логическому диску, например Е:, и открыть его для доступа, введя соответствующий пароль. После завершения работы с данными следует закрыть этот логический диск для доступа. При этом данные, сохраненные в контейнере, станут недоступными.

Следует заметить, что если пользователь забудет пароль для доступа к данным, хранящимся в контейнере системы Crypton Sigma, то он полностью теряет возможность доступа к этим данным. Высокостойкие алгоритмы шифрования, используемые в системе Crypton Sigma, не позволяют восстановить информацию без знания пароля. Если существует опасность того, что пароль может быть забыт или утрачен, пользователь должен записать его и спрятать в надежном месте.

Отметим основные преимущества системы Crypton Sigma.

Надежная защита. Практически ни одна из существующих универсальных программ со встроенной защитой документов не имеет такой надежной защиты как Crypton Sigma. Компания Access Data (США) продает программный пакет, который вскрывает защиту данных в WordPerfect, Lotus 1-2-3, MS Excel, Symphony, Quattro Pro, Paradox, MS Word. Эта программа не просто перебирает все возможные комбинации паролей она проводит математически обоснованный криптографический анализ и тратит на вскрытие защищенных данных всего лишь несколько секунд. Система Crypton Sigma выгодна отличается использованием стойких и надежных алгоритмов шифрования и не содержит встроенных программных блоков, позволяющих злоумышленнику совершить несанкционированный доступ к зашифрованным данным.

Высокая степень секретности. После того как данные записываются на логический диск системы Crypton Sigma, они уже никогда не хранятся на компьютере в открытом (расшифрованном) виде. Расшифрование данных происходит только в момент доступа к ним пользователей, знающих пароль. Система Sigma нигде не хранит паролей, необходимых для доступа к данным. Она лишь проверяет, подходит ли пароль для расшифрования данных, на которые претендует пользователь, точно так же, как замок нигде не хранит дубликат ключа, а только "проверяет", может ли данный ключ открыть его или нет.

Использование системы в локальных сетях. Программное обеспечение Crypton Sigma для Windows 95/98/NT позволяет использовать любой сетевой диск для создания на нем контейнеров и доступа к хранящимся на них данным. Эти сетевые диски могут быть выделены для доступа компьютерами с любой другой, отличной от Windows, операционной системой, например ОС семейства UNIX (OSF/1, LINUX, BSD, Sun OS, AIX и др.), а также Novell, Windows З.хх и др.

Логические диски Crypton Sigma с точки зрения операционной системы или любого другого программного обеспечения выглядят точно так же, как обыкновенные локальные диски компьютера. Поэтому логические диски Crypton Sigma могут быть открыты для доступа через локальную компьютерную сеть. Таким образом, зашифрованная информация при необходимости может быть доступна для коллективного использования.

Удобство в использовании. Система Crypton Sigma проста в использовании и, следовательно, практически не позволяет совершать случайных действий, приводящих к появлению секретной информации на компьютере в открытом виде. Пользователю необходимо только ввести правильный пароль об остальном позаботится система. После верификации пароля доступ к зашифрованной информации становится прозрачным для всех запускаемых пользователем программ. Все зашифрованные данные автоматически расшифровываются перед тем, как появиться перед пользователем, и автоматически зашифровываются перед записью их на диски, обслуживаемые системой Crypton Sigma.

ГЛАВА 11. ЗАЩИТА ОТ

НЕСАНКЦИОНИРОВАННОГО ДОСТУПА СО СТОРОНЫ СЕТИ

С ПОМОЩЬЮ СРЕДСТВ СЕРИИ КРИПТОН/CRYPTON

К основным методам защиты от несанкционированного доступа (НСД) со стороны сети относятся следующие криптографические методы:

• абонентское шифрование (АШ);

• электронная цифровая подпись (ЭЦП);

• пакетное шифрование (ПШ) (шифрование IP-пакетов или им подобных);

• криптографическая аутентификация абонентов.

Шифрование может проводиться как с открытым распределением ключей (асимметричная криптография), так и с закрытым (симметричная криптография). В любом случае используется матрица ключей для связи абонентов сети. Однако в первом случае она вычисляется на основе собственного секретного ключа абонента и базы открытых сертификатов других абонентов, во втором-генерируется заранее.

Защита информации в каналах связи производится с помощью абонентского шифрования (с применением программ Crypton Tools, Crypton Sign, Crypton Soft, Crypton ArcMail для MS-DOS и пакетов программ КРИПТОН ©Шифрование, КРИПТОН® Подпись, Crypton ArcMail для Windows 95/98/NT) и прозрачного шифрования передаваемых пакетов с помощью коммуникационных программ (табл.11.1 и рис.11.1). Коммуникационные программы осуществляют также изоляцию компьютера от злоумышленника со стороны сети.

Таблица1.1.

Программные средства СКЗИ серии Crypton

|

Наименование

|

Выполняемая функция

|

|

CryptonSoft Интегрированная

|

Шифрование по ГОСТ 28147-89.

|

|

КРИПТОНÒШифрование Шифрование данных |

Шифрование по ГОСТ 28147-89 Функции генерации и хранения ключей аналогичны программе Crypton Soft. OC Windows`95(98)/NT 4.0 |

|

CryptonSign

|

Электронная цифровая подпись ГОСТ Р 34.10-94 и

|

|

КРИПТОН®Подпись

|

Функции программы Crypton Sign.

|

|

Crypton ArcMail

|

Функции программ CryptonSoft и CryptonSign.

|

|

Crypton Silent

|

Прозрачное шифрование логических дисков по

|

|

Crypton Sigma

|

Прозрачное шифрование логических дисков.

|

|

Secret Disk

|

Прозрачное шифрование логических дисков

(совместная разработка ООО АНКАД и "Аладдин").

|

|

Crypton LITE

|

Шифрование по ГОСТ 28147-89. ОС MS-DOS

|

|

Crypton Emulator

|

Функции программы Crypton LITE.

|

|

Драйверы устройств

|

Поддержка функционирования плат в ОС MS-DOS,

|

|

Драйверы устройств

|

Поддержка функционирования плат в ОС MS-DOS,

|

|

Библиотека функций

|

Библиотека представляет универсальный

интерфейс

|

|

КРИПТОН-IP

|

Прозрачное шифрование IP-пакетов для передачи

|

|

|

Коммуникационные

|

Защита рабочих мест клиента, серверов,

локальных

|

|

DiCrypt

|

Абонентское место в телекоммуникационной

технологии "Дионис" (совместная разработка ООО АНКАД и НПП

"Фактор").

|

|

Библиотеки функций

|

Функции шифрования и ЭЦП для различных ОС.

|

|

Библиотека

|

Библиотеки для разработчиков приложений,

использующих ЭЦП.

|

|

Библиотека

|

Библиотека функций шифрования для

устройств

|

|

Библиотеки функций

|

От функций чтения записи ключей до функций

блока

|

|

|

Рис.11.1. Программные средства шифрования и ЭЦП, соответствующие библиотеки и программно-аппаратные продукты фирмы АНКАД