ГЛАВА

9. ЗАЩИТА ИНФОРМАЦИИ В ЭЛЕКТРОННЫХ ПЛАТЕЖНЫХ СИСТЕМАХ

Современную практику

банковских операций, торговых сделок и взаимных платежей невозможно представить

без расчетов с применением пластиковых карт. Благодаря надежности,

универсальности и удобству пластиковые карты завоевали прочное место среди

других платежных средств и обещают занять лидирующее положение по отношению к

наличным платежам уже к 2000 г.

9.1.

Принципы функционирования электронных платежных систем

Электронной платежной

системой называют совокупность методов и реализующих их субъектов,

обеспечивающих в рамках системы использование банковских пластиковых карт в

качестве платежного средства [52].

Пластиковая карта-это

персонифицированный платежный инструмент, предоставляющий пользующемуся этой

картой лицу возможность безналичной оплаты товаров и услуг, а также получения

наличных средств в банковских автоматах и отделениях банков. Предприятия

торговли и сервиса и отделения банков, принимающие карту в качестве Платежного

инструмента, образуют приемную сеть точек обслуживания карты.

При создании платежной

системы одной из основных решаемых задач является выработка и соблюдение общих

правил обслуживания карт, выпущенных входящими в платежную систему эмитентами,

проведения взаиморасчетов и платежей. Эти правила охватывают как чисто

технические аспекты операций с картами - стандарты данных, процедуры

авторизации, спецификации на используемое оборудование и другие, так и

финансовые аспекты обслуживания карт-процедуры расчетов с предприятиями торговли

и

сервиса, входящими в состав приемной сети, правила взаиморасчетов между банками

и т.д.

С организационной точки

зрения ядром платежной системы является ассоциация банков, объединенная

договорными обязательствами. Кроме того, в состав электронной платежной системы

входят предприятия торговли и сервиса, образующие сеть точек обслуживания. Для

успешного функционирования платежной системы необходимы и специализированные

организации, осуществляющие техническую поддержку обслуживания карт:

процессинговые и коммуникационные центры, центры технического обслуживания и т.

п.

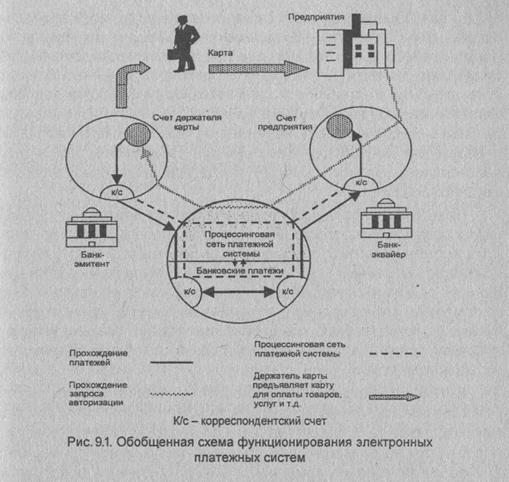

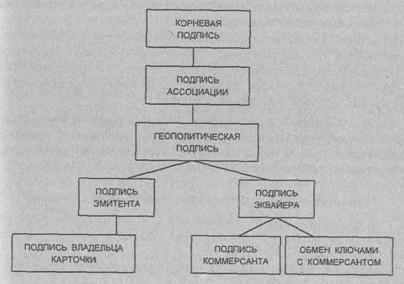

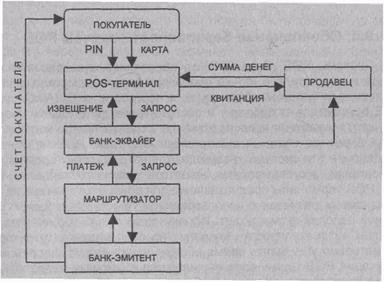

Обобщенная схема

функционирования электронной платежной системы представлена на рис. 9.1. Банк,

заключивший соглашение с платежной системой и получивший соответствующую

лицензию, может выступать в двух качествах - как банк-эмитент и как

банк-эквайер. Банк-эмитент выпускает пластиковые карты и гарантирует выполнение

финансовых обязательств, связанных с использованием этих карт как платежных

средств. Банк-эквайер обслуживает предприятия торговли и сервиса, принимающие к

оплате

карты как платежные средства, а также принимает эти платежные средства к

обналичиванию в своих отделениях и через принадлежащие ему банкоматы. Основными

неотъемлемыми функциями банка-эквайера являются финансовые операции, связанные

с выполнением расчетов и платежей точками обслуживания. Технические атрибуты

деятельности банка-эквайера (обработка запросов на авторизацию; перечисление на

расчетные счета точек средстве за товары и услуги, предоставленные по картам;

прием, сортировка и пересылка документов, фиксирующих совершение сделок с

использованием карт и т. п.) могут быть делегированы эквайером процессинговым

центрам.

Неавтоматизированная процедура

приема платежа с помощью карты сравнительно проста [61]. В первую очередь

кассир предприятия должен убедиться в подлинности пластиковой карты по ряду

признаков, указанных в §9.2. При оплате предприятие должно перенести реквизиты

пластиковой карты клиента на специальный чек с помощью копировальной

машины-импринтера, занести в чек сумму, на которую была совершена покупка или

оказана услуга, и получить подпись клиента. Оформленный подобным образом чек

называют слипом.

В целях обеспечения безопасности

операций платёжной системы рекомендуется не превышать нижние лимиты сумм для

различных регионов и видов бизнеса, по которым можно проводить расчеты без

авторизации. При превышении лимитной суммы или в случае возникновения сомнения

в личности клиента предприятие должно проводить процедуру авторизации. При

авторизации предприятие фактически получает доступ к информации о состоянии

счета клиента и может установить принадлежность карты клиенту и его платежную

способность в размере суммы сделки. Одна копия

слипа остается на предприятии, вторая передается клиенту, третья доставляется в

банк-эквайер и служит основанием для возмещения суммы платежа предприятию со

счета клиента.

В последние годы широкую

популярность приобрели автоматизированные торговые POS-терминалы

(Point-Of-Sale-оплата в точке продажи) и банкоматы. При использовании

POS-терминалов нет необходимости в заполнении слипов. Реквизиты пластиковой

карты считываются с ее магнитной полосы на встроенном в POS-терминал

считывателе. Клиент вводит в терминал свой PIN-код (Personal Identification

Number-персональный идентификационный номер), известный только ему. Элементы

PIN-кода включаются в общий алгоритм шифрования записи на магнитной полосе и

служат электронной подписью владельца карты. На клавиатуре POS-терминала

набирается сумма сделки.

Если сделка осуществляется в

отделении банка и в ее процессе происходит выдача клиенту наличных денег,

помимо банковских POS-терминалов может быть использован электронный кассир

банкомат. Конструктивно он представляет автоматизированный сейф со встроенным

POS-терминалом.

Терминал через встроенный

модем обращается за авторизацией в соответствующую платежную систему. При этом

используются мощности процессингового центра, услуги которого предоставляются

торговцу банком-эквайером.

Процессинговый центр [33] представляет собой

специализированную сервисную организацию, которая обеспечивает обработку

поступающих от банков-эквайеров или непосредственно из точек обслуживания

запросов на авторизацию и протоколов транзакций фиксируемых данных о

произведенных посредством пластиковых карт платежах и выдачах наличными. Для

этого процессинговый центр ведет базу данных, которая, в частности, содержит

данные о банках-членах платежной системы и держателях пластиковых карт.

Процессинговый центр хранит сведения о лимитах держателей карт и выполняет

запросы на авторизацию в том случае, если банк эмитент не ведет собственной

базы данных (off-line банк). В противном случае (on-line банк) процессинговый

центр пересылает полученный запрос в банк-эмитент авторизируемой карты.

Очевидно, что процессинговый центр обеспечивает и пересылку ответа

банку-эквайеру.

Выполнение

банком-эквайером своих функций влечет за собой расчеты с банками-эмитентами.

Каждый банк-эквайер осуществляет перечисление средств точкам обслуживания по

платежам держателей карт банков-эмитентов, входящих в данную платежную систему.

Поэтому соответствующие средства должны быть затем перечислены банку-эквайеру

банками-эмитентами. Оперативное проведение взаиморасчетов между эквайерами и

эмитентами обеспечивается наличием в платежной системе расчетного банка (одного

или нескольких), в котором банки-члены системы открывают корреспондентские

счета. На основании, накопленных за операционный день протоколов транзакций

процессинговый центр готовит и рассылает итоговые данные для проведения

взаиморасчетов

между банками-участниками платежной системы, а также формирует и рассылает

банкам-эквайерам и непосредственно в точки обслуживания стоп-листы (перечни

карточек, операции по которым по разным причинам приостановлены).

Процессинговый центр

может также обеспечивать потребности банков-эмитентов в новых картах,

осуществляя их заказ на заводах и последующую персонализацию.

Особенностью продаж и

выдач наличных по пластиковым картам является то, что эти операции

осуществляются магазинами и банками "в долг", т.е. товары и наличные

предоставляются клиентам сразу, а средства на их возмещение поступают на счета

обслуживающих предприятий через некоторое время (не более нескольких дней).

Гарантом выполнения платежных обязательств, возникающих в процессе обслуживания

пластиковых карт, является выпустивший их банк-эмитент. Характер гарантий

банка-эмитента зависит от платежных полномочий, предоставляемых клиенту и

фиксируемых видом карточки.

По виду расчетов, выполняемых с помощью

пластиковых карт, различают кредитные и дебетовые карты.

Кредитные карты являются наиболее

распространенным видом пластиковых карт. К ним относятся карты общенациональных

систем США Visa и MasterCard, American Express и ряда других. Эти карты

предъявляют на предприятиях торговли и сервиса для оплаты товаров и услуг. При

оплате с помощью кредитных карт банк покупателя открывает ему кредит на сумму

покупки, а затем через некоторое время (обычно 25 дней) присылает счет по

почте. Покупатель должен вернуть оплаченный чек (счет) обратно в банк.

Естественно, подобную схему банк может предложить только наиболее состоятельным

и проверенным из своих клиентов, которые имеют хорошую кредитную историю перед

банком или солидные вложения в банк в виде депозитов, ценностей или

недвижимости.

Держатель дебетовой

карты должен заранее внести на свой счет в банке-эмитенте определенную сумму.

Размер этой суммы определяет лимит доступных средств. При осуществлении

расчетов с использованием этой карты соответственно уменьшается и лимит.

Контроль лимита выполняется при проведении авторизации, которая при

использовании дебетовой карты является обязательной. Для возобновления или

увеличения лимита держателю карты необходимо вновь внести средства на свой

счет. Для страхования временного разрыва между моментом осуществления платежа и

моментом получения банком соответствующей информации на счете клиента должен

поддерживаться неснижаемый остаток.

Как кредитная, так и

дебетовая карты могут быть не только персональными, но и корпоративными.

Корпоративные карты предоставляются компанией своим сотрудникам для оплаты

командировочных или других служебных расходов. Корпоративные карты компании

связаны с каким-либо одним ее счетом. Эти карты могут иметь разделенный или

неразделенный лимит. В первом случае каждому из держателей корпоративных карт устанавливается

индивидуальный лимит. Второй вариант больше подходит небольшим компаниям и не

предполагает разграничения лимита.

В последние годы все

большее внимание привлекают к себе электронные платежные системы с

использованием микропроцессорных карт. Принципиальным отличием

микропроцессорных карт от всех перечисленных выше является то, что они

непосредственно несут информацию о состоянии счета клиента, поскольку являются

в сущности транзитным счетом. Все транзакции совершаются в режиме off-line в

процессе диалога карта-терминал или карта клиента - карта торговца.

Такая система является

почти полностью безопасной благодаря высокой степени защищенности кристалла с

микропроцессором и полной дебетовой схеме расчетов. Кроме того, хотя карта с

микропроцессором дороже обычной, платежная система оказывается дешевле в

эксплуатации за счет того, что в режиме off-line нет нагрузки на

телекоммуникации.

Для обеспечения надежной

работы электронная платежная система должна быть надежно защищена. С точки

зрения информационной безопасности в системах электронных платежей существуют

следующие уязвимые места:

• пересылка платежных и других сообщений между

банком и клиентом и между банками;

• обработка информации внутри организаций

отправителя и получателя сообщений;

• доступ клиентов к средствам, аккумулированным

на счетах.

Одним из наиболее

уязвимых мест в системе электронных, платежей является пересылка платежных и

других сообщений между банками, между банком и банкоматом, между банком и

клиентом. Пересылка платежных и других сообщений связана со следующими

особенностями [22]

• внутренние системы организаций отправителя и

получателя должны быть приспособлены для отправки и получения электронных

документов и обеспечивать необходимую защиту при их обработке внутри

организации (защита оконечных систем);

• взаимодействие отправителя и получателя

электронного документа осуществляется опосредовано-через канал связи.

Эти особенности порождают следующие проблемы:

• взаимное опознавание абонентов (проблема

установления взаимной подлинности при установлении соединения);

• защита электронных документов, передаваемых по

каналам связи (проблемы обеспечения конфиденциальности и целостности

документов);

• защита процесса обмена электронными

документами (проблема доказательства отправления и доставки документа);

• обеспечение исполнения документа (проблема

взаимного недоверия между отправителем и получателем из-за их принадлежности к

разным организациям и взаимной независимости).

Для обеспечения функций

защиты информации на отдельных узлах системы электронных платежей должны быть

реализованы следующие механизмы защиты;

• управление доступом на оконечных системах;

• контроль целостности сообщения;

• обеспечение конфиденциальности сообщения;

• взаимная аутентификация абонентов;

• невозможность отказа от авторства сообщения;

• гарантии доставки сообщения;

• невозможность отказа от принятия мер по

сообщению;

• регистрация последовательности сообщений;

• контроль целостности последовательности

сообщений.

Качество решения

указанных выше проблем в значительной мере определяется рациональным выбором

криптографических средств при реализации механизмов защиты.

9.2.

Электронные пластиковые карты

Применение

POS-терминалов и банкоматов возможно при использовании некоторого носителя

информации, который мог бы идентифицировать пользователя и хранить определенные

учетные

данные. В качестве такого носителя информации выступают пластиковые карты.

Пластиковая карта

представляет собой пластину стандартных размеров (85,6x53,9x0,76 мм),

изготовленную из специальной, устойчивой к механическим и термическим

воздействиям пластмассы. Одна из основных функций пластиковой карты-обеспечение

идентификации использующего ее лица как субъекта платежной системы. Для этого

на пластиковую карту наносят логотипы банка-эмитента и платежной системы,

обслуживающей эту карту, имя держателя карты, номер его счета, срок действия

карты и т.п. Кроме того, на карте может присутствовать фотография держателя и

его подпись. Алфавитно-цифровые данные-имя, номер счета и др. могут быть

эмбоссированы, т.е. нанесены рельефным шрифтом. Это дает возможность при ручной

обработке принимаемых к оплате карт быстро перенести данные на чек с помощью

специального устройства-импринтера, осуществляющего "прокатывание"

карты (аналогично получению второго экземпляра при использовании копировальной

бумаги).

По принципу действия

различают пассивные и активные пластиковые карты. Пассивные пластиковые карты

всего лишь хранят информацию на том или ином носителе. К ним относятся

пластиковые карты с магнитной полосой.

Карты с магнитной

полосой

являются на сегодняшний день наиболее распространенными - в обращении

находится свыше двух миллиардов карт подобного типа. Магнитная полоса

располагается на обратной стороне карты и в соответствии со стандартом ISO

7811, состоит из трех дорожек. Из них первые две предназначены для хранения

идентификационных данных, а на третью дорожку можно записывать информацию

(например, текущее значение лимита дебетовой карты). Однако из-за невысокой

надежности многократно повторяемого процесса записи и считывания запись на

магнитную полосу обычно не практикуется, и такие карты используются только в

режиме считывания информации.

Карты с магнитной

полосой относительно уязвимы для мошенничества. Например, в США в 1992г. общий

ущерб от махинаций с кредитными картами с магнитной полосой (без учета потерь с

банкоматами) превысил один миллиард долларов. Тем не менее развитая

инфраструктура существующих платежных систем и, в частности, мировых лидеров в

области "карточного" бизнеса-компаний Visa и MasterCard/Europay

является причиной интенсивного |использования карте магнитной полосой и

сегодня.

Для повышения

защищенности своих карт системы Visa и MasterCard/Europay используют

дополнительные графические средства защиты: голограммы и нестандартные

шрифты для эмбоссирования.

Платежные системы с

подобными картами требуют on-line авторизации в торговых точках и, как

следствие, наличия разветвленных, высококачественных средств коммуникации

(телефонных линий). Поэтому с технической точки зрения подобные системы имеют

серьезные ограничения по их применению в странах с плохо развитыми системами

связи.

Отличительная

особенность активных пластиковых карт-наличие встроенной в нее электронной

микросхемы. Принцип пластиковой карты с электронной микросхемой запатентовал в

1974г.

француз Ролан Морено. Стандарт ISO 7816 определяет основные (Требования к

картам на интегральных микросхемах или чиповым картам. В недалеком будущем

карты с микросхемой вытеснят карты с магнитной полосой. Поэтому остановимся

более подробно на основных типах карт с микросхемой.

Карты с микросхемой

можно классифицировать по нескольким признакам [61].

Первый признак -

функциональные возможности карты. Здесь можно выделить следующие основные типы

карт:

·

карты-счетчики;

·

карты с памятью;

·

карты с микропроцессором.

Второй признак-тип

обмена со считывающим устройством:

• карты с контактным считыванием;

• карты с индукционным считыванием.

Карты-счетчики

применяются, как правило, в тех случаях, когда та или иная платежная операция

требует уменьшения остатка на счете держателя карты на некоторую фиксированную

сумму.

Подобные карты используются в специализированных приложениях с предоплатой

(плата за использование телефона-автомата, оплата автостоянки и т.д.).

Очевидно, что применение карт со счетчиком ограничено и не имеет большой

перспективы.

Карты с памятью являются

переходными между картами со счетчиком и картами с процессором. Карта с памятью

- это в сущности перезаписываемая карта со счетчиком, в которой приняты меры,

повышающие ее защищенность от атак злоумышленников. У простейших из

существующих карт с памятью объем памяти может составлять от 32 байт до 16

килобайт. Эта память может быть реализована или в виде программируемого

постоянного запоминающего устройства ППЗУ (EPROM), которое допускает

однократную запись и многократное считывание, или в виде электрически

стираемого программируемого постоянного запоминающего устройства ЭСППЗУ

(EEPROM), допускающего многократную запись и многократное считывание.

Карты с памятью можно

подразделить на два типа: с незащищенной (полнодоступной) и защищенной памятью.

В картах первого типа нет никаких ограничений на чтение и запись данных. Их

нельзя использовать в качестве платежных, так как специалист средней

квалификации может их достаточно просто "взломать".

Карты второго типа имеют

область идентификационных данных и одну или несколько прикладных областей.

Идентификационная область карт допускает лишь однократную запись при

персонализации и в дальнейшем доступна лишь для считывания. Доступ к прикладным

областям регламентируется и осуществляется только при выполнении определенных

операций, в частности при вводе секретного PIN-кода.

Уровень защиты карт с

памятью выше, чем у магнитных карт, и они могут быть использованы в прикладных

системах, в которых финансовые риски, связанные с мошенничеством, относительно

невелики. В качестве платежного средства карты с памятью используются для

оплаты таксофонов общего пользования, проезда в транспорте, в локальных

платежных системах (клубные карты). Карты с памятью применяются также в

системах допуска в помещения и доступа к ресурсам компьютерных сетей

(идентификационные карты). Карты с памятью имеют более низкую стоимость по

сравнению с картами с микропроцессором.

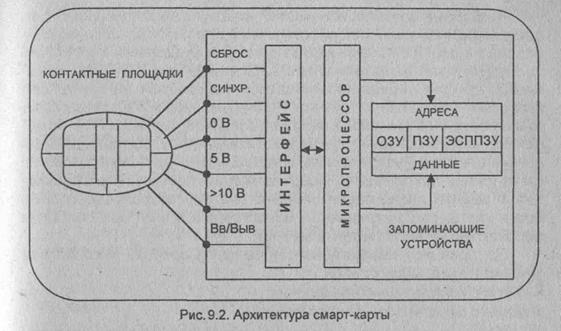

Карты с микропроцессором

называют также интеллектуальными картами или смарт - картами (smart cards).

Карты с микропроцессором представляют собой по сути микрокомпьютеры и содержат

все соответствующие основные аппаратные компоненты: центральный процессор (ЦП),

оперативное запоминающее устройство (ОЗУ), постоянное запоминающее устройство

(ПЗУ) и электрически стираемое программируемое ПЗУ (ЭСППЗУ) (рис. 9.2).

В настоящее время в

смарт-карты устанавливают:

• микропроцессоры с текстовой частотой 5 Мгц;

• оперативное ЗУ емкостью до 256 байт;

• постоянное ЗУ емкостью до 10 Кбайт;

• энергонезависимое ЗУ емкостью до 8 Кбайт.

В ПЗУ записан

специальный набор программ, называемый операционной системой карты COS (Card

Operation System). Операционная система поддерживает файловую систему,

базирующуюся в ЭСППЗУ (емкость которого обычно находится в диапазоне 1...8

Кбайт, но может достигать и 64 Кбайт) и обеспечивающую регламентацию доступа к

данным. При этом часть данных может быть доступна только внутренним программам

карточки.

Смарт-карта обеспечивает

обширный набор функций:

• разграничение полномочий доступа к внутренним

ресурсам (благодаря работе с защищенной файловой системой);

• шифрование данных с применением различных

алгоритмов;

• формирование электронной цифровой подписи;

• ведение ключевой системы;

• выполнение всех операций взаимодействия

владельца карты, банка и торговца.

Некоторые карты

обеспечивают режим "самоблокировки" (невозможность дальнейшей работы

с ней) при попытке несанкционированного доступа. Смарт-карты позволяют

существенно упростить

процедуру идентификации клиента. Для проверки PIN-кода применяется алгоритм,

реализуемый микропроцессором на карте. Это позволяет отказаться от работы

POS-терминала и банкомата в режиме реального времени и централизованной

проверки PIN. Отмеченные выше особенности делают смарт-карту высокозащищенным

платежным инструментом, который может быть использован в финансовых

приложениях, предъявляющих повышенные требования к защите информации. Именно

поэтому микропроцессорные смарт-карты рассматриваются в настоящее время как наиболее

перспективный вид пластиковых карт.

По принципу

взаимодействия со считывающим устройством различают карты двух типов:

• карты с контактным считыванием;

• карты с бесконтактным считыванием.

Карта с контактным

считыванием имеет на своей поверхности 8...10 контактных пластин. Размещение

контактных пластин, их количество и назначение выводов различны у разных

производителей и естественно, что считыватели для карт данного типа различаются

между собой.

В последние годы начали

широко применяться карты с бесконтактным считыванием. В них обмен данными между

картой и считывающим устройством производится индукционным способом.

Очевидно, что такие карты надежнее и долговечнее.

Персонализация и авторизация

карт являются важными этапами подготовки и применения пластиковых карт.

Персонализация карты осуществляется

при выдаче карты клиенту. При этом на карту заносятся данные, позволяющие

идентифицировать карту и ее держателя, а также осуществить проверку

платежеспособности карты при приеме ее к оплате или выдаче наличных денег.

Под авторизацией

понимают процесс утверждения продажи или выдачи наличных по карте. Для

проведения авторизации точка обслуживания делает запрос платежной системе о

подтверждении

полномочий предъявителя карты и его финансовых возможностей. Технология

авторизации зависит от типа карты, схемы платежной системы и технической

оснащенности точки обслуживания.

Исторически сложилось

так, что первоначальным способом персонализации карт было эмбоссирование.

Эмбоссирование - это процесс

рельефного тиснения данных на пластиковой основе карты. На картах

банков-эмитентов эмбоссируются, как правило, следующие данные: номер карты;

даты начала и окончания срока ее действия; фамилия и имя владельца.

Некоторые платежные

системы, например Visa, требуют тиснения двух специальных символов, однозначно

идентифицирующих принадлежность банка-эмитента к платежной системе. Эмбоссеры

(устройства для тиснения рельефа на карте) выпускает ограниченный круг

изготовителей. В ряде стран Запада законодательно запрещена свободная продажа

эмбоссеров. Специальные символы, подтверждающие принадлежность карты к той или

иной платежной системе, поставляются владельцу эмбоссера только с разрешения

руководящего органа платежной системы. Эмбоссированная карта может служить

средством платежа при использовании импринтера- устройства для прокатки слипа

(чека), подтверждающего совершенную платежную операцию.

К персонализации карт

относится также кодирование магнитной полосы либо программирование микросхемы.

Кодирование магнитной

полосы

производится, как правило, на том же оборудовании, что и эмбоссирование. При

этом часть информации о карте, содержащая номер карты и период ее действия,

одинаковая как на магнитной полосе, так и на рельефе. Однако бывают ситуации,

когда после первичного кодирования требуется дополнительно занести информацию

на магнитную дорожку. В этом случае применяются специальные устройства с

функцией "чтение-запись". Это возможно, в частности, когда PIN-код

для пользования картой не формируется специальной программой, а может быть

выбран клиентом по своему усмотрению.

Программирование микросхемы не требует

особых технологических приемов, но зато оно имеет некоторые организационные

особенности. ,В частности, для повышения безопасности и исключения возможных

злоупотреблений операции по программированию различных областей микросхемы

разнесены территориально и разграничены по правам различных сотрудников,

участвующих в этом процессе.

Обычно эта процедура

разбивается на три этапа:

• на первом рабочем месте выполняется активация

карты (ввод ее в действие);

• на втором рабочем месте выполняются операции,

связанные с обеспечением безопасности;

• на третьем рабочем месте производится

собственно персонализация карты.

Традиционно процесс

авторизации проводится либо "вручную", когда продавец или кассир

передает запрос по телефону оператору (голосовая авторизация), либо

автоматически, когда карта помещается в POS-терминал, данные считываются с

карты, кассиром вводится сумма платежа, а владельцем карты со специальной

клавиатуры - секретный PIN-код. После этого терминал осуществляет авторизацию,

либо устанавливая связь с базой данных платежной - системы (on-line режим),

либо реализуя дополнительный обмен данными с самой картой (off-line

авторизация). В случае выдачи наличных денег процесс носит аналогичный

характер, с той лишь особенностью, что деньги в автоматическом режиме выдаются

специальным устройством - банкоматом, который и проводит авторизацию.

Для защиты карт от

подделки и последующего несанкционированного применения используются различные

методы и способы. Например, для персонализации карт может применяться нанесение

на пластиковую основу черно-белой или цветной фотографии владельца карты

методом термопечати. На любой карте всегда существует специальная полоска с

образцом подписи владельца карты. Для защиты карты, как таковой, различные

платежные сообщества применяют специальные объемные изображения на лицевой и

оборотной стороне карты (голограммы).

9.3.

Персональный идентификационный номер

Испытанным способом

идентификации держателя банковской карты является использование секретного

персонального идентификационного номера PIN. Значение P1N должно быть известно

только держателю карты. Длина PIN должна быть достаточно большой, чтобы

вероятность угадывания злоумышленником правильного значения с помощью атаки

полного перебора значений была приемлемо малой. С другой стороны, длина PIN

должна быть достаточно короткой, чтобы дать возможность держателям карт

запомнить его значение. Рекомендуемая длина PIN составляет 4...8 десятичных

цифр, но может достигать 12.

Предположим, что PIN

имеет длину четыре цифры, тогда противник, пытающийся подобрать значение PIN к

банковской карте, стоит перед проблемой выбора одной из десяти тысяч

возможностей. Если число попыток ввода некорректного значения PIN ограничивается

пятью на карту в день, этот противник имеет шансы на успех менее чем 1:2000. Но

на следующий день противник может попытаться снова, и его шансы увеличиваются

до 1:1000. Каждый следующий день увеличивает вероятность успеха противника.

Поэтому многие банки вводят абсолютный предел на число неверных попыток ввода

PIN на карту, чтобы исключить атаку такого рода. Если установленный предел

превышен, считается, что данная карта неправильная, и ее отбирают.

Значение PIN однозначно

связано с соответствующими атрибутами банковской карты, поэтому PIN можно

трактовать как подпись держателя карточки. Чтобы инициировать транзакцию,

держатель карты, который использует POS-терминал, вставляет свою карту в

специальную щель считывателя и вводит свой PIN, используя специальную

клавиатуру терминала. Если введенное значение PIN и номер счета клиента,

записанный на магнитной полосе карты, согласуются между собой, тогда

инициируется транзакция.

Защита персонального

идентификационного номера PIN для банковской карты является критичной для

безопасности всей платежной системы. Банковские карты могут быть потеряны,

украдены или подделаны. В таких случаях единственной контрмерой против

несанкционированного доступа остается секретное значение PIN. Вот почему

открытая форма PIN должна быть известна только законному владельцу карты. Она

никогда не хранится и не передается в рамках системы электронных платежей.

Очевидно, значение PIN нужно держать в секрете в течение всего срока действия

карты.

Метод генерации значения

PIN оказывает

существенное влияние на безопасность электронной платежной системы. Вообще,

персональные идентификационные номера могут формироваться либо банком, либо

держателями карт. В частности, клиент различает два типа PIN [22]:

• PIN, назначенный ему банком, выдавшим карту;

• PIN, выбираемый держателем карты

самостоятельно.

Если PIN назначается

банком, банк обычно использует один из двух вариантов процедур генерации PIN.

При первом варианте PIN

генерируется криптографически из номера счета держателя карточки. Процесс

генерации назначаемого PIN из номера счета показан на рис. 9.3. Сначала номер

счета клиента дополняется нулями или другой константой до 16 шестнадцатеричных

цифр (8 байт). Затем получившиеся 8 байт шифруются по алгоритму DES с

использованием секретного ключа. Из полученного шифртекста длиной 8 байт

поочередно выделяют 4-битовые блоки, начиная с младшего байта. Если число,

образуемое

этими битами, меньше 10, то полученная цифра включается в PIN, иначе это

значение не используется. Таким путем обрабатывают все 64 бита (8 байт). Если в

результате обработки не удалось получить

сразу требуемое количество десятичных цифр, то обращаются к неиспользованным

4-битовым блокам, из которых вычитают 10.

Очевидное

достоинство этой процедуры заключается в том, что значение PIN не нужно хранить внутри электронной

платежной системы.

Недостатком этого подхода является то, что при необходимости изменения PIN

требуется выбор либо нового счета клиента, либо нового криптографического

ключа. Банки предпочитают, чтобы

номер счета клиента оставался фиксированным. С другой стороны, поскольку все PIN вычисляют,

используя одинаковый криптографический

ключ, изменение одного PIN при сохранении

счета клиента неизбежно влечет за собой изменение всех персональных

идентификационных номеров.

При втором варианте банк

выбирает значение PIN случайным образом, сохраняя значение этого PIN в виде

соответствующей криптограммы. Выбранные значения PIN банк передает держателям

банковских карт, пользуясь защищенным каналом.

Использование PIN, назначенного

банком, неудобно для клиента даже при небольшой его длине. Такой PIN трудно

удержать в памяти, и поэтому держатель карты может записать его куда-нибудь.

Главное-это не записать PIN непосредственно на карту или какое-нибудь другое

видное место. Иначе задача злоумышленника будет сильно облегчена.

Для большего удобства

клиента используют значение PIN, выбираемое самим клиентом. Такой способ

определения значения PIN позволяет клиенту:

• использовать один и тот же PIN для различных

целей;

• задавать PIN как совокупность букв и цифр (для

удобства запоминания).

Когда PIN выбран

клиентом, он должен быть доведен до сведения банка. PIN может быть передан в

банк заказной почтой или отправлен через защищенный терминал, размещенный в

банковском офисе, который немедленно его шифрует. Если банку необходимо

использовать выбранный клиентом P1N, тогда поступают следующим образом. Каждую

цифру выбранного клиентом PIN складывают по модулю 10 {без учета переносов) с

соответствующей цифрой PIN, выводимого банком из счета клиента. Получаемое

десятичное число называется "смещением". Это смещение запоминается на

карте клиента. Поскольку выводимый PIN имеет случайный характер, то выбранный

клиентом PIN невозможно определить по его "смещению".

Главное требование

безопасности состоит в том, что значение PIN должно запоминаться

владельцем карты и никогда не должно храниться в любой читабельной форме. Но

люди несовершенны и очень часто забывают свои значения PIN. Поэтому банки

должны заранее заготовить специальные процедуры для таких случаев. Банк может

реализовать один из следующих подходов. Первый основан на восстановлении

забытого клиентом значения PIN и отправке его обратно владельцу карты. При

втором подходе просто

генерируется новое значение PIN.

При идентификации

клиента по значению PIN и предъявленной карте используются два основных способа

проверки PIN: неалгоритмический и алгоритмический [22].

Неалгоритмический способ

проверки PIN не требует применения специальных алгоритмов. Проверка PIN

осуществляется путем непосредственного сравнения введенного клиентом PIN со

значениями, хранимыми в базе данных. Обычно база данных со значениями PIN

клиентов шифруется методом прозрачного шифрования, чтобы повысить ее

защищенность, не усложняя процесса

сравнения.

Алгоритмический способ

проверки PIN заключается в том, что введенный клиентом PIN преобразуют по

определенному алгоритму с использованием секретного ключа и затем сравнивают со

значением PIN, хранящимся в определенной форме на карте. Достоинства этого

метода проверки:

• отсутствие копии PIN на главном компьютере

исключает его раскрытие персоналом банка;

• отсутствие передачи PIN между банкоматом или

POS-терминалом и главным компьютером банка исключает его перехват

злоумышленником или навязывание результатов сравнения;

• упрощение работы по созданию программного

обеспечения системы, так как уже нет необходимости действий в реальном масштабе

времени.

9.4.

Обеспечение безопасности систем POS

Системы POS

(Point-Of-Sale), обеспечивающие расчеты продавца и покупателя в точке продажи,

получили широкое распространение в развитых странах и, в частности, в США.

Системы POS осуществляют проверку и обслуживание дебетовых и кредитных карт

покупателя непосредственно в местах продажи товаров и услуг в рамках системы

электронных платежей, POS-терминалы,

входящие в эти системы, размещаются на различных предприятиях торговли - в

супермаркетах, на автозаправочных станциях и т. п.

POS-терминалы

предназначены для обработки транзакций при финансовых расчетах с использованием

пластиковых карт с магнитной полосой и смарт-карт. Использование POS-терминалов

позволяет автоматизировать операции по обслуживанию этих карт и существенно

уменьшить время обслуживания. Возможности и комплектация POS-терминалов

варьируются в широких пределах, однако типичный современный POS-терминал

снабжен устройствами считывания как с карт с магнитной полосой, так и со

смарт-карт; энергонезависимой памятью; портами для подключения PIN-клавиатуры

(клавиатуры для набора клиентом PIN-кода); принтера; соединения с персональным

компьютером или электронным кассовым аппаратом.

Обычно POS-терминал

бывает также оснащен модемом с возможностью автодозвона. POS-терминал обладает

"интеллектуальными" возможностями - его можно программировать. В

качестве языков программирования используются язык ассемблера, а также диалекты

языков Си и Бейсик. Все это позволяет проводить авторизацию карт с магнитной

полосой в режиме реального времени (on-line) и использовать при работе со смарт

- картами автономный режим (off-line) с накоплением протоколов транзакций. Эти

протоколы транзакций передаются в процессинговый центр во время сеансов связи.

Во время этих сеансов POS-терминал может также принимать и запоминать

информацию, передаваемую ЭВМ процессингового центра. В основном это бывают

стоп-листы.

Стоимость POS-терминалов

в зависимости от комплектации и возможностей может меняться от нескольких сотен

до нескольких тысяч долларов, хотя обычно не превышает полутора-двух тысяч

долларов. Размеры и вес POS-терминала сопоставимы с аналогичными параметрами

телефонного аппарата.

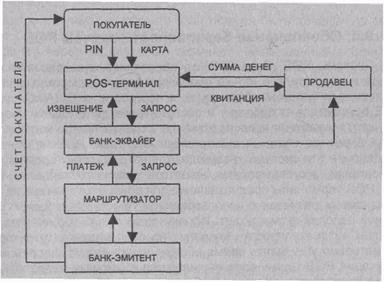

Схема системы

РОЗ приведена на рис. 9.4. Покупатель для оплаты покупки предъявляет свою

дебетовую или кредитную карту и вводит значение PIN для подтверждения личности.

Продавец, свою очередь, вводит сумму денег, которую необходимо уплатить за покупку

или услуги.

Рис. 9.4.

Схема функционирования системы POS

Затем в банк-эквайер (банк продавца)

направляется запрос на перевод денег. Банк-эквайер переадресует этот запрос в

банк-эмитент для проверки подлинности карты, предъявленной покупателем. Если

эта карта подлинная и покупатель имеет право применять ее для оплаты продуктов

и услуг,

банк-эмитент переводит деньги в банк-эквайер на счет продавца. После перевода

денег на счет продавца банк-эквайер посылает на POS-терминал извещение, в

котором сообщает о завершении транзакции. После этого продавец выдает

покупателю товар и извещение.

Следует обратить внимание на тот

сложный путь, который должна проделать информация о покупке, прежде чем будет

осуществлена транзакция. Во время прохождения этого пути возможны искажения и

потеря сообщений.

Для защиты системы POS

должны выполняться следующие требования.

• Проверка PIN, введенного покупателем, должна

производиться системой банка-эмитента. При пересылке по каналам связи значение

PIN должно быть зашифровано.

• Сообщения, содержащие запрос на перевод денег

(или подтверждение о переводе), должны проверяться на подлинность для защиты от

замены и внесения изменений при прохождении по линиям связи и обрабатывающим

процессорам [22].

Самым уязвимым местом

системы POS являются ее POS-терминалы. В отличие от банкоматов в этом случае

изначально предполагается, что POS-терминал не защищен от внешних воздействий.

Угрозы для POS-терминала связаны с возможностью раскрытия секретного ключа,

который находится в POS-терминале и служит для шифрования информации,

передаваемой этим терминалом в банк-эквайер. Угроза раскрытия ключа терминала

достаточно реальна, так как эти терминалы устанавливаются в таких неохраняемых

местах, как магазины, автозаправочные станции и пр.

Потенциальные угрозы

из-за раскрытия ключа получили такие названия.

• "Обратное трассирование". Сущность

этой угрозы состоит в том, что если злоумышленник получит ключ шифрования, то

он может пытаться восстановить значения PIN, использованные в предыдущих

транзакциях.

• "Прямое трассирование". Сущность

этой угрозы состоит в том, что если злоумышленник получит ключ шифрования, то

он попытается восстановить значения PIN, которые будут использоваться в

последующих транзакциях.

Для защиты от угроз

обратного и прямого трассирования предложены три метода:

Рис. 9.5. Схема

вывода ключа с учетом двоичного представления номера S ключа

• метод выведенного ключа;

• метод ключа транзакции;

• метод открытых ключей [22].

Сущность первых двух

методов состоит в том, что они обеспечивают модификацию ключа шифрования

передаваемых данных для каждой транзакции.

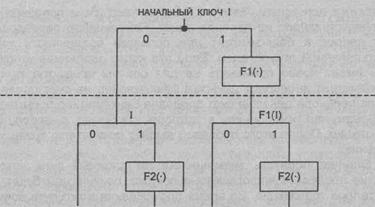

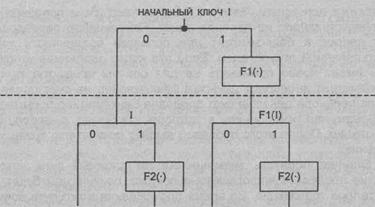

Метод выведенного ключа

обеспечивает смену ключа при каждой транзакции независимо от ее содержания. Для

генерации ключа шифрования используют однонаправленную функцию от текущего

значения ключа и некоторой случайной величины. Процесс получения (вывода) ключа

для шифрования очередной транзакции представляет собой известное

"блуждание" по дереву (рис. 9.5).

Вершиной дерева рис. 9.5

является некоторое начальное значение ключа I. Чтобы получить ключ с номером S,

число S представляют в двоичной форме. Затем при вычислении значения ключа

учитывается структура двоичного представления числа S, начиная со старшего

разряда. Если L-й двоичный разряд числа S равен 1, то к текущему значению ключа

К применяется однонаправленная функция FL(K), где L-номер рассматриваемого

двоичного разряда. В противном случае переходят к рассмотрению следующего

разряда числа S, не применяя однонаправленной функции. Последняя реализована на

основе алгоритма DES. Для получения достаточного быстродействия количество

единиц в двоичном представлении числа S обычно ограничивается - их должно быть

не более 10. Этот метод обеспечивает защиту только от угрозы "обратного

трассирования".

Метод ключа транзакции позволяет шифровать

информацию, передаваемую между POS-терминалами и банком-эквайером, на

уникальном ключе, который может меняться от транзакции к транзакции. Для

генерации нового ключа транзакции используются следующие составляющие:

• однонаправленная функция от значения

предыдущего ключа;

• содержание транзакции;

• информация, полученная от карты.

При этом предполагается,

что предыдущая транзакция завершилась успешно. Метод ключа транзакции

обеспечивает защиту как от "обратного трассирования", так и от

"прямого трассирования". Раскрытие одного ключа не дает возможности

злоумышленнику вскрыть все предыдущие и все последующие транзакции.

Недостатком данной схемы является сложность ее реализации.

Метод открытых ключей позволяет надежно

защититься от любых видов трассирования и обеспечить надежное шифрование

передаваемой информации. В этом случае POS-терминал снабжается секретным ключом

для расшифровки сообщений банка-эквайера. Этот ключ генерируется при

инициализации терминала. После генерации секретного ключа терминал посылает

связанный с ним открытый ключ на компьютер банка-эквайера. Обмен между

участниками взаимодействия выполняется с помощью открытого ключа каждого из

них. Подтверждение подлинности участников осуществляется специальным центром

регистрации ключей с использованием своей пары открытого и закрытого ключей.

Недостатком этого метода является его сравнительно малое быстро действие.

9.5.

Обеспечение безопасности банкоматов

Банкоматом называют

банковский автомат для выдачи и инкассирования наличных денег при операциях с

пластиковыми картами. Кроме того, банкомат позволяет держателю карты получать

информацию о текущем состоянии счета (в том числе и выписку на бумаге), а также

проводить операции по перечислению средств с одного счета на другой.

Банкомат снабжен

устройством для чтения карты, а также дисплеем и клавиатурой для интерактивного

взаимодействия с держателем карточки. Банкомат оснащен персональной ЭВМ,

которая обеспечивает управление банкоматом и контроль его состояния. Последнее

весьма важно, поскольку банкомат является хранилищем наличных денег. Для

обеспечения коммуникационных функций банкоматы оснащаются платами Х.25, а

иногда и модемами.

Денежные купюры в

банкомате размещаются в кассетах, которые находятся в специальном сейфе. Число

кассет определяет количество номиналов купюр, выдаваемых банкоматом. Размеры

кассет регулируются, что позволяет заряжать банкомат практически любыми

купюрами.

Банкоматы - это

стационарные устройства больших габаритных размеров и веса. Примерные размеры:

высота -1,5...1,8м, ширина и глубина - около 1м, вес - около тонны. Более того,

с целью пресечения возможных хищений их монтируют капитально. Банкоматы

размещают как в охраняемых помещениях, так и непосредственно на улице.

На сегодняшний день

большинство моделей банкоматов рассчитано на работу в режиме реального времени

(on-line) с картами с магнитной полосой, однако появились банкоматы, способные

работать со смарт - картами в автономном режиме (off-line).

Автономный режим

(off-line)

работы банкомата характерен тем, что банкомат функционирует независимо от

компьютеров банка. Запись информации о транзакции производится на внутренний

магнитный диск и выводится на встроенный принтер. Достоинствами автономного

режима банкомата являются его относительная дешевизна и независимость от

качества линий связи. Это весьма важно для стран с плохой телефонной связью. В

то же время низкая стоимость установки напрямую обусловливает высокую стоимость

эксплуатации таких банкоматов [22,52]. Чтобы обновлять "черные списки"

(стоп - писки) утраченных карточек, необходимо хотя бы раз в день специально

выделенному человеку обходить обслуживать такие банкоматы. При большом числе

таких устройств подобное обслуживание затруднительно. Отказ же от ежедневного

обновления списков может привести к значительным потерям для банка в случае

подделки карты или при пользовании краденой картой.

Сложности

возникают также при идентификации (аутентификации) клиента. Для защиты

информации, хранящейся на карте с магнитной полосой, применяется ее шифрование.

Для того чтобы банкоматы одного и того же банка воспринимали пластиковые карты

с магнитной полосой, в них должен быть использован один ключ для шифрования

(расшифрования). Компрометация его хотя бы на одном из банкоматов приведет к

нарушению защиты на всех банкоматах.

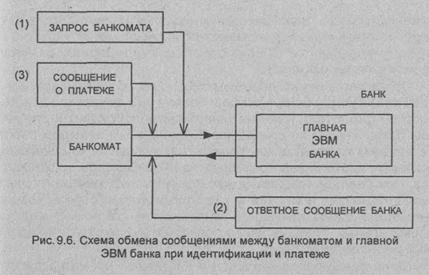

Режим реального времени

(on-line)

характерен тем, что банкомат должен быть подсоединен непосредственно или через

телефонную сеть к главному компьютеру банка. В этом случае регистрация

транзакций осуществляется непосредственно на главном компьютере банка, хотя

подтверждение о транзакции выдается на принтер банкомата. При реализации

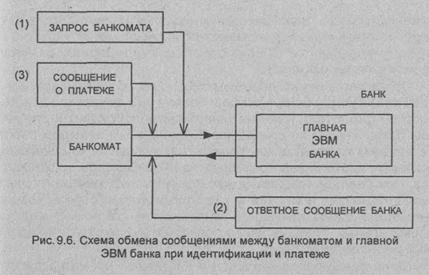

транзакции банкомат обменивается с главным компьютером банка тремя

сообщениями (рис. 9.6).

1) запрос банкомата;

2) ответное сообщение банка;

3) сообщение банкомата о платеже.

Запрос банкомата

включает следующие данные:

·

идентификатор

банкомата;

·

номер

счета и другая учетная информация клиента;

·

серийный

номер карты;

·

защитный

символ;

·

зашифрованный

PIN клиента;

·

количество

требуемых денег;

·

номер

транзакции;

·

проверочный

код для всех данных сообщения.

Ответное сообщение банка

включает следующие данные:

·

идентификатор

банкомата;

·

код

операции, разрешающий (запрещающий) платеж;

·

номер

транзакции;

·

проверочный

код для всех данных сообщения.

В этом обмене сообщениями

для проверки целостности данных используется код аутентификации сообщения MAC

(Message Authentication Code).

Режим реального времени

имеет ряд преимуществ по сравнению с автономным режимом. Он дает возможность

клиенту не только получить наличные деньги, но и осуществлять манипуляции со

своим счетом. Централизованная идентификация/аутентификация позволяет

существенно повысить устойчивость системы к компрометации ключей шифрования.

Централизованная проверка идентификатора пользователя делает возможным оперативное

обновление списков запрещенных к использованию карт, а также

введение ограничений на количество наличных денег, которые может получить

клиент в течение одного дня (для защиты от использования украденных карт).

Однако этот режим

возможен лишь при наличии надежных каналов связи между банкоматами и банком,

что делает его довольно дорогим. Кроме того, наличие канала связи порождает и

другие угрозы безопасности по сравнению с автономным режимом работы. Это-анализ

трафика между банкоматом и главным компьютером и имитация работы главного

компьютера компьютером злоумышленника. При анализе трафика можно получить

информацию о счетах, суммах, условиях платежей и т.п. При имитации работы

главного компьютера банка компьютер злоумышленника может выдавать положительный

ответ на запрос банкомата о результатах идентификации/аутентификации.

Сети банкоматов являются в настоящее

время распространенной формой эксплуатации банкоматов, в которой участвуют

несколько банков [22,123]. Банки-участники такой сети преследуют следующие

цели:

• уменьшение стоимости операций для участников;

• разделение затрат и риска при внедрении новых

видов услуг между участниками;

• преодоление географических ограничений и

соответственно повышение субъективной ценности услуг для потребителей.

При совместном

использовании несколькими банками сети банкоматов возникает серьезная

проблема-защита конфиденциальной информации банков друг от друга (ключи

шифрования и т.п.). Для разрешения этой проблемы предложена схема

централизованной проверки PIN каждым банком в своем центре связи с банкоматами.

Усложняется также система распределения ключей между всеми участниками сети.

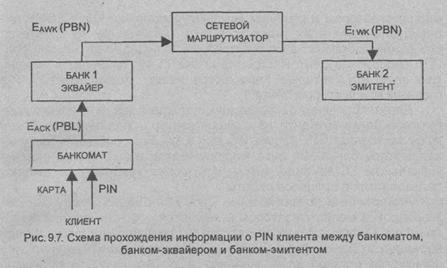

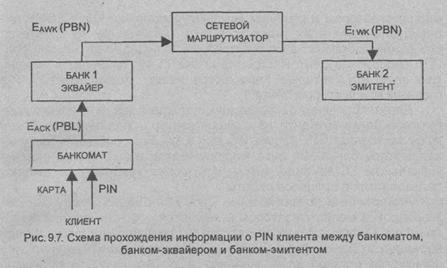

Рассмотрим схему

прохождения информации о PIN клиента между банкоматом, банком-эквайером

(которому принадлежит банкомат) и банком-эмитентом (который выпустил карту

клиента) (рис. 9.7).

Пусть клиент Банка 2

(Эмитента) обратился к банкомату Банка 1 (Эквайера). При этом в сети банкоматов

происходят следующие действия.

1. Считывающее

устройство банкомата считывает информацию, записанную на банковской карте,

предъявленной клиентом, и затем банкомат определяет, имеет ли этот клиент счет

в Банке 1-Эквайере.

2. Если клиент не имеет

счета в Банке 1, транзакция направляется в сетевой маршрутизатор, который,

используя идентификационный номер Банка 2-Эмитента BIN (Bank Identification

Number), ,

направляет эту транзакцию на главный компьютер

Банка 2 или производит проверку PIN для Банка 2.

3. Если проверка PIN

производится на главном компьютере Банка 2, то этот компьютер получает полную

информацию о транзакции и проверяет достоверность PIN.

4. Независимо от

результата проверки компьютер Банка 2 пересылает сообщение с этим результатом

через сетевой маршрутизатор компьютеру Банка 1.

Как следует из примера,

к банку-эмитенту предъявляются следующие требования:

• выпускаемые им карты должны восприниматься

всеми банкоматами сети;

• банк-эмитент должен обладать технологией

проверки PIN собственных клиентов.

К банку-эквайеру

предъявляются другие требования:

• в банкомате или главном компьютере банка

должна быть реализована проверка принадлежности транзакции;

• если нет возможности проверить правильность

чужого PIN, банк-эквайер должен передать данные о транзакции на сетевой

маршрутизатор.

Для защиты

взаимодействия компьютеров банков друг с другом и с банкоматами должно

применяться оконечное (абонентское) шифрование информации, передаваемой по

линиям связи. Обычно

используется следующий подход: вся сеть банкоматов разбивается на зоны, и в

каждой из них используется свой главный зональный управляющий ключ ZCMK (Zone

Control Master Key). Ключ ZCMK предназначен для шифрования ключей при обмене

между сетевым маршрутизатором и главным компьютером банка. Ключ ZCMK

индивидуален для всех участников сети. Обычно он генерируется

случайным образом маршрутизатором и передается неэлектронным способом в банк.

Раскрытие ключа ZCMK приведет к раскрытию всех PIN, которые передаются между

маршрутизатором и главным компьютером банка.

Для шифрования

информации, поступающей от главного компьютера банка-эмитента на маршрутизатор

используется рабочий ключ эмитента IWK (Issuer Working Key). Его сообщает главному

компьютеру банка-эмитента маршрутизатор в зашифрованном на уникальном ZCMK

виде. Ключ IWK может меняться по запросу пользователя в процессе работы.

Аналогичный по

назначению ключ для обмена между банком-эквайером и маршрутизатором называется

рабочим ключом эквайера AWK (Acquirer Working Key). Для шифрования информации

при

передаче от банкомата к главному компьютеру банка-эквайера используется связной

ключ эквайера АСК (Acquirer Communication Key).

При рассмотрении

функционирования системы защиты введены следующие обозначения:

EY(X) - шифрование сообщения X по

алгоритму DES с использованием ключа Y;

DY(X) - расшифрование сообщения X по

алгоритму DES с использованием ключа Y;

PBL (PIN Block Local)- локальный блок PIN,

полученный из введенного клиентом PIN, дополненного до восьми символов, и

представленный во внутреннем формате банкомата;

PBN (PIN Block Network)-сетевой блок PIN, полученный из

введенного клиентом PIN, дополненного до восьми символов, и представленный в

виде, готовом для передачи в сети.

Вернемся к рассмотрению

схемы на рис, 9.7.

1. Клиент предъявил банкомату Банка 1 банковскую

карту и ввел с клавиатуры свой PIN. Банкомат формирует PBL, шифрует его с

использованием АСК, т.е. вычисляет криптограмму ЕАСK(РВL),

и отправляет ее на главный компьютер Банка 1.

2. На главном

компьютере Банка 1 блок PBL расшифровывается и преобразуется в блок PBN, затем

блок PBN шифруется с использованием AWK и отсылается в Сетевой маршрутизатор.

Процесс преобразования

ЕАСK(РВL) ® ЕАWK(РВN)

называют трансляцией блока PIN с ключа АСК на

ключ AWK. Основное назначение этого процесса -смена ключа шифрования.

3. Если PIN проверяется на Сетевом

маршрутизаторе, после получения криптограммы EAWK(PBN) производится ее

расшифрование, а затем выделение PIN с помощью преобразований

DAWK(EAWK(PBN))

= PBN ® PIN

Если PIN проверяется

Банком 2, принятая криптограмма транслируется с ключа AWK на ключ IWK (оба

ключа хранятся на Сетевом маршрутизаторе):

ЕАWK(РВN) ® ЕIWK(РВN)

Затем криптограмма EIWK(PBN) отправляется в

Банк 2.

4. Поступившая в Банк 2

криптограмма EIWK(PBN) преобразуется в зависимости от используемого способа

проверки либо в открытый PIN:

DIWK(EIWK(PBN)) = PBN ® PIN

либо в PIN в форме блока PBL, зашифрованного на

ключе базы данных DBK:

ЕIWK(РВN) ® ЕDBK(РВN)

5. После любого из этих преобразований

осуществляется поиск принятого PIN в базе данных существующих PIN.

6. В результате выполненной проверки введенный

клиентом PIN либо принимается, либо отвергается. Вне зависимости от результата

проверки главный компьютер Банка 2 пересылает сообщение с результатом через

Сетевой маршрутизатор на компьютер Банка 1, а тот оповещает банкомат о

результатах решения.

Рассмотренная схема обеспечения

безопасности взаимодействия компьютеров в сети базируется на симметричном

алгоритме шифрования DES. Поэтому на распространение ключа ZCMK налагаются

жесткие ограничения. Применение асимметричной системы шифрования с открытым

ключом позволяет несколько упростить ключевую систему и соответственно

взаимодействие между банкоматами и главными компьютерами банков.

В неразделяемой сети

банкоматов достаточно использовать на всех банкоматах одинаковый открытый ключ,

а на главном компьютере банка - закрытый ключ. Это позволяет шифровать запрос

и подтверждающее сообщение из банка, так как обеспечение конфиденциальности

ответного сообщения необязательно.

Проблема защиты запроса

от активных атак (изменения или введения ложного запроса) может быть решена в

случае неразделяемой сети - использованием пароля для идентификации банкоматов.

9.6.

Универсальная электронная платежная система UEPS

Ряд социальных и

экономических проблем, присущих России после распада СССР: наличие в стране

высококвалифицированных специалистов, низкий уровень оплаты труда технической

интеллигенции, высокий уровень криминальности в стране – дают основание

предположить, что проблемы мошенничества в электронных системах безналичных

расчетов с использованием пластиковых карт могут стоять в России более остро по

сравнению с Западом, где ежегодные потери составляют миллиарды долларов.

Поэтому вопрос обеспечения безопасности функционирования электронной платежной

системы и контроля доступа к финансовой информации приобретает особое значение.

Ввиду недостаточного

развития линий связи в России наиболее перспективны платежные системы,

основанные на автономном принципе (off-line) обслуживания владельцев карточек в

торговой точке или банкомате. Универсальная электронная платежная система UEPS

(Universal Electronic Payment System) отвечает указанным требованиям и

отличается высоким уровнем защищенности, что подтверждено результатами

авторитетных международных экспертиз. Именно поэтому построение электронной

платежной системы "Сберкарт" с использованием микропроцессорных карт

в Сбербанке Российской Федерации базируется на технологии UEPS. Концепция и

технология платежной системы UEPS разработана французской компанией

NETI International [85]. :

Основным технологическим

принципом UEPS является осуществление всех финансовых транзакций в режиме

off-line при непосредственном взаимодействии двух интеллектуальных пластиковых

карт. Базовым алгоритмом шифрования информации служит алгоритм DES. Высокая

криптостойкость обеспечивается использованием двойного шифрования на ключах

длиной 8 байт.

В платежных системах,

работающих в режиме off-line, большая часть функций по обеспечению контроля

действий, по защите от мошенничества ложится на микропроцессорную карту -

базовый элемент UEPS. В UEPS используются три основных типа микропроцессорных

карт:

• служебные карты персонала банка;

• торговые карты;

• карты клиента.

Все карты содержат

8-битовый микропроцессор.

Приведем технические

характеристики карты клиента системы UEPS.

• Процессор: SGS-Thompson, 8 бит, система команд

Motorola 6805.

• Операционная система: Многозадачная

операционная система чипа MCOS (Multitasking Chip Operation System).

• ОЗУ: 160 байт.

• ПЗУ: 6 Кбайт.

ЭСППЗУ: 2 Кбайт (16 Кбит).

Конструкция и

архитектура микропроцессора не позволяют осуществить механическое считывание

информации путем спиливания кристалла по слоям, сканирования электронным

микроскопом, воздействия ультрафиолетом и т.д. При попытках совершить подобные

операции микропроцессор полностью выходит из строя. Архитектура самой

микропроцессорной карты такова, что процессор контролирует доступ к защищенным

областям памяти, передавая управление специальной прикладной программе UEPS.

Вся информация поступает извне на карту в зашифрованном виде и расшифровывается

прикладной программой внутри самой карты с использованием ключей, хранящихся в

защищенных областях памяти. Аналогичным образом шифруется информация,

покидающая карту.

Банковские ключи никогда

не покидают карту в открытом виде.

Состав и архитектура

платежной системы.

Системообразующим уровнем единой платежной системы является центр эмиссии (рис.

9.8), который выполняет следующие функции:

• генерацию генерального (системообразующего)

ключа платежной системы;

• первичную эмиссию микропроцессорных

карт-присвоение картам уникальных серийных номеров USN, · занесение на карты общесистемной

идентифицирующей и контрольной информации,

· занесение на карты

генерального ключа системы;

• ведение справочников участников расчетов,

регистрацию новых участников (банков-эмитентов и эквайеров) в системе;

• ведение справочников типов карт и кодов валют,

используемых в системе;

• ведение единой базы данных по заводским

номерам и USN-номерам карт, имеющих хождение в системе.

Вторым

уровнем платежной системы являются банки-участники. Банк-участник платежной

системы - финансовый

институт, участвующий в

расчетах по микропроцессорным картам и несущий

Рис.9.8. Архитектура платежной

системы

полную финансовую ответственность по

транзакциям, совершенным эмитированными им картами. Каждый из банков-участников

перед началом выпуска своих карт (клиентских и торговых) создает

собственный набор ключей эмитента или эквайера, которые заносятся на карты в

процессе эмиссии и используются при формировании и обработке финансовых

транзакций. В составе технических средств банка-участника действует ряд

автоматизированных рабочих мест (АРМ) исполнителей: администратора,

безопасности, бухгалтера.

Третьим уровнем иерархии

в платежной системе являются операционные пункты. Операционными пунктами

называют структурные подразделения банка-участника, в которых производится

обслуживание клиентов банка-открытие/закрытие карточных счетов, выдача

карточек, выполнение приходных и расходных операций. Карточная система

банка-участника должна включать как минимум один операционный пункт.

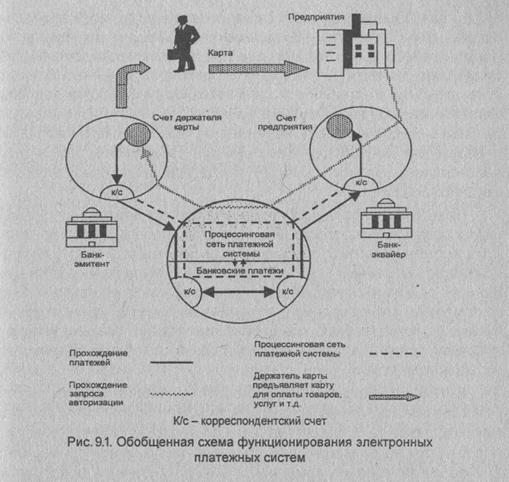

Распределение ключей и

паролей. В основе безопасности платежной системы UEPS лежит тщательно

проработанная схема распределения и использования ключей и индивидуальных

паролей субъектов системы UEPS. Распределение ключей и паролей по картам банка,

торговца и клиента приведено в табл. 9.1.

Таблица 9.1

Распределение ключей и паролей по картам банка, торговца и клиента

|

Карта банка

|

Карта торговца

|

Карта клиента

|

Наименование

|

|

Ро

|

Ро

|

Ро

|

Мастер-ключ

|

|

P1-PINB

|

P1-PINM

|

P1-PIN 1

|

Пароли Р1

|

|

P2-RFU

|

P2-RFU

|

P2-P1N 2

|

Пароли Р2

|

|

РЗ

|

РЗ

|

РЗ

|

Пароль РЗ

|

|

Р4

|

Р4

|

Р4

|

Пароль Р4

|

|

Р5

|

Р5

|

Р5

|

Пароль Р5

|

|

Р6

|

Рб

|

Рб

|

Пароль Рб

|

|

Р7

|

Р7

|

Р7

|

Системообразующий ключ

Р7

|

|

KM, KI2

|

-

|

KM, KI2

|

Ключи клиентских

карточек

|

|

-

|

КА1.КА2

|

-

|

Ключи торговых

карточек

|

|

SK

|

SK

|

SK

|

Сессионный (сеансовый)

ключ обмена

|

Дадим пояснения к табл.

9.1.

Мастер-ключ Р0

обеспечивает генеральный доступ к карте. Назначается и известен только центру

эмиссии.

Группа паролей Р1:

PIN В - пароль

операциониста банка.

PIN М-пароль кассира

магазина.

PIN 1-пароль на зачисление

средств на карту. Назначается и известен только владельцу карты. Изменяется

владельцем в off-line терминале.

Группа паролей Р2:

RFU - резервный пароль.

PIN 2-пароль на списание

средств с карты. Назначается и известен только владельцу карты. Изменяется

владельцем в off-line терминале. (Пароли PIN 1 и PIN 2 могут быть одинаковыми

по желанию владельца карты.)

Группы

паролей РЗ и Р4 являются резервными.

Пароль Р5 участвует

совместно с Р7 в образовании сессионных (сеансовых) ключей. Общий для всех банков-участников

единой расчетной системы. Назначается центром эмиссии. Пароль Р6 предоставляет

доступ на запись ключей KIx, КАх. Назначается банком-участником.

P6-RFU - резервный

пароль.

Системообразующий ключ

Р7 участвует в образовании сессионных ключей. Является общим для всех

банков-участников единой платежной системы. Назначается центром эмиссии.

Ключи клиентских

карточек KM, KI2 предъявляются при зачислении средств на карту. Участвуют в

шифровании записи о транзакции. Назначаются банком-участником.

Ключи торговых карточек

КА1, КА2 предъявляются при инкассации карты торговца. Участвуют в шифровании

записи о транзакции. Назначаются банком-эмитентом.

Сессионный (сеансовый)

ключ обмена SK формируется в памяти карт в результате диалога карты с картой и

служит для шифрования всех информационных потоков между картами на протяжении

сеанса связи. Уникален для каждого сеанса связи карта-карта.

Цикл платежной

транзакции. В цикле платежной транзакции участвуют три стороны:

• финансовый институт (банк-участник);

• владелец карты;

• предприятие торговли или сферы услуг,

банкомат.

Жизненный цикл платежной

транзакции можно разбить на три этапа.

На первом этапе владелец

карты имеет возможность получить по своей карте электронную наличность в

размере, не превышающем остаток на его лицевом счете (или банк может

кредитовать клиента). Эта операция может выполняться как оператором банка, так

и в режиме самообслуживания. Она производится на банковском терминале

самообслуживания или на рабочем месте оператора банка в режиме on-line с

автоматизированной системой банка, так как нужен доступ к информации о

состоянии карт - 4счета клиента, на основании которой и осуществляется

финансовая операция. Поэтому подобные операции могут совершаться в любом месте,

где есть on-line связь с базой данных карточных счетов клиентов банка.

Для выполнения этой

операции клиент обязан предъявить пароль P1N1 на пополнение средств карты со

своего счета в банке.

Далее клиент может

совершать платежные операции на суммы, не превышающие остатка электронных средств

на его карте, в любом месте, где установлено оборудование по обслуживанию

микропроцессорных карт стандарта UEPS: off-line торговый терминал, банкомат и

т.д. Следует заметить, что реальные деньги, полученные клиентом на карту,

находятся на протяжении всего цикла платежной транзакции в банке на отдельном

счете.

На втором этапе клиент

осуществляет платежную операцию в торговой точке. Эта операция проходит в

режиме off-line без запроса на авторизацию владельца карты, так как вся

необходимая информация, включая и секретную часть, находится на карте клиента,

а карта представляет собой электронный кошелек.

Технически эта операция

выполняется следующим образом. В торговом терминале установлена

микропроцессорная карта торговца, и клиент, вставив свою карту в считывающее

устройство торгового терминала, производит списание суммы покупки со своей

карты на карту торговца, при этом баланс карты клиента уменьшается на сумму

транзакции, а баланс карты торговца возрастает на аналогичную сумму. Кроме

того, на карту торговца и на карту покупателя заносится полная информация о

совершенной транзакции: дата/время, сумма транзакции, идентификатор покупателя

и магазина с информацией о банке и номере счета владельца.

Для совершения

транзакции покупатель должен ввести свой пароль PIN2 на расходование средств со

своей карты. Клиент и торговец получают дополнительно твердые копии информации

о совершенной транзакции (чек покупателя и журнальная лента магазина). Все

транзакции также дублируются в памяти торгового терминала в зашифрованном виде.

На бумажном чеке отображается название магазина, дата/время совершения

операции, номер карты клиента, сумма операции, а также кодированная строка с

информацией о совершенной транзакции (для обеспечения возможности

восстановления информации о совершенной транзакции).

На третьем этапе

торговец, собрав в течение дня на карту торговца список всех проведенных за

торговую сессию транзакций с подробным описанием каждой, передает (инкассирует)

данную информацию с карты торговца в систему расчетов банка. Эта операция может

осуществляться автоматически, по модемной телефонной связи, или физически, по

предъявлении карты торговца в любом ближайшем отделении банка или пункте

инкассации, но в любом случае зашифрованный список транзакций передается именно

с карты торговца, а не из памяти торгового терминала. После завершения сеанса

"инкассации" карта торговца очищается для работы в следующем сеансе,

и на нее переносятся изменения списка "горячих карт" (hot-list),

который карта торговца сообщает торговому терминалу в начале следующего

рабочего дня (новой торговой сессии).

На следующем этапе банк,

получив информацию о произведенных транзакциях, перечисляет сумму по всем

совершенным транзакциям данного магазина на счет торговой организации.

Торговые терминалы. Торговые учреждения и

банковские пункты выдачи наличности оснащаются терминалами типа EFT-10 с

программным обеспечением UEPS. Терминал имеет два считывателя для

микропроцессорных карт. В один считыватель в начале рабочего дня

устанавливается карта торговца, в другой - карта покупателя при оплате покупки.

В базовой поставке терминал EFT-10 имеет также считыватель для карт с магнитной

полосой и встроенный модем, что позволяет организовать на одном устройстве

обслуживание и пластиковых карте магнитной полосой [29].

Торговый терминал,

постоянно находящийся вне банковского контроля, является с точки зрения

безопасности одним из самых уязвимых элементов платежной системы. Он может

подвергаться

попыткам взлома (несанкционированного доступа) со стороны криминальных структур.

Поэтому недопустимо доверять торговому терминалу секретную, критичную с точки

зрения функционирования

платежной системы информацию, т.е. банковские ключи и пароли, алгоритмы

шифрования, списки финансовых транзакций и т.д.

В платежной системе UEPS

торговый терминал не хранит никакой секретной информации, а играет только роль

элемента, обеспечивающего интерфейсное взаимодействие двух защищенных

интеллектуальных устройств: карточки клиента и карточки торговца. Все платежные

операции совершаются только в диалоге двух карт. При этом вне карт вся

информация всегда зашифрована на базе сессионных ключей.

Формирование сессионных

ключей.

Диалог между картами клиента и торговца в торговом терминале осуществляется на

базе сессионных ключей.

Карта клиента, используя

внутренний датчик случайных чисел, вырабатывает случайное число в начале

каждого нового сеанса взаимодействия с картой торговца, шифрует это число на

системных ключах Р7, Р5 и сообщает карте торговца.

Карта торговца,

располагая теми же самыми системными ключами Р7, Р5, расшифровывает принятую

информацию и получает то же самое число в расшифрованном виде. Используя данное

число в комбинации с другими ключами и общими для обеих карт данными, карты

клиента и торговца одновременно вырабатывают сессионный ключ, который идентичен

для обеих карт и уникален

для каждого сеанса связи карточек клиента и торговца.

Сессионный ключ

находится только в памяти обеих карт и никогда их не покидает. На базе этого

сессионного ключа зашифровываются все информационные потоки между картами, что

делает

бесполезными попытки перехвата сообщений в торговом терминале.

Эмиссия карточек. Все банки-участники

единой платежной системы по картам стандарта UEPS получают карты, оснащенные

индивидуальным логотипом заказчика (банка-эмитента) и стандартизованным

программным обеспечением.

Процедура эмиссии карт

состоит их трех этапов:

• назначение центром эмиссии системных ключей;

• назначение банком-участником банковских ключей

и паролей;

• персонализация карты клиента

банком-участником.

Из них первые два этапа

являются секретными и выполняются с соблюдением соответствующих мер

безопасности в специально оборудованных помещениях. Третий этап, связанный с

непосредственной персонализацией карты, является несекретным и выполняется

рядовым оператором банка в операционном зале в присутствии клиента.

Система эмиссии карт,

распределения и назначения ключей организована таким образом, чтобы сохранить

за каждым банком уникальные права и ответственность за владение секретной

информацией о своих банковских финансовых ключах.

Процесс

эмиссии карт реализуется следующим образом. Центр эмиссии получает тираж

карточек трех видов банковские, торговые и клиентские. Все карточки изначально

отформатированы и загружены соответствующим программным обеспечением UEPS. Доступ

ко всем картам закрыт транспортным ключом РО-транспортный (уникальный для

каждого тиража), который сообщается поставщиком уполномоченному сотруднику

банка.

Первый этап эмиссии (секретная фаза)

выполняется в центре эмиссии при получении каждого нового тиража карточек с

обеспечением специальных мер безопасности администратором системы безопасности.

Предъявляя карточкам РО-транспортный, центр эмиссии записывает на все карточки

свой секретный мастер-ключ РО, системные ключи Р7, Р5 и устанавливает для каждой

карты уникальный порядковый номер USN в системе банка.

Второй этап эмиссии (секретная фаза)

выполняется в банке- участнике при получении каждого нового тиража карточек с

обеспечением специальных мер безопасности администратором системы безопасности.

Для банковской и торговой карт устанавливаются соответствующие значения паролей

Р1 и Р6. Презентуя пароли Р6 на карты банка и торговца, устанавливаются пароли

KI1 и KI2 для банковских карт и КА1 и КА2-для торговых. Банк заносит на карты

также дополнительную информацию (коды валют, информация о магазине и т.д.).

Третий этап эмиссии - персонализация карты

является несекретной операцией, выполняемой в присутствии клиента оператором

банка, и не требует дополнительных мер безопасности.

Процесс персонализации

карты клиента возможен только в диалоге с картой оператора банка. Оператор,

презентуя банковской карте свой пароль PIN В, заносит на карту клиента

информацию о владельце (Ф.И.О., банковские реквизиты, срок действия карты и

др.). Банковская карта переносит в зашифрованном виде на карту клиента

банковские ключи КМ и KI2 и записывает на карту клиента номер карты оператора,

которая участвовала в персонализации. Банковские ключи КI1 и KI2, переносимые на

карту клиента с банковской карты, зашифрованы на базе сессионных ключей.

Клиент заносит на карту

пароли PIN1 и PIN 2 со своей отдельной клавиатуры.

Карта оператора банка

контролирует доступ оператора в систему, проверяя его личный пароль PIN В.

Кроме того, независимо от желания оператора при каждой процедуре персонализации

новой карты в память микропроцессора этой карты всегда заносится номер

банковской карты оператора, выдавшего карту клиенту. Поэтому всегда можно

установить, какой оператор и когда выдавал эту карту.

Следует отметить, что

оператор банка не получает информацию о клиентских паролях PIN1 и PIN 2 на