В 2000 г. Совет безопасности РФ обсудил текст Доктрины информационной безопасности РФ, который затем был подписан Президентом РФ В.В. Путиным. С принятием этого документа получила более прочную основу информациология — наука об информации. Положения Доктрины отражают интересы России и соответствуют глобально-космическим проблемам человечества. В Доктрине в числе видов угроз информационной безопасности названы следующие:

угрозы безопасности информационных и телекоммуникационных средств и систем как уже развернутых, так и создаваемых на территории России;

дезорганизация и разрушение системы накопления и сохранения информации, включая архивную на машинных носителях;

манипулирование информацией — дезинформация, сокрытие или ее искажение;

несанкционированный доступ к информации, находящейся в банках и базах данных;

разработка и распространение программ, нарушающих нормальное функционирование информационно-телекоммуникационных систем, в том числе систем защиты информации;

воздействие на парольно-ключевые системы защиты автоматизированных систем обработки и передачи информации;

утечка информации по техническим каналам;

внедрение в технические средства обработки, хранения и передачи информации электронных устройств для перехвата информации в сетях передачи данных и по каналам связи, дешифрирование этой информации и навязывание ложной;

вирусное заражение информационных ресурсов по каналам сети Интернет и другие виды угроз.

В сетях сообщения передаются по линиям связи, зачастую проходящим через общедоступные помещения, в которых могут быть установлены средства прослушивания линий. Оставленные без присмотра персональные компьютеры также могут являться уязвимым местом информационно-вычислительной сети. Если сеть имеет выходы в глобальные сети общего пользования, то появляется

угроза взлома защиты сети от неавторизованных пользователей.

Главная цель защиты информации — контроль за доступом к ней. К просмотру, созданию, изменению или удалению данных должен допускаться ограниченный круг лиц, обладающих для этого полномочиями.

В связи с этим служба безопасности должна обеспечивать выполнение следующих требований:

конфиденциальность (confidenttiality) сохранения и передачи данных;

целостность (integrity) и точность хранимой информации и обрабатывающих ее программ;

доступность систем, данных и служб для тех, кто имеет право доступа.

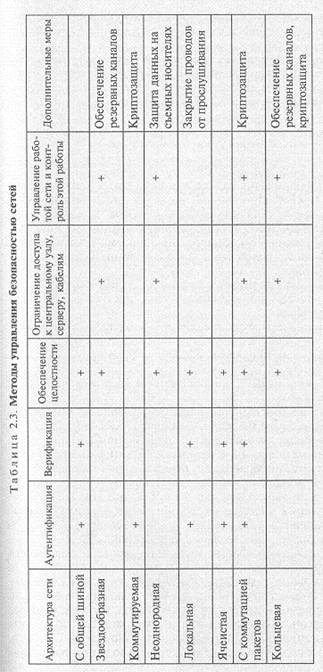

Угрозы, иначе говоря, опасности, не имеют четко выраженной природы, но практически каждый вид опасностей имеет некоторые последствия, нарушающие выполнение вышеназванных трех требований. В табл. 2.4 показаны угрозы требованиям защиты сетей (в таблице они расположены по алфавиту).

Рассмотрим кратко весь спектр возможных угроз безопасности сетей.

Аппаратные сбои описаны в под разд. 2.4; для оценки их влияния на работоспособность сети используется время наработки на отказ То.

Когда вирусы только начали появляться, некоторые из них специализировались на конкретных жертвах, например, вирус Anticad уничтожал файл с именем ACAD.ЕХЕ, которое является названием главной программы системы AutoCAD (Computer-Aided Design — средства автоматизированного проектирования, САПР). Источниками вирусного заражения могут быть только съемные носители информации и системы телекоммуникаций. Системы телекоммуникаций могут служить поставщиками вируса при их подключении к ПК через модемы и сетевые карты.

По степени воздействия вирусы подразделяют на опасные и неопасные, по способу заражения — резидентные и нерезидентные, в зависимости от среды обитания — на сетевые, файловые, файловые загрузочные, загрузочные и документальные, по алгоритму функционирования — на невидимки, репликаторы, паразитические, «троянские кони», мутирующие, само шифрующиеся и отдыхающие.

Убытки от разрушения информации, вызванного вирусами, исчисляются миллиардами долларов. Так, в январе 2003 г. в сети Интернет в Юго-Восточной Азии появился вирус Helkern, разославший зараженную программу на 80 тыс. серверов сети. Сотни Интернет компаний разорились, убытки превысили 10 млрд. долларов.

Для обнаружения и удаления вирусов разработаны различные программы — детекторы, доктора, ревизоры, вакцины, фильтры.

Следует отметить, что в настоящее время в армии и военно-морском флоте США ведутся исследования возможностей применения вирусов в военных целях.

Диверсия (sabotage) проявляется в форме физического или логического повреждения. Последнее выражается в изменении внутренних или внешних меток и использовании программного обеспечения, которое меняет содержание файла. В сети Интернет с целью физической защиты все корневые DNS-серверы (Domain Name System — служба имен в сети Интернет) помещены в строжайше охраняемые помещения и имеют независимое энергообеспечение.

Излучение (emanations), т.е. испускание электромагнитных сигналов, представляет одну из наиболее сложных проблем для компьютерной защиты. Кабели и подключаемые с их помощью устройства (компьютеры, периферийные устройства, модемы, переходники, усилители и распределительные коробки) излучают определенные сигналы. С помощью чувствительной антенны и приемника можно на расстоянии прочесть данные даже при низком уровне излучения. Фирма AT&T — главный поставщик секретной связи правительства США — использует микросхему Clipper (ножницы), которая снабжена кодирующей программой, применяемой для шифровки телефонных разговоров, электронной почты и компьютерных данных. Clipper имеет «черный ход», позволяющий правительственным органам знакомиться с содержанием объекта кодирования.

Кража информации, по-другому утечка данных (data leakage), заключается в тайном копировании информации и выносе ее за пределы организации.

Логическая бомба (logik bomb) никак себя не проявляет, но при определенном заданном событии изменяет алгоритм работы компьютерной программы и может использоваться для хищений.

Пример 2.8. Для повышения на 1% своего заработка программист добавил к программе начисления зарплаты следующий псевдокод:

![]()

Такое изменение может оставаться незамеченным годами. Логическая бомба может применяться для удаления файлов.

Пример 2.9. Для уничтожения рабочей таблицы, содержащей автоматически выполняемый макрос, в него включен псевдокод:

@ЕСЛИ (СЕГОДНЯ → @ДАТА (2003,1,5), СТЕРЕТЬ ТАБЛИЦУ, НИЧЕГО НЕ ДЕЛАТЬ).

Мошенничество (fraud) — это любое использование информационной системы с целью обмана организации или получения ее ресурсов. Ревизоры обращают внимание на такие подозрительные вещи, как слишком высокие или низкие значения, слишком редкие, частые или нерегулярные операции, выполняющиеся в неподходящее время неподходящими людьми и в неподходящем месте. Существуют программы, позволяющие выявить мошенника и установить наблюдение за его несанкционированными действиями с накоплением соответствующей информации.

Небрежность (bumbling), по мнению некоторых экспертов, является причиной 50 ... 60 % ежегодных компьютерных потерь. Небрежность — это ошибки, оплошность человека или его некомпетентность.

Неправильная маршрутизация связана с выводом информации по неправильному адресу вследствие совпадения номера узла сети и принтера при ошибках ввода, например VАХ! вместо VAX1.

Неточная или устаревшая информация может рассматриваться как недоброкачественная и приводить к ошибкам в базах данных. Лучший способ, гарантирующий правильность занесения информации в базу данных, — ввод информации дважды двумя разными сотрудниками. Программа сравнит полученные файлы, выявит расхождения, которые будут вручную подправлены редактором.

Ошибки программирования (bugs, от bug — жук) совершаются в среднем по одной на 50...100 строк не выверенного исходного кода, т.е. программист, который пишет 5000 строк кода в год, одновременно создает 50...100 ошибок. Процесс удаления ошибок — отладка (debugging) — позволяет избавиться от многих из них.

Перегрузка системы приводит к тому, что работа сети замедляется, а безопасность сети подвергается риску. Например, при замедлении работы сети некоторые программисты пытаются зарегистрироваться одновременно на двух машинах, чтобы заниматься написанием кода на одной из них, а работой (к примеру, компиляцией программы) — на другой. Для осуществления этого администратор сети должен разрешить регистрацию одновременно на нескольких машинах, после чего возможно подключение к сети кого-то другого, использующего пароль программиста.

Перехват (wiretapping — подслушивание телефонных разговоров) может выполняться как с использованием зажимов типа «крокодил», так и путем наблюдения за излучением или спутниковыми передачами с помощью антенн.

Электронный пиггибекинг (от piggy — свинка, поросенок и backing — примыкать сзади) подразумевает получение доступа после того, как другой пользователь, введя пароль и подключившись к системе, некорректно завершил сеанс работы и не отключился от сети. При этом может использоваться либо оставленный без присмотра основной терминал, либо нелегально подключенный к тому же кабелю дополнительный.

Подлог (forgery) — это противозаконное изготовление документов или записей с намерением их использования вместо действительных, официальных.

Потайной ход (back door) — это дополнительный способ проникновения в систему, часто преднамеренно создаваемый разработчиком сети, хотя он может возникнуть и случайно.

Лазейка (Угар door) — разновидность потайного хода. Это вспомогательные средства, используемые программистами при создании, тестировании и поддержке комплексных программ, которые позволяют в нужный момент обойти защиту или ловушку, предусмотренную программой.

Препятствование использованию (denial of use) — новый вид компьютерного преступления, заключающийся в «засорении» системы ненужными данными, «забивании» портов, выводе на экран бессвязной информации, изменении имен файлов, стирании ключевых программных файлов или захвате системных ресурсов, который замедляет работу системы.

Различные версии одной и той же программы необходимо отслеживать, иначе возможен запуск не той версии или редактирование не той версии файла. Для решения проблемы отслеживания, обновления версий и удаления старых используется программное обеспечение управления версиями Reference Point либо утилита Whereis.

Самозванство (impersonation) — это использование пароля пользователя, т.е. кода доступа другого человека для проникновения в систему в целях изучения данных, использования программ или отведенного пользователю машинного времени. Пароль, позволяя аутентифицировать (от authentically — подлинно) пользователя, играет одну из самых важных ролей при регистрации пользователя в сети. Применение устройств для предоставления доступа по биометрическим характеристикам уменьшает возможность несанкционированного доступа, но такое применение не всегда возможно.

«Сбор мусора» (scavenging), или подсматривание (browsing), означает восстановление с помощью соответствующих утилит файлов, удаленных с гибких и жестких дисков и магнитных лент, Параметры потока данных, в том числе любой незашифрованный текст, могут быть считаны с помощью сетевых анализаторов — программ, перехватывающих текст, таких как LAN Analyzer, Network Analyzer, Protokol Analyzer, WAN Analyzer и десятки других. Анализатор запускается на подключенной к сети рабочей станции; в случае же сети Token Ring отслеживать весь поток информации может любой пользователь. Обнаружить работающие анализаторы практически невозможно.

Во многих больших вычислительных системах имеется утилита SUPERZAP, позволяющая оператору запускать, останавливать или модифицировать засбоившую процедуру. Суперзаппинг (superzapping) — это несанкционированное использование утилит, подобных утилите SUPERZAP, для модификации, уничтожения, копирования, вскрытия, вставки, применения или запрещения применения машинных данных. Обнаружить суперзаппинг программными средствами практически невозможно.

«Троянские кони» (troyan horse) — это программы, которые вместо выполнения действий, для которых они якобы предназначены, на самом деле выполняют другие, в том числе изменение баз данных, запись в платежные ведомости, уничтожение файлов, отправку электронной почты. Удаление «троянского коня», написанного опытным программистом, весьма трудоемко. Многие компьютерные вирусы являются потомками «троянских коней».

Умышленное повреждение данных или программ — это злонамеренное разрушение информации, которое может быть совершено недовольным служащим путем размагничивания машинных носителей.

Хищение (embezzlement) — один из самых старых и распространенных видов компьютерных преступлений, когда кража денег или ресурсов производится самими сотрудниками, например когда суммы, полученные в результате округления в сторону уменьшения, направляются на собственный счет программиста.

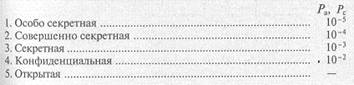

2.6.3. Методы защиты информации в сетях

Операционные системы локальных информационно-вычислительных сетей обладают некоторыми свойствами (рассмотрены в под разд. 2.4 и 2.5), повышающими безопасность ЛВС.

Повышение безопасности данных достигается также разбиением структуры сети на подсети, так как при подключении пользователей к различным физическим сегментам сети можно запретить доступ определенных пользователей к ресурсам других сегментов, установив различные логические фильтры на мостах, коммутаторах и маршрутизаторах. Такой способ защиты называется установлением брандмауэра, или сетевого экрана. Этот экран располагается между защищаемым внутренним сегментом сети и внешней сетью или другими сегментами внутренней сети Интернет и контролирует, а также выборочно фильтрует трафик.

Брандмауэры выполняются в виде аппаратного или программного комплекса, записанного в коммутирующее устройство или на сервер доступа (другие названия: сервер-шлюз, прокси-сервер, хост-компьютер). Межсетевой экран переписывает реализуемый стек протокола ТСР/IP, и поэтому нарушить его работу искажением протоколов внешней сети невозможно.

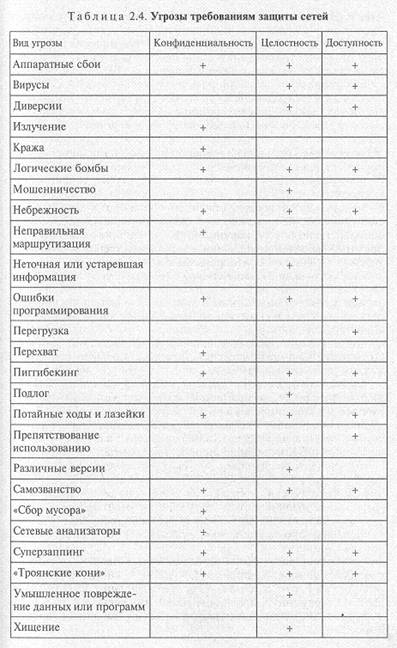

Еще одно средство защиты информации — криптографической закрытие информации или шифрование (encryption, от crippling— деформация). Это мощная алгоритмическая техника кодирования. Зашифрованные с помощью преобразования данные могут быть прочитаны только с использованием? специального ключа деформации. Криптозащита снижает опасность несанкционированного доступа, обеспечивая конфиденциальность, аутентификацию, целостность и управление доступом (access control) системы управления данными.

В работе сети шифрование выполняется на одном из четырех уровней модели OSI (рис. 2.9).

При шифровании на канальном уровне, или уровне управления линией передачи данных (уровень 2), отправитель шифрует информацию только один раз, затем передает по линии связи. При переходе с одной линии связи на другую данные расшифровываются, а затем снова зашифровываются, на что затрачивается много времени, поэтому скорость передачи и производительность

сети снижаются. Кроме того, в каждом узле данные некоторое время находятся в незащищенном виде.

Опасность утечки информации и снижение производительности сети исключены при шифровании на транспортном уровне (уровень 4). Еще эффективнее этот метод тогда, когда протокол поддержки уровня 4 выполнен в виде аппаратного обеспечения, а не реализуется программой, работающей в главном узле, с которого можно получить ключ и метод шифровки.

Шифрование на прикладном уровне, или уровне приложений (уровень 7), мало зависит от нижележащих уровней и совсем не зависит от их протоколов. При таком подходе необходимо обеспечить одновременную работу соответствующего программного обеспечения.

Один из подходов к шифрованию данных был в 1977 г. предложен IBM и отражен в стандарте шифрования данных DES (Data Encryption Standard). В нем используется единый 56-битовый секретный ключ. На основе стандарта DES было разработано много различных продуктов. Тогда же был создан метод шифрования RSA (от фамилий авторов: Ривест, Шамир и Адлеман), применяемый не только для шифрования, но и для аутентификации. В системах с повышенной степенью защиты данных RSA обычно используется вместе с DES. Широко применяются предназначенные для использования в сетях протокол аутентификации Kerberos, протокол цифровой подписи DSS (Digital Signature Standard) и стандарт Х9.9.

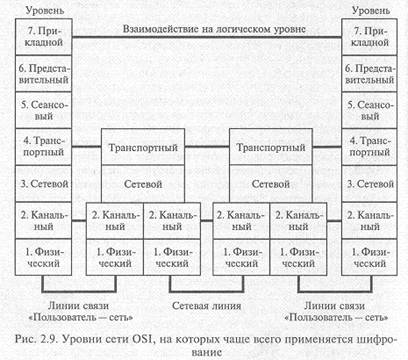

Для оценки степени защиты информации от несанкционированного доступа в руководящих документах Гостехкомиссии Pocсии «Автоматизированные системы. Защита от несанкционированного доступа к информации» и «Показатели защищенности от несанкционированного доступа к информации», изданных в 1998 г., рекомендовано использовать показатели: Ра — вероятность. попадания информации абоненту, которому она не предназначена; Рс — вероятность не прохождения сигнала тревоги. При оптимизации систем защиты информации вместо вероятностей Ра и Рс удобнее использовать коэффициенты Kа = Ра/ Робр и Кс =Рс/Робр, где Робр — вероятность появления несанкционированного обращения. Коэффициенты Ка и Кс — это условные вероятности событий при появлении несанкционированного обращения. Определены пять классов конфиденциальности информации и для первых четырех рекомендованы значения показателей Ра и Рс:

2.7. Примеры действующих сетей и систем телекоммуникаций

С целью удовлетворения геоэкономических, политических и социальных потребностей России, решения общенациональной комплексной проблемы информатизации страны создается единая телекоммуникационная система. В качестве исходного пункта ее создания и развития использован проект «Росуником», соответствующий мировой практике, существующим стандартам и формирующий социально-техническую базу для интеграции в мировую систему телекоммуникации. Системные проекты «Росуником»

создаются в соответствии с Распоряжением Президента Российской Федерации от 26 апреля 1993 г. № 298-рп. Цель создания системы — обеспечение доступа органов государственной власти и управления, народно-хозяйственных и деловых структур и населения страны к отечественным и международным информационным ресурсам мирового телекоммуникационного пространства.

Система строится так, чтобы обеспечивалась возможность дополнять существующие и разрабатываемые системы связи, охватывая с различной плотностью значительную часть территории страны. Построение системы ориентировано на цифровые методы передачи информации. Предусматриваются разнообразные услуги телефонных служб, служб передачи данных, включая доступ к удаленным информационным и вычислительным ресурсам. Типовым вариантом обслуживания является доведение цифрового потока от любого абонента до любого другого абонента через цифровой канал с пропускной способностью 64 Кбит/с. На начальных этапах не исключается применение линий связи с аналоговой передачей.

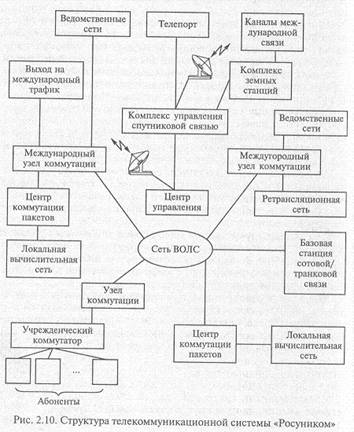

Подсистемы различных регионов связываются между собой от одного типового регионального телекоммуникационного центра (РТЦ) к другому РТЦ через магистральные линии связи с помощью спутниковых каналов, волоконно-оптических линий связи (ВОЛС) и металлических кабельных линий связи (рис. 2.10). Ведомственные сети подключаются к системе также через магистральные линии связи. Городские и сельские местные сети каждого региона связаны со своим РТЦ, а также непосредственно между собой. Архитектура системы и соответствующий базовый протокольный профиль сформированы на архитектуре и отобранных протоколах взаимодействия сети Интернет. Связь, названная на рис. 2.10 транковой (от trunk — телефонный канал), — это связь по телефонным каналам.

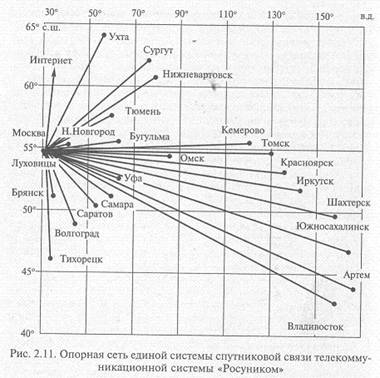

Для телекоммуникационной системы глобальный характер имеет система спутниковой связи, опорная сеть которой показана на (рис. 2.11). Здесь уместно отметить достижения отечественной космической техники, благодаря которым срок жизни спутника связи повышен с четырех до двенадцати лет.

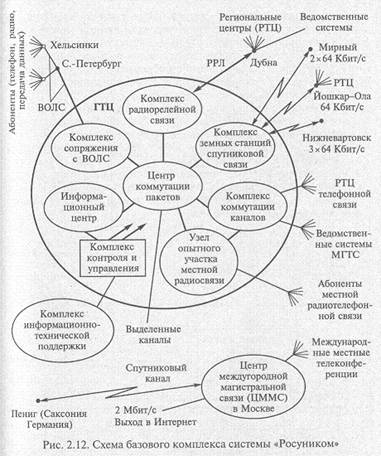

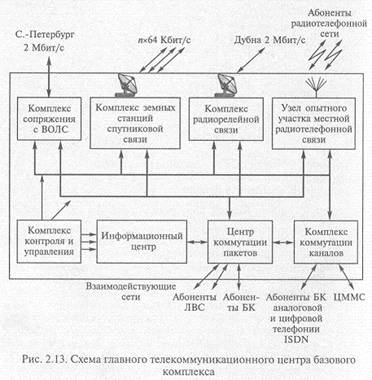

Базовый комплекс систем «Росуником» охватывает 14 регионов России и рассчитан на суммарную монтировочную емкость сети связи 220 тыс. номеров (рис. 2.12). Основными структурными элементами базового комплекса (БК) являются главный телекоммуникационный центр (ГТЦ), созданный на базе Московской городской телефонной сети (МГТС); типовой региональный телекоммуникационный центр (РТЦ); центр междугородной магистральной связи (ЦММС); магистральные линии спутниковой связи с ведомственными системами, для которой используется вынесенная земная станция спутниковой связи в Дубне с антенной диаметром 12 м, передающая информацию в ГТЦ по радиорелейной линии (РРЛ) Дубна — Останкино. ГТЦ связан с РТЦ в Санкт Петербурге через арендуемые ВОЛС и имеет выход в западные страны через Хельсинки также с использованием ВОЛС. Схема ГТЦ БК в обобщенном виде приведена на рис. 2.13.

Другим примером может служить общеизвестная сеть Интернет, развившаяся из локальных ИВС на базе персональных компьютеров преподавателей и студентов университетов США до глобальных масштабов. В этой огромной сети есть 13 главных станций — мощных компьютеров, называемых корневыми DNS-серверами, которые расположены по всему миру — от США до Японии. Еще имеются DNS-серверы меньшей мощности — «старшие» в своих городах и странах. В России один из таких DNS-серверов расположен в институте им. Курчатова в Москве. Он ведает всеми адресами, заканчивающимися буквами «ru» (Russia) и «su» (Soviet Union). Всего серверов, обслуживающих зону «ru», шесть, три из них находятся в России, по одному — в Швеции, Франции и Голландии. Линии связи могут быть как обычными телефонными

(по ним связываются с сетью с помощью модемов), так и волоконно-оптическими, радиорелейными и космическими.

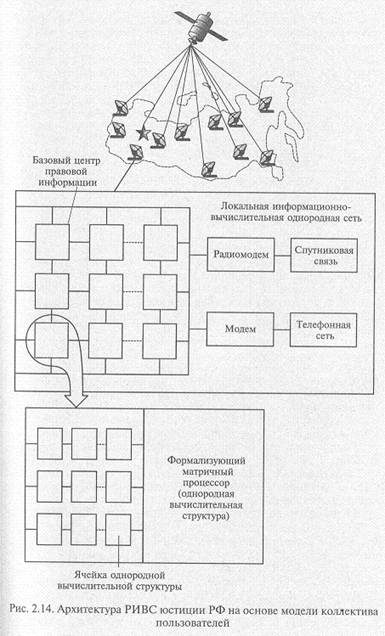

Распределенная информационно-вычислительная сеть Министерства юстиции РФ (РИВА юстиции РФ) (рис. 2.14) включает локальные вычислительные системы, расположенные в административных центрах субъектов федерации и Минюсте и соединенные каналами спутниковой связи. В основу построения двухуровневой сети положена модель коллектива пользователей, обеспечивающая работу информационно-поисковой системы правовой информации и обслуживающая широкий круг потребителей, в том числе и население. Отличием первых уровней от вторых является пространственная удаленность элементов сети друг от друга и различная организация каналов передачи данных между ними. В сети объединены однородные ЭЗМ. Такие сети называются однородными. В данном случае используются недорогие персональные компьютеры. Объем хранимой и обрабатываемой информации в этой информационно-поисковой системе определяется количеством документов и законодательных актов РФ, СССР, СНГ, равным примерно 65 тыс. Объем передаваемой в единый центр и обратно на места информации составляет 200... 300 Гбайт ежедневно.

Еще один пример — сеть Интернет Новосибирского научного центра (СИ ННЦ), созданная в 1996 г. в Сибирском отделении РАН и объединяющая существующие локальные сети 20 институтов и организаций ННЦ с помощью кабельных каналов, арендованных телефонных каналов и радиорелейного канала. СИ ННЦ соединяется с российской и глобальной сетями Интернет посредством канала спутниковой связи.

Пример зарубежной сети — сеть ЭВМ с элементами космического базирования системы ПРО (противоракетной обороны) США, географически разнесенная в нескольких уровнях, объединяющая сотни специализированных высокопроизводительных, высоконадежных компьютеров, обрабатывающих большие потоки информации от датчиков, которые предназначены для обнаружения подготовки к старту боевых ракет противника (см. приложение 8).

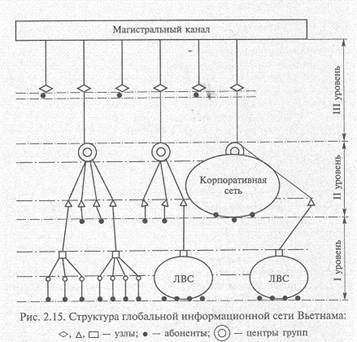

Глобальная информационная сеть Вьетнама (ГИС Вьетнама) (рис. 2.15) смешанной конфигурации объединила существовавшие локальные и корпоративные сети страны в единую систему. В 2000 г. число абонентов составляло 100 тыс., а к 2002 г. — уже 500 тыс.

Громадное значение имеет организация связи с морскими судами. Ежедневно в море находятся около 25 тыс. больших (водоизмещением более 200 т) судов и более миллиона моряков и пассажиров. Необходима передача информации для управления судами, метеорологических прогнозов и т.д. Особо важна радиосвязь для обеспечения безопасности кораблей и экипажей. Ежегодно в море происходят несколько сотен аварий, причем несколько десятков судов пропадает бесследно, не успев даже передать сигнал бедствия. В 1975 г. в рамках Межправительственной морской консультативной организации (ИМКО), входящей в ООН, были приняты Конвенция и Эксплуатационное соглашение о создании Международной организации морской спутниковой связи «Инмарсат» (сокращенно от International Maritime Satellite — международный морской спутник). Для спасения терпящих бедствие на море было принято решение использовать низколетящие (на высоте 800... 1000 км) спутники, «слушающие» в диапазоне 406...406,1 МГц сигналы с плавающих аварийных радиобуев. Координаты места аварии определяются с их помощью с точностью до 2 ...4 км.

Позже Минморфлотом было заключено соглашение с Национальным управлением по аэронавтике и исследованию космического пространства (НАСА, США) о проведении работ по системе «Инмарсат» с участием Канады, Франции, Норвегии и Англии. Совместный проект получил название «Коспас — Сарсат». «Коспас» (космическая система поиска аварийных судов и самолетов)— российская часть проекта, «Сарсат» (Sarsat — Search and rescue satellite — спутниковый поиск и спасение) — часть проекта, выполняемая совместно США, Канадой и Францией. В 1982 г. был запущен спутник «Космос-1383», оснащенный аппаратурой, позволяющей по сигналам радиобуев определять местонахождение потерпевших аварию судов и самолетов этих стран.

Кроме того, организация «Инмарсат» предоставляет судам специальные каналы спутниковой радиосвязи: телефон, телетайп, фототелеграф (передача данных с судна со скоростями 2,4 и 56 Убит/с). Сигналы радиосвязи кораблей поступают на три специальных геостационарных космических ретранслятора. Ретрансляторы связаны с одиннадцатью эксплуатационными земными станциями, три из которых — Саутберн (США) для Атлантического океана, Ямагучи (Япония) для Индийского и Ибараки (Япония) для Тихого — являются координирующими, распределяющими телефонные каналы в своей зоне между другими земными станциями.

ГЛАВА.3 АНАЛОГОВЫЕ КАНАЛЫ ПЕРЕДАЧИ ДАННЫХ

3.1. Классификация каналов связи

Данные, изначально имеющие аналоговую, т.е. непрерывную форму, такие, как речь, фотографические и телевизионные изображения, телеметрическая информация, в последнее время все чаще передаются по каналам связи в дискретном виде. Для преобразования непрерывного сигнала в дискретную форму производится дискретная модуляция, называемая также кодированием.

Применяются два типа кодирования данных. Первый — на основе непрерывного синусоидального несущего сигнала — называется аналоговой модуляцией, или просто модуляцией. Кодирование осуществляется за счет изменения параметров аналогового сигнала. Второй тип кодирования называется цифровым кодированием и осуществляется на основе последовательности прямоугольных импульсов. Эти способы кодирования различаются шириной спектра передаваемого сигнала и сложностью аппаратуры для их реализации.

В зависимости от типа промежуточной аппаратуры все линии связи делятся на аналоговые и цифровые. Промежуточная аппаратура используется на линиях большой протяженности и решает две задачи: улучшение качества сигнала и создание составного канала связи между двумя абонентами. В аналоговых линиях промежуточная аппаратура предназначена для усиления аналоговых сигналов, т.е. сигналов, которые имеют непрерывный диапазон значений. Такие линии традиционно применялись в телефонных сетях с узкой полосой частот, представителем которых является канал тональной частоты. Аналоговые линии используются для связи друг с другом телефонных станций, для создания высоко скоростных каналов, которые мультиплексируют несколько низкоскоростных аналоговых абонентских каналов. При аналоговом подходе для уплотнения низкоскоростных каналов абонентов в общий высокоскоростной канал обычно используется техника разделения частот, иначе — частотного мультиплексирования— FDM (Frequency Division Multiplexing). FDM — это разбиение средств передачи на два и более каналов путем разделения полосы частот канала на узкие под полосы, каждая из которых образует отдельный канал в одной и той же физической среде (см. под разд. 3.5, 3.6).

Современные телекоммуникационные системы и сети явились синтезом развития двух исходно независимых сетей — электросвязи (телефонной, телеграфной, телетайпной и радиосвязи) и вычислительных. Логика развития систем связи требовала применения цифровых систем передачи данных, а также вычислительных средств для решения задач маршрутизации, управления трафиком, сигнализации. В свою очередь, логика развития вычислительной техники требовала, все большего применения средств связи между периферийными устройствами и отдельными ЭВМ. Достигнутое в результате этих двух встречных движений совмещение техники связи с вычислительной техникой позволило усовершенствовать технологию обслуживания телефонной клиентуры и повысить эффективность отрасли связи, а также полнее использовать ресурсы вычислительных центров, вычислительных систем и сетей путем перераспределения их ресурсов и распараллеливания между ними задач и информационных потоков.

Многие сети общего пользования традиционных операторов являются в основном аналоговыми. Сети связи, создаваемые новыми операторами, — цифровые, что вызывает необходимость внедрения современных служб и гарантирует перспективность этих сетей. В то же время существующие аналоговые сети активно используются для передачи информации как в аналоговой форме (телефония, радиотелефония, радиовещание и телевидение), так и для передачи дискретных (цифровых) данных. Носителем информации в телекоммуникационных каналах являются электрические сигналы (непрерывные, называемые аналоговыми, и дискретные или цифровые) и электромагнитные колебания — волны, шкала которых показана на рис. 3.1.

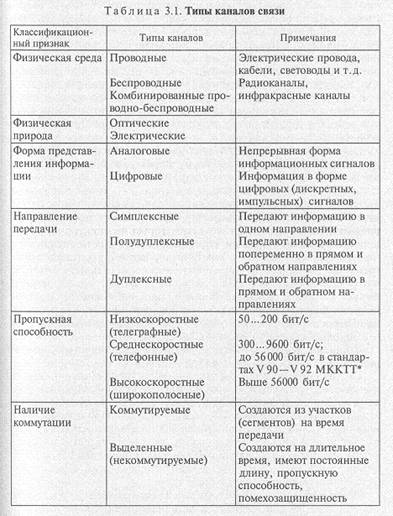

Линия связи (ЛС) — это физическая среда, по которой передаются информационные сигналы. В одной линии связи может быть организовано несколько каналов связи (КС) путем временного, частотного, кодового и других видов разделения. В этом случае говорят о логических (виртуальных) каналах. Когда канал монополизирует линию связи,. то он называется физическим каналом, если совпадает с линией связи. Канал связи может быть аналоговым

или цифровым; в линии как в физической среде могут быть образованы каналы связи разного типа. Классификация каналов связи приведена в табл. 3.1.

3.2. Этапы развития электрической связи

Старейший вид электрической связи — телеграфная связь по проводам, или проводная связь, — возникла в, 1836 г., когда ученый П.Л. Шиллинг в Петербурге с помощью провода, уложенного в подземных массивных стеклянных трубах, соединил два изобретенных им в 1832 г. телеграфных аппарата, которые находились в разных зданиях.

В 1837 г. американский изобретатель С. Морзе предложил пригодную для эксплуатации конструкцию электромагнитного телеграфного аппарата, кодирующего буквы телеграфным кодом в виде сочетаний коротких и длинных сигналов — точки и тире. Этот аппарат был использован на телеграфной линии Вашингтон - Балтимор.

Первый буквопечатающий телеграфный аппарат — телетайп— разработал в 1840 г. академик Петербургской академии наук Б.С. Якоби. К концу XIX в. дальность телеграфной связи по проводам достигала уже тысяч километров.

Изобретение в 1895 г. радио А.С. Поповым сделало возможным организацию телеграфной связи без проводов на значительное расстояние (беспроводная связь).

Первый телефон был изобретен А. Беллом (США) еще в 1876 г. Однако с помощью двух таких телефонов можно было организовать связь на незначительное расстояние. Сочетание трансформатора с изобретенным в 1878 г. микрофоном позволило резко увеличить дальность телефонной связи. Так, испытания аппаратуры около Выборга обеспечили связь на расстоянии до 30 км. На основе теоретических исследований английского физика О. Хевисайда в 1893 г. была разработана система включения катушек индуктивности в кабельную цепь, вследствие чего дальность телефонирования была увеличена в четыре раза.

Система равномерно распределенного увеличения индуктивности цепи путем наложения на медную проволоку сплошного слоя железной проволоки или ленты (1902 г.) позволила увеличить дальность телефонирования еще в два раза. Применение изобретенной в 1904 г. электронной лампы в качестве основного элемента телефонного усилителя дало возможность довести дальность телефонирования до 1000 км по кабельным цепям и до 2500 км по цепям подвесных воздушных линий. Впоследствии ограничение дальности телефонирования было снято.

Использование электронных ламп для радиосвязи позволило М.А. Бонч-Бруевичу в 1919 г. создать первый радиотелефонный передатчик.

Современная комбинированная проводно-беспроводная телеграфная, телефонная и радиосвязь позволяет передавать сообщения на любое расстояние.

3.3. Структура системы аппаратуры передачи данных и типы сетей связи

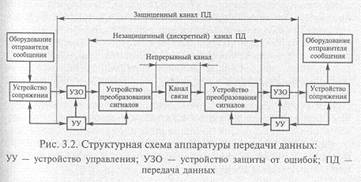

Обобщенная структурная схема аппаратуры передачи данных (АПД, или DCE — DataCircuit terminating Equipment) приведена на рис. 3.2. Источник и потребитель информации в АПД непосредственно не входят — они являются абонентами системы передачи. Я Абонентами могут быть компьютеры, маршрутизаторы ЛВС, системы хранения информации, телефонные аппараты, пейджеры, различного рода датчики и исполнительные устройства, а также люди. Аппаратура передачи дискретных компьютерных данных по аналоговым и цифровым линиям связи существенно отличается, так как в первом случае линия связи предназначена для передачи сигналов произвольной формы и не предъявляет никаких требований к способу представления логических нулей и единиц аппаратурой, а во втором — все параметры передаваемых линией импульсов стандартизованы, т.е. на цифровых линиях связи протокол физического уровня определен, а на аналоговых линиях —нет.

Основную часть сетей электросвязи составляет телефонная сеть. Телеграфные сети — абонентские и общего пользования, а также различные сети передачи данных (ЛВС, корпоративные специализированные) существенно уступают по количеству абонентов и объему передаваемых сообщений. Так, в 1988 г. в мире количество терминалов сети связи (телетайпы, пункты передачи данных, терминалы справочной связи и т.п.) составляло не более 1% от количества телефонов. Телефонная связь позволяет объединить процессы автоматизации средств связи с процессами самообслуживания клиентов, поскольку вызывающий абонент, набирая номер вызываемого абонента, не нуждается в обслуживании персоналом связи. Важно и то, что телефон обеспечивает живой диалог людей.

Мировая телефонная сеть объединяет свыше 670 млн. абонентов, она является величайшим автоматом, созданным человеком. Первым роботом связи, действующим в телефонной сети, стали «говорящие часы». Мобильная связь обеспечивает телефонную связь с подвижными объектами, для чего в сети телерадиовещания выделены необходимые интервалы (диапазоны) радиочастот.

Телефонные каналы связи используют для выхода в Интернет большинство индивидуальных пользователей ПК. Эти каналы предназначены для передачи аудиоинформации в дуплексном режиме, когда информация передается одновременно в обоих направлениях. Дуплексный режим — наиболее универсальный и производительный способ работы канала. Самым простым вариантом организации дуплексного режима является использование двух независимых физических каналов (двух пар проводников или двух световодов) в кабеле, каждый из которых передает информацию в данном направлении — работает в симплексном режиме. Такой принцип лежит в основе реализации многих сетевых технологий, например Fast Ethernet или АТМ.

В волоконно-оптических кабелях при использовании одного оптического волокна для организации дуплексного режима работы применяется передача данных в одном направлении с помощью светового пучка одной длины волны, а в обратном — другой длины волны. Такая технология для оптических кабелей получила название разделение по длине волны, или WDM (Wave Division Multi plexing).

Коммутируемый канал формируется между пунктами отправления и назначения в начале сеанса связи как непосредственное последовательное физическое соединение отдельных участков каналов — сегментов — с помощью коммутационных устройств. Время создания такого канала большое, что является его недостатком. Кроме того, образованный канал недоступен для посторонних абонентов. Эта монополизация подканалов взаимодействующими абонентами снижает общую пропускную способность сети. Достоинство метода коммутации каналов — возможность работы в диалоговом режиме и в реальном масштабе времени.

Для модемного доступа к сети Интернет важным параметром является скорость этого доступа, которая для телефонных каналов невелика — от 19 до 56 Кбит/с. Для доступа по выделенным телефонным линиям, используемым небольшими ЛВС, эта скорость находится в пределах от 64 Кбит/с до 2 Мбит/с и лишь для солидных сетей, использующих волоконно-оптические и спутниковые каналы связи, пропускная способность превышает 2 Мбит/с. Выделенный канал — это канал с фиксированной полосой пропускания, постоянно соединяющий двух абонентов. Абонентами могут быть как отдельные устройства — компьютеры или терминалы, так и целые сети.

В настоящее время в мире эксплуатируются сети вещания, отличающиеся друг от друга техническими средствами и способами обслуживания. В России работают и экстенсивно и автономно развиваются сети звукового вещания, включающие 1,5 тыс. радиостанций, но каждая из сетей используется для передачи только нескольких программ.

Радиоволны обычно разделяют на диапазоны (рис. 3.3), каждому из которых соответствует своя полоса частот (длина волны λ = с/f где с 300000 км/с — скорость распространения радиоволн; f частота радиоволны).

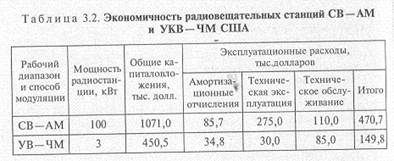

Сеть радиовещания в рабочем диапазоне длинных и средних . волн с амплитудной модуляцией (ДВ — АМ и СВ — АМ, подробнее см. под разд. 3.7) обеспечивает возможность радиоприема общероссийских и местных программ ценой высокой мощности радиопередатчиков, использования тысяч радиоцентров синхронного вещания, многомиллионного парка радиоприемников. Однако качество звуковых передач эфирного вещания оставляет желать лучшего ввиду нестабильных условий распространения радиоволн и помех соседних радиостанций. Особенно низкое качество звукового вещания в сети на коротких волнах. Сеть ультра короткого частотно-модулированного вещания (УКВ — ЧМ, см. под разд. 3.9) обеспечивает качество вещания, сопоставимое с качеством звукового сопровождения в телевидении. Развитие сети требует существенных затрат на новые радиопередающие средства. Эксплуатация станции УКВ — ЧМ в 2,5 ... 3 раза экономичнее эфирного радиовещания, что видно из табл. 3.2. Однако в России не планируется полный охват населения многопрограммным УКВ ЧМ-вещанием, поскольку это потребовало бы ввода большого количества технических средств. Наиболее эффективна сеть телевизионного вещания. В каждой области есть телецентр и телевизионные передачи могут смотреть 93% населения страны. Сеть включает почти 7000 передающих телевизионных станций, сотни тысяч километров каналов радиорелейных и кабельных линий и несколько систем космического телевещания для трансляции телепрограмм.

Радиорелейные линии связи (РЛС) применяются для междугородной телефонной и телеграфной связи и для передачи программ радио и телевидения на большие расстояния. РЛС образуется цепочкой маломощных приемно-передающих радиостанций, располагающихся на расстоянии 40... 60 км одна от другой, последовательно принимающих, усиливающих и передающих далее сигналы от одного конца линии к другому (подробнее см. под разд. 3.11).

3.4. Спектры частот сигналов электрической связи и ширина полосы частот аналоговых каналов

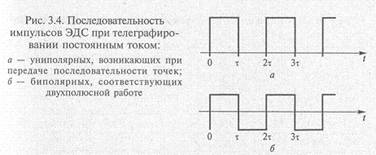

Первые каналы проводной электрической связи предназначались для передачи телеграфных сигналов, создаваемых замыканием и размыканием с помощью ключа электрической цепи постоянного тока в телеграфном аппарате. При передаче последовательности так называемых точек возникают однополярные (униполярные) импульсы ЭДС (рис. 3.4, а), причем длительность импульсов равна длительности интервала между ними. Такая последовательность называется меандром. Так как последовательность импульсов есть периодическая функция времени, а из теории гармонического анализа известно, что любой периодический процесс можно представить в виде суммы гармонических колебаний, то эту последовательность можно представить в виде ряда Фурье, т.е. разложить на гармонические составляющие и просуммировать их:

Импульсы на рис. 3.4, а соответствуют однополюсному телеграфированию. Если из этой последовательности импульсов вычесть постоянную составляющую А0, то получим последовательность биполярных импульсов (рис. 3.4, б), соответствующую двух полюсному телеграфированию постоянным током. Математическое выражение данной последовательности

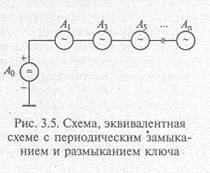

![]()

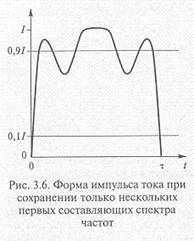

Следовательно, вместо батареи постоянного тока и ключа можно использовать генератор постоянного тока и ряд генераторов синусоидальных колебаний с более высокими частотами — гармонических составляющих (рис. 3.5). Амплитуда каждого синусоидального колебания изменяется обратно пропорционально частоте, поэтому можно учитывать лишь конечное число первых составляющих, например только три из них — 1, 3 и 5-ю. При этом на нагрузке получаются не прямоугольные импульсы тока, а имеющие форму, показанную на рис. 3.6. Это не приводит к существенному ухудшению качества телеграфной передачи, так как электромагнит реле приемного аппарата срабатывает при токе, соответствующем лишь части импульса (например, на рис. 3.6 эта часть от 0,1Iдо 0,9I). Поэтому при телеграфировании постоянным током считается достаточной ширина волосы пропускания частот (или просто полоса частот) примерно 0... 100 Гц, что при частоте f0 = = 20 Гц (f0 = 1/2τ) соответствует передаче 5-й гармоники включительно, а при f0 = 33 Гц — 3-й гармоники включительно.

Предыдущие выкладки, достаточные для того, чтобы приблизительно определить ширину , полосы частот, необходимую при телеграфировании постоянным током, справедливы лишь при продолжительной периодической

посылке импульсов, соответствующих точкам. В действительности же импульсы, соответствующие точкам, чередуются с импульсами, соответствующими тире, и, следовательно, периодичность нарушается.

Здесь уместно провести параллель между сигналами телеграфного кода и сигналами логических 0 и 1: можно кодировать 1 наличием сигнала, (униполярный код). Можно кодировать логические 0 и 1 разнополярными сигналами (биполярный код).

Цифровые коды «без возврата к нулю» и «с возвратом к нулю»

также аналогичны телеграфному. Особенности передачи информации в цифровых каналах рассмотрены в гл. 4.

Телефонные линии связи являются наиболее разветвленными и широко используемыми для организации как аналоговых, так и цифровых каналов передачи информации. По ним осуществляется передача звуковых (тональных) сообщений — речи, а также факсимильных сообщений; они являются основой построения информационно-справочных систем, систем электронной почты и вычислительных сетей. Ввиду высокой актуальности использования для развития ИВС телефонных линий, первоначально созданных только для передачи речевых сообщений, рассмотрим их более подробно.

Речь состоит из сочетания звуков, отличающихся друг от друга по высоте (тону) и по силе. Произносимые звуки обладают различной мощностью, например, шепоту в среднем соответствует мощность 10-9 Дж/с, нормальному разговору — 10-5 Дж/с и крику — 10-3 Дж/с.

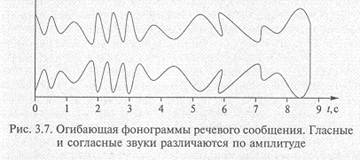

Телефонный микрофон преобразует звуковые колебания в аналоговый электрический сигнал, который передается по аналоговой абонентской линии в автоматическую телефонную станцию (АТС). Огибающая фонограммы речевого сообщения показана на рис. 3.7. Фонограмма, получаемая на выходе микрофона, будет представлять собой зависящий от высоты, тембра и силы голоса аналоговый электрический сигнал в форме колебаний звуковой частоты, спектр которых лежит в пределах от 80 Гц до 3,3 кГц (рис. 3.8). Качество звука определяется еще и тем, что к основному тону добавляются тона различных частот большей или меньшей силы; эти дополнительные тона (обертоны) определяют тембр

звука. Область частот речи, пения и музыки лежит в пределах, воспринимаемых ухом человека, — в среднем от 16 Гц до 20 кГц. Поэтому требуемая для передачи человеческого голоса полоса частот абонентской линии ∆f должна быть не уже спектра частот передаваемого речевого сообщения и составлять примерно 3,22 кГц (∆f = fmax — fmin= 3,3 кГц — 0,08 кГц = 3,22 кГц), а не 1,2 кГц. Для передачи музыкальных программ по городской трансляционной радиосети полоса частот линии должна быть еще шире, не менее 7,886 кГц — от 16 Гц (нота до субконтроктавы) до 7902,13 Гц (нота си пятой октавы, см. приложение 10). Для качественной трансляции музыкальных звуков необходима передача не только основных тонов, но и обертонов, поэтому полоса частот линии расширена до 16 кГц. При звуковом вещании по проводам или без проводов стремятся передать спектр частот от 50 Гц до 10 кГц, но иногда ограничиваются более узким спектром частот. На практике

в качестве средней расчетной частоты принимается частота 800 или 1000 Гц.

Продолжительная передача какого-нибудь звука аналогична двухполюсной передаче точек при телеграфировании постоянным током. Фактически же при телефонирование звуки меняются, что аналогично телеграфированию при перваче различных комбинаций импульсов. Чередование звуков при передаче речи (несколько раз в секунду) происходит гораздо медленнее, чем изменение комбинаций импульсов в телеграфии (10 раз в секунду и более). Отсюда следует вывод, что при передаче речи можно с еще большим основанием пользоваться рядом Фурье, т.е. рассматривать процесс передачи речи, пения и музыки как установившийся периодический процесс.

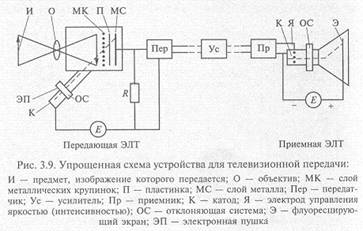

Телевизионная передача, т.е. передача движущихся изображений, отличается значительно большей скоростью изменения информации, чем передача по фототелеграфу. Упрощенная схема устройства для телевизионной монохромной (черно-белой) передачи приведена на рис. 3.9. Для преобразования световой энергии в электромагнитную (передающая часть), а затем электромагнитной в световую (приемная часть) применяются передающая и приемная электронно-лучевые трубки (ЭЛТ). Электроны в слое МС создают электрический ток в цепи, и на резисторе А возникает напряжение. Оно управляет передатчиком Пер, от которого электромагнитная энергия через усилитель Ус распространяется к приемнику Пр. В нем энергия преобразуется в сигнал, имеющий форму первоначального сигнала, который воздействует на управляющую сетку приемной ЭЛТ и меняет интенсивность пучка электронов

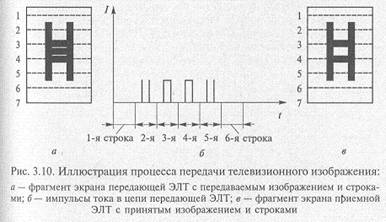

сформированного и отклоняемого по строкам подобно тому, как это происходит в передающей ЭЛТ. В следующий отрезок времени пучок электронов; как и в передающей ЭЛТ, пробегает по следующей строке и т.д. Таким образом, пучок проходит по всему передаваемому изображению, которое появляется на экране приемной ЭЛТ. Для передачи цветных изображений применяются ЭЛТ с трехслойными пластинами и экранами, а также с тремя электронными пушками и сетками (для красного, синего и зеленого составляющих цветов). Плоские жидкокристаллические экраны мониторов устроены иначе, чем приемная ЭЛТ, но принцип синхронной развертки и воспроизведения изображения подобен рассмотренному выше. На рис. 3.10 показаны передаваемое и принятое изображения на экранах ЭЛТ и импульсы тока в цепи передающей ЭЛТ. Как видно, на экране приемной трубки изображение воспроизведено не полностью, так как выбрано слишком большое расстояние между строками. Чтобы точнее воспроизвести такое сравнительно несложное изображение, следовало бы взять строк по крайней мере в три-четыре раза больше, т.е. увеличить скорость движения пучка электронов. Для того чтобы возможно точнее передать самое сложное изображение, в России принято разделять его на 625 строк и передавать 25 изображений (кадров) в секунду. Следовательно, одна строка на экране создается пучком электронов в течение 1/(625 25) = 64 10 ~ с.

Пример 3.1. Рассчитать ширину спектра телевизионного сигнала при передаче без преобразования частот.

Решение. Если для простоты считать экран квадратным, то и вертикальный размер изображения должен соответствовать 625 строкам, т.е.

все изображение можно разбить на 6252 квадратиков, которые принято называть точками или пикселами. Пиксел — одна точка изображения, минимальный адресуемый элемент двумерного растрового изображения. В самом сложном рисунке точки могут отличаться друг от друга по оттенку (полутоновое изображение), и все оттенки будут переданы в виде соответствующих по амплитуде импульсов тока. Считая для простоты, что чередуются только черные и белые точки, получим, что в одной строке будет 625/2 импульсов тока, соответствующих белым точкам, и столько же промежутков между этими импульсами, соответствующих черным точкам. Следовательно, ширина каждого импульса тока будет равна 2∙ 64∙10-6/625 = 0,205∙10-6 с. Это соответствует частоте повторения импульсов f = 1/(2 ∙0,205∙10-6) = 2,44∙ 106 Гц.

Вместе с тем могут встречаться и более простые изображения, например верхняя половина кадра белая, нижняя — черная. В этом случае импульс тока будет продолжаться в течение времени, равного всего 1/(2∙ 25) = 2∙10-2 с, т.е. частота будет равна 25 Гц. Практически импульс может быть и короче, чем 0,205∙10-6 с, т.е. высшая частота первоначального спектра телевизионной передачи может быть больше 2,44∙106 Гц. Как следует из рис. 3.8, она может достигать 4 МГц.

Такую широкую полосу частот можно передать по коаксиальной цепи с перенесением (преобразованием, см. под разд. 3.6) всей полосы в область более высоких частот — порядка 1 ... 10 МГц, что и делается в настоящее время в кабельном телевидении.

Беспроводная телевизионная передача на большие расстояния (более 50... 60 км) осуществляется в области очень высоких частот (дециметровые волны, частоты от 300 МГц до 3 ГГц).

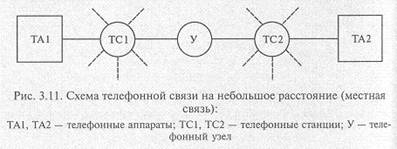

3.5. Схемы местной и дальней связи

Связь на небольшое расстояние, т.е. местная (городская или пригородная) связь, может быть осуществлена непосредственно, без преобразования частот. Организуют ее по схеме, показанной на рис. 3.11. На телефонных станциях ТС1 и ТС2, а также в узле связи У сосредоточены все приборы для соединения двух телефонных аппаратов ТА1 и ТА2; ими управляет сам абонент (в случае

автоматических станций) или телефонистки (в случае ручных станций). В крупных городах число районных АТС достигает десятков, а число абонентов на всей телефонной сети может исчисляться миллионами. В установлении одной телефонной связи между двумя абонентами может участвовать одновременно большое число приборов.

Такая схема местной связи носит название POTS (Primitive Old Telephone System — простая старая телефонная система). Она состоит из двух частей: магистральной системы связи и сети доступа абонентов к ней. Простой вариант доступа абонентов к магистральной системе — использование абонентского аналогового канала связи. АТС является элементом магистральной системы, и большинство телефонных аппаратов подключаются к ней именно посредством аналогового канала. Снятие телефонной трубки вызывает возникновение сигнала «on-hook» («снята с крючка»; у первых телефонных аппаратов трубка вешалась на крючок), сообщающего АТС о вызове. Если станция не занята, набирается номер нужного телефонного аппарата, который передается в АТС. По завершении разговора при опускании трубки формируется сигнал «on-hook». Такой порядок вызова называется «in band» (в объединении), так как передача сигналов вызова и речи происходит по одному и тому же каналу.

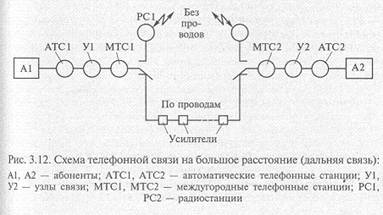

Электрическую связь между двумя абонентами на значительное расстояние (дальняя связь) можно осуществлять как по проводам, так и без проводов (рис. 3.12). Соединение первого абонента A1 с междугородной телефонной станцией МТС1 осуществляется так же, как и двух абонентов друг с другом на рис. 3.11. На междугородной станции происходит преобразование частот сигнала из звукового диапазона в диапазон более высоких частот методом модуляции (см. под разд. 3.6 и 3.9).

Энергия сигналов, распространяясь по проводам, уменьшается вследствие потерь в проводах и изоляции. Это явление называется затуханием. Оно определяется как относительное уменьшение амплитуды или мощности сигнала при передаче по линии сигнала определенной частоты. Обычно при эксплуатации линии основная частота передаваемого сигнала, т.е. та частота, гармоника которой имеет наибольшую амплитуду и мощность, известна; знание затухания на этой частоте позволяет приближенно оценить искажения сигналов, передаваемых по этой линии. Знание затухания нескольких гармоник передаваемого сигнала позволяет более точно оценить его искажения при прохождении по линии связи. Затухание измеряется в децибелах (дБ, в честь одного из изобретателей телефона А. Белла) на метр и вычисляется по формуле

![]()

где Рвых и Pвх — мощность сигнала соответственно на выходе и на входе линии. Например, кабель длиной 100 м категории 5 (на витой паре) для частоты 100 МГц обладает затуханием не ниже — 23,6 дБ. Кабель этой категории предназначен для высокоскоростной передачи данных, сигналы которых имеют основные гармоники на частоте примерно 100 МГц. Для низкоскоростной передачи используется кабель категории 3, поэтому для него определяется затухание на частоте 10 МГц, которое имеет значение не ниже — 0,115 дБ/м.

Для устранения влияния затухания на ослабление энергии сигнала на определенном расстоянии друг от друга устанавливают усилители (см. под разд. 3.7). Так как по паре проводов осуществляют многократную связь, а именно несколько (от 24 и выше) одновременных передач на близких частотах (уплотнение канала), то усилители увеличивают энергию всех этих передач. По одной коаксиальной цепи одновременно организуется несколько сот телефонных связей.

На междугородной станции МТС2 другого города происходит обратное преобразование частот — демодуляция — получение сигналов первоначального спектра частот, соответствующего, например, телефонному разговору. Соединение МТС2 с абонентом А2 осуществляется так же, как и на рис. 3.11.

В случае передачи без проводов преобразование частот осуществляется на передающей радиостанции РС1. Благодаря уплотнению каналов возможна передача от 600 до 1000 одновременных телефонных разговоров. На приемной радиостанции PC2 происходит обратное преобразование частот из диапазона радиоволн в звуковой диапазон — демодуляция. Соединение PC2 с абонентом; А2 устанавливается аналогично соединению МТС2 с А2.

По схеме, аналогичной показанной на рис. 3.12, осуществляются все виды связи на большое расстояние — телеграфная, теле сонная, факсимильная, фототелеграфная, передача вещательных и телевизионных программ — с некоторыми различиями в преобразовании частот.

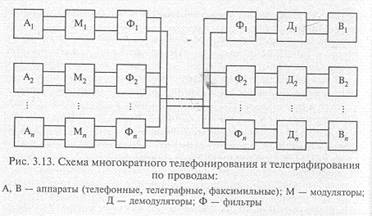

Для того чтобы осуществить по паре проводов или по беспроводной линии одновременно несколько телефонных или других (радиовещательных, телеграфных, факсимильных, телевизионных) передач, необходимо придать свою особенность каждой передаче. Эта особенность придается каждой передаче путем преобразования частот: первоначальный спектр частот каждой передачи переносится в разные полосы более высоких частот. Для этого всю аппаратуру включают параллельно в одну двухпроводную цепь, смешивают все полученные спектры более высоких частот и передают в направлении от передатчика информации к приемнику. На приемном конце необходимо сначала отделить различные спектры друг от друга с помощью электрических фильтров, а затем сделать обратное преобразование частот и получить первоначальные спектры. Электрические фильтры разделяют передаваемые одновременно по цепи из двух проводов или по радиолинии телефонные разговоры или несколько других передач — телеграфных, вещательных, телевизионных, передач данных. По своей схеме электрический фильтр является четырехполюсником, пропускающим токи : в определенной полосе частот и не пропускающим токи с частотами, находящимися вне этой полосы. В зависимости от пропускаемого спектра частот фильтры разделяются на фильтры нижних частот, пропускающие токи с частотами сигнала от 0 до fс фильтры верхних частот, пропускающие токи с частотами от fc до ∞ голосовые фильтры, пропускающие токи в полосе частот от fc1 до fc2, и много полосовые, имеющие несколько полос пропускания. Преобразование частот электрическими методами называется модуляцией, обратное преобразование частот — получение первоначальных спектров — называется демодуляцией. Устройства, осуществляющие преобразование частот, называются модемами (модулятор — демодулятор). Электрические фильтры устанавливаются не только на приемном конце линии, но и на передающем, для того чтобы токи от одного передающего аппарата не замыкались через другие передающие аппараты, включенные в это же время. Полоса пропускания частот каждого фильтра соответствует полосе частот бранной передачи. Ширина полосы канала должна быть не уже, чем ширина

спектра всех передаваемых на разных частотах информационных сигналов.

Схема многократного телефонирования и телеграфирования по проводам показана на рис. 3.13. Цифрами 1, 2, ..., n обозначены номера аппаратов, модуляторов, демодуляторов, фильтров или, что то же самое, — номера связей.

Перенесение полосы частот из одной области относительно низких частот в другую область более высоких частот можно осуществить несколькими способами. Если к генератору с ЭДС е = Есоsωt подключить какую-нибудь электрическую систему, например двух проводную цепь из проводов с комплексным сопротивлением z = |Z| (exp(jψ), где — ψ начальный фазовый угол, то ток на входе в эту систему

![]()

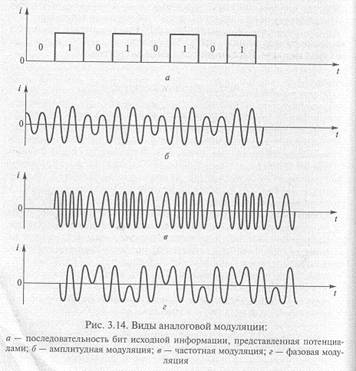

Ток i можно изменять путем изменения амплитуды тока Im,

угловой частоты в или разности фаз φ. В соответствии с этим методы преобразования частот подразделяются на амплитудную, фазовую и частотную модуляции (АМ, ФМ и ЧМ, рис. 3.14), а также двойную модуляцию, представляющую собой сочетание первых трех методов. Рассмотрим эти виды модуляции.

3.7. Амплитудная модуляция

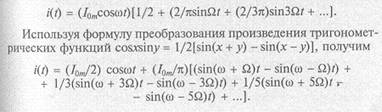

Из рис. 3.4 видно, что при телеграфировании постоянным током в цепи имеет место последовательность импульсов тока. Для случая посылки последовательности точек на основе выражения (3.1) и учитывая, что I0 = Е/К где R — сопротивление цепи, можно записать:

![]()

где Ω — определенное значение угловой частоты. Если теперь допустить, что I0 изменяется по закону косинуса (I0 = I0mcosωot; телеграфирование переменным током), т.е. вместо генератора постоянного тока в цепь включен генератор переменного тока с угловой частотой ω>>Ω, то предыдущее выражение примет вид

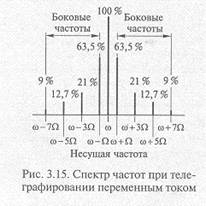

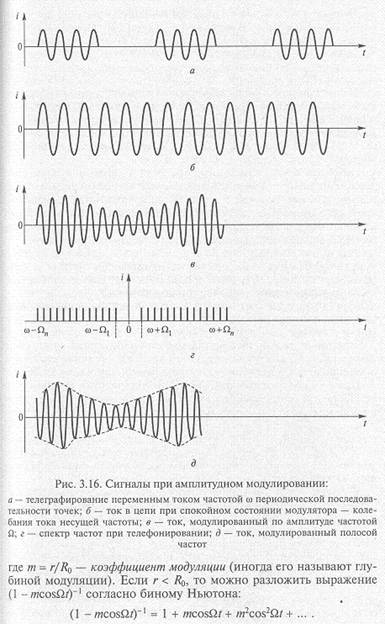

Примем за 100 % амплитуду I0m/2 первой гармоники — колебаний с угловой частотой ω, тогда амплитуды колебаний с угловыми частотами (ω — Ω) и (ω + Ω ) будут равны 63,5%, с угловыми частотами (ω — 3Ω) и (ω + 3Ω) — 21,0% и т.д. Таким образом, если при телеграфировании постоянным током (в данном случае периодическим замыканием и размыканием ключа) имеет место спектр частот от 0 до kΩ, то при манипулировании (т.е. при периодическом замыкании и размыкании ключа с угловой частотой Ω) в цепи с незатухающими колебаниями с угловой частотой ω получается спектр угловых частот от ω — kΩ до в + kΩ. Этот спектр условно показан на рис. 3.15. Сигналы, соответствующие спектру частот при манипулировании незатухающих колебаний в зависимости от времени, показаны на рис. 3.16, а. Практически достаточно передать токи не всего спектра частот, получающегося при манипулировании, а лишь часть их, например токи с угловыми частотами от (ω — Ω) до (ω + 7Ω). Токи, с угловыми частотами, лежащими вне этой полосы, имеют небольшие значения и поэтому отфильтровываются с помощью электрических фильтров.

Так как реально при телеграфировании спектр частот сплошной, то промежутки между угловыми частотами (ω — 7Ω ), (ω + 5Ω), (ω — 3Ω), ω, (ω + 3Ω), (ω+5Ω) и (ω +7Ω ) также заполнены составляющими синусоидальными колебаниями.

Амплитудная модуляция отличается от манипулирования тем, что цепь не прерывается, а ток или напряжение с угловой частотой в изменяются по амплитуде в соответствии с колебаниями напряжения низкой (информационной, модулирующей) угловой частоты Q. Это можно представить себе так, как будто вместо ключа в цепь включено сопротивление, меняющееся по определенному закону с угловой частотой Ω.

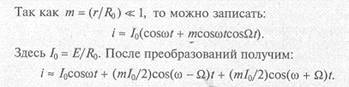

Пусть ЭДС генератора изменяется по закону е = Ecosωt. При спокойном состоянии модулятор имеет сопротивление r0 и, следовательно, в цепи протекает ток i0 = Есоsωt/(R + r0), где R — сопротивление цепи без сопротивления модулятора. Предположим, что сопротивление модулятора rm изменяется также по закону косинуса, но с более низкой частотой Ω, т.е. rm = r0 — rcosΩt, где r < г0. Тогда ток в цепи

i = EcosΩt/(R+ г0 — rcosΩt).

Введя обозначение Q = R0+ r0 получим

i = Е/R0(1 — mcosΩt)-1 cosωt,

Таким образом, имеем выражение для колебаний с угловыми частотами ω — Ω и ω + Ω . Угловая частота ω называется несущей, а угловые частоты (ω — Ω ) и (ω + Ω ) — нижней и верхней боковыми. Колебания тока в цепи при спокойном состоянии модулятора (rm = r0) показаны на рис. 3.16, б, а колебания модулированного тока при rm = г0 — rcosΩt — на рис. 3.16, в.

Перейдем теперь к рассмотрению амплитудной модуляции при телефонирование. Фактически при телефонирование амплитуды токов с угловой частотой в изменяются в соответствии с изменением напряжения составляющих спектра угловых частот от Ω1 до Ω2. Поэтому в результате модуляции получаются не две боковые частоты, как при телеграфировании переменным током, а две полосы боковых угловых частот: от (ω — Ωn) до (ω — Ω1) и от (ω +Ω1) до (ω +Ωn). На рис. 3.16, г показаны условно эти полосы частот. Ширина каждой из них равна ширине телефонного спектра. Передавать можно только нижнюю или верхнюю полосу частот без несущей частоты ω. Для того чтобы отделить полосы частот, применяют электрические фильтры, а для подавления несущей частоты — специальную схему модулятора. Огибающая на рис. 3.16, в соответствует закону изменения тока модулирующей частоты Ω. Если модулировать токами не одной частоты, а полосы частот, то огибающая будет сложнее, например, такая, как на рис. 3.16, д.

При распространении электромагнитной энергии по проводам или без проводов имеют место потери и, следовательно, энергия в месте приема становится во много раз меньше энергии передатчика. В приемнике приходится энергию усиливать. Но вместе с полезными сигналами усиливаются и всевозможные помехи (атмосферные, промышленные и др.), которые будут накладываться на сигналы и дополнительно их модулировать по амплитуде, искажая их форму.

В случае проводной связи существуют эффективные методы борьбы с помехами, например, путем установки промежуточных усилителей, что дает возможность не допускать снижения напряжения и тока полезного сигнала до уровня помех. В телефонии считают, что отношение сигнал/помеха (Uc/Un) должно быть не меньше 100... 110. Следовательно, в тех точках цепи, где полезный сигнал еще не уменьшился до напряжения (тока, мощности) помех, необходимо устанавливать промежуточные усилители.

В случае радиосвязи этот метод борьбы с помехами применять нельзя. Между двумя оконечными радиостанциями — передающей и приемной — можно было бы установить промежуточные приемопередающие станции, что иногда и делается, но это стоит очень дорого. Приходится поэтому значительно повышать мощность передатчика, чтобы в месте нахождения приемника, отстоящего на определенном расстоянии, напряжение (напряженность электромагнитного поля) полезного сигнала было бы все-таки значительно выше напряжения помех.

Для борьбы с помехами в беспроводной связи стремятся использовать другие виды модуляции: фазовую и частотную. С этой же целью указанные виды модуляции применяются при частотном телеграфировании по проводам.

В современных модемах часто используется фазовая модуляция — ФМ, или PSK (Phase Shift Keying).

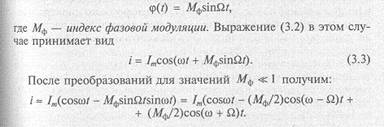

Пусть в выражении (3.2) фаза φ в зависимости от времени меняется по закону:

Таким образом, при Мф< <1 состав ФМ-колебаний соответствует составу АМ-колебаний, т.е. ФМ-колебание состоит из колебания несущей частоты и колебаний двух боковых частот.

Учтя функции Бесселя первого рода k-го порядка Jk(Мф) и проделав преобразования, приходим к выражению вида

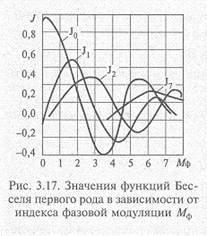

На рис. 3.17 показаны функции Бесселя первого рода в зависимости от индекса фазовой модуляции. Из него следует, что при Мф < 1 решающее значение имеют J0 и J1 (J2 ≤ 0,1), поэтому при малых индексах фазовой модуляции (Мф «1) в выражении (3.4) можно оставить лишь два первых члена:

![]()

Из кривых на рис. 3.17 и выражения (3.4) видно, что при любых Мф энергия распределена по отдельным составляющим сложного колебания при малых значениях Mф она сосредоточена, главным образом, в составляющих с угловыми частотами ω и ω ± Ω, а при больших значениях Mф — в большем числе составляющих с высшими угловыми частотами. Это значит, что чем больше индекс фазовой модуляции, тем шире спектр частот при модуляции.

Таким образом, преимущество фазовой модуляции по сравнению с амплитудной состоит в том, что мощность сигнала при фазовой модуляции не меняется. Это делает передачу менее подверженной помехам, чем при амплитудной модуляции, при которой мощность меняется в широких пределах. Кроме того, постоянство мощности облегчает условия работы аппаратуры, входящей в передатчик.

Значительное расширение спектра частот при фазовой модуляции, наоборот, является недостатком, в особенности при многократном телефонирование и телеграфировании, поскольку для каждой передачи занимается более широкая полоса частот. Это обстоятельство указывает на то, что фазовую модуляцию с успехом можно применять на очень высоких частотах, так как с увеличением несущей угловой частоты а уменьшается относительная ширина полосы угловых частот передачи 2Ω/ω.

Наряду с фазовой, в модемах применяется и частотная модуляция — ЧМ, или FSK (Frequence Shift Keying). Ученым потребовалось 25 лет для разработки теории частотной модуляции и перехода от АМ к ЧМ. При ЧМ модулирующее напряжение вызывает, изменение частоты.

В простейшем случае, когда модуляция осуществляется не спектром частот, а одной частотой, зависимость угловой частоты от времени можно записать в следующем виде:

![]()

Произведение ω0т = ∆ω является амплитудой отклонения угловой частоты от ω0. Выражение (3.6) для угловой частоты а нельзя подставить в выражение (3.2), так как теперь а зависит от времени. Представим выражение (3.2) в следующем виде:

где Мч— коэффициент частотного отклонения, часто называемый индексом частотной модуляции.

Из сравнения выражений (3.3) и (3.7) следует, что формально фазовая и частотная модуляции не отличаются друг от друга, т.е. для нахождения тока при частотной модуляции можно использовать выражение (3.4), а при малых индексах частотной модуляции (Мч«1) — выражение (3.5).

Однако если индекс фазовой модуляции Мф не зависит от модулирующей частоты, то индекс частотной модуляции Мч= тω0/Ω, наоборот, зависит от модулирующей угловой частоты Ω. Поэтому равенство Мф =Мч будет справедливо лишь при одной определенной модулирующей частоте. Из этого следует, что в случае изменения модулирующей угловой частоты Ω при фазовой модуляции число составляющих спектра частот и, следовательно, энергия их не меняются, а изменяется лишь ширина полосы частот. В том же случае при частотной модуляции происходит изменение числа составляющих и, следовательно, перераспределение энергии между ними (в соответствии с кривыми, показанными на рис. 3.17), ширина же полосы частот изменяется очень незначительно.

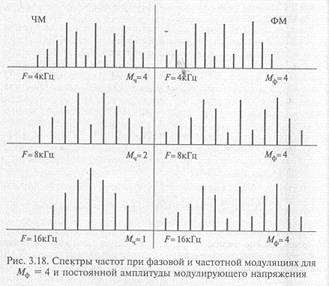

Для сравнения на рис. 3.18 показаны спектры частот при ФМ и ЧМ для индекса фазовой модуляции Мф = 4 и постоянной амплитуды модулирующего напряжения. Через F = Ω/2π обозначена модулирующая частота, кГц; при исходной частоте F = 4 кГц,

Мф = Мч= 4.

Из рис. 3.16 видно, что при ФМ увеличение модулирующей . частоты приводит к резкому расширению полосы частот, а число составляющих полосы частот и их величины не меняются, так как не меняется индекс фазовой модуляции. При ЧМ полоса частот почти не меняется, но число составляющих уменьшается с увеличением модулирующей частоты и энергия между составляющими перераспределяется (чем меньше составляющих, тем больше энергии

сосредоточено в каждой из них), так как уменьшается индекс частотной модуляции. То обстоятельство, что при ЧМ в случае изменения модулирующей частоты ширина полосы частот остается почти неизменной, а при ФМ с увеличением модулирующей частоты ширина полосы резко увеличивается, свидетельствует о преимуществе ЧМ по сравнению с ФМ.

Отклонение по фазе во время действия среднестатистической помехи составляет несколько процентов от отклонения при модуляции полезным информационным сигналом. Поэтому и искажающее действие помехи будет незначительно. Из этого следует, что с точки зрения защиты от помех необходимо выбирать большие значения индексов Мч и Мф или, что то же самое, расширять спектр частот. Расширение же спектра частот требует повышения несущей частоты ω0, так как Мч= тω0/Ω.

При передаче телеграфного или цифрового кода в простейшем случае значениям 1 и 0 бит данных соответствуют два значения частоты, например, 980 и 1180 Гц, как было принято в одном из первых протоколов обмена.

В волоконно-оптических кабелях для уплотнения каналов также применяется частотная модуляция, получившая название WDM (см. под разд. 3.3). WDM служит и для повышения скорости передачи данных в одном направлении; обычно используются от двух до шестнадцати каналов.

В заключение отметим, что на практике модуляция осуществляется не одним синусоидальным или косинусоидальным напряжением с угловой частотой Ω, а более сложным колебанием, содержащим полосу частот, включающую кроме несущей еще и поднесущую частоту. Поэтому как при ФМ, так и при ЧМ на рис 3.18 составляющих будет несравненно больше. Однако и в этом случае полоса частот при ФМ резко изменяется при увеличении ширины полосы модулирующего сигнала, а при ЧМ полоса частот остается почти неизменной. Методы модуляции при этом те же, что рассмотрены в приложении 11: AM — АМ, ЧМ — АМ, AM ЧМ и др. Из таблицы и формулы приложения 11 видно, что помехоустойчивость каналов с разделением частот неодинакова для разных методов модуляции.