O‘ZBEKISTON RESPUBLIKASI AXBOROT TEXNOLOGIYALARI VA KOMMUNIKATSIYALARINI RIVOJLANTIRISH VAZIRLIGI

TOSHKENT AXBOROT TEXNOLOGIYALARI UNIVERSITETI

TELEKOMMUNIKATSIYA TEXNOLOGIYALARI FAKULTETI

“Ma’lumot uzatish tarmoqlari va

tizimlari” kafedrasi

Tarmoq protokollari

fanidan laboratoriya ishlarini bajarish uchun uslubiy ko‘rsatma

5350100- «Telekommunikatsiya texnologiyalari» yo‘nalishi talabalari uchun

![]() Toshkent – 2017

Toshkent – 2017

Zamonaviy telekommunikatsiya uskunalari va asboblarini ekspluatatsiya qilish, ma’lumotlar uzatish tizimlari va tarmoqlarini tadqiq etishga oid masalalarni qo‘yish va taxlil qilish, tizimlarni eksperimental tadqiq etish va loyixalash, texnik imkoniyatlarini baholash va takliflarni shakllantirish, ma’lumotlar uzatish tizimlari va tarmoqlari tavsiflarini aniqlash bugungi kunda dolzarbdir.

“Tarmoq protokollari” o‘quv fanini o‘zlashtirish jarayonida amalga oshiriladigan asosiy masalalar doirasida:

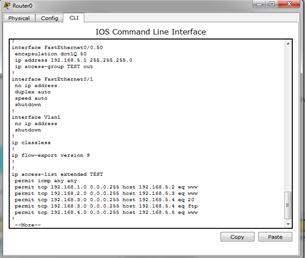

– turli miqyosdagi ma’lumot uzatish tizimlar va tarmoqlarni qurish tamoyillari va arxitekturasini, qurilishidagi keng tarqalgan texnologiyalar uchun uskunalarni ishlash tamoyillarini, keng tarqalgan protokollarning ishlashi va ularning funksional imkoniyatlarini, ishlash unumdorligi va sifat ko‘rsatkichlarini, kanal, tarmoq, transport va amaliy pog‘onalarini ishlash tamoyillari va xususiyatlarini;

– aloqa tarmoqlari va tizimlarining atama, tushunchalari, telekommunikatsiya soxasida amaliy va texnik muammolari, bu borada mamlakat va xorijiy tajribasi, ma’lumotlar uzatish tizimlari va tarmoqlarini ishlatish sharoitlari va tuzilish tamoyillari to‘g‘risida;

– zamonaviy telekommunikatsiya uskunalari va asboblarini ishlatish, ma’lumotlar uzatish tizimlari va tarmoqlarini tadqiq etishga oid masalalarni qo‘yish va taxlil qilish, tizimlarni eksperimental tadqiq etish va loyixalash, texnik imkoniyatlarini baxolash va takliflar shakllantirish, ma’lumotlar uzatish tizimlari va tarmoqlari tavsiflarini aniqlash imkoniyatlariga ega bo‘ladilar.

|

MUNDARIJA

|

1. |

Tarmoqda manzillash tamoyillari……………………………………... |

4 |

|

2. |

L2 kommutator qurilmasini sozlashni o‘rganish……………………… |

16 |

|

3. |

L2 kommutatorning xavfsizlik ko‘rsatkichlarini sozlash……………… |

30 |

|

4. |

VLAN tarmoqlari o‘rtasida marshrutizatsiyani sozlash……………….. |

37 |

|

5. |

Tarmoqni sozlash va tekshirish usullari……………………………….. |

43 |

|

6. |

VLAN tarmoqlari o‘rtasida marshrutizatsiyani sozlash……………….. |

46 |

|

7. |

Marshrutizatorning asosiy ko‘rsatkichlarini sozlash…………………... |

53 |

|

8. |

Tarmoqda statik marshrutlash tamoyillari……………………………. |

58 |

|

9. |

RIPv2 protokolini sozlash…………………………………………….. |

63 |

|

10. |

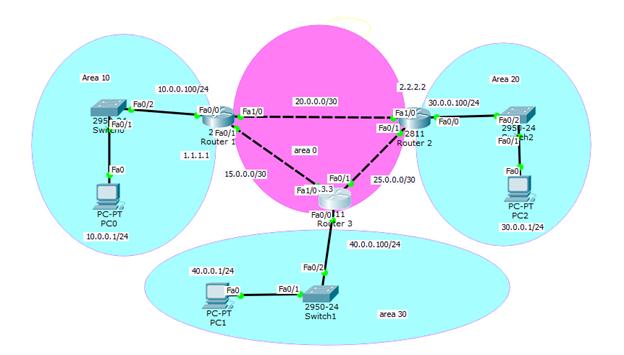

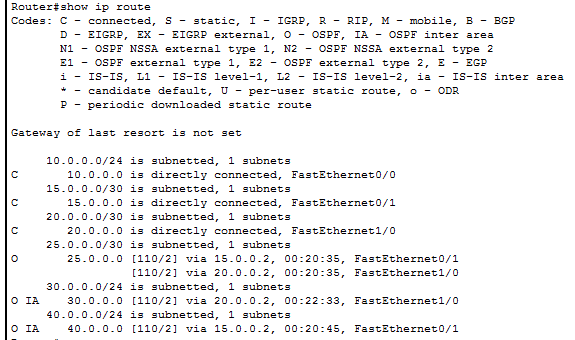

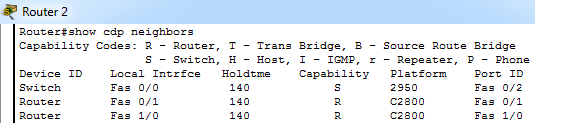

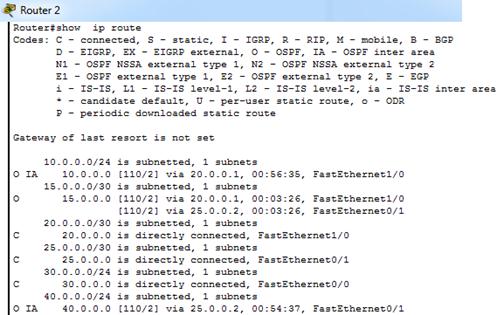

OSPF protokolini sozlash……………………………………………... |

69 |

|

11. |

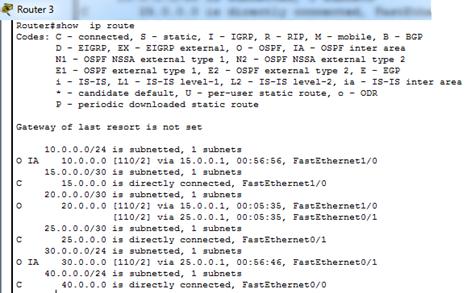

VLSM yordamida IPv4 manzillash sxemasini ishlab chiqish va amalga oshirish………………………………………………………... |

76 |

|

12. |

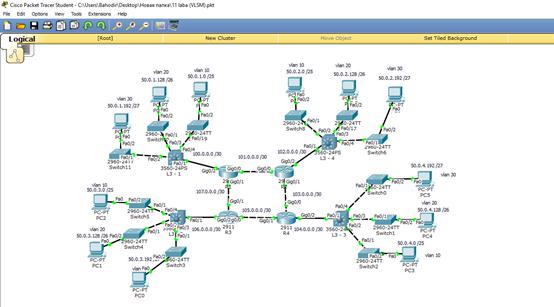

Standart ACL ro‘yxatini tekshirish va sozlash…………………........... |

79 |

|

13. |

IP – telefoniya xizmatini tashkil etish…………………………………. |

86 |

|

14. |

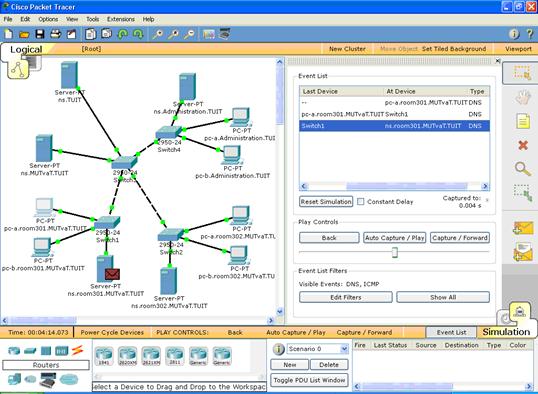

Elektron pochta protokollarini tahlil etish…………………………….. |

105 |

|

15. |

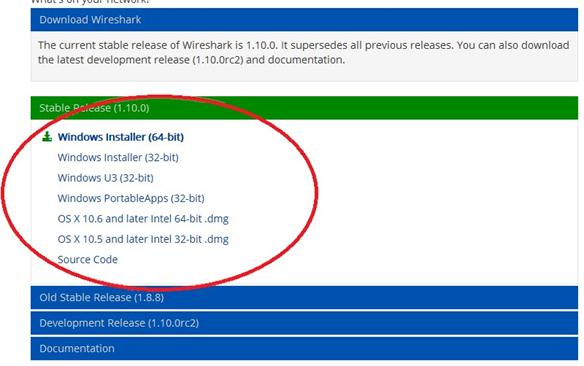

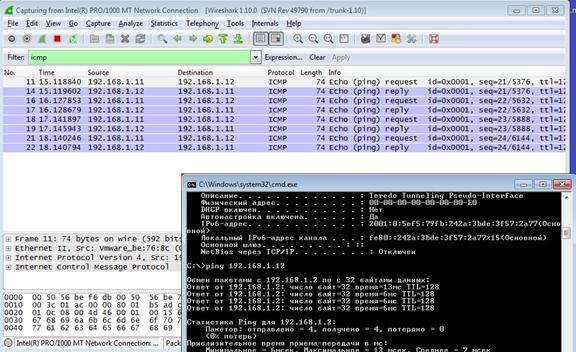

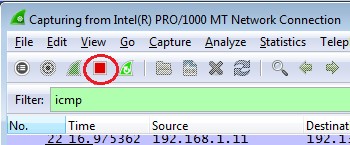

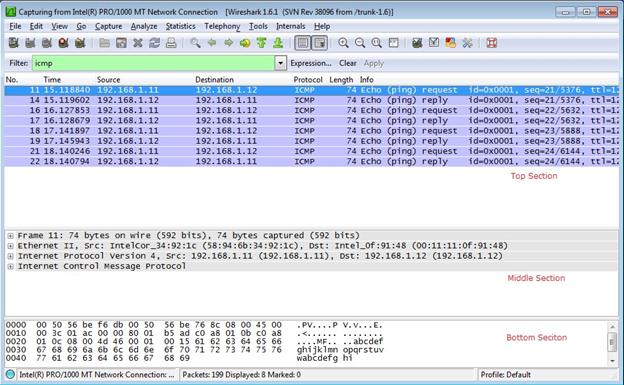

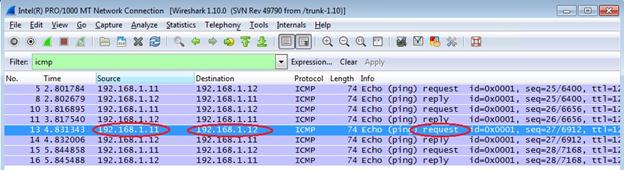

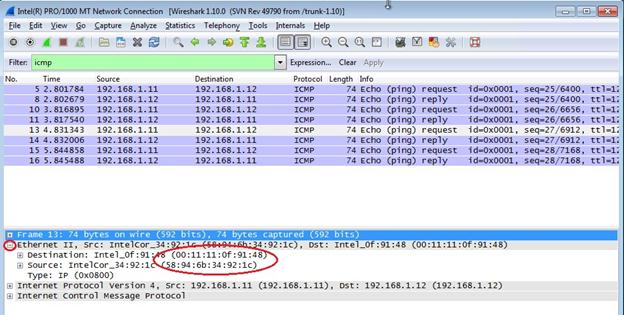

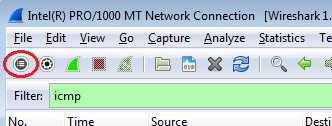

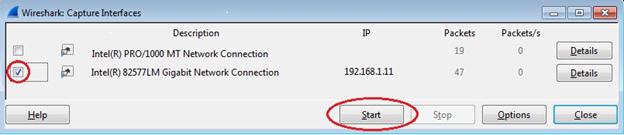

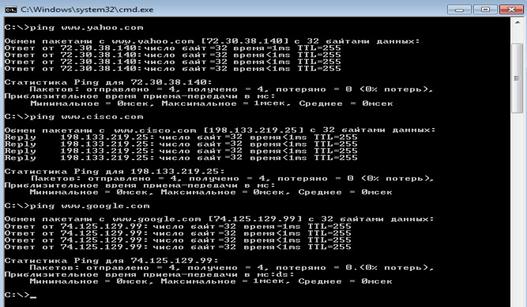

Global tarmoq trafigini Wireshark tarmoq analizatori yordamida o‘rganish……………………………………………………………….. |

125 |

|

16. |

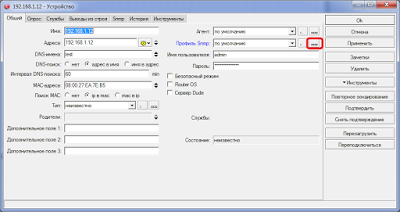

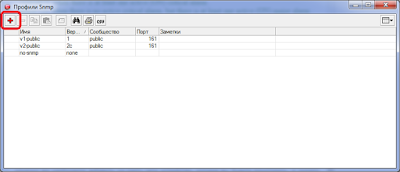

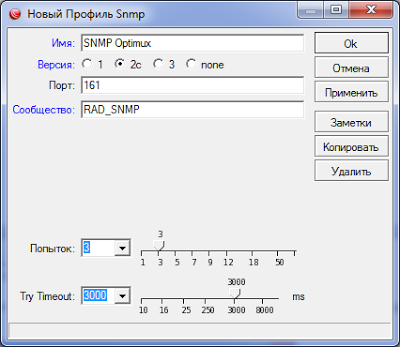

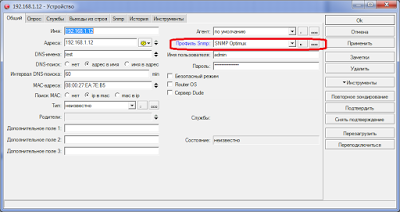

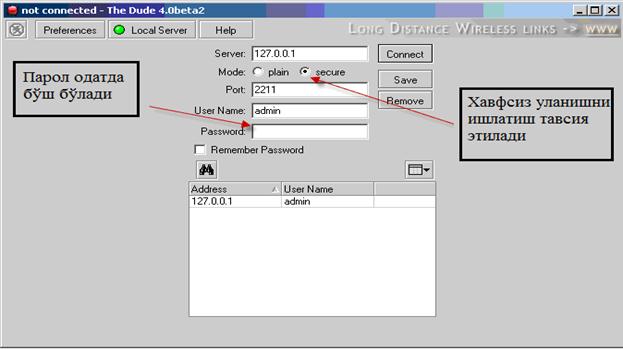

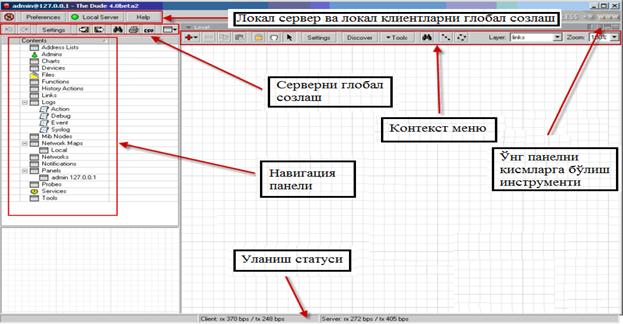

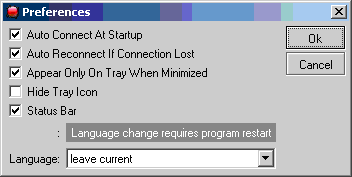

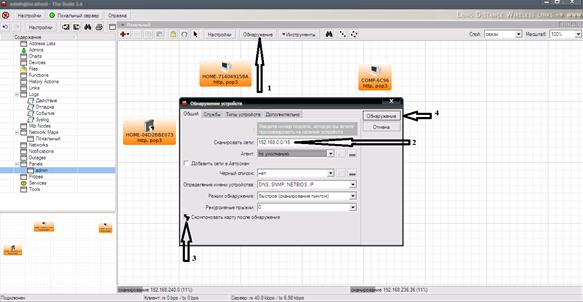

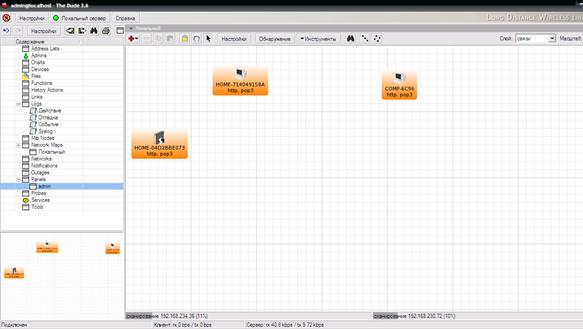

Tarmoq monitoringini DUDE dasturi yordamida tashkil etish……….. |

142 |

|

|

Фойдаланилган адабиётлар…………………………………………. |

153 |

1 – laboratoriya ishi. Tarmoqda manzillash tamoyillari

Ishdan maqsad:

– ma’lumot uzatish tarmoqlarida IP manzillash tamoyillarini o‘rganish;

– IP manzillashning sinfli va sinfsiz qo‘llanilishi bo‘yicha amaliy ko‘nikmaga ega bo‘lish.

Nazariy ma’lumotlar

Bir nechta kompьterlarning bir-birlari bilan axborot almashuvlarini tashkillashtirish maqsadida bitta tarmoqqa birlashtirish ehtiyoji tug‘ilganda, kompyuterlarning manzillarini belgilash va aniqlash bilan bog‘liq muammo ham vujudga keladi.

Tarmoq tugunlarining manzillarini to‘g‘ri belgilash va aniqlash uchun quyidagi talablar qo‘yiladi:

– har qanday masshtabga ega bo‘lgan tarmoqda kompyuterni manziliga qarab uni to‘g‘ri tushunishi kerak;

– manzillarning tuzilishi tarmoq tugunlar soni ko‘p bo‘lgan tarmoqlarni qurish uchun qulay bo‘lgan ko‘rinishda bo‘lishi kerak;

– manzillar foydalanuvchilar uchun qulay bo‘lgan ko‘rinishda bo‘lishi kerak, ya’ni manzillar belgilar ko‘rinishda ifodalanishi kerak. Masalan, server3 yoki http:www.cisco.com;

– manzillar imkoni boricha ixcham ko‘rinishda ifodalanishi kerak, chunki telekommunikatsiya qurilmalarida, ya’ni tarmoq adapterlarida, marshrutizatorlarda, konsentratorlarda katta hajmdagi axborot almashinuvi natijasida yuklama hosil bo‘lmasligi talab qilinadi.

Yuqorida sanab o‘tilgan barcha talablarni bitta manzillar tizimida birlashtirish murakkab hisoblanadi. Shu sababli amaliyotda bir vaqtda bitta tarmoq tugunini ifodalash uchun bir nechta turdagi manzillar ishlatiladi. Kompyuterlarni o‘z manzili bilan aniqlab olishda chalkashliklar sodir bo‘lishini oldini olish maqsadida yordamchi protokollar ishlatiladi. Ushbu yordamchi protokollar kompyuterning bir turdagi manzilini aniqlab olish imkonini beradi.

Tarmoq tugunlarini nomlashda uch xil turdagi manzillar keng tarqalgan:

– «Mahalliy» (hardware) manzillar. Ushbu turdagi manzillar kichik yoki o‘rtacha o‘lchamga ega bo‘lgan tarmoqlarga mo‘ljallangan. Ushbu turdagi manzillar tarmoqdagi kompьterlarda mavjud bo‘lgan tarmoq adapterlarini nomlashda ishlatiladi. Shu bilan birga ushbu turdagi manzillar faqat apparaturalarni, tarmoq elementlarini nomlashda ishlatilgani bois ixcham ko‘rinishda bo‘lishi talab qilinadi. Buning uchun ikkilik va o‘n oltilik sanoq tizimlaridagi sonlardan foydalaniladi. Masalan, 0081005E24A8. «Mahalliy» turdagi manzillar odatda tarmoq elementlarini ishlab chiqarish bilan shug‘ullanayotgan korxona tomonidan qo‘yiladi. Agar tarmoqqa ulangan kompyuterning tarmoq adapteri yangisiga almashtirilsa, u holda kompyuterning manzili ham yangisiga almashtirishga to‘g‘ri keladi. Bu esa o‘z o‘rnida foydalanuvchiga noqulaylik tug‘diradi.

– «Belgili» manzillar. Ushbu turdagi manzillarni foydalanuvchilar eslab qolishi belgilar ko‘rinishida ifodalanadi. «Belgili» manzillarni o‘rtacha va katta tarmoqlarda ishlatish juda qulay. Katta tarmoqlarda «Belgili» manzillar murakkab ko‘rinishga ega. Masalan, Ramir@mail.ru. Ushbu «Belgili» manzil elektron pochta manzili bo‘lib, Ramir deb nomlanuvchi foydalanuvchining elektron pochta qutisi MAIL pochta serverida joylashganligini va MAIL pochta serveri esa Rossiya(ru) davlati hududida joylashganligini ko‘rsatadi.

– «Raqamli» manzillar. Bu turdagi manzillar ham foydalanuvchilar uchun qulay hisoblanadi. Ammo o‘zgaruvchan formatga ega ekanligi sababli, bu manzillarni tarmoqlardan tarmoqlarga uzatish iqtisodiy jihatdan noqulay.

Bu xil turdagi manzillarga IP-manzillar va IPX-manzillar misol bo‘ladi.

Bu turdagi manzillarda ikki pog‘onali ierarxik jarayonga amal qilinadi, ya’ni manzillar ikki qismga bo‘linadi:

– tarmoq manzili, raqami;

– tarmoqdagi tugunning manzili, raqami.

Bunday bo‘linish tarmoqlar o‘rtasida axborotni jo‘natish faqat tarmoq raqamiga (manziliga) ko‘ra amalga oshirishni ta’minlaydi. Tarmoq tugunining manzili esa axborot kerakli manzildagi tarmoqga etib kelgandagina ishlatiladi.

IP-manzillar 4 baytdan tashkil topgan. Masalan, 109.26.17.100 va ushbu turdagi manzillarda raqamlar o‘nlik sanoq tizimidagi sonlar bilan yoziladi va har bir son ikkinchisidan nuqta bilan ajratiladi. Masalan, berilgan IP-manzilning o‘nlik sanoq tizimidagi ko‘rinishini va ikkilik sanoq tizimidagi ko‘rinishlarini ko‘rib chiqamiz.

128.10.2.30 (o‘nlik sanoq tizimidagi ko‘rinishi).

10000000.00001010.00000010.00011110 (ikkilik sanoq tizimidagi ko‘rinish).

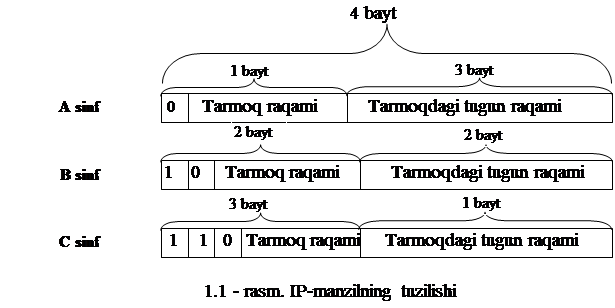

YUqorida aytib o‘tilganidek, IP-manzillar ikkita mantiqiy qismdan tashkil topgan, ya’ni tarmoqning raqami va tarmoqdagi tugunning raqami. Berilgan ixtiyoriy IP-manzilning birinchi oktetidagi birinchi, ikkinchi, uchinchi bitlarning qiymatiga qarab, IP-manzilning qaysi qismi tarmoqning raqami va qaysi qismi tarmoqdagi tugunning raqami ekanligi aniqlanadi. SHu bilan birga yuqorida sanab o‘tilgan bitlarning qiymatiga qarab, berilgan ixtiyoriy IP-manzil qaysi sinf(klass)ga tegish ekanligini ham bilish mumkin. Turli sinflardagi IP-manzillarning tuzilishi 1.1- rasmda ko‘rsatilgan.

Manzilning birinchi baytini (oktetini) ifodalovchi o‘nlik sanoq tizimida berilgan sonni ikkilik sanoq tizimiga aylantirilganda, katta razryadi “0” bo‘lsa, bu manzil A sinfga tegishligini ko‘rsatadi va tarmoqni raqami bir baytdan iborat, qolgan 3 bayti tarmoqdagi tugunlar raqamini ifodalash uchun ajratilgan. A sinfda tarmoqlarning manzil raqami 1 dan 126 gacha bo‘lgan oraliqda joylashgan bo‘ladi (0 chi va 127 chi raqamlar ishlatilmaydi, ular mahsus ishlar uchun ajratilgan). A sinfga tegishli bo‘lgan tarmoqlar juda kam sonni tashkil qiladi, biroq ularda tarmoq tugunlar soni 224, ya’ni 16777216 tani tashkil qilishi mumkin. V sinfga tegishli IP-manzilarda birinchi baytning birinchi va ikkinchi razryadlari “10” bilan boshlanadi. Bu sinfga tegishli IP-manzillarda tarmoqni va tarmokdagi tugunni raqamini ifodalash uchun ikki baytdan ajratiladi. Shunday qilib, V sinfga tegishli tarmoqlar o‘rta o‘lchamdagi tarmoqlar hisoblanib, bularda tarmoq tugunlari soni 216 yoki 65536 tani tashkil qiladi.

Agar IP-manzil “110” bilan boshlansa, S sinfga tegishli bo‘lgan tarmoqning manzili hisoblanadi. Bu sinfga tegishli tarmoqlarda tarmoqning raqamiga 24 bit, tarmoqdagi tugunning raqamiga 8 bit ajratiladi. Bu sinfga tegishli IP-manzillarga ega bo‘lgan tarmoqlar soni juda ko‘p hisoblanadi va bunday tarmoqlarda tarmoq tugunlari soni chegaralangan, ya’ni 28 yoki 256 tani tashkil etadi. Har bir sinfga tegishli bo‘lgan tarmoq raqamlari va ularga mos keluvchi tarmoq tugunlarining maksimal sonini ko‘rsatuvchi oraliqlar 1.1 - jadvalda ifodalangan.

1.1 - jadval. Turli sinfdagi manzillar tasnifi

|

Sinflar |

Katta razryadlar |

Tarmoqning eng kichkina raqami |

Tarmoqning eng katta raqami |

Tarmoqdagi maksimal tugunlar soni |

|

A |

0 |

1.0.0.0 |

126.0.0.0 |

224 - 2 |

|

V |

10 |

128.0.0.0 |

191.255.0.0 |

216 - 2 |

|

S |

110 |

192.0.1.0 |

223.255.255.0 |

28 - 2 |

Shu o‘rinda alohida ta’kidlab o‘tish joizki, agar tarmoq global Internet tarmog‘iga ulanadigan bo‘lsa, u holda tarmoqga qo‘yiladigan IP-manzillar taqsimlovchi maxsus markaz Internet Network Information Center (InternetNIC) tavsiyasi orqali olinishi lozim.

IP – manzillarni qaysi sinfga tegishliligi dastlab bir nechta bitlarni qiymatiga qarab aniqlanadi. Aynan 185.23.44.206 IP – manzilning birinchi bayti 128-191 oraliqqa kirganligi uchun ham biz ushbu manzilni V sinfga tegishli va tarmoq raqami ikkita nollar bilan to‘ldirilgan, ya’ni tarmoq raqami 185.23.0.0, tarmoq tuguni raqami 185.23.44.206. deb ayta olamiz.

Tarmoqda IP – manzillar bilan birgalikda niqoblar ishlatiladi. Niqob – IP – manzillardagi tarmoq raqami mavjud bo‘lgan razryadlari birlar bilan to‘ldiriladi. Tarmoq raqami manzilning butun qismi hisoblanganligi uchun niqobdagi birlar ham uzluksiz ketma-ketlikdan iborat bo‘lishi kerak.

Standart ko‘rinishdagi tarmoqlar uchun niqoblar quyidagi qiymatlarga ega:

– A sinf: 11111111. 00000000. 00000000. 00000000 (255.0.0.0);

– V sinf: 11111111. 11111111. 00000000. 00000000 (255.255.0.0);

– S sinf: 11111111.11111111.11111111.00000000 (255.255.255.0).

IP – manzillarni ifodalashning boshqacha ko‘rinishlari ham mavjud. Masalan o‘n oltilik sanoq tizimida: FF.FF.00.00 – V sinfga tegishli bo‘lgan niqob uchun. Odatda 185.23.44.206/16 –ko‘rinishdagi manzilni ifodalash ham uchrab turadi. Bu ko‘rinishda IP – manzilni ifodalash shuni ko‘rsatadiki, ushbu manzil uchun tarmoq raqamini ifodalash uchun 16 ta ikkilik sanoq tizimidagi razryadlar ajratilgan. Bu niqobda 16 ta 1 borligini bildiradi.

Tarmoqda manzillarni sinflarga ajratishdan tashqari sinfsiz manzillash ham ishlatiladi. Masalan yuqorida ko‘rib chiqilgan 185.23.44.206 IP - manzilni niqobi 255.255.255.0 bo‘lsa, u holda tarmoq raqami 185.23.0.0 bo‘lmay, balki 185.23.44.0 ga teng bo‘ladi.

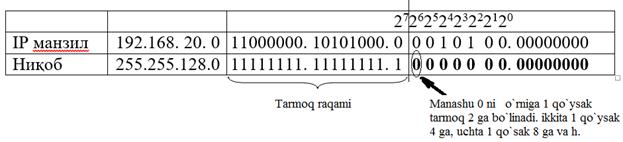

Niqoblardagi tarmoq raqami chegarasini belgilovchi birlar ketma-ketligi 8 ga teng bo‘lishi shart emas. Masalan 129.64.134.5 IP – manzil uchun niqob 255.255.128.0 bo‘lsin, ya’ni bu ikkilik sanoq tizimida quyidagiga teng:

– IP – manzil: 129.64.134.5 - 10000001. 01000000.10000110. 00000101

– Niqob: 255.255.128.0 - 11111111.11111111.10000000. 00000000

Niqobni inobatga olmaganda manzillarni sinflash tizimiga muvofiq 129.64.134.5 manzil V sinfga tegishli bo‘ladi va tarmoq raqamini ikkita dastlabki baytlar ko‘rsatadi, ya’ni – 129.64.0.0, tarmoq tuguni raqami esa 0.0.134.5. teng.

Agar tarmoq raqami chegarasini belgilash uchun niqob ishlatilsa, u holda niqobdagi 17 ta birlar ketma – ketligi tarmoq raqamini bildiradi. Ular ikkilik sanoq tizimida quyidagi ko‘rinishda:

10000001. 01000000. 10000000. 00000000 yoki o‘nlik sanoq tizimida tarmoq raqamini ko‘rinishi 129.64.128.0, tarmoq tugunining ko‘rinishi esa 0.0.134.5. teng.

Niqoblash mexanizmi marshrutizatsiyalashda keng ommaviylashgan bo‘lib, bunda niqoblar turli maqsadlarda ishlatiladi. Bularning yordamida tarmoqni boshqaruvchisi (administrator) internet servis xizmati ma’muriyatidan qo‘shimcha IP – manzil olmasdan o‘zining tarmog‘ini tuzilishini (strukturasini) o‘zgartirishi mumkin. Ushbu mexanizm asosida internet servis xizmati ma’muriyati, marshrutlar jadvalining hajmini kamaytirish maqsadida sinfsiz manzillashdan foydalanadi va oqibatda marshrutizatorlarning ishlash samaradorligi ortadi.

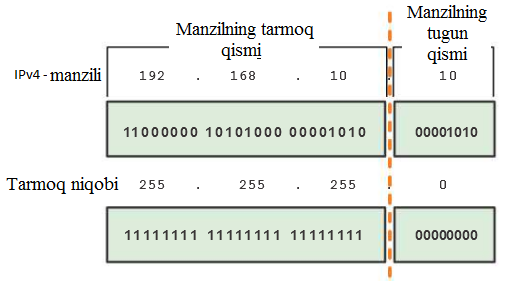

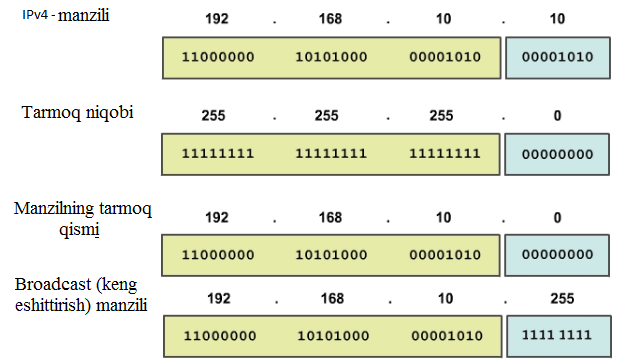

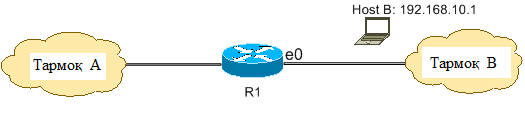

Misol. 192.168.10.10/24 berilgan manzil. 24 soni niqobdagi birlar sonini ko‘rsatadi. Berilgan IP – manzildan tarmoq va tugun manzillarini aniqlab olamiz. Demak, 192.168.10.0 tarmoq raqami, 192.168.10.10 tugun raqami bo‘ladi.

1.2 – rasm. Manzildan tarmoq va tugun manzillarini ajratish

1.2 – rasmdan ko‘rinib turibdiki, niqobda har doim chapdan o‘ngga qarab faqat birlar, so‘ng nollar joylashtiriladi. Niqobda 0 va 1 lar aralashib kelishi noto‘g‘ri bo‘lib, tarmoqda bunday niqoblash ishlatilmaydi.

1.3 – rasm. IP manzilning tarmoq va broadcast manzili

1.3 – rasmda ko‘rsatilgan IP manzildan tarmoq manzilini aniqlash uchun berilgan IP manzilni tarmoq niqobiga mantiqiy ko‘paytirish orqali topiladi.

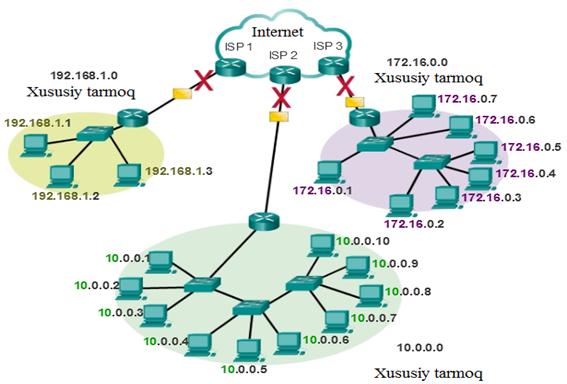

Tarmoqda manzillar 2 turga bo‘linadi: ommaviy manzillar va xususiy manzillar. Ommaviy manzillar internet tarmog‘ida ishlash uchun beriladi.

Xususiy manzillar lokal tarmoqlarda ishlatiladi va quyidagilardan iborat:

– 10.0.0.0 – 10.255.255.255 (10.0.0.0/8)

– 172.16.0.0 – 172.31.255.255 (172.16.0.0/12)

– 192.168.0.0 – 192.168.255.255 (192.168.0.0/16)

Xususiy manzillar RFC 1918 hujjati «Xususiy internet uchun manzillarni belgilash»da ko‘rsatilgan.

Yuqorida aytib o‘tilganidek, tarmoq manzilining birinchi (tarmoq manzili) va ohirgi (broadcast) raqamlarini xostlarga berib bo‘lmaydi.

loopback mantiqiy interfeys

Zahiraga olingan manzillardan biri loopback 127.0.0.1 manzilidir. loopback – bu asosiy manzil bo‘lib, bunda xostlar trafikni o‘z – o‘ziga jo‘natadi. Bu esa TCP/IP xizmatlarini to‘g‘ri ishlashini tekshirib ko‘radi.

Kanalning lokal manzili

Kanalning lokal manzili 169.254.0.0 dan 169.254.255.255

gacha bo‘lgan manzillar ishlatiladi (169.254.0.0 /16).

Kanalning lokal manzili 169.254.0.0 dan 169.254.255.255

gacha bo‘lgan manzillar ishlatiladi (169.254.0.0 /16).

1.4 – rasm. Xususiy tarmoqning tuzilishi

Misol.

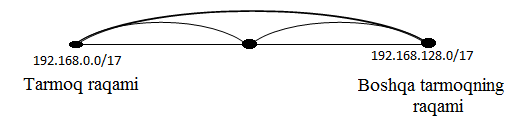

192.168.20.0/17 manzili 2, 4, 8 ta kichik tarmoqlarga bo‘linsin.

Yechish:

1. Berilgan 192.168.20.0/17 manzilni 2, 4, 8 ta kichik tarmoqlarga bo‘lish uchun, oldin IP manzildan tarmoq manzilini topish kerak. Buning uchun 1.2 – jadvalga qarang va tahlil qiling. Niqob va Broadcast manzillarga e’tibor bering.

1.2 – jadval. IP-manzil ko‘rsatkichlari

|

|

O‘nlik sanoq tizimi |

Ikkilik sanoq tizimi

|

|

IP manzil |

192.168. 20. 0 |

11000000. 10101000. 00010100. 00000000 |

|

Niqob |

255.255.128.0 |

11111111. 11111111. 10000000. 00000000 |

|

Broadcast manzili |

192.168.127.255 |

11000000. 10101000. 01111111. 11111111 |

|

Tarmoq manzili |

192.168.0.0 |

11000000. 10101000. 00000000. 00000000 |

2. Berilgan manzilning to‘liq diapazonini aniqlaymiz (1.5 - rasm)

1.5 – rasm. IP manzilning to‘liq diapazoni

3. Aniqlangan to‘liq diapazondan tarmoq manzilini 2 ta kichik tarmoq (podsetь)ga bo‘lamiz.

192.168.0.0/17 ni to‘liq ikkilik ko‘rinishida yozib olamiz (1.6 - rasm)

1.6 – rasm. Niqob ustida amallar bajarish

1.6 – rasmda niqobdagi belgilangan 0 ni o‘rniga bitta bir ko‘yamiz. Qo‘yilgan birni og‘irligi (2 ni darajasiga ya’ni 26 )ga qaraymiz va 26 darajasini tarmoq manziliga qo‘shib boramiz, ya’ni:

192.168.0.0 / 17 berilgan IP manzil. Shu manzilni ikkiga bo‘lamiz.

192.168.0.0 / 18 - birinchi tarmoq

192.168.64.0 / 18 - ikkinchi tarmoq

Tarmoqni 4 ga bo‘lamiz. Niqobga ikkita 11 qo‘shamiz va ikkinchi qo‘shilgan birni og‘irligiga qaraymiz. Shu og‘irlikni tarmoq manziliga qo‘shamiz.

192.168.0.0 / 19 – birinchi tarmoq

192.168.32.0 / 19 – ikkinchi tarmoq

192.168.64.0 / 19 – uchinchi tarmoq

192.168.96.0 / 19 – to‘rtinchi tarmoq

Tarmoqni 8 ga bo‘lamiz. Niqobga uchta 111 qo‘shamiz va uchinchi qo‘shilgan birni og‘irligiga qaraymiz. Shu og‘irlikni tarmoq manziliga qo‘shamiz.

192.168.0.0 / 20 - birinchi tarmoq

192.168.16.0 / 20 - ikkinchi tarmoq

192.168.32.0 / 20 – uchinchi tarmoq

192.168.48.0 / 20 – to‘rtinchi tarmoq

192.168.64.0 / 20 – beshinchi tarmoq

192.168.80.0 / 20 – oltinchi tarmoq

192.168.96.0 / 20 – ettinchi tarmoq

192.168.112.0 / 20 – sakkizinchi tarmoq

1.1. Topshiriq

Berilgan:

1. Berilgan IP-manzilni qaysi sinfga tegishli ekanligini, tarmoq raqami va tarmoq tuguni raqamlarini aniqlang (1.2 - jadval).

2. Berilgan IP-manzilni tashkilotdagi binolarga taqsimlang (1.3 - javdval).

3. Berilgan IP-manzil bo‘yicha tarmoqni 2, 4, 8 ta kichik tarmoqqa ajrating (1.4 - jadval).

1.2 – jadval.

№ |

IP - manzil |

Sinf |

Tarmoq raqami |

Tarmoq tuguni raqami |

1 |

109.128.255.254/11 |

|

|

|

2 |

131.107.2.89/12 |

|

|

|

3 |

184.14.45.18/13 |

|

|

|

4 |

3.3.57.0/14 |

|

|

|

5 |

200.200.5.2/15 |

|

|

|

6 |

191.107.2.10/16 |

|

|

|

7 |

123.107.2.89/17 |

|

|

|

8 |

88.128.255.254/18 |

|

|

|

9 |

147.107.2.89/8 |

|

|

|

10 |

124.14.45.18/9 |

|

|

|

11 |

13.3.57.0/10 |

|

|

|

12 |

220.200.5.2/11 |

|

|

|

13 |

171.107.2.10/12 |

|

|

|

14 |

143.107.2.89/13 |

|

|

|

15 |

161.107.2.10/14 |

|

|

|

16 |

153.107.2.89/15 |

|

|

|

17 |

188.128.255.254/16 |

|

|

|

18 |

134.107.2.89/17 |

|

|

|

1.2-jadval davomi

19 |

24.14.45.18/18 |

|

|

|

20 |

10.3.57.0/19 |

|

|

|

21 |

147.177.22.8/20 |

|

|

|

22 |

121.147.25.18/21 |

|

|

|

23 |

193.127.27.82/22 |

|

|

|

24 |

118.198.255.254/23 |

|

|

|

25 |

178.137.72.19/24 |

|

|

|

26 |

176.197.73.11/25 |

|

|

|

27 |

147.100.200.80/7 |

|

|

|

28 |

119.158.201.253/6 |

|

|

|

1.3 – jadval.

|

A bino |

V bino |

S bino |

1 – qavat |

150+№ |

7+№ |

13+№ |

2 – qavat |

33+№ |

200+№ |

180+№ |

3 – qavat |

4+№ |

28+№ |

50+№ |

№ - talabalarning jurnaldagi tartib raqami.

Laboratoriya ishining hisoboti quyidagilardan iborat bo‘lishi lozim:

– Berilgan variant bo‘yicha IP- manzilning sinflari, tarmoq raqami, tugun raqami, tarmoqdagi kompyuterlar sonini hisobi;

– Berilgan variant bo‘yicha IP-manzilni tashkilotdagi binolarga taqsimlangan hisobi;

– Berilgan variant bo‘yicha IP-manzilni 2, 4, 8 ga bo‘linish hisobi

Nazorat savollari

1. Tarmoq manzili qanday xolatlar uchun ishlatiladi?

2. Tugun manzilini o‘zgarishi nimaga bog‘liq?

3. Sinfli manzillash qoidasini tushuntiring.

4. Xususiy manzillar nima?

5. Loopback interfeys nima uchun ishlatiladi?

2 – laboratoriya ishi. L2 kommutator qurilmasini sozlash

Ishdan maqsad

Kommutator qurilmasining tuzilishini, ishlash tamoyillarini hamda sozlash qoidalarini o‘rganishdan iborat.

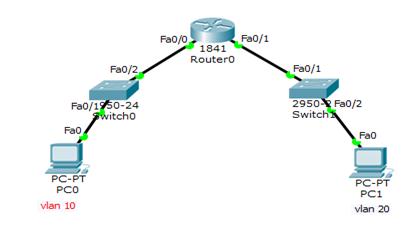

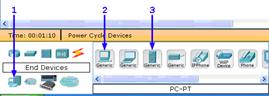

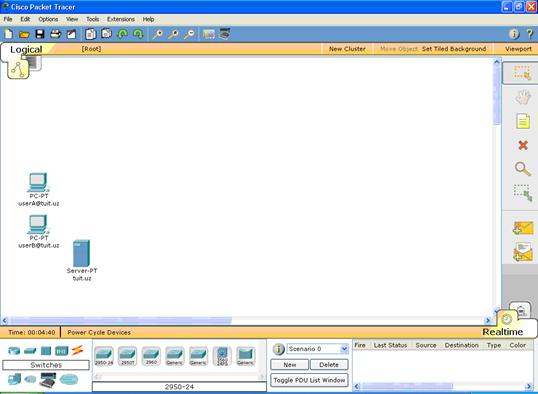

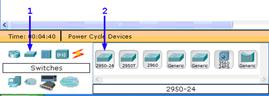

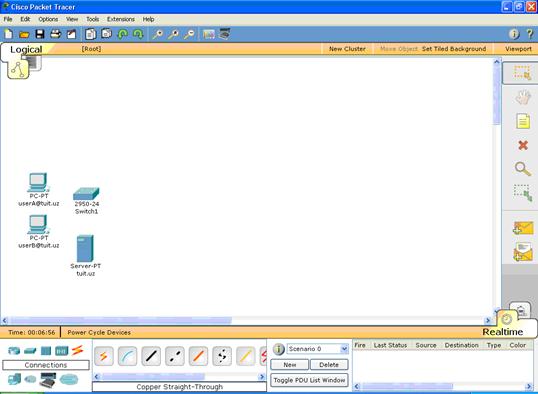

2.1 – rasm. Tarmoq tuzilishi

Manzillash jadvali

|

Qurilma |

Interfeys |

IP-manzil |

Tarmoq niqobi |

Asosiy shlyuz |

|

S1 |

VLAN 99 |

192.168.1.2 |

255.255.255.0 |

192.168.1.1 |

|

PC-A |

Tarmoq adapteri |

192.168.1.10 |

255.255.255.0 |

192.168.1.1 |

Topshiriq

1. Kommutatorni sozlashni tekshirish

2. Tarmoq qurilmasining asosiy ko‘rsatkichlarini sozlash

– kommutatorning asosiy ko‘rsatkichlarini sozlang;

– kompyuter uchun IP- manzilni o‘rnating.

3. Tarmoq bog‘lanishni tekshiring

– qurilmaning konfiguratsiyasini ko‘rsating

– telnet yordamida uzoqdan boshqarishni testlang

– kommutatorning hozirgi konfiguratsiyasini saqlang.

4. MAC-manzillar jadvalini boshqarish

– kompyuterning MAC-manzilini yozing

– kommutator olgan MAS – manzilni aniqlang

– show mac address-table buyrug‘ini ko‘rsatkichlarini izohlang.

Qisqacha nazariy ma’lumotlar

Cisco kommutatorlarida kommutatorning virtual interfeys (SVI) iga IP manzil qo‘yish mumkin. SVI yoki boshqarish manzili kommutatorga ko‘rsatkichlarni sozlash va ko‘rish maqsadida uzoqdan kirish uchun ishlatiladi.Agar SVI uchun VLAN 1 ga IP manzil o‘rnatilgan bo‘lsa, u holda VLAN 1 tarmog‘idagi hamma portlar avtomatik ravishda SVI boshqaruvining IP manziliga kirishi mumkin.

Laboratoriya ishini bajarishda topologiyani qurish va Cisco kommutatoriga konsol kabeli bilan bog‘lanish yoki uzoqdan kirish usuli (telnet yoki SSH) orqali kirishga ruxsat olish kerak. Kommutatorning asosiy ko‘rsatkichlarini sozlashdan oldin kommutatorning dastlabki holatini tekshirish kerak. Kommutatorning bu ko‘rsatkichlariga qurilmaning nomi, interfeysning nomi, lokal parollar, MOTD (qurilmaga kirishda kiruvchini ogohlantiruvchi xabar) banneri, IP manzil, statik MAS manzilni qo‘yilganligi kiradi.

Kerakli resurslar:

– 1 ta kommutator (Cisco 2960 operatsion tizimi Cisco IOS 15.0(2), obraz lanbasek9);

– 1 ta kompyuter (operatsion tizimi Windows 7, Vista yoki XP da emulyator terminal dasturi, Masalan: Tera Term, Patty);

– Cisco IOS qurilmasini konsol porti orqali sozlash uchun konsol kabeli;

– Ethernet kabeli.

1. Kommutatorni sozlashni tekshirish

1.1. Topologiyaga mos ravishda kabellarni ulang

a. Topologiyaga mos ravishda konsolli ulanishni o‘rnating. Bunda Ethernet kabelini RS-A ga ulamang (Bu real qurilmaga ulanishda).

b. PC-A dan kommutatorga Tera Term yoki boshqa dastur yordamida konsolli ulanishni o‘rnating.

Nima sababdan kommutatorni boshlang‘ich sozlashda konsolli bog‘lanish qo‘llaniladi? Nimaga kommutatorga Telnet yoki SSH orqali ulanish mumkin emas?

1.2. Kommutatorning dastlabki holatini tekshiring.

Kommutatorni dastlabki holati: IOS ma’lumotlari, interfeys xususiyatlari, VLAN va flesh – xotira to‘g‘risidagi ma’lumotlarni tekshiramiz.

Kommutator IOS ning barcha buyruqlari imtiyoz rejimida bajarish mumkin. Imtiyoz rejimiga kirishda begonalarni qurilmadan foydalanishini oldini olish va global konfiguratsiya rejimiga to‘g‘ridan to‘g‘ri o‘tib ketmaslik hamda ishchi ko‘rsatkichlarni sozlash uchun ishlatiladigan buyruqlarga kirmaslik uchun parol yordamida cheklash kerak.

Imtiyoz to‘plamiga foydalanuvchi rejimining buyruqlari kiradi. SHuningdek boshqa buyruqli rejimlarga o‘tishni bajaruvchi configure buyrug‘i kiradi. Imtiyoz rejimiga kirish uchun Enable buyrug‘ini kiriting.

a. Imtiyoz rejimiga o‘tish uchun foydalanuvchi rejimida kommutatorga Switch> enable buyrug‘ini yozing.

Switch> enable

Switch#

Qatordagi o‘zgarish imtiyoz rejimiga o‘tganligiga e’tibor bering.

Kommutatorning konfiguratsiyasini tekshirish uchun imtiyoz rejimida show running-config buyrug‘ini kiriting. Agar kommutatorda sozlangan fayllar saqlangan bo‘lsa, ularni o‘chirib tashlang.

b. "Running configuration" faylini o‘rganing

Switch# show running-config

2960 kommutatori nechta FastEthernet interfeyslari mavjud? ________

2960 kommutatori nechta Gigabit Ethernet interfeyslari mavjud? __________________________________________________________________

VTY-kanalining diapazon qiymati qancha? _________________________

c. Tezkor xotira qurilmasi OZU (NVRAM) dagi zagruzka konfiguratsiya (startup configuration) faylini o‘rganing.

Switch# show startup-config

startup-config is not present

Nimaga bu xabar paydo bo‘ldi ? ________________________________

d. VLAN 1 uchun SVI xarakteristikalarini o‘rganing.

Switch# show interface vlan1

VLAN 1 tarmog‘i uchun IP-manzil qo‘yilganmi? __________________

SVI qanday MAC-manzilga ega? ______________________________

Ushbu interfeys yoqilganmi? ______________________________

Switch# show ip interface vlan1 qanday ma’lumotlar chiqdi?

e. Kommutatorning Cisco IOS operatsion tizimi to‘g‘risidagi ma’lumotni o‘rganing. Switch# show version

Hozirda ishlab turgan kommutator qaysi Cisco IOS operatsion tizimda ishlaydi? ___________________________________________________________

Tizimning fayl obrazi qanday nomlanadi? _________________________

f. Kommutatordagi VLAN tarmog‘i parametrlarini dastlabki holatini o‘rganing?

Switch# show vlan

VLAN 1 tarmog‘iga qanday nom berilgan? _______________________

Ushbu VLAN qanday portlarga ega? ____________________________

2. Tarmoq qurilmasining asosiy ko‘rsatkichlarini sozlash

2.1. Kommutatorning asosiy parametrlari: qurilmaning nomi, lokal parollar, MOTD (qurilmaga kirishda kiruvchini ogohlantiruvchi xabar) banneri, boshqaruv manzili va Telnet orqali kirishlarni sozlang

a. Agar kommutatorning NVRAM xotirasida konfiguratsiyaning fayli saqlanmagan bo‘lsa, siz imtiyoz rejimda bo‘lasiz. Agar qator Switch> ga o‘zgargan bo‘lsa enable ni yozing.

Switch> enable

Switch#

b. Global konfiguratsiya rejimiga o‘ting.

Switch# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#

Global konfiguratsiya rejimini ko‘rsatish uchun qator yana o‘zgardi.

c. Kommutatorga nom bering.

Switch(config)# hostname S1

S1(config)#

d. Parolni shifrlanishini sozlang.

S1(config)# service password-encryption

S1(config)#

e. Imtiyoz rejimiga kirish uchun maxfiy parol sifatida class bering.

S1(config)# enable secret class

S1(config)#

f. DNS da xohlamagan izlashlarni bekor qiling.

S1(config)# no ip domain-lookup

S1(config)#

g. MOTD (qurilmaga kirishda kiruvchini ogohlantiruvchi xabar) bannerini sozlang.

S1(config)# banner motd #

Enter Text message. End with the character ‘#’.

Unauthorized access is strictly prohibited. #

h. Rejimlarga o‘tishdagi o‘tishlarni sozlanganligini tekshiring.

S1(config)# exit

S1#

*Mar 1 00:19:19.490: %SYS-5-CONFIG_I: Configured from console by console

S1# exit

S1 con0 is now available

Press RETURN to get started.

Unauthorized access is strictly prohibited.

S1>

i. Foydalanuvchi rejimidan imtiyoz rejimiga o‘ting. Parol so‘ralganda class ni kiriting.

S1> enable

Password:

S1#

Izoh: kiritishda Parol ko‘rinmaydi.

j. Kommutatorning SVI siga IP manzil qo‘yish uchun global rejimga kiring. Bu esa kommutatorni uzoqdan boshqarish imkoniyatini beradi.

S1 kommutatorni uzoqdagi RS-A kompyuter orqali boshqarishdan oldin kommutatorga IP manzil qo‘yish kerak. Kommutatorning dastlabki xolatidagi konfiguratsiyaga asosan kommutatorni boshqarish VLAN 1 orqali amalga oshiriladi. Lekin kommutatorning dastlabki konfiguratsiyasida administrativ VLAN sifatida VLAN 1 ni qo‘yish tavsiya qilinmaydi.

Boshqarish maqsadida VLAN 99 ni ishlating. VLAN 99 tasodifiy qilib olindi. Shu sababli siz boshqa VLAN lardan foydalanishingiz mumkin.

Dastlab, kommutatorda VLAN 99 ni yarating. Kommutatorning ichki virtual interfeys (SVI) VLAN 99 ga IP manzil 192.168.1.2 va tarmoq niqobi 255.255.255.0 ni sozlang.

S1# configure terminal

S1(config)# vlan 99

S1(config-vlan)# exit

S1(config)# interface vlan99

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan99, changed state to down

S1(config-if)# ip address 192.168.1.2 255.255.255.0

S1(config-if)# no shutdown

S1(config-if)# exit

S1(config)#

VLAN 99 interfeysi no shutdown buyrug‘i berilgan bo‘lsa ham o‘chirilganligiga e’tibor bering. Hozirgi xolatda VLAN 99 tarmog‘iga kommutatorning portlari biriktirilmaganligi sababli, bu interfeys o‘chgan.

k. VLAN 99 ga barcha portlarni biriktiramiz.

S1(config)# interface range f0/1 – 24,g0/1 - 2

S1(config-if-range)# switchport access vlan 99

S1(config-if-range)# exit

S1(config)#

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan1, changed state to down

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan99, changed state to up

Kompyuterlar o‘rtasida aloqani o‘rnatish uchun kompyuterlar ulangan kommutatordagi portlar bitta VLAN da bo‘lishi kerak.VLAN 1 interfeyslarining barchasi o‘chirilgan. Bir necha daqiqadan so‘ng VLAN 99 yonadi, chunki eng kamida bitta aktiv port (F0/6 portiga RS-A kompyuter ulangan) VLAN 99 tarmog‘iga ulangan..

l. Barcha foydalanuvchi portlar VLAN 99 tarmog‘ida ekanligiga ishonch hosil qilish uchun show vlan brief buyrug‘ini bering.

S1# show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active

99 VLAN0099 active Fa0/1, Fa0/2, Fa0/3, Fa0/4

Fa0/5, Fa0/6, Fa0/7, Fa0/8

Fa0/9, Fa0/10, Fa0/11, Fa0/12

Fa0/13, Fa0/14, Fa0/15, Fa0/16

Fa0/17, Fa0/18, Fa0/19, Fa0/20

Fa0/21, Fa0/22, Fa0/23, Fa0/24

Gi0/1, Gi0/2

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

m. S1 kommutator uchun IP shlyuzni o‘rnating. Agar tarmoqda bitta marshrutizator bo‘lsa va kommutatorda hech bir shlyuz o‘rnatilmagan bo‘lsa, kommutatorni boshqa tarmoqdan turib boshqarib bo‘lmaydi. Kommutator boshqa tarmoqlarning exo so‘rovlariga javob qaytarmaydi. Faraz qiling tashqi tarmoqqa chiqish uchun LAN ni marshrutizatorga uladingiz. Bizning misolda tashqi IP shlyuz hisobga olinmagan. Lekin tashqi tarmoqqa chiqish uchun marshrutizatorning LAN interfeysiga 192.168.1.1 ni beramiz. Buni kommutatorga asosiy shlyuz qilib o‘rnatamiz.

S1(config)# ip default-gateway 192.168.1.1

S1(config)#

n. Konsol port orqali kirishni ham chegaralash kerak. Dastlabki holatdagi konfiguratsiyaga asosan barcha konsolli ulanishlar parolsiz sozlangan bo‘lishi kerak. Konsol xabarlarini uzluksizligini ta’minlash uchun logging synchronous buyrug‘i kiritiladi.

S1(config)# line con 0

S1(config-line)# password cisco

S1(config-line)# login

S1(config-line)# logging synchronous

S1(config-line)# exit

S1(config)#

o. Kommutator telnet orqali kirishga ruxsat berishi uchun, ya’ni uzoqdan boshqarish uchun virtual bog‘lanish kanali (vty) ni sozlash kerak. Agar vty paroli qo‘yilmasa telnet orqali qurilmaga kirib bo‘lmaydi.

S1(config)# line vty 0 15

S1(config-line)# password cisco

S1(config-line)# login

S1(config-line)# end

S1#

*Mar 1 00:06:11.590: %SYS-5-CONFIG_I: Configured from console by console

Login buyrug‘i nima uchun kerak? _________________________________

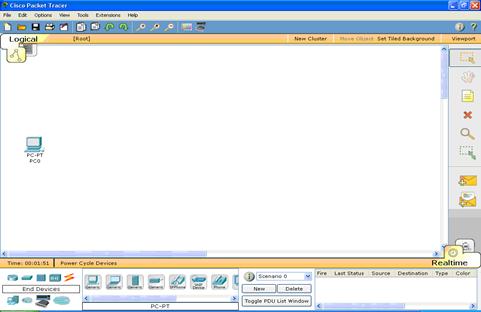

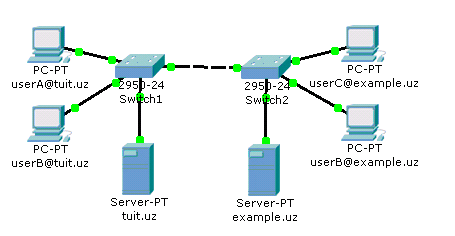

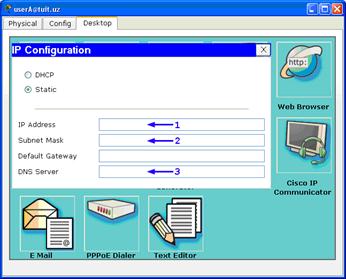

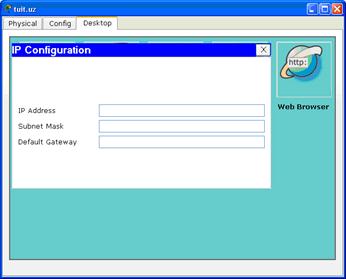

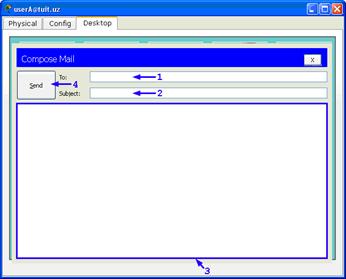

2.2. PC-A kompyuteri uchun IP manzil qo‘ying.

Manzillash jadvaliga muvofiq kompyuterga IP manzil va tarmoq niqobini o‘rnating. Ko‘rilayotgan topologiya uchun asosiy shlyuz kerak emas.

1) ekranning o‘ng tomondagi pastki burchagidagi belgiga sichqonchaning chap tugmasini 2 marta bosing

2) “Podklyuchenie po lokalnoy seti” belgisiga 2 marta sichqonchaning chap tugmasini bosing

3) Chiqqan oynadan “Protokol Interneta TCP/IP” qatori tanlanib, “Svoystva” tugmasi bosiladi

4) Chiqqan oynadan IP-manzil va tarmoq niqobi kiritiladi.

3. Tarmoq bog‘lanishni tekshiring

3.1. Kommutatorning konfiguratsiyasini chiqaring.

Konsol orqali ulangan RS-A kompyuterda kommutatorning konfiguratsiyasini chiqaring. Show run buyrug‘i hozirgi konfiguratsiyani sahifa ko‘rinishida chiqaradi. Keyingi qatorlarni ko‘rish uchun PROBEL tugmasi bosiladi.

a. Bu yerda konfiguratsiyaga misol keltirilgan. Kiritgan sozlanishlar sariq rangda ajratilgan. Konfiguratsiyaning boshqa parametrlari IOS ning o‘zida o‘rnatilgan sozlanish hisoblanadi.

S1# show run

Building configuration...

Current configuration : 2206 bytes !

version 15.0 no service pad service timestamps debug datetime msec service timestamps log datetime msec service password-encryption !

hostname S1 !

boot-start-marker

boot-end-marker !

enable secret 4 06YFDUHH61wAE/kLkDq9BGho1QM5EnRtoyr8cHAUg.2

no aaa new-model system mtu routing 1500 ! !

no ip domain-lookup !

<output omitted> !

interface FastEthernet0/24 switchport access vlan 99 !

interface GigabitEthernet0/1 !

interface GigabitEthernet0/2 !

interface Vlan1 no ip address no ip route-cache !

interface Vlan99 ip address 192.168.1.2 255.255.255.0 no ip route-cache ! ip default-gateway 192.168.1.1 ip http server ip http secure-server !

banner motd ^C Unauthorized access is strictly prohibited. ^C !

line con 0 password 7 104D000A0618 logging synchronous login line vty 0 4 password 7 14141B180F0B login line vty 5 15 password 7 14141B180F0B login ! end

b. Administrativ VLAN 99 ni parametrlarini tekshiring.

S1# show interface vlan 99

Vlan99 is up, line protocol is up

Hardware is EtherSVI, address is 0cd9.96e2.3d41 (bia 0cd9.96e2.3d41)

Internet address is 192.168.1.2/24 MTU 1500 bytes, BW 1000000 Kbit, DLY 10 usec, reliability 255/255, txload 1/255, rxload 1/255 Encapsulation ARPA, loopback not set

ARP type: ARPA, ARP Timeout 04:00:00

Last input 00:00:06, output 00:08:45, output hang never

Last clearing of "show interface" counters never

Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0

Queueing strategy: fifo

Output queue: 0/40 (size/max)

5 minute input rate 0 bits/sec, 0 packets/sec

5 minute output rate 0 bits/sec, 0 packets/sec

175 packets input, 22989 bytes, 0 no buffer

Received 0 broadcasts (0 IP multicast)

0 runts, 0 giants, 0 throttles

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored

1 packets output, 64 bytes, 0 underruns

0 output errors, 0 interface resets

0 output buffer failures, 0 output buffers swapped out

Ushbu interfeysning o‘tkazish polosasi qanday? ________________

VLAN 99 qanday xolatda? _________

3.2. To‘g‘ridan to‘g‘ri bog‘lanishni exo so‘rov jo‘natish orqali tekshiring.

a. PC-A kompyuterdan kommutatorning SVI interfeysining administrativ manziligi exo so‘rov jo‘nating

C:\Users\User1> ping 192.168.1.2

RS-A kompyuter S1 kommutatorning MAS manzilini ARP protokoli yordamida olishi kerak. Birinchi paketni uzatishni kutish vaqti tugashi mumkin. Lekin exo – so‘rov amalga oshmasa, qurilmaning bazaviy sozlanishidagi nosozlikni tekshiring va sozlang.

3.3. S1 kommutatorni uzoqdan boshqarishni tekshiring.

Qurilmaga uzoqdan kirishni Telnet orqali amalga oshiring. Bizning misolda kompyuter va kommutator yonma – yon joylashgan. Ishlab chiqarishda esa kompyuter 1 qavatda, kommutator boshqa qavatda joylashgan bo‘lishi mumkin. Shu sababli kommutatorni uzoqdan boshqarish uchun Telnet dan foydalaniladi.

Izoh. Windows 7 muhitida telnet protokolini yoqish uchun administrator nomidan kirish so‘ralishi mumkin. Telnet kliyentini o‘rnatish uchun cmd oynasini oching va pkgmgr /iu:«TelnetClient» ni kiriting.

C:\Users\User1> pkgmgr /iu:”TelnetClient”

a. RS-A kompyuterning cmd oynasida S1 kommutatorga SVI administrativ manzil orqali ulanish uchun telnet buyrug‘ini kiriting. Parol — cisco.

C:\Users\User1> telnet 192.168.1.2

b. cisco parolini kiritgandan so‘ng foydalanuvchi rejimiga o‘tgan hisoblanadi. Imtiyoz rejimiga o‘ting.

c. Telnet seansini tugatish uchun exit ni kiriting.

3.4. Kommutatorga kiritilgan o‘zgarishlarni saqlang.

Konfiguratsiyani saqlang.

S1# copy running-config startup-config

Destination filename [startup-config]? [Enter]

Building configuration...

[OK] S1#

4. MAC-manzillar jadvalini boshqarish

4.1. Kompyuterning MAC-manzilini yozing.

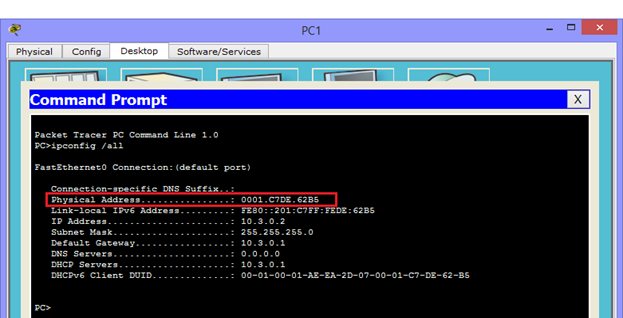

PC-A kompyuterining cmd oynasiga ipconfig /all buyrug‘ini kiriting va kompyuterning tarmoq adapterining 2 pog‘onasini manzilini yozib oling.

4.2. Kommutator qabul qilgan MAS- manzillarni aniqlang

Show mac address-table buyrug‘i yordamida MAS manzillarni ko‘rib chiqing.

S1# show mac address-table

Nechta dinamik manzillar mavjud? _________________________________

Dinamik MAS manzil RS-A kompyuterining MAS manziliga mos keladimi? __________________________________________________________________

4.3. Show mac address-table buyrug‘ining parametrlarini sanang.

MAS-manzillar jadvalining parametrlarini ko‘rsating.

S1# show mac address-table ?

show mac address-table buyrug‘i uchun nechta parametr ochiq?

a. Faqat dinamik qabul qilingan MAS manzillarni ko‘rish uchun show mac address-table dynamic buyrug‘ini kiriting

S1# show mac address-table dynamic

Nechta dinamik manzillar mavjud? ________________________________

b. RS-A kompyuteri uchun MAS- manzilga qarang. . Bu buyruq uchun MAS-manzilning formati xxxx.xxxx.xxxx ko‘rinishida bo‘ladi.

S1# show mac address-table address <PC-A MAC here>

4.4. Statik MAS manzilni o‘rnating.

a. MAC-manzillar jadvalini o‘chiring.

Imtiyoz rejimida mavjud MAS manzillarni o‘chirish uchun clear mac address-table buyrug‘i ishlatiladi.

S1# clear mac address-table dynamic

b. MAS- manzillar jadvali o‘chganligiga ishonch hosil qiling.

S1# show mac address-table

Hozir jadvalda nechta statik MAS manzil mavjud?

Nechta dinamik manzil mavjud?

c. Qaytadan MAS manzillar jadvalini o‘rganing.

Bu vaqtda kompyuteringiz tarmoq adapteridan S1 kommutatorga kadr jo‘natib yuborgan. YAna MAS manzillar jadvaliga imtiyoz rejimida qarang va RS- A kompyuterining MAS manzilini kommutator qaytadan oldimi yoki yo‘qmi? Shuni aniqlang.

S1# show mac address-table

Nechta dinamik manzil mavjud?

Nimaga bu qiymat oldingisiga qaraganda o‘zgardi?

Agar kommutator RS – A uchun qaytadan MAS manzil olmagan bo‘lsa, RS-A dan kommutatorning IP manziliga VLAN 99 ga exo so‘rov yuboring va qaytadan show mac address-table buyrug‘ini kiriting.

d. Statik MAC-manzilni o‘rnating.

Kompyuterni qaysi port orqali ulanganligini aniqlash uchun portga statik MAS manzil qo‘yish mumkin.

F0/6 interfeysiga RS-A uchun yozilgan manzildan foydalanib statik MAS manzilni o‘rnating. 4.1. qismda MAC-manzil 0050.56BE.6C89 faqat misol sifatida ishlatilmoqda.

S1(config)# mac address-table static 0050.56BE.6C89 vlan 99 interface fastethernet 0/6

e. MAC-manzillar jadvalidagi yozuvlarni tekshiring.

S1# show mac address-table

Nechta dinamik manzillar mavjud ? ________________________________

Nechta statik manzillar mavjud?

f. Statik MAS manzilni o‘chiring. Global rejimga kiring va buyruq qatorining boshiga nol qo‘ying.

S1(config)# no mac address-table static 0050.56BE.6C89 vlan 99 interface fastethernet 0/6

g. Statik MAS-manzil o‘chganligiga ishonch hosil qiling.

S1# show mac address-table

Nechta statik MAS manzil jadvalda mavjud? _________________________

Nazorat savollari

1. Kommutator uchun nima sababdan VTY kanalini sozlash kerak?

2. Nima uchun VLAN 1 ni boshqa raqamdagi VLAN ga o‘zgartirish kerak?

3. Parolni shifrlanmagan ko‘rinishda uzatilmasligi uchun nima qilish kerak?

4. Port interfeysiga statik MAS manzil nima uchun o‘rnatish kerak?

5. Show mac address-table nima uchun ishlatiladi?

3 - laboratoriya ishi. L2 kommutatorning xavfsizlik ko‘rsatkichlarini sozlash

Ishdan maqsad

L2 kommutatorning sozlanish parametrlarini o‘rganish hamda SSH protokolini ishlash tamoyillarini tahlil qilish.

Qisqacha nazariy ma’lumotlar

Protokol Secureshell (SSH) — bu protokol uzoqdagi qurilmalarni boshqarish uchun xavfsiz (shifrlangan) bog‘lanishni ta’minlaydi. Uzoqdagi qurilmalarni boshqarish uchun Telnet protokoli o‘rniga SSH protokolini qo‘llash tavsiya etiladi. Lokal tarmoqlarda Telnet ni qisqa vaqt uchun ishlatish mumkin. Telnet eskirgan protokol hisoblanib, qurilmalar o‘rtasida ishlashda shifrlanmagan xavfsiz ma’lumot ko‘rinishiga o‘xshaganday identifikatsiya axborotlari (foydalanuvchi nomi va paroli) ham ochiq uzatiladi. SSH uzoqdagi qurilmalar bilan bog‘lanishda himoyani ta’minlaydi. Qurilmalarni autentifikatsiya (foydalanuvchi nomi va paroli) ma’lumotlarini ishonchli shifrlaydi. Shuningdek qurilmalar o‘rtasidagi uzatilayotgan ma’lumotlarni ham himoyalaydi. SSH TCP-port 22 ni,Telnet TCP-port 23 ni ishlatadi.

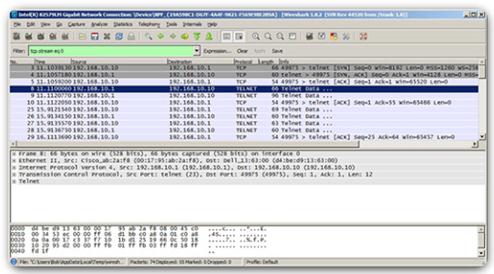

3.1 - rasm. Telnet ni Wireshark dasturi yordamida ushlash

3.1 – rasmda. Begona shaxs Wireshark dasturi yordamida paketlarni ko‘rishi mumkin. Telnet oqimida foydalanuvchi nomi va parolini ushlashi mumkin

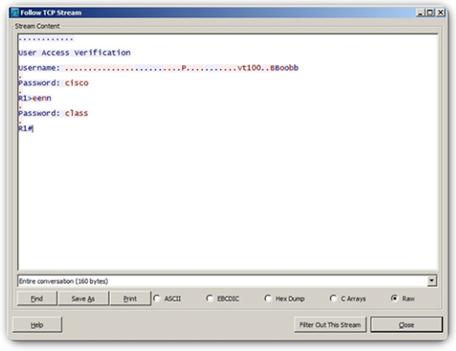

3.2 – rasm. Himoyalanmagan Telnet seansida administratorning nomini va parolini ushlash

3.2 – rasmda begona shaxs himoyalanmagan Telnet seansida administratorning nomini va parolini ushlashi mumkin.

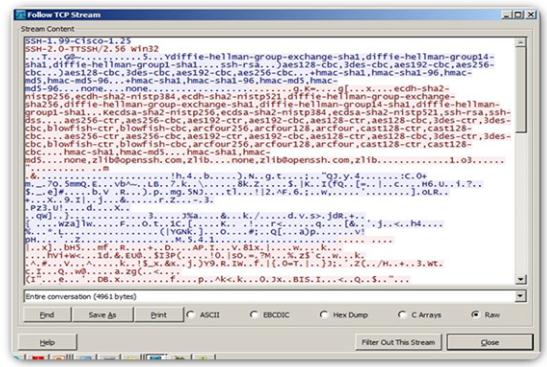

3.3 – rasm. SSH seansini Wireshark dasturi yordamida ko‘rish

3.3 – rasmda SSH seansini Wireshark dasturi yordamida ko‘rish ko‘rsatilgan. Begona shaxs administratorning qurilmasini IP manzili yordamida seansini kuzatishi mumkin.

3.4 – rasm. SSH protokoli yordamida foydalanuvchi nomi va paroli shifrlangan ko‘rinishi

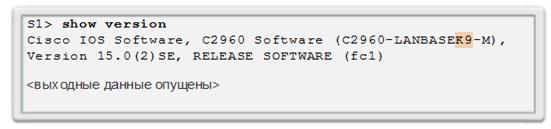

SSH protokolini ishlashi uchun kriptografik funksiyalarga va imkoniyatlarga (shifrlash) ega bo‘lgan IOS dasturiy ta’minotli kommutatorlar kerak bo‘ladi. Kommutatorda show version buyrug‘ini berib, kommutator qaysi IOS versiyasida ishlayotganligini ko‘rish mumkin (3.5 - rasm). Agar operatsion tizimning nomida k9 so‘zi ishlatilsa, bu kriptografik funksiyaga va imkoniyatlarga (shifrlash) egaligini ko‘rsatadi.

3.5 – rasm. Operatsion tizimning nomida k9 so‘zi mavjudligi

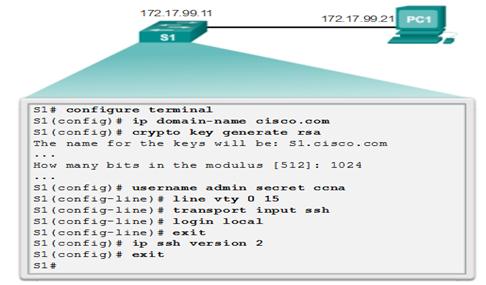

SSH protokolini sozlashdan oldin kommutatorda tugunning maxsus nomini va tarmoq ulanishining mos keluvchi parametrlarini ko‘rsatish lozim.

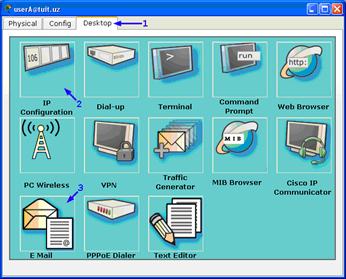

1 – qadam. SSH protokolini borligini tekshirish

SSH protokoli borligini bilish uchun show ip ssh buyrug‘i beriladi. Agar kommutatorda kriptografik funksiyani qo‘llab quvvatlovchi IOS bo‘lmasa, bu buyruq ishlamaydi.

2 – qadam. IP domenni sozlash

Tarmoqning IP domenini global konfiguratsiya rejimida ip domain-name domen nomi yordamida ko‘rsating. 3.6 – rasmda domen nomi cisco.com qilib olingan.

3.6 – rasm. Uzoqdagi qurilmani boshqarish uchun SSH protokolini sozlash

3 – qadam. RSA kalitlarini yaratish

IOS ning hamma versiyalarida ham SSH ning 2 versiyasi ishlatilmaydi. SSH ning 1 versiyasida ma’lum zaifliklar mavjud. SSH ni sozlash uchun global konfiguratsiya rejimida ip ssh version 2 buyrug‘i beriladi. Juft RSA kalitlari yaratilganda SSH protokoli avtomatik ishga tushadi. Kommutatorda SSH serverini ishlatish va juft RSA kalitlarini generatsiya qilish uchun global konfiguratsiya rejimida crypto key generate rsa buyrug‘i kiritiladi. RSA kalitlarini yaratishda administratordan modulni uzunligini kiritish talab etiladi. Modulning uzunligi 1024 bit bo‘lishi tavsiya etiladi (3.7 – rasm). Uzun modul ishlatilsa xavfsiz bo‘ladi, lekin uni yaratishda va ishlatishda ko‘p vaqt ketadi.

Izoh: juft RSA kalitlarini o‘chirish uchun global konfiguratsiya rejimida crypto key zeroize rsa buyrug‘idan foydalaniladi. Juft RSA kalitlari o‘chirilgandan keyin SSN server avtomatik o‘chadi.

4 – qadam. Foydalanuvchining autentifikatsiyasini sozlash

SSH-server foydalanuvchilarni lokal yoki autentifikatsiya serveri yordamida himoyalashi mumkin. Autentifikatsiyaning lokal usulini ishlatish uchun global konfiguratsiya rejimida username imya_polьzovatelya secret password buyrug‘i beriladi. Foydalanuvchi uchun admin parolь uchun ccna olindi.

5 – qadam. VTY kanalini sozlash

Transport input ssh kanal konfiguratsiya rejimida VTY kanalida SSH protokoli yoqiladi. Kommutatorlarda VTY kanalining diapazoni 0 dan 15 gacha bo‘ladi. Bunday sozlash SSH protokolidan boshqa barcha ulanishlar (Masalan; Telnet)ni bekor qiladi va kommutatorga faqat SSH protokoli bo‘yicha ulanishga ruxsat beradi. Global konfiguratsiya rejimida line vty buyrug‘i beriladi, so‘ng SSH ulanish paytida foydalanuvchilarning lokal ma’lumotlar bazasidan lokal autentifikatsiya ishlatilishi uchun kanalning konfiguratsiya rejimida login local buyrug‘i beriladi.

6 – qadam. SSH versiya 2 ni qo‘llash

Tinch holatda SSH ikkala versiya (1 va 2)ni qo‘llab quvvatlaydi. Agar ikkala versiya ishlasa, u holda show ip ssh buyrug‘ining natijasi 1.99 versiya deb xabar beradi. 1 versiyada ko‘p zaifliklar mavjud. SHu sababli faqat 2 - versiyani ishlatish tavsiya qilinadi. Uni ishlatish uchun global konfiguratsiya rejimida ip ssh version 2 buyrug‘i beriladi.

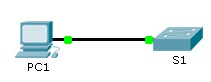

Ishni bajarish tartibi:

Manzillash jadvali

|

Qurilma |

Interfeys |

IP-manzil |

Tarmoq niqobi |

|

S1 |

VLAN 10 |

10.10.10.2 |

255.255.255.0 |

|

PC1 |

NIC |

10.10.10.10 |

255.255.255.0 |

Topshiriqlar

1. Parolni shifrlashni sozlash

2. Ma’lumot uzatishni shifrlash

3. SSH ni amalga oshirishni tekshirish

Boshlang‘ich ma’lumotlar

Uzoqdagi qurilmaga xavfsiz ulanishni boshqarish uchun Telnet protokolini o‘rniga SSH protokolini qo‘llash tavsiya etiladi. Telnet da ochiq shifrlanmagan matnli almashish ishlatiladi. SSH protokoli qurilmalar o‘rtasida uzatilayotgan barcha ma’lumotlarni ishonchli shifrlash orqali uzoqdagi qurilma bilan xavfsiz ulanishni ta’minlaydi.

1- qism. Parolni shifrlashni sozlash

– RS 1 kompyuterda qatorlar buyrug‘i (cmd) yordamida S1 kommutatorga telnet orqali ulaning. Imtiyozli rejim va foydalanuvchi uchun parol – cisco

– hozirgi konfiguratsiyani saqlang, chunki Siz tomondan qilingan har bir xatoni bekor qiladi.

– hozirgi konfiguratsiyani ko‘rsating va parol ochiq matn ko‘rinishida ekanligiga e’tibor bering. SHifrlanmagan parolni shifrlash uchun buyruqni kiriting:

__________________________________________________________________

– parolni shifrlanganligiga ishonch hosil qiling.

2- qism. Himoyalangan kommunikatsiyani ta’minlash

2.1. IP domen nomini sozlang va shifrlash kalitini yarating

Umuman olganda Telnet ni ishlatish xavfsiz emas, bunda matnli ma’lumotlar shifrlanmagan ko‘rinishda uzatiladi. SHu sababli SSH protokolini ishlatish tavsiya etiladi.

– domen nomiga telematika.uz yozing;

– ma’lumotlarni shifrlash uchun shifrlash kaliti talab etiladi. Uzunligi 1024 bitli RSA kalitini yarating.

2.2. SSH foydalanuvchisini yarating va faqat SSH protokoli bo‘yicha kirish uchun VTY kanalini sozlang

– administrator (administrator) – foydalanuvchini yarating. Paroli cisco;

– foydalanuvchilarning nomlari bo‘lgan lokal ma’lumotlar bazasida qayd etilgan ma’lumotlarni tekshirish uchun VTY kanalini, shuningdek faqat SSH protokoli bo‘yicha kirishga ruxsat berish uchun sozlang.

3- qism. SSH protokolini amalga oshirishni tekshirish

– telnet ishlash seansini to‘xtating va tizimga telnet orqali yana kirib ko‘ring. Urinish amalga oshmasligi kerak;

– tizimga SSH protokoli orqali kiring. SSH deb hech qanday boshqa parametrlarni qo‘shmasdan kiriting va Enter ni bosing. Masalan – l – bu “L” harfi, 1 raqami emas.

– kirish muvoffaqiyatli amalga oshgandan so‘ng imtiyozli rejimga o‘ting va konfiguratsiyani saqlang. Agar S1 ga kirish amalga oshmagan bo‘lsa, 1 - qismni takrorlang.

Nazorat savollari

1. Telnet va SSH protokollari nima maqsadda ishlatiladi?

2. Kompyuterlar qurilmalarga kirishi uchun nima sababdan tarmoq manzili bir xil bo‘lishi kerak?

3. Line vty 0 15 buyrug‘i nimani bildiradi?

4. Operatsion tizimning nomida k9 so‘zi bo‘lmasa nima bo‘ladi?

4 – laboratoriya ishi. VLAN lar o‘rtasida marshrutizatsiyani sozlash

Ishdan maqsad

Lokal tarmoqda yaratilgan VLAN lar o‘rtasida marshrutizatsiyani amalga oshirish va ishlash tamoyillarini o‘rganish

Topshiriqlar

1. Tarmoqni tuzing va qurilmalarning bazaviy parametrlarini sozlang

2. Kommutatorni VLANlarga va trank aloqasiga sozlang

3. Trank aloqalarni, VLAN tarmoqlarni, marshrutizatsiya va ulanishlarni tekshiring

Qisqacha nazariy ma’lumotlar

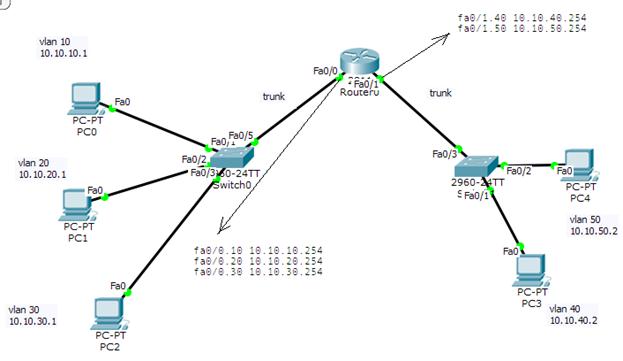

Router-on-a-stick (ROS) usuli bilan VLAN lar o‘rtasida marshrutizatsiyaga yoki 3 – pog‘onadagi kommutatsiyani sozlashdan oldin bunday marshrutizatsiya turi to‘g‘risidagi bilimga va ko‘nikmaga ega bo‘lish tavsiya qilinadi. Bundan tashqari Siz tashkilotlarda kichik tarmoqlardagi VLANlar o‘rtasidagi interfeyslardagi marshrutizatsiyalarga to‘qnash kelishingiz mumkin. Ishlatilishini soddaligi bilan VLAN lar o‘rtasida marshrutizatsiyani afzallik usullaridan biri eskirgan usul hisoblanadi.

Ushbu laboratoriya ishida bitta marshrutizatorni beshta tarmoq bilan Fast Ethernet interfeysi orqali sozlash kerak bo‘ladi. Kommutatorlarda jami 5 ta VLAN tarmog‘ini sozlash va ushbu VLAN lar o‘rtasida marshrutizatsiyani amalga oshirish lozim.

Ishni bajarish tartibi

1. Tarmoqni tuzing va qurilmalarning bazaviy parametrlarini sozlang

Laboratoriya ishining birinchi qismida tarmoq topologiyasini tuzing va kerak bo‘lsa barcha sozlangan konfiguratsiyalarni o‘chirib tashlang.

1.1. Topologiyaga mos ravishda tarmoqqa kabellarni ulang

1.2. Initsializatsiyani bajaring, marshrutizatorni va kommutatorlarni ishga tushiring.

1.3. R1 marshrutizator uchun bazaviy parametrlarni sozlang

– DNS izlashni o‘chiring

– qurilmaning nomini kiriting

– shifrlangan parol sifatida imtiyoz rejimida class deb kiriting

– konsol va VTY virtal terminal uchun cisco deb kiriting va aktivlashtiring

– Fa0/0 va Fa0/1 interfeyslarda manzillashni kiriting va ikkala interfeysni yoqing

1.4. S1 va S2 kommutatorlarning bazaviy parametrlarini sozlang

– DNS izlashni o‘chiring

– qurilmaning nomini kiriting

– shifrlangan parol sifatida imtiyoz rejimida class deb kiriting

– Konsol va VTY virtal terminal uchun cisco deb kiriting va aktivlashtiring

1.5. PC kompyuterlarda bazaviy parametrlarni sozlang

RS kompyuterlarda manzillash (4.1 - rasm) IP manzillarni va shlyuzlarni sozlang.

4.1 – rasm. Tarmoq topologiyasi

2. Kommutatorni VLANlarga va trank aloqasiga sozlang

Laboratoriya ishining ikkinchi qismida VLAN tarmog‘i va trank kanallari uchun kommutatorni sozlaysiz.

2.1. S1 kommutatorda VLAN tarmog‘ini sozlang.

– S1 kommutatorda VLAN 10 tarmog‘ini yarating;

– VLAN 20, VLAN 30 tarmoqlarini yarating;

– F0/5 interfeysini trank port qiling;

– F0/1 – F0/3 interfeyslarni mos ravishda VLAN 10, VLAN 20, VLAN 30 tarmoqlariga biriktirib, kirish portlari qilib belgilang.

2.2. S2 kommutatorda VLAN tarmog‘ini sozlang.

– S2 kommutatorda VLAN 40 tarmog‘ini yarating;

– VLAN 50 tarmog‘ini yarating;

– F0/3 interfeysini trank port qiling;

– F0/1 va F0/2 interfeyslarni mos ravishda VLAN 40, VLAN 50 tarmoqlariga biriktirib, kirish portlari qilib belgilang.

3. Trank aloqalarni, VLAN tarmoqlarni, marshrutizatsiya va ulanishlarni tekshiring

3.1. R1 marshrutizatorda marshrutizatsiya jadvalini tekshiring

– R1 marshrutizatorda show ip route buyrug‘ini bajaring. R1 marshrutizatorda qanday marshrutlar ko‘rsatilgan?

– S1 va S2 kommutatorlarda show interface trunk buyrug‘ini bering. F0/1 porti ikkala kommutatorda trank port qilinganmi?

– S1 va S2 kommutatorlarda show vlan brief buyrug‘ini bering. VLAN 10, 20, 30, 40, 50 tarmoqlari aktivligini va VLAN larga mos keluvchi portlar o‘rnatilganligini tekshiring. Nima sababdan F0/1 port hech qaysi aktiv VLAN larga tegishli emas?

– VLAN 10 dagi RS 0 dan VLAN 50 dagi RS 4 ga exo – so‘rov jo‘nating. Agar VLAN marshrutizatsiya to‘g‘ri ishlayotgan bo‘lsa, 10.10.10.0 va 10.10.50.0 tarmoqlari o‘rtasida exo – so‘rov muvoffaqiyatli bo‘lishi kerak.

– hamma qurilmalar o‘rtasida ulanish borligini tekshiring. Qurilmalar o‘rtasida exo – so‘rov muvoffaqiyatli bo‘lishi kerak. Agar exo – so‘rov jo‘natilmasa, tarmoqni nosozligini bartaraf qiling.

Nazorat savollari

1. VLAN lar o‘rtasida eskirgan usulning afzalligi nimadan iborat?

2. Marshrutizatorlarda sub interfeys nima maqsadda yaratiladi?

3. Kommutatorlar o‘rtasida nechta rejim mavjud? Ishlashini tushuntiring

4. DNS izlashni o‘chirish nimaga kerak?

5. Qaysi interfeyslar trank rejimda ishlashi kerak?

6. dot1Q nima?

7. Nima sababdan interfeys interface FastEthernet0/0.10 deb yoziladi?

8. sub interfeysga berilgan IP manzil kompyuterlar uchun qanday manzil hisoblanadi?

9. switchport mode trunk qaysi interfeyslarga beriladi?

10. switchport mode access qaysi interfeyslarga beriladi?

Ilova A. Sozlash buyruqlari

Router>enable

Router#configure terminal

Router(config)#interface FastEthernet0/0

Router(config-if)#no shutdown

Router(config-if)#exit

Router(config)#interface FastEthernet0/1

Router(config-if)#no shutdown

Router(config-if)# interface FastEthernet 0/0.10

Router(config-subif)#encapsulation dot1Q 10

Router(config-subif)#ip address 10.10.10.254 255.255.255.0

Router(config-subif)# interface FastEthernet 0/0.20

Router(config-subif)#encapsulation dot1Q 20

Router(config-subif)#ip address 10.10.20.254 255.255.255.0

Router(config-subif)# interface FastEthernet 0/0.30

Router(config-subif)#encapsulation dot1Q 30

Router(config-subif)#ip address 10.10.30.254 255.255.255.0

Router(config)# interface FastEthernet 0/1

Router(config-if)#no shutdown

Router(config-if)#exit

Router(config)# interface FastEthernet 0/1.40

Router(config-subif)#encapsulation dot1Q 40

Router(config-subif)#ip add 10.10.40.254 255.255.255.0

Router(config-subif)# interface FastEthernet 0/1.50

Router(config-subif)#encapsulation dot1Q 50

Router(config-subif)#ip add 10.10.50.254 255.255.255.0

Router(config-subif)#end

Kommutator 0

Switch>enable

Switch#configure terminal

Switch(config)#vlan 10

Switch(config-vlan)#exit

Switch(config)#vlan 20

Switch(config-vlan)#exit

Switch(config)#vlan 30

Switch(config-vlan)#exit

Switch(config)# interface FastEthernet 0/1

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 10

Switch(config)# interface FastEthernet 0/2

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 20

Switch(config)# interface FastEthernet 0/3

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 30

Switch(config)# interface FastEthernet 0/5

Switch(config-if)#switchport mode trunk

Kommutator S1

Switch>enable

Switch#configure terminal

Switch(config)#vlan 40

Switch(config-vlan)#exit

Switch(config)#vlan 50

Switch(config-vlan)#exit

Switch(config)# interface FastEthernet 0/1

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 40

Switch(config-if)# interface FastEthernet 0/2

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 50

Switch(config-if)# interface FastEthernet 0/3

Switch(config-if)#switchport mode trunk

5 – laboratoriya ishi. Tarmoq nosozligini izlash va bartaraf etish

Ishdan maqsad

Tuzilgan tarmoqni ishlashiga xatoliklar berish, nosozlikni izlash va bartaraf qilish usullarini o‘rganish.

Manzillash jadvali

|

Qurilma |

Interfeys |

IP-manzil |

Tarmoq niqobi |

SHlyuz |

VLAN |

|

R1 |

G0/1.10 |

172.17.10.1 |

255.255.255.0 |

N/A |

VLAN 10 |

|

|

|

|

|

| |

|

|

G0/1.30 |

172.17.30.1 |

255.255.255.0 |

N/A |

VLAN 30 |

|

PC1 |

NIC |

172.17.10.10 |

255.255.255.0 |

172.17.10.1 |

VLAN 10 |

|

PC3 |

NIC |

172.17.30.10 |

255.255.255.0 |

172.17.30.1 |

VLAN 30 |

Topshiriqlar

1. Tarmoqni nosozligini tekshirish

2. Yechimni amalga oshirish

3. Ulanishni tekshirish

Ushbu topshiriqda VLAN tarmog‘i konfiguratsiyasini va VLAN lar o‘rtasida marshrutizatsiyani noto‘g‘riligini izlash va bartaraf qilish

1. Tarmoqni nosozligini aniqlash

Tarmoqni tekshiring va ulanishlardagi muammoning manbasini ko‘rsating

– ulanishni tekshiring va sozlangan konfiguratsiyani tekshirish uchun show buyrug‘ini bering

– barcha nosozliklarni ko‘rsating va yechish mumkin bo‘lgan xulosalarni xujjatlashtirish jadvaliga kiriting

5.1 – rasm. Tarmoq topologiyasi

Hujjatlashtirish jadvali

|

Muammolar |

Hal etish |

|

|

|

|

|

|

|

|

|

|

|

|

2. Hal etishni amalga oshirish

Tanlangan hal etishga mos ravishda tuzatishlarni kiriting

3. Ulanishni tekshirish

Kompyuterlar exo – so‘rovlarni boshqa kompyuterlarga va R1 marshrutizatorga jo‘natishini tekshiring. Aks bo‘lgan holda exo – so‘rov muvoffaqiyatli jo‘natilmaguncha nosozlikni izlang va bartaraf qiling.

Nazorat savollari

1. Nima sababdan 2 ta VLAN uchun marshrutizatorga bitta Fast Ethernet kabeli ulangan?

2. Agar marshrutizatorga S1 kommutatordan ikkita kabel ulansa sozlashlarda qanday o‘zgarishlar sodir bo‘ladi?

3. 5.1 va5. 2 - rasmda marshrutizatorlarda qanday sozlashlar bajariladi? Ular bir xil bo‘ladimi?

5.2 – rasm. Tarmoq topologiyasi

4. Tarmoq niqobi nima uchun ishlatiladi?

5. Kompyuterlarga qo‘yilgan shlyuzning manzili tarmoq qurilmalarining qayeriga o‘rnatiladi?

6 – laboratoriya ishi. VLAN lar o‘rtasida marshrutizatsiyani sozlash

Ishdan maqsad

Lokal tarmoqda yaratilgan VLAN lar o‘rtasida marshrutizatsiyani amalga oshirish va ishlash tamoyillarini o‘rganish

Topshiriqlar

1. Tarmoqni tuzing va qurilmalarning bazaviy parametrlarini sozlang

2. Kommutatorni VLANlarga va trank aloqasiga sozlang

3. Trank aloqalarni, VLAN tarmoqlarni, marshrutizatsiya va ulanishlarni tekshiring

Qisqacha nazariy ma’lumotlar

Router-on-a-stick (ROS) usuli bilan VLAN lar o‘rtasida marshrutizatsiyaga yoki 3 – pog‘onadagi kommutatorni sozlashdan oldin bunday marshrutizatsiya turi to‘g‘risidagi bilimga va ko‘nikmaga ega bo‘lish tavsiya qilinadi. Bundan tashqari Siz tashkilotlarda kichik tarmoqlardagi VLAN o‘rtasidagi interfeyslardagi marshrutizatsiyalarga to‘qnash kelishingiz mumkin. Ishlatilishini soddaligi bilan VLAN lar o‘rtasida marshrutizatsiyani afzallik usullaridan biri eskirgan usul hisoblanadi.

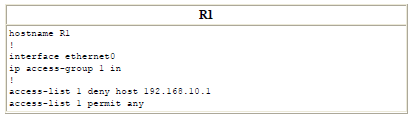

Ushbu laboratoriya ishida bitta marshrutizator va bitta L3 kommutatorni to‘rttadan tarmoq bilan Fast Ethernet interfeysi orqali sozlash kerak bo‘ladi. L2 rommutatorlarda 2 tadan VLAN tarmog‘ini sozlash va ushbu VLAN lar o‘rtasida marshrutizatsiyani amalga oshirish lozim.

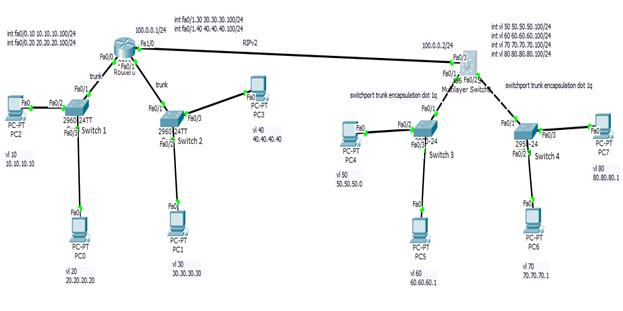

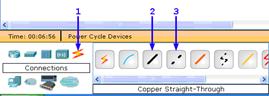

6.1 – rasm. Tarmoq topologiyasi

Ishni bajarish tartibi

1. Tarmoqni tuzing va qurilmalarning bazaviy parametrlarini sozlang

Laboratoriya ishining birinchi qismida tarmoq topologiyasini tuzing va kerak bo‘lsa barcha sozlangan konfiguratsiyalarni o‘chirib tashlang.

Topologiyaga mos ravishda tarmoqqa kabellarni ulang

Initsializatsiyani bajaring, marshrutizatorni va kommutatorlarni ishga tushiring.

1.1. R0 marshrutizator uchun bazaviy parametrlarni sozlang

– DNS izlashni o‘chiring

– qurilmaning nomini kiriting

– shifrlangan parol sifatida imtiyoz rejimida class deb kiriting

– konsol va VTY virtual terminal uchun cisco deb kiriting va aktivlashtiring

– Fa0/0 va Fa0/1 interfeyslarni aktivlashtiring va Fa1/0 interfeysga manzil qo‘ying.

1.2. S1 va S2 kommutatorlarning bazaviy parametrlarini sozlang

– DNS izlashni o‘chiring

– qurilmaning nomini kiriting

– shifrlangan parol sifatida imtiyoz rejimida class deb kiriting

– konsol va VTY virtual terminal uchun cisco deb kiriting va aktivlashtiring

1.3. PC kompyuterlarda bazaviy parametrlarni sozlang. RS kompyuterlarga (6.1 - rasm) IP manzillarni va shlyuzlarni sozlang.

2. Kommutatorni VLANlarga va trank aloqasiga sozlang

Laboratoriya ishining ikkinchi qismida VLAN tarmog‘i va trank kanallari uchun kommutatorni sozlaysiz.

2.1. S1 kommutatorda VLAN tarmog‘ini sozlang

– S1 kommutatorda VLAN 10 va VLAN 20 tarmoqlarini yarating

– F0/1 interfeysini trank port qiling

– F0/2 va F0/3 interfeyslarni mos ravishda VLAN 10, VLAN 20 tarmoqlariga biriktirib, kirish portlari qilib belgilang

2.2. S2 kommutatorda VLAN tarmog‘ini sozlang

– S2 kommutatorda VLAN 30 va VLAN 40 tarmoqlarini sozlang

– F0/1 interfeysini trank port qiling

– F0/1 va F0/2 interfeyslarni mos ravishda VLAN 40, VLAN 50 tarmoqlariga biriktirib, kirish portlari qilib belgilang

2.3. S3 kommutatorda VLAN tarmog‘ini sozlang

– S1 kommutatorda VLAN 50 va VLAN 60 tarmoqlarini yarating

– F0/1 interfeysini trank port qiling

– F0/2 va F0/3 interfeyslarni mos ravishda VLAN 50, VLAN 60 tarmoqlariga biriktirib, kirish portlari qilib belgilang

2.4. S4 kommutatorda VLAN tarmog‘ini sozlang

– S4 kommutatorda VLAN 70 va VLAN 80 tarmoqlarini sozlang

– F0/1 interfeysini trank port qiling

– F0/1 va F0/2 interfeyslarni mos ravishda VLAN 70, VLAN 80 tarmoqlariga biriktirib, kirish portlari qilib belgilang

3. Trank aloqalarni, VLAN tarmoqlarni, marshrutizatsiya va ulanishlarni tekshiring

3.1. R0 marshrutizatorda marshrutizatsiya jadvalini tekshiring

– R0 marshrutizatorda show ip route buyrug‘ini bajaring. R0 marshrutizatorda qanday marshrutlar ko‘rsatilgan?

_________________________________________________________________

_________________________________________________________________

– S1 va S2 kommutatorlarda show interface trunk buyrug‘ini bering. F0/1 porti ikkala kommutatorda trank port qilinganmi?

– S1 va S2 kommutatorlarda show vlan brief buyrug‘ini bering. VLAN 10, 20, 30, 40 tarmoqlari aktivligini va VLAN larga mos keluvchi portlar o‘rnatilganligini tekshiring. Nima sababdan F0/1 port hech qaysi faol VLAN larga tegishli emas?

________________________________________________________________

________________________________________________________________

– VLAN 20 dagi RS 0 dan VLAN 50 dagi RS 4 ga exo – so‘rov jo‘nating. Agar VLAN marshrutizatsiya to‘g‘ri ishlayotgan bo‘lsa, 20.20.20.0 va 50.50.50.0 tarmoqlari o‘rtasida exo – so‘rov muvoffaqiyatli bo‘lishi kerak.

– hamma qurilmalar o‘rtasida ulanish borligini tekshiring. Qurilmalar o‘rtasida exo – so‘rov muvoffaqiyatli bo‘lishi kerak. Agar exo – so‘rov jo‘natilmasa, tarmoqni nosozligini bartaraf qiling.

Nazorat savollari

1. VLAN lar o‘rtasida eskirgan usulning afzalligi nimadan iborat?

2. Marshrutizator va L3 kommutatorda VLANlarga sozlashda qanday farq bor?

3. L2 va L3 kommutatorlarni farqini ayting?

4. Switchport trunk encapsulation dot1q buyrug‘i nima uchun ishlatiladi?

Ilova A. Sozlash buyruqlari

Router 0

Router #conf t

Router(config)#int fa0/0

Router(config-if)#no sh

Router(config-if)#int fa0/0.10

Router(config-subif)#encapsulation dot1Q 10

Router(config-subif)#ip add 10.10.10.100 255.255.255.0

Router(config-subif)#no sh

Router(config-subif)#int fa0/0.20

Router(config-subif)#encapsulation dot1Q 20

Router(config-subif)#ip add 20.20.20.100 255.255.255.0

Router(config-subif)#no sh

Router(config-subif)#exit

Router(config)#int fa0/1

Router(config-if)#no sh

Router(config-if)#int fa0/1.30

Router(config-subif)#encapsulation dot1Q 30

Router(config-subif)#ip add 30.30.30.100 255.255.255.0

Router(config-subif)#no sh

Router(config-subif)#int fa0/1.40

Router(config-subif)#encapsulation dot1Q 40

Router(config-subif)#ip add 40.40.40.100 255.255.255.0

Router(config-subif)#no sh

Router(config-subif)#int fa 1/0

Router(config-if)#no sh

Router(config-if)#ip add 100.0.0.1 255.255.255.0

Router(config-if)#exit

Router(config)#router rip

Router(config-router)#ver 2

Router(config-router)#network 10.0.0.0

Router(config-router)#network 20.0.0.0

Router(config-router)#network 30.0.0.0

Router(config-router)#network 40.0.0.0

Router(config-router)#network 50.0.0.0

Router(config-router)#network 60.0.0.0

Router(config-router)#network 70.0.0.0

Router(config-router)#network 80.0.0.0

Router(config-router)#network 100.0.0.0

Router(config-router)#end

Multilayer Switch

Switch> ena

Switch#conf t

Switch(config)#interface FastEthernet0/1

Switch(config-if)#switchport mode trunk

Switch(config-if)#switchport trunk encapsulation dot1q

Switch(config-if)# interface FastEthernet0/2

Switch(config-if)#switchport mode trunk

Switch(config-if)#switchport trunk encapsulation dot1q

Switch(config)#vl 50

Switch(config-vlan)#vl 60

Switch(config-vlan)#vl 70

Switch(config-vlan)#vl 80

Switch(config-vlan)#int vl 50

Switch(config-if)#ip add 50.50.50.100 255.255.255.0

Switch(config-vlan)#int vl 60

Switch(config-if)#ip add 60.60.60.100 255.255.255.0

Switch(config-vlan)#int vl 70

Switch(config-if)#ip add 70.70.70.100 255.255.255.0

Switch(config-vlan)#int vl 80

Switch(config-if)#ip add 80.80.80.100 255.255.255.0

Switch(config-if)#exit

Switch(config)# interface FastEthernet0/3

Switch(config-if)#no switchport

Switch(config-if)#ip add 100.0.0.2 255.255.255.0

Switch(config-if)#exit

Switch(config)#ip routing

Switch(config)#rou rip

Switch(config-router)#ver 2

Switch(config-router)#network 10.0.0.0

Switch(config-router)#network 20.0.0.0

Switch(config-router)#network 30.0.0.0

Switch(config-router)#network 40.0.0.0

Switch(config-router)#network 50.0.0.0

Switch(config-router)#network 60.0.0.0

Switch(config-router)#network 70.0.0.0

Switch(config-router)#network 80.0.0.0

Switch(config-router)#network 100.0.0.0

Switch(config-router)#ex

7 - laboratoriya ishi. Marshrutizatorning asosiy ko‘rsatkichlarini sozlash

Ishdan maqsad

Marshrutizatorlarni sozlashdan oldin tarmoqni tuzilishini hisobga olish va marshrutizatorning interfeyslar holatini o‘rganish

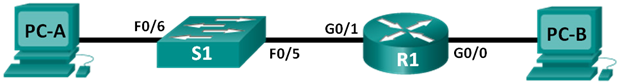

7.1 – rasm. Tarmoq topologiyasi

Manzillash jadvali

|

Qurilma |

Interfeys |

IP-manzil |

Tarmoq niqobi |

Asosiy shlyuz |

|

R1 |

G0/0 |

192.168.0.1 |

255.255.255.0 |

N/A |

|

|

G0/1 |

192.168.1.1 |

255.255.255.0 |

N/A |

|

PC-A |

NIC |

192.168.1.3 |

255.255.255.0 |

192.168.1.1 |

|

PC-B |

NIC |

192.168.0.3 |

255.255.255.0 |

192.168.0.1 |

Topshiriq

1. Topologiyani qurish va qurilmaning boshlang‘ich holatini sozlash

– tarmoq topologiyasiga mos ravishda qurilmaga kabelni ulang;

– marshrutizator va kommutatorni ishga tushiring.

2. Qurilmaning konfiguratsiyasi va ulanishlarni tekshirish

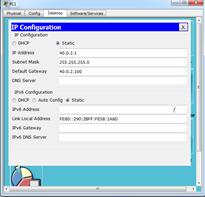

– kompyuterga statik manzilni qo‘ying;

– marshrutizatorning bazaviy ko‘rsatkichlarini sozlang;

– tarmoq bog‘lanishni tekshiring;

– marshrutizatorga SSH protokolini sozlang.

3. Kompyuterning interfeyslarini sozlang

a. PC-A va RS-V kompyuterlariga IP-manzil, tarmoq niqobi va asosiy shlyuz manzilini kiriting

4. Marshrutizatorni sozlang

a. Marshrutizatorga konsol orqali ulaning va imtiyoz rejimiga o‘ting.

Router> enable

Router#

b. Marshrutizatorning global konfiguratsiya rejimiga kiring.

Router# config terminal

Router(config)#

c. Marshrutizatorga nom bering.

Router(config)# hostname R1

d. Marshrutizatorga noto‘g‘ri buyruq berilganda, uni bajarishni izlashini oldini olish uchun DNS izlashni o‘chiring.

R1(config)# no ip domain-lookup

e. Parol 10 ta simvoldan kam bo‘lmasligi kerak.

R1(config)# security passwords min-length 10

f. Imtiyoz rejimda shifrlangan parol sifatida cisco12345 ni bering.

R1(config)# enable secret cisco12345

g. Konsol paroli telecommunication, vaqt limitini o‘rnating, tizimga kirishni aktivlashtiring va logging synchronous buyrug‘ini kiriting. Komanda logging synchronous buyrug‘i Cisco IOS dasturiy ta’minotini va sozlashning chiqish ma’lumotlarini sinxronlashga yordam beradi.

R1(config)# line con 0

R1(config-line)# password telecommunication

R1(config-line)# exec-timeout 5 0

R1(config-line)# login

R1(config-line)# logging synchronous

R1(config-line)# exit

h. VTY paroli malumotlar, vaqt limitini o‘rnating, tizimga kirishni aktivlashtiring va logging synchronous buyrug‘ini kiriting.

R1(config)# line vty 0 4

R1(config-line)# password malumotlar

R1(config-line)# exec-timeout 5 0

R1(config-line)# login

R1(config-line)# logging synchronous

R1(config-line)# exit

R1(config)#

i. Shifrlanmagan parolni shifrlang.

R1(config)# service password-encryption

j. Qurilmaga ruxsat etilmagan kirishni ta’qiqlash to‘g‘risida ogohlantiruvchi bannerni yarating.

R1(config)# banner motd #Unauthorized access prohibited!#

k. Interfeysni nimaligini va IP-manzilni kiriting. Marshrutizatordagi ikkala interfeysni ishga tushiring.

R1(config)# int g0/0

R1(config-if)# description Connection to PC-B

R1(config-if)# ip address 192.168.0.1 255.255.255.0

R1(config-if)# no shutdown

R1(config-if)# int g0/1

R1(config-if)# description Connection to S1

R1(config-if)# ip address 192.168.1.1 255.255.255.0

R1(config-if)# no shutdown

R1(config-if)# exit

R1(config)# exit

R1#

l. Marshrutizatorga vaqtni sozlang.

R1# clock set 17:00:00 18 Feb 2013

m. Hozirgi konfiguratsiyani faylini zagruzka konfiguratsiya fayliga saqlang.

n. R1# copy running-config startup-config

Destination filename [startup-config]?

Building configuration...

[OK]

R1#

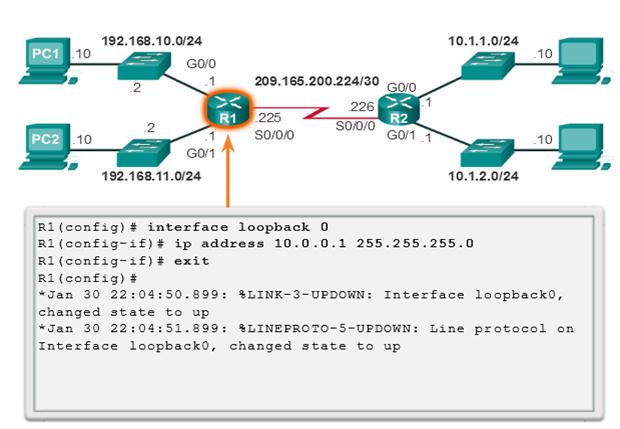

Marshurtizatorlarda bundan tashqari loopback interfeys ishlatiladi.

Loopback interfeys – marshrutizatorning ichki mantiqiy interfeysi hisoblanadi. U fizik portga berilmaydi. Shu sababli unga boshqa qurilmalarni ulab bo‘lmaydi. U dasturiy interfeys hisoblanib, marshrutizatorning ishlashi vaqtida avtomatik UP holatiga o‘tadi.

Loopback interfeysni qo‘llash qurilmalarni boshqarish va testlash vaqtida maqsadga muvofiq. U hech bo‘lmaganda bitta interfeysga kirishni ta’minlab beradi. Uni testlash maqsadida ishlatish mumkin. Masalan, marshurtizatorning chegarasi doirasida tarmoqni imitatsiya qilish orqali marshrutizatsiya jarayonini testlash uchun.

Loopback interfeysni kiritish uchun quyidagi buyruqlar kiritiladi:

Router(config)# interface loopback number

Router(config-if)# ip address ip-address subnet-mask

Router(config-if)# exit

Marshrutizatorda bir nechta loopback interfeyslarni aktivlashtirish mumkin. Har bir loopback interfeys uchun IP – manzil yagona bo‘lishi kerak va boshqa interfeys orqali ishga tushirilmagan bo‘lishi kerak.

7.2 – rasm. Marshrutizatorga loopback interfeysni

sozlash

7.2 – rasm. Marshrutizatorga loopback interfeysni

sozlash

show ip interface - IP interfeysni konfiguratsiyasini va holatini ko‘rsatadi.

show ip interface brief - IP interfeys to‘g‘risida qisqacha ma’lumot

show ip route – to‘liq IP marshrutizatsiya jadvalini ko‘rsatadi.

show ip route connected – to‘g‘ridan to‘g‘ri ulangan aktiv tarmoqlarni ro‘yxatini ko‘rsatadi

show running – config – hozirgi ishchi konfiguratsiyani ko‘rsatadi.

Traceroute – ko‘rsatilgan joyga marshrutni to‘liq ko‘rsatadi.

Nazorat savollari

1. No ip domain-lookup buyrug‘i nima sababdan beriladi?

2. Marshrutizatorni sozlashda nimalarga e’tibor berish kerak?

3. Marshrutizatorda qanday interfeyslar mavjud?

4. Loopback interfeys nimaga kerak?

5. Marshrutizatorga vaqt nima uchun kerak?

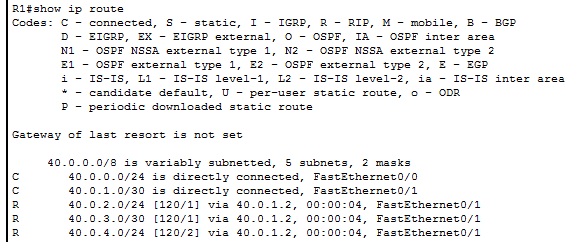

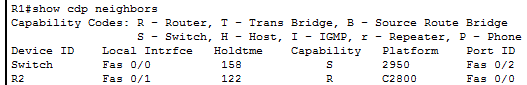

8 – laboratoriya ishi. Tarmoqda statik marshrutlash tamoyillari

Ishdan maqsad

Ma’lumot uzatish tarmoqlarida statik marshrutizatsiya tamoyillarini va sozlashni o‘rganish

Topshiriq

– tarmoq topologiyasini variant bo‘yicha o‘rganing va 8.1 - jadvalni to‘ldiring;

– R1, R2 va R3 marshrutizatorlarining interfeyslarini sozlang va tekshiring;

– statik marshrutlashni sozlang va tekshiring;

– har bir marshrutizatorning marshrutizatsiya jadvalini o‘rganing.

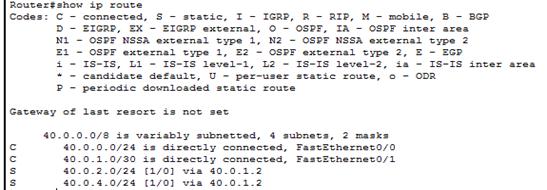

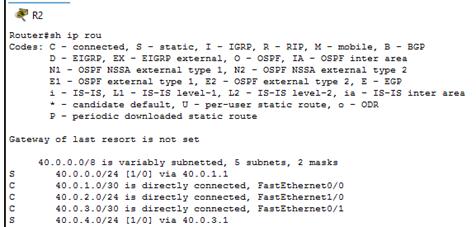

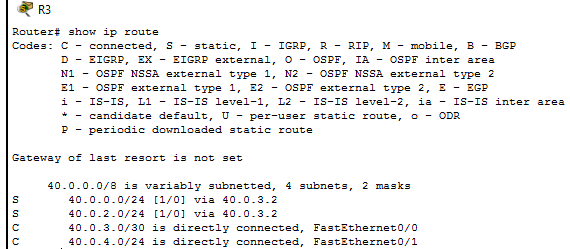

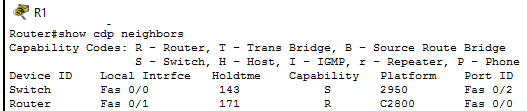

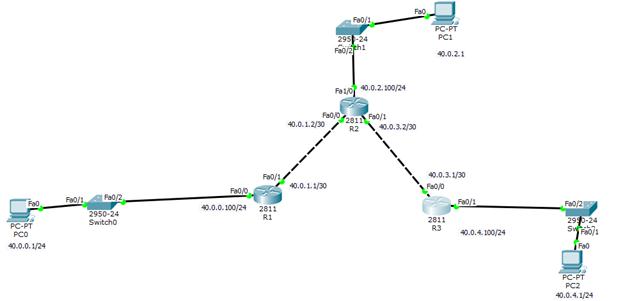

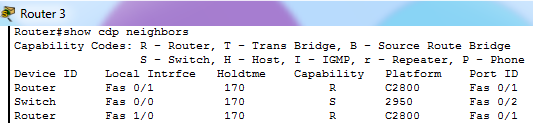

8.1 –rasm. Tarmoq topologiyasi

Qisqacha nazariy ma’lumotlar

Statik marshrutizatsiya hozirgi kunda maxsus maqsadlarda qo‘llanilmoqda. Statik va dinamik marshrutizatsiya ko‘pincha birgalikda ishlatiladi.

Statik marshrutizatsiya quyidagi vaziyatlarda ishlatiladi:

– kelgusida kengaytirish kutilmaydigan kichik tarmoqlarda, marshrutizatsiya jadvalini qulay sozlash uchun;

– berk tarmoqni marshrutizatsiyasini ta’minlash uchun (berk tarmoq boshqa uzoqdagi tarmoqlar to‘g‘risida ma’lumotga ega bo‘lmagan);

– bitta marshrutni doimiy ishlatishda (marshrutizatsiya jadvalidagi boshqa marshrutlarga to‘g‘ri kelmaydigan ixtiyoriy tarmoqqa yo‘lni ko‘rsatish uchun).

Statik marshrutizatsiya kichik tarmoqda ishlashda qiyinchiliklarga olib kelmaydi. Statik marshrutlar yangilanish to‘g‘risidagi xabarlarni jo‘natmaydi va katta hisoblash resurslarini talab qilmaydi.

Statik marshrutizatsiyani kamchiliklari:

– statik marshrutizatsiyani katta tarmoqlarda ishlatish qiyinchiliklarga olib keladi;

– statik marshrutlarni boshqarishni sozlash ko‘p vaqt talab qiladi;

– kanalda uzulish bo‘lganda statik marshrut trafikni qayta marshrutlashni amalga oshirmaydi.

Ishni bajarish tartibi

Kompyuterlarga jurnaldagi variant bo‘yicha IP manzillarni kiriting.

1. Marshrutiztorning interfeyslariga variant bo‘yicha manzillarni sozlang.

Router#enable

Router#configure terminal

a) R1 marshrutizatorga nom bering.

Router(config)#hostname R1_ANDIJAN

b) DNS izlashni o‘chiring. Bu noto‘g‘ri buyruq berilganda marshrutizator

yozilgan noto‘g‘ri buyruqni izlay boshlaydi.

R1 (config)# no ip domain-lookup

v) Parol 10 simvoldan kam bo‘lmasligi kerak.

R1 (config)# security passwords min-length 10

g) cisco12345 deb shifrlangan ko‘rinishda parolni o‘rnating

R1 (config)# enable secret cisco12345

d) shifrlanmagan parollarni shifrlash uchun

R1 (config)# service password-encryption

R1_ANDIJAN(config)#interface FastEthernet 0/0

R1_ANDIJAN(config-if)# ip address 40.0.0.100 255.255.255.0

R1_ANDIJAN(config-if)#no shutdown

R1_ANDIJAN(config-if)#interfase FastEthernet 0/1

R1_ANDIJAN(config-if)#ip address 40.0.1.1 255.255.255.252

R1_ANDIJAN(config-if)#no shutdown

R1_ANDIJAN(config-if)#ip route 40.0.2.0 255.255.255.0 40.0.1.2

R1_ANDIJAN(config-if)# ip route 40.0.4.0 255.255.255.0 40.0.1.2

R1_ANDIJAN(config-if)# end

a, b, v, g, d larni boshqa marshrutizatorlarga ham o‘rnating.

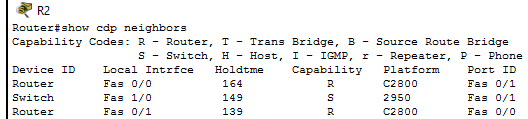

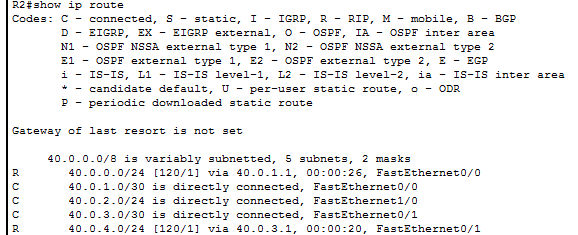

Toshkent

Router#enable

Router#configure terminal

Router(config)#hostname R2_TASHKENT

R2_TASHKENT(config)# interface FastEthernet 0/0

R2_TASHKENT(config-if)#ip address 40.0.1.2 255.255.255.252

R2_TASHKENT(config-if)#no shutdown

R2_TASHKENT(config)# interface FastEthernet 0/1

R2_TASHKENT(config-if)#ip address 40.0.3.2 255.255.255.252

R2_TASHKENT(config-if)#no shutdown

R2_TASHKENT(config)# interface FastEthernet 1/0

R2_TASHKENT(config-if)#ip addree 40.0.2.100 255.255.255.0

R2_TASHKENT(config-if)#no shutdown

R2_TASHKENT(config-if)#exit

R2_TASHKENT(config)# ip route 40.0.4.0 255.255.255.0 40.0.3.1

R2_TASHKENT(config)# ip route 40.0.0.0 255.255.255.0 40.0.1.1

R2_TASHKENT(config)# exit

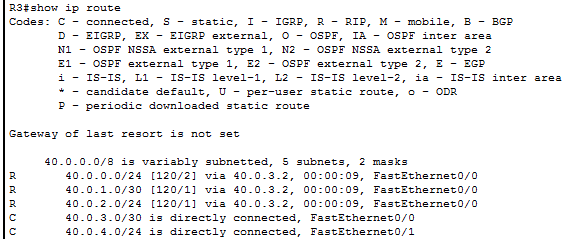

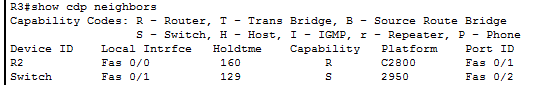

Samarqand

Router#enable

Router#configure terminal

Router(config)#hostname R3_SAMARKAND

R3_SAMARKAND(config)# interface FastEthernet 0/0

R3_SAMARKAND(config-if)#ip address 40.0.3.1 255.255.255.252

R3_SAMARKAND(config-if)#no shutdown

R3_SAMARKAND(config-if)# interface FastEthernet 0/1

R3_SAMARKAND(config-if)#ip add 40.0.4.100 255.255.255.0

R3_SAMARKAND(config-if)#no shutdown

R3_SAMARKAND(config-if)#exit

R3_SAMARKAND(config)# ip route 40.0.2.0 255.255.255.0 40.0.3.2

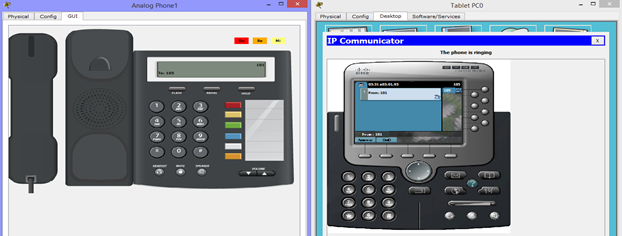

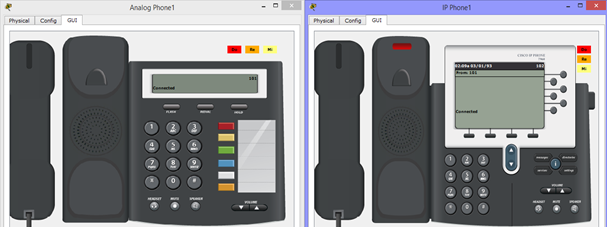

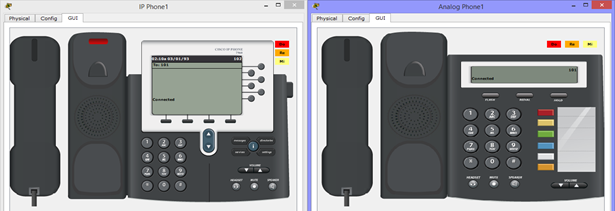

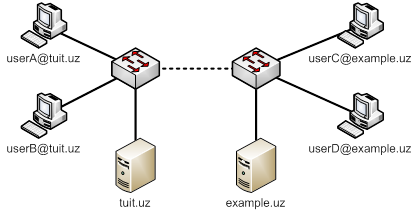

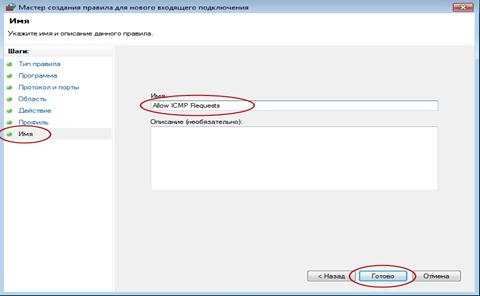

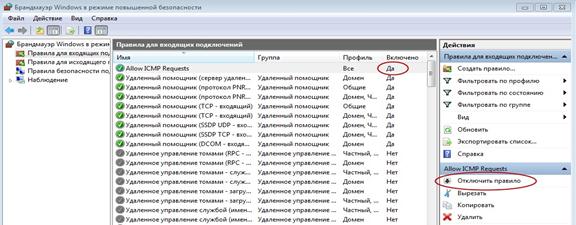

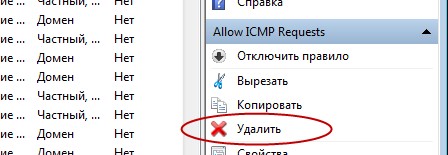

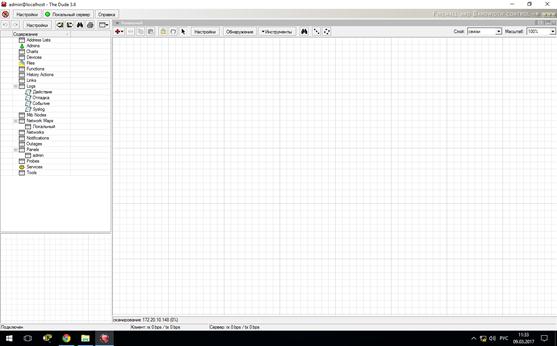

R3_SAMARKAND(config)# ip route 40.0.0.0 255.255.255.0 40.0.3.2