УЗБЕКСКОЕ АГЕНСТВО СВЯЗИ И ИНФОРМАТИЗАЦИИ

ТАШКЕНТСКИЙ УНИВЕРСИТЕТ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ

КАФЕДРА «ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ ИНФОМРАЦИОННЫХ ТЕХНОЛОГИЙ»

МЕТОДИЧЕСКОЕ ПОСОБИЕ К ЛАБОРАТОРНЫМ РАБОТАМ ПО

ПРЕДМЕТУ «ОПЕРАЦИОННЫЕ СИСТЕМЫ И ОФИСНЫЕ ПРИЛОЖЕНИЯ»

по специальности

5521900 – «Информатика и информационные технологии»

(утверждена научным советом ТУИТ)

Бабамухамедова М.З.

Ташкент - 2012

Составители: Ташкентский университет информационных технологий кафедра “Программное обеспечение информационных технологий” ст.преп. Бабамухамедова М.З.

Методические указания к выполнению лабораторных работ по дисциплине “Операционные системы и офисные приложения /ТУИТ.66стр. Ташкент 2012

Настоящее методические указания являются основным руководством к выполнению лабораторных работ по дисциплине “Операционные системы и офисные приложения и содержат описание лабораторных работ, а также требоавние к их содержанию.

Кафедра “Программное обеспечение

информаицонных технологий”

Печатается по решению научно-методического совета Ташкентского государственного университета инфомрационных технологий.

Рецензенты: ТГТУ доц. каф. “Общая информатика

Ирмухамедова Р.И.

ТИЖД “доц.каф “Информатика”

Ибрагимов Р.И.

ТУИТ, 2012

Введение

Данное методическое пособие предназначено для студентов специальности информационной технологий изучающих предмета «Операционные системы и офисные приложения».

Цель пособия – закрепить знания, полученные при изучении теоретической части курсов и получить практические навыки работы в современных операционных системах, изучение структуры и архитектуры операционной системы компьютера, его принципы работы и с помощью её управлять компьютерными ресурсами.

Пособие состоит из семи лабораторных работ. Для каждого раздела приводиться цель и содержание работы, краткое методическое сведение, где приводиться основные теоретические предпосылки для выполнения лабораторной работы. Для каждого задания необходимо представить отдельный отчет.

Методическое пособие соответствует программе курса «Операционные системы и офисные приложения», целью которой является познакомить студента с основным приемами необходимыми для работы в современных операционных системах.

Лабораторная работа №1- Установка ОС Windows NT Server 4.0 - 2ч

Лабораторная работа №2 Настройка параметров безопасности Win XP- 2ч

Лабораторная работа №3 Создание и настройка учетных записей

пользователя. - 2ч

Лабораторная работа №4 Сжатие и шифрование информации с помощью средств

файловой системы NTFS. - 2ч

Лабораторная работа №5 Создание макросов в текстовом процессоре

Microsoft Word- 2ч

Лабораторная работа №6 Установка и предварительная настройка Антивируса

Касперского- 2ч

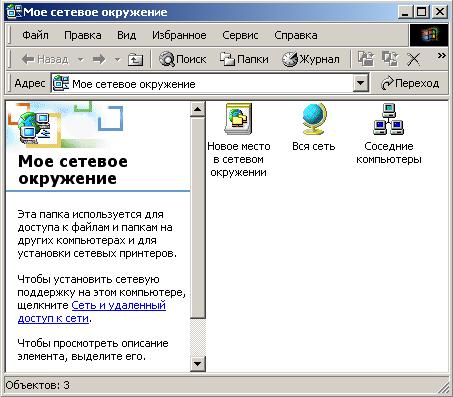

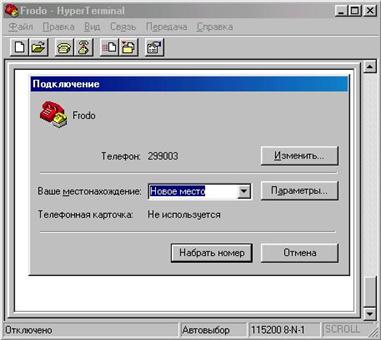

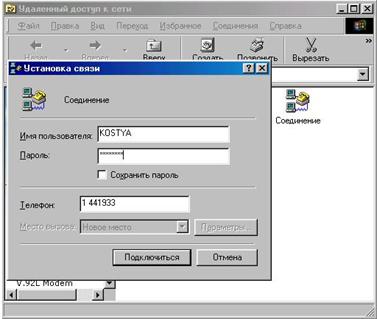

Лабораторная работа №7 Сетевые компоненты операционной системы

MS Windows. - 2ч

Лабораторная работа №8 Управление файлами- 2ч

Лабораторная работа №1

Установка ОС Windows NT Server 4.0

Цель работы: Обучение подготовки и установки Win NT Server 4.0, изучать варианты настройки сетвых компонентов.

Обеспечение нужными аппаратурой и информационными ресурсами для проведения лабораторной работы:

· Компьютерный класс оснащенный отдеьными рабочими станциями;

· Локальна я сеть;

· Установленная операционная система Windows XP;

· Материалы лекций.

Краткое описание процесса установки ОС.

Возможные проблемы.

Задание: выполнить установку Windows NT Server с локального диска. Использовать следующие параметры установки:

- установка в текущий логический диск C:, тип файловой системы - DOS-FAT, тип устанавливаемого сервера -

PDC, имя домена

- 1338_n, имя компьютера - 1337-n, где x - номер компьютера, порядок лицензирования - Per Seat, CD-key - 040-1200551, способ подключения к сети - Wired to the Network, пароль совпадает с именем компьютера (1337-n), установка необязательных компонентов - по минимуму, IIS, RAS, DNS - не устанавливать.

Установка Windows NT производится с помощью программ winnt.exe и winnt32.exe.

Winnt предназначена для DOS/Windows9x, winnt32 для установки и обновления из Windows NT.

При установке из DOS/Windows9x необходимо учесть следующие моменты:

· Программе установки необходим раздел FAT16 для хранения файлов, копируемых при инсталляции.

· При инсталляции необходимо около 120МБ места на FAT16-разделе для временных файлов и около 3.5МБ на загрузочном разделе (если не используются дискеты).

· При запуске из DOS для существенной экономии времени можно использовать SmartDrive или другую похожую программу(в начале инсталляции копируется много маленьких файлов).

Инсталляцию системы условно можно разделить на три этапа:

1.MS-DOS - порция: копирование в DOS/Windows необх. файлов.

2.Перезагрузка и установка системы в текстовом режиме

3. Загрузка Windows NT и окончательная установка/настройка сетевых, дополнительных и других компонентов.

При инсталляции в корневом каталоге загрузочного раздела создаются

следующие файлы: BOOT.INI, BOOTSECT.DOS NTLDR, NTDETECT.COM.

BOOT.INI определяет имеющиеся OC, ОС по умолчанию, тайм-аут при загрузке.

Процесс установки на отдельный компьютер можно описать следующим образом:

|

№ |

ЭТАПЫ УСТАНОВКИ |

ПРИМЕЧАНИЯ |

|

1 |

Планирование установки |

Конфигурация дискового пространства для NT Server и других ОС, решение максимально удобным образом вопроса сосуществования нескольких ОС и др. |

|

2 |

Запуск инсталляции |

Winnt для DOS/Windows 9x, winnt32 для Windows NT Наиболее часто употребимые ключи: /B - не создавать установочных дискет /T:disk - указание диска для временных файлов |

|

3 |

Копирование врем. Файлов |

Происходит изменение загрузочного сектора и рестарт после копирования в DOS или выход с предложением перезагрузки в Windows. |

|

4

|

Загрузка текстовой части инсталляции |

|

|

5

|

Распознавание/выбор устройств хранения информации. |

Имеется возможность задать драйвера изготовителя для SCSI-устройства или CD-накопителя |

|

6 |

Показ лицензии

|

|

|

7 |

Поиск версий NT |

Происходит поиск присутствующих версий NT и предложение заменить их или создать новую установку |

|

8 |

Выбор типа дисплея, клавиатуры, мыши и др. |

|

|

9 |

Выбор дискового раздела |

Имеется возможность создать/удалить разделы, или выбрать существующий FAT16 или NTFS -раздел для установки |

|

10 |

Изменение MBR |

Установка активным раздела, с которого грузится сама NT |

|

11 |

Выбор файловой системы |

Можно оставить предыдущую или конвертировать FAT-систему в NTFS |

|

12 |

Выбор каталога для системы |

|

|

13 |

Проверка целостности дисков |

|

|

14 |

Копирование файлов |

Происходит копирование системных файлов, необходимых для запуска NT-порции процедуры инсталляции. Перезагрузка. |

|

15 |

Запуск Windows NT |

Также происходит копирование части файлов |

|

16 |

Ввод имени пользователя и организации |

|

|

17 |

Ввод CD-ключа |

|

|

18 |

Выбор метода лицензирования |

Имеются следующие варианты лицензирования: · Per Server - лицензируется число одновременных подсоединений к данному серверу · Per Seat - лицензируется число машин, имеющих право на пользование серверами Windows NT. |

|

19 |

Ввод имени компьютера |

|

|

20 |

Выбор типа сервера (PDC,BDC, stand-alone) |

|

|

21 |

Задание пароля адм-тора для учетной записи |

|

|

22

|

Создание загр. Дискеты |

Можно создать после с помощью rdisk.exe |

|

23 |

Выбор дополнительных компонентов |

Выбор аксессуаров, утилит и др. |

|

24 |

Выбор метода подсоединения к сети |

|

|

25 |

Выбор IIS |

|

|

26 |

Выбор драйвера сетевой карты |

|

|

27 |

Выбор устанавливаемых сетевых протоколов |

|

|

28 |

Выбор сетевых служб |

|

|

29 |

Установка выбр. сетевых компонентов |

При установке могут выводиться диалоги настройки устанавливаемых компонентов |

|

30 |

Указание системного времени и часового пояса |

|

|

31 |

Конфигурирование граф. адаптера |

|

|

32 |

Копирование файлов дополнительных компонентов |

|

|

33 |

Окончательные действия |

Установка безопасности на системные файлы, запись конфигурации, перезагрузка системы. |

Состав системного меню, описание некоторых программ.

Задание: изучить состав системного меню, состав и основные свойства программ группы Programs: Accessories, Command Prompt, NT Explorer...

В папке Accessories устанавливаются ссылки на несколько программ, состав которых можно выбрать при установке системы или изменить при помощи апплета Add/Remove Programs. Большинство этих программ имеют похожее назначение или такие же, что и в Windows9x (например: WordPad,Paint, Таблица Символов).Также имеется программа Telnet для подключения к удаленным системам.

Command Prompt является ссылкой на запуск командного интерпретатора. По умолчанию в Windows NT используется интерпретатор cmd.exe. Для настройки параметров консольных окон можно использовать апплет Console в панели управления.

Программы группы Administrative Tools.

Задание: изучить назначение и основные возможности программ группы Administrative Tools.

‘Administrative Wizards' - набор из мастеров для ускорения решения наиболее распространенных задач.

Среди них:

'Add Printer', 'Add/Remove Programs','Install New Modem' -просто вызывают соответствующие апплеты в Control Panel.

· 'Managing File and Folder Access'-позволяет быстро установить наиболее общеупотребимые разрешения для NTFS-томов и сделать папку общей в сети.

· ‘Add User Accounts','Group Management'-добавление новых пользователей и управление группами пользователей и т.д.

'Disk Administrator' - позволяет визуально контролировать конфигурацию дискового пространства: создавать/удалять разделы, форматировать, присваивать буквы, задавать активные разделы, создавать наборы разделов, stripe-наборы,stripe-наборы с четностью, зеркальные наборы и т.д.

'Event Viewer' - позволяет просматривать системные события, сообщения

системы безопасности и события приложений, фильтровать их, записывать и т.д.

'Performance Monitor' - позволяет динамически наблюдать различные

аспекты работы объектов локального или удаленного компьютера;

кроме того, имеет много других возможностей:

· создание динамических отчетов по счетчикам.

· ведение и запись лог-файлов.

· создание извещений(alert), активизирующихся при возникновении определенных условий. При возникновении извещения можно задать определенные события: запуск программы, посылка сетевого сообщения, запись в системный журнал. Для получения сообщения на машине-получателе должна быть запущена служба messenger.

'Server Manager' - предоставляет возможности для конфигурации компьютеров в домене:

· управление разделяемыми ресурсами

· просмотр и отключение пользователей сервера

· управление сервисами

· посылка сообщений

· добавление/удаление компьютеров в домене

Некоторые действия Server Manager'а можно выполнить при помощи апплетов из Панели Управления или из оболочки (например: управление сервисами, разделяемыми ресурсами).

'User Manager for Domains' - позволяет:

· создавать/удалять счета пользователей

· создавать/удалять локальные и глобальные группы пользователей

· изменять свойства счетов: местонахождение профилей, logon-скриптов, домашних директорий

· задавать политику для счетов пользователей

· задавать права пользователей и групп на выполнение определенных действий в системе

· задавать аудит и запись в системный журнал определенных событий безопасности.

'Windows NT Diagnostics' - составление отчета об аппаратном обеспечении выбранного компьютера, использованных аппаратных ресурсах, использовании памяти, числе процессов/потоков, различных установках сети, сетевой статистике, работе сервисов и устройств, списке переменных окружения.

Кроме того, в папку 'Administrative Tools' входят несколько других программ:

Backup, Network Client Administrator, System Policy Editor и др.

Пример:

1.С помощью набора разделов можно создать раздел, объединяющий нераспределенное на разделы

пространство на одном или более дисках и присвоить ему одну букву. Если свободные участки находятся на разных дисках, то имеется возможность создать чередование дисков, что должно способствовать повышению производительности.

Настройка системы средствами Control Panel.

Задание: рассмотреть средства настройки системы средствами Control Panel.

Ознакомиться с апплетами Console, Devices, Network, Server, Services, System.

Console - редактирование установок по умолчанию (вид курсора, шрифты, расположение консоли и т.п.)для консольных окон. Кроме того, можно редактировать установки для отдельного приложения в .pif-файле (файле ссылки).

Devices - управление запуском устройств в системе. Типы запуска могут быть следующими: boot, system, automatic (в порядке запуска), manual, disabled.

Services - конфигурирование порядка запуска, запуск/остановка сервисов.

Network - управление адаптерами, протоколами, сервисами сетевой поддержки, их связыванием.

Server - см. 'Server Manager'.

System - изменение расположения и размера страничного файла подкачки, системных переменных и переменных пользователя, некоторых параметров загрузки системы, создание удаление аппаратных профилей.

Пример:

1.С помощью апплета System можно изменить расположение и размер файла подкачки.

2. Апплет Services позволяет запускать, приостанавливать и останавливать службы, управлять типом запуска службы.

Краткие выводы.

Процесс начальной установки Windows NT Server в большинстве случаев проходит без проблем. NT Server может работать как первичный или вторичный контроллер домена или как обычный сервер.

В стандартной поставке Windows NT Server имеется несколько серверов, которые можно установить прямо во время инсталляции (DHCP-, DNS-, IIS- серверы) или добавить позднее. Windows NT Server является основой для остальных серверов из набора BackOffice: MS-SQL Server, SMS-Server, Mail Server и д.р. при этом одновременно предоставляя практически те же возможности пользователю для работы с большинством программ, как и NT Workstation и требуя при этом практически тех же аппаратных ресурсов.

Контрольные вопросы

1.Установка Windows NT Server. Варианты установки, выбор параметров, возможные проблемы и меры по их предотвращению.

2.Этапы процедуры установки NT Server. Последовательность действий и конфигурирование компонентов в процессе установки.

3.Состав системного меню. Назначение и основные возможности программ групп Administrative Tools.

4.Средства настройки системы, входящие в Control Panel: Network, Services, Servers, Devices, Console.

Рекомендуемы литературы

1. Конспекты лекций.

2. Крис Вубер, Гэри Бадур Безопасность в Windows XP. Готовые решения сложных задач защиты компьютеров:Пер.с анг.-СПб:ООО «ДиаСофтЮП», 2003.-464 с.

3. Иртегов Д.В. Введение в операционные системы. СПб.: БХВ-Петербург, 2002.-624 с.

4. В.Г. Олифер, Н.А. Олифер. Сетевые операционные системы.: СПб.: Питер, 2003. – 539 с.

5. Кастер Х. Основы Windows NT и NTFS / Пер. с англ. – М.: Издательский отдел «Русская Редакция» ТОО «Channel Tarding Ltd.», 1996. – 440 c., ил.

6. Интернет-ресурсы.

2 – Лабораторная работа

Настройка параметров безопасности Win XP

Цель работы: Освоить навыки настройки параметров безопасности операционной системы Win XP

I Основная теоретическая часть

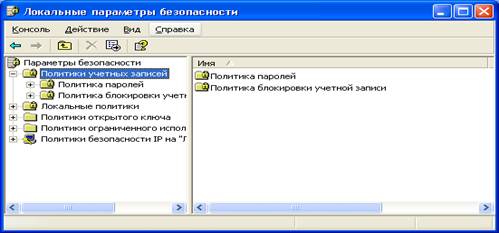

Настройка параметров политики безопасности учетных записей

Чтобы управлять в среде Win используется средство ММС (Microsoft Management Console – консоль управления Microsoft).

ММС в основном предназначен для вызова средств обеспечения интерфейса для управления всеми средствам в системе Windows. Чтобы вызвать ММС в командной строке нужно набрать ММС. Для установки в ММС локальных параметров безопасности нужный вывод в командную строку secpol.msc.

Параметры безопасности политики учетных записей состоит из следуюших:

1. Политики паролей

2. Политика блокировки учетных записей.

Эти параметры безопасности политики ученных записей являются основных параметрами обеспечения безопасности операционных систем.

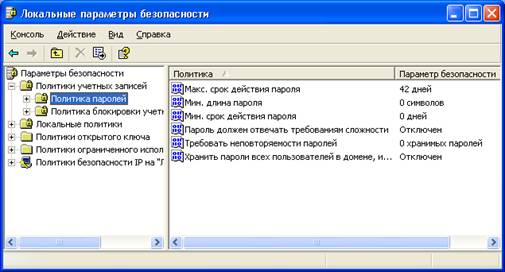

1. Политика паролей

Планирование и проведение политики безопасности паролей считается одним из основных ключевых параметров безопасности. Если не применять и не настраивать политики безопасности, пользователи могут, вводит не требующие изменения слабых паролей. В таких случаях с помощью элементарного набора паролей можно достиг больших успехов и возможностей

В этом разделе рассматриваются указанные параметры

1.1. «Требовать неповторяемости паролей»

Определяет количество новых паролей, устанавлимоемые учетной записи пользователей. Эта значения находится между 0 и 24.

Эта политика поможет запретить повторного использования старых паролей и поможет повысить степень безопасности администратором.

Чтобы достичь эффективной изменяемости паролей, при настройке параметра «Минимальный срок действия пароля» не позволяйте сразу изменить пароль.

По умолчанию: 1

1.2. «Максимальный срок действия пароль»

Позволяет использовать пароль в течение времени, пока система не будет требовать от пользователя изменение пароля. В течении одного дня до 999 дней можно убрать все ограничения или присвоит значения.

По умолчанию: 2

1.3. «Минимальный срок действия пароля»

Предоставляет возможность использования пароля в течения срока до его изменения пользователем.

Чтобы разрешить изменения сразу присвоит значение в течение одного дня до 999 дней нужно присвоит значение «0».

Минимальное значение пароля должно бить меньше максимального срока действия пароля изменить на число отличного от пуля, в противном случае пользователь с помощью набора всех старых паролей.

Может найти нужную.

Для того, чтобы администратор мог дать пользователю пароль и требовать после входа систему его изменения, этот параметр будет иметь по умолчанию значение «0». Если количество вынужденно не повторяющих паролей равно «0», то пользователю не нужно будет набирать новый пароль. Поэтому количество не повторяющихся паролей по умолчанию: 0

1.4. «Максимальная длина пароля»

Пароль учетной записи пользователя определяет минимальное число символов.

Чтобы отменить использования пароля нужно присвоит значение равную в промежутки от 0 до 14 или «0».

1.5. «Пароль должен отвечать требованиям сложности».

Определяет, насколько пароль отвечает требования сложности или неотвечает.

Если установлена эта политика, то пароль должен отвечать следующим минимальным требованиям:

· Пароль не должен включать в себя имя учетной записи или его часть;

· Количество символов пароля должна бить не менее Илети;

· В ишепи пароля могут участвовать только 3 признака из приведенных четырёх:

1. Все заглавные буквы латинского алфавита

2. Все латинские буквы латинского алфавита от «а» до «z»

3. Десятичные числа (от 0 до 9 ?)

4. Другие (к примеру !, $,#,%и также другие).

Выполнение этих требований проверяется во время создания или изменения пароля.

По умолчанию: «отключен».

1.6. «Хранить паролей всех пользователей в домене используя обратимое шифрования».

Используя обратного шифрования определяет нужно ли сохранить пароль.

? Эта политика обеспечивает поддержки приложений необходимых для определения истинности.

Способ хранения паролей с помощью обратного шифрования – это равносильно сохранения их в открытых текстах. Поэтому эту политику используют очень редких случаях, если условия применения важен, чем зашита пароля.

По умолчанию: «отключен».

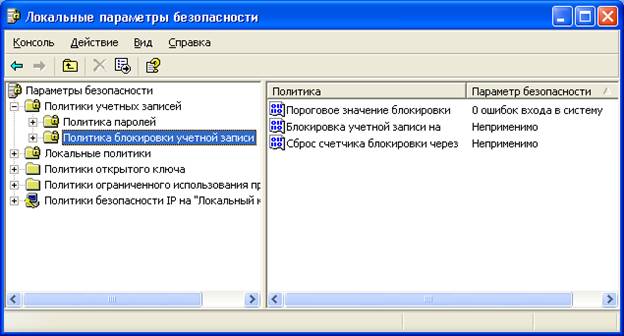

2. «Политика блокированы учетной записи».

Эта показывает когда и насколько время будет происходит блокировка учетной записи. Для максимальной безопасности они должны быть указаны точно, в противном случае потенциальный хакер может иметь полностью свободу и сколько угодно время набирать пароль.

В этом разделе можно рассмотреть следующие параметры:

2.1. «Блокировка

учетной записи на -»

2.1. «Блокировка

учетной записи на -»

Срок нахождения учетной записи в состоянии блокировки до автоматическом разблокировки. Этот параметр может принимать значение от 1 до 99999. если установить «0» то учетная запись будет находится в состоянии блокировки администратор не разблокирует учетную запись.

Если граничные значения блокировки определены, то промежуток данной блокировки должен быть меньше или равно промежутку возвращения в начальное состояние.

По умолчанию: «не определен», потому что этот параметр имеет смысл после введения параметра «Торговое значения блокировки».

2.2. «Торговое значения блокировки».

Определяет количество неуспешных попыток входа в систему, после этого учетная запись пользователя блокируется. Не возможно использовать учетную запись пока администратор не разблокирует или пока не истечет время блокировки. Можно присвоит значения от 1 до 999, или присвоить «0» запретить блокировку учетной записи.

? Ввод в рабочую или некоторым сервером с помощью кнопок CTRL+ALT+DEL или с экранной формы неправильные пароли, не считается не успешной попыткой.

По умолчанию: «отключен».

2.3. «Сброс счетчика блокировки через…»,-

Приведение счетчика блокировки в начальное состояние.

После неуспешной попытки входа в систему, определяет время приведения счётчика неуспешных попыток в начальная состояния (в поль). Этот параметр принимает значение от 1 до 99999.

Если определена граничное значения блокировки, то промежуток приведение в исходное начальное состояния не должно быть больше чем промежуток «Блокировка учетной записи на …»

По умолчанию: «не определен», потому что этот параметр имеет смысл только после введения параметра «Пороговое значение блокировки».

II Лабораторная часть.

Первое задание.

Для обеспечения настройки параметров безопасности политики паролей, введите параметры безопасности относительно стандартных значений.

Настройка параметров политики паролей.

|

Политики паролей |

Значение по стандарту |

Рекомендуемые значение

|

|

“Требовать неповторяемость паролей” (Enforce password history) |

0 “хранимых паролей” |

10 |

|

“Максимальный срок действия пароля” (Maximum password age) |

42 “дня” |

90 |

|

“Минимальный срок действия пароля” (Minimum password age) |

0 “дней” |

1 |

|

“Минимальная длина пароля” (Minimum password length) |

0 “символов” |

8 |

|

“Пароль должен отвечать требованиям сложности” (Password must meet complexity requirements) |

“Отключен” |

“Разрешен” |

|

“Хранить паролей всех пользователей в домене используя обратимое шифрование” (Store password using reversible encryption for all users in the domain) |

“Отключен” |

“Отключен” |

|

“Требовать неповторяемость паролей” (Enforce password history) |

0 “хранимых паролей” |

10 |

|

“Максимальный срок действия пароля” (Maximum password age) |

42 “дня” |

90 |

|

“Минимальный срок действия пароля” (Minimum password age) |

0 “дней” |

1 |

|

|

|

|

Требовать неповторимость паролей

Второе задание

Для обеспечения безопасности параметров настройки учетных записей на высоком уровне, вводите следующие значения рекомендуемых параметров безопасности относительно значению по умолчанию.

Настройка параметров политики учетных записей.

|

Политика учетных записей |

По умолчанию |

Рекомендуемая значение |

|

“Блокировка учетной записи на...” (Account lockout duration) |

“Неприменимо” |

30 “минут” – “дақиқа” |

|

“Пороговое значение блокировки” (Account lockout threshold) |

0 “ошибок входа в систему” |

3 |

|

“Сброс счетчика блокировки через” (Reset account lockout counter after) |

“Неприменимо” |

30 “минут” |

III Результаты выполненных работ.

Экспорт в сервер результатов выполняемых работ в виде файла. Для этого нужно выполнить следующее:

После выполнения первого задания, в левом окне выберите пункт «политика поролей»;

Откройте пункт «Действие» в меню ММС и выберите пункт «Экспортировать список»;

Чтобы экспортировать в сервер, укажите имя файла и путь.

Student| Свое папка \Public\NS_practik\Lab1_1.txt.

После выполнения второго задания, в левом окне выберите пункт «политика блокировки учетных записей»;

Откройте пункт «Действие» в меню ММС и выберите пункт «Экспортировать список»;

Чтобы экспортировать в сервер, укажите имя файла и путь.

IV Контрольные вопросы

1. Для каких целей используется параметры безопасности Win XP?

2. Для чего устанавливается политика учетных записей?

3. Что можно определить с помощью политики безопасности учетных записей?

4. Какие имеют преимущества и недостатки установка всех аудитов?

5. Что нужно знать для эффективный установки параметров безопасности?

V Рекомендуемая литература

7. Материалы лекции

8. Крис Вубер, Гэри Бадур Безопасность в Windows XP. Готовые решения сложных задач защиты компьютеров:Пер.с анг.-СПб:ООО «ДиаСофтЮП», 2003.-464 с.

9. Иртегов Д.В. Введение в операционные системы. СПб.: БХВ-Петербург, 2002.-624 с.

10. В.Г. Олифер, Н.А. Олифер. Сетевые операционные системы.: СПб.: Питер, 2003. – 539 с.

11. Кастер Х. Основы Windows NT и NTFS / Пер. с англ. – М.: Издательский отдел «Русская Редакция» ТОО «Channel Tarding Ltd.», 1996. – 440 c., ил.

12. Интернет - ресурсы.

3-Лабораторная работа.

Создание и настройка учетных записей пользователя.

Цель работы: Практическое освоение, создания и настройки учетных записей пользователя в ОС Windows XP.

Обеспечение нужными аппаратурой и информационными ресурсами для проведения лабораторной работы:

· Компьютерный класс оснащенный отдеьными рабочими станциями;

· Локальна я сеть;

· Установленная операционная система Windows XP;

· Материалы - 1-, 2 лекций.

I. Основная теоретическая часть.

Создание и настройка учетных записей пользователя.

Windows XP имеет довольно широкий набор программ и новых средств обеспечения безопасности и конфиденциальности информации пользователей и повышает эффективность работы на компьютере. Это: учетная запись и пароль каждого пользователя компьютера, блокировка компьютера, создание архивные копии файлов и папок и т.д.

Информация об учетной записи пользователей хранится в защищенной базе данных-Security Accounts Manager (SAM).

Учетная запись пользователя- это описание пользователя в ОС Windows. Она включает в себя имя пользователя в сети, имя для входа в систему, его настоящее имя, номер группы членом которого является пользователь, права и доступ к ресурсам и все действия разрешенное для данной учетной записи, т.е. вся информация о пользователе.

В Windows XP Professional и многих других серверах, учетная запись пользователей управляется с помощью средств «Локальные пользователи и группы». В Windows Server для управления учетных записей используют окно «Active Directory- пользователи и компьютеры».

1.1. Учетные записи установленные системой.

В конце установки Windows XP, когда определены права и ограничения, создаётся минимум две учетные записи.

-Администратор. Администраторы наделены всеми правами для настройки системы. Они также могут управлять правами других пользователей.

-Гость. Данная учетная запись предназначена для случайного пользователя или для разового пользователя. Права пользователя ограничены, они могут работать только с теми программами к которым имеют доступ и документы могут хранить только в локальном компьютере (совместная работа с сетевыми ресурсами производиться с помощью опции «Simple File Sparing»).

-Help Assistant. (Ассистент помощник). Используется для Remote Assistant сеансов. Она устанавливается на компьютере ученика-пользователя и предназначена для учета удалённого эксперта.

-SUPPORT-xxxxxxxxxxx

Операционная система Windows также включает в себя служебные учетные записи созданные для определенных целей, т.е. учетная запись одного пользователя или нескольких пользователей (М-н., архивные операторы, репликаторы, операторы изменения структуры сетей и т.д.)

1.2. Установленные группы безопасности.

Windows XP включает в себя несколько установленных групп безопасности. Они имеют заранее определенные права, доступ и ограничения.

|

№ |

Название групп |

Описание |

|

1 |

Computer Administrator Администратор компьютера |

Она обеспечивает учетную запись администратора и полный контроль. |

|

2 |

Power users Профессиональные пользователи (для Windows XP) |

Включает себе любые права администратора (но не всех) |

|

3 |

Users Пользователи |

Группа, члены которого имеют ограниченные права набор ограниченных прав пользователей, у которых нет необходимости управления системой. |

|

4 |

Guests Гости |

Они имеют права как группа пользователей, но члены группы не имеют права свободно пользоваться приложениями и журналом состояний системы. |

|

5 |

Unknown Неизвестный |

Учетные записи, которые не входят в группу администраторов, пользователей и гостей. |

|

6 |

Backup operators Архивные операторы (для Windows XP) |

Члены группы которого имеют кроме прав использования файлов, права восстановления и резервного копирование файлов. |

|

7 |

Replicator Репликатор |

Обеспечения управления репликациями в имеющихся доменах сети. |

|

8 |

Network Configuration Operators Оператор изменения структур сетей |

Членам этой группы разрешается установить структуры компонент сетей |

|

9 |

Remote Desktop users Удаленные пользователи |

Обеспечения свободного пользования Remote Desktop Connection |

|

10 |

Help Services Group Группа технического обеспечения |

Обеспечивает возможность соединения с вашим компьютером техническим работникам. |

|

11 |

Все |

Эта группа включает в себя всех пользователей, которые имеют права пользоваться компьютером, а также пользователей и гостей другого домена. |

|

12 |

Хозяин системы |

Группа которая предоставляет дополнительные права членам групп. |

|

13 |

Создатель |

|

|

14 |

Скрытый вход (Аноним) |

Группа, члены которого имеют права секретного входа в компьютер. |

Члены группы администратора имеют следующие права:

· Создание, изменение и удаление учетных записей пользователей и групп безопасности

· Установка программ

· Предоставления прав общего пользования папками

· Установка доступов

· Предоставление возможности пользование всеми файлами

· Присвоение прав монопольного пользования файлами

· Предоставление учетным записями прав других групп пользователей и групп безопасности, а также создание для себя необходимых прав

· Установка и удаление оборудования

· Удаление из списка в безопасном режиме (Safe Mode).

Члены групп профессиональных пользователей имеют такие же права, как члены групп администраторов, но ихнее права ограничены в следующем:

· Монопольное использование файлов

· Восстановление/резервное копирование файлов

· Установка и удаление драйверов устройств

· Изменение мер безопасности

· Выполнение аудит журналов.

В отличие от обычных пользователей профессиональные пользователи имеют следующие права (имтиёз):

· Работа с папками в режиме прав общего использования

· Создание, управление, удаление и совместное использование локальных принтеров

· Создание локальных пользователей и групп.

Пользователи в режиме «по умолчанию» (стандартном режиме) не могут выполнять следующие действия:

· Изменение глобальной настройки реестров системы всех пользователей

· Изменение файлов ОС

· Изменение программных файлов, установленных администраторам и предназначенных для всех пользователей

· Установка программ других пользователей или выполнение программ установленных другими пользователями группы users (это ограничение)

I Создание учетной записи пользователей.

Когда в систему добавляется новый пользователь, ему предоставляется права пользования файлами и программами. Последовательность выполнения необходимых работ зависит от является ли он членом сетевого домена и автономной рабочей станцией.

Рассмотрим вариант подключения компьютера как рабочую станцию. Для того чтобы добавить компьютеру нового пользователя, администратор должен иметь учетную запись. Учетную запись пользователя можно создать несколькими способами.

1. С помощью утилиты «Учетные записи пользователей».

1. Откройте в панели управления «Учетные записи пользователей».

2. Щелкните ссылку «Создать учетную запись».

3. Введите имя новой учетной записи и нажмите кнопку «Далее».

4. По необходимости выбирайте переключатель «Администратор компьютера» или «ограниченную запись», потом нажмите кнопку «Создать учетную запись».

Примечание:

· Имя, введенная в учетной записи выходит на экране «Приветствие» и в меню «Пуск»

· Первый пользователь компьютера должен иметь учетную запись администратора

· Для того чтобы открыть компоненту «Учетные записи», нужно нажимать кнопку «Пуск» и выбирает команду «настройка» и «Панель управления», потом дважды щелкните на кнопку «Учетные записи пользователей»

2. Создание новую учетную запись с помощью средств «Управления компьютером»

1. Откройте окно «Учетные записи пользователей»

2. В дереве консоли нажмите кнопку «Пользователи»

«Управление компьютеров» => «Служебные программы» => «Локальные пользователи и группы» => «Пользователи»

3. В меню «Действие» выбирайте раздел «новый пользователь»

4. В диалоговом окне введите соответствующую информацию.

5. Установите или удалите следующие флажки:

· Требование изменения пароля в следующих заходах (кириш) в систему

· Запретам изменения пароля пользователю

· Удаление учетную запись

6. Нажмите кнопку «Создать», потом нажмите кнопку «Закрыть»

Примечание:

· Для того, чтобы открыть «Управление компьютером», нужно выбрать команду «настройка» и «Панель управления». Два раза нажмите ссылку «Администрирование», потом нажмите два раза «Управление компьютером»

· Имя пользователя не должно совпадать с именем других пользователей и групп. Она может состоять из 20 символов (в верхних и нижних регистрах), кроме следующих символов:

“, /, \, [, ], :, ;, |, =, ,, +, *, ?, <, >

Имя пользователя не должно состоять только из почек и пробелов.

В поле «Пароль» и «Подтверждение» можно вводит пароль состоящих из 127 символов. Если компьютер с ОС Windows 2000 и Windows XP работает в сети с управлением ОС Windows 98 или Windows 95, в этом случаи длина пароля не должна превышать 14 символов. Если длина пароля превышает эту длину, то в сеть не возможно входить через этот компьютер.

II Настройка (изменение/удаление/выключение) параметров учетных записей пользователя. Проводить настройку параметров учетных записей пользователей можно разными способами.

1. С помощью утилиты «учетные записи пользователей»

1) В панели управления откройте компоненту «Учетные записи пользователей»

2) Нажмите ссылку существующей учетной записи.

3) Занесите изменения в учетную запись и нажмите кнопку «Далее»

2. Настройка параметров учетной записи пользователей (изменение, удаление/выключить) с помощью команды Net User.

Введите в окне командной строки net user AAA/active:no; здесь ААА включаемый учетная запись, no-выключаемый параметр учетной записи. Чтобы выключить учетную запись введем команду net user AAA/active:yes.

3. Настройка учетную запись с помощью средств «Управления компьютером».

1) Откройте окно «Управление компьютером»

2) Нажмите кнопку «Пользователи» в дереве консоли

3) Выберите учетную запись

4) В меню «Действие» выберите «Свойство»

5) В диалоговом окне введите соответствующую информацию.

III.Управление сохраненных паролей на компьютере.

Windows позволяет сохранить в одном месте пароли и разные имена пользователей, позволяющие пользоваться Интернетом и сетевыми ресурсами с помощью компоненты «Сохранение имен пользователей и паролей».

Последовательность операций, которые должны выполнятся зависит от того является ли компьютер членом домена или автономной рабочей станцией.

Компьютер не подключен к домену.

В этом случае выполняемые шаги зависит от типа учетной записи.

Для учетной записи администратора:

1. Откройте окно «Управление компьютером»

2. Выберите свою учетную запись

3. Нажмите на ссылку в разделе.

«Родственные задачи», «Управление сетевыми паролями», которое находится слева внизу окна.

Чтобы пользоваться ресурсами, введите имя пользователя и сотрите имеющийся учетную запись.

Для учетной записи с ограниченными правами.

В разделе «Родственные задачи» расположенного слева внизу окна, нажмите на ссылку «Управления сетевыми паролями».

Чтобы пользоваться ресурсами, введите имя пользователя (или измените) или сотрите имеющиеся учетную запись.

Примечание.

Для того, чтобы открыть компоненту «Учетные записи» нажмите кнопку «Пуск», выберите «Настройка» и «Панель управления», нажмите два раза кнопку «Учетные записи пользователей».

Изменение типа учетной записи и группу пользователей.

Если компьютер является частью домена сети, то в этом случае членом группы присевается все права, указанные для этой группы. Если компьютер находиться в рабочей группе или является автономным, то в этом случае права и разрешение определяются исходя из типа учетной записи пользователя.

Последовательность выполнения необходимых работ зависит от того, является ли компьютер членом сетевого домена или автономным компьютером.

IV. Перевод учетной записи из одной группы в другую

Для того, чтобы перевести учетную запись из одной группы в другую группу можно выполнить следующее:

1) Откройте окно «Управление компьютером»

2) В дереве консоли нажмите кнопку «Пользователи»

3) Выберите справа учетную запись

4) Выберите в меню «Действие» - «Свойства»

5) Введите соответствующую информацию в диалоговом окне

6) Установите или удалите флажок, указанный внизу

7) Требуйте, в следующем входе изменить пароль

V. Обеспечение безопасности учетных записей

1. Обеспечение безопасности учетной записи администратора.

Учетная запись администратора является целью разных угроз и атак. Это связано с лабораторной установкой на каждом компьютере учетной записи Administrator, по этому потенциальным атакующим известно имя учетной записи и ему остается только набрать правильный пароль. Поэтому для обеспечения безопасности учетной записи администратора требуется выполнить следующее:

· Установить сложный пароль

· Изменение имя учетной записи (введите команду user passwords2)

· Пользоваться альтернативной учетной записью из группы Administrator и стереть учетную запись администратора, установленной системой.

2. Обеспечение безопасности учетной записи гостя.

Пользователи с учетной записью гостя имеют возможность входить в ваши программы и открывать файлы в папках Shared Documents. Поэтому для того, чтобы обеспечить безопасность учетную запись гостя нужно выполнять следующее:

· Если нету запроса, то эту учетную запись можно выключить/блокировать:

«Пуск» → «Настройка» → «Панель управления» → «Учетные записи».

· Изменение имени учетной записи гостя (хотя этот способ не обеспечивает безопасность, но может усложнить задачу угрожающим).

· Не допустить с учетной записью гостья вход в сеть:

«Пуск» → «Настройка» → «Панель управления» → «Администрирование» → «Локальная политика безопасности» → «Локальные политики» → «Назначение прав пользователя» → «Отказ в доступе к компьютеру из сети»

· Пользователям с учетной записью гостя запретить просмотр журналов событий (редактирование реестра – HKML-System-Current Control Set – Services-Eventlog)

II Лабораторная часть.

Составьте таблицу результатов заданий.

1 – задание. Добавление нового пользователя (создание учетную запись).

1. С помощью «Учетные записи пользователей» создайте учетную запись с произвольным именем.

· Выберите тип учетной записи – «ограниченная запись»

· Установите пароль для этой учетной записи

2. С помощью команды net user создайте новую учетную запись с другим именем.

2 – задание. Изменение учетной записи пользователя.

1. С помощью утилиты «Учетные записи пользователей»

· Измените имя первой учетной записи на другую.

· Выберите тип учетной записи как «ограниченная запись».

2. С помощью команды net user

· Измените имя второй учетной записи подругую

3. С помощью средств «Управление компьютером»

· Поменяйте имя третей учетной записи на другую.

3 – задание. Перевод учетных записей на другие группы.

1. С помощью «Учетной записи пользователей»

· Изменённую учетную запись другую группу.

2. С помощью команды net user

· Перевести вторую изменённую учетную запись на другую группу

3. С помощью средств «Управление компьютером»

· Переведите в другую изменённую 3-ю учетную запись.

4 – задание. Управление паролем в учетных записях администратора. Добавьте учетную запись имя и пароль пользователя «чтобы пользоваться ресурсами».

5 – задание. Управление паролем учетных записей с ограниченными правами. Добавьте имя и пароль пользователя, чтобы пользоваться ресурсами.

6 – задание. Обеспечение безопасности учетной записи администратора.

7 – задание. Обеспечение безопасности учетной записи гостя.

8 – задание. Удалите все учетные записи созданные на этом занятым.

IV Результаты выполнения лабораторных занятий.

Результаты выполнения лабораторной работы приведены в следующей таблице:

|

№ |

Учетная запись |

Тип учетной записи

|

Способы создания |

Способы изменения |

Способы удаления (Стирать) |

Перевод УЗ в другую группу, укажите гр. |

Управление Паролем |

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

1 |

Лекция 1 |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

2 |

Лекция 2 |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

3 |

Лекция 3 |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

4 |

Лекция 11 |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

5 |

Лекция 22 |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

6 |

Лекция 33 |

|

|

|

|

|

|

|

|

|

|

|

|

|||

V.Контрольные вопросы

1. Что такое учетная запись пользователя.

2. Чего обеспечивает политика установки учетной записи пользователя.

3. Какие существуют меры безопасности при работе с учетными записями пользователей.

4. Перечислите способы управления учетными записями пользователей и опишите их.

5. Какие существуют учетные записи пользователей, установленных системой.

6. Для каких целей выключаем/ стираем учетные записи.

7. Для чего переводим учетные записи в другие группы.

8. Как можно обеспечить безопасность УЗ. администратора?

9. Каким образом можно обеспечить безопасность УЗ гостя.

10. Укажите последовательность управления учетными записями?

11. Материалы лекций.

VI. Рекомендуемая литература

13. Конспекты лекций.

14. Крис Вубер, Гэри Бадур Безопасность в Windows XP. Готовые решения сложных задач защиты компьютеров:Пер.с анг.-СПб:ООО «ДиаСофтЮП», 2003.-464 с.

15. Эффективная работа: Безопасность Windows /Эд Ботт, карл Зихерт.- СПб.: Питер,2003.682 с.

16. Интернет-ресурсы.

4 Лабораторная работа

Сжатие и шифрование информации с помощью средств файловой системы NTFS.

Цель работы: Освоить практические навыки политики безопасности файловой системы NTFS.

Обеспечение нужными аппаратурой и информационными ресурсами для проведения лабораторной работы:

· Компьютерный класс оснащенный отдеьными рабочими станциями;

· Локальна я сеть;

· Установленная операционная система Windows XP;

· Материалы - 1-, 2 лекций.

I. Основная теоретическая часть.

1.1 Файловая система операционной системы Windows.

Файловая система – это основная структура представления хранения, присвоения имен и упорядочивания файлов. Выбор файловой системы реализуется во время установки Win, при форматировании существующего тома диска и при установке жёсткого диска.

Операционные системы Win 2000 и Win XP поддерживают файловые системы NTFS, FAT 32.

Во время работы шифрованными папками файлами нужно учитывать следующие рекомендации и информацию:

· Можно шифровать только те папки и файлы которые находиться в томах NTFS.

· Нельзя шифровать сжатые папки и файлы. Если производит шифрование сжатых папок и файлов, тогда эти файлы и папки переходят в не сжатое состояние.

· Если шифрованные файлы переместить не NTFS – не тома, тогда файлы и папки могут заново зашифровываться.

· Если нешифрованные файлы переместить в шифрованные папки, они автоматически в новую папку. Если действовать наоборот, то эти действия не приведет автоматическому защифруется шифрованию, файлы должны точно прещифроваться.

· Файлы с системными атрибутами и файлы в корневом катальпе не шифруются.

· Шифрование файлов и папок не защищает их от стирания. Каждый пользователь имеющий права стирания файлов, могут стереть зашифрованные файлы и папки. По этому рекомендуется использовать разрешения системы NTFS в месте EFS.

· Файлы и папки в удалённым компьютере, имеющий права дистанционного шифрования можно шифровать и расшифровать. Однако, если зашифрованный файл открыть по сети, то информация которая передается через сеть не шифруется. Другие протоколы, например SSLITLS или IPESec нужно использовать для передачи информации через сеть.

Протокол Web DAV предоставляет возможность для локального шифрования файла и передачи его в шифрованном виде.

1.2. Для шифрования файла и папку:

1. Откройте проводник Win

2. Нажмите правую кнопку над файлом или папкой, который нужно шифровать и выберите из контекстного меню команду «Свойства».

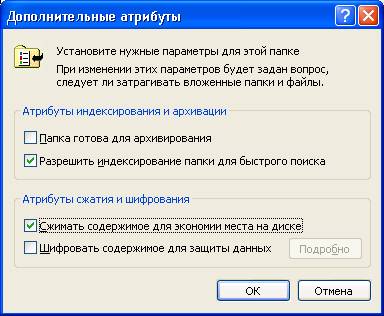

3. В разделе «Общие» нажмите кнопку «Дополнительно»

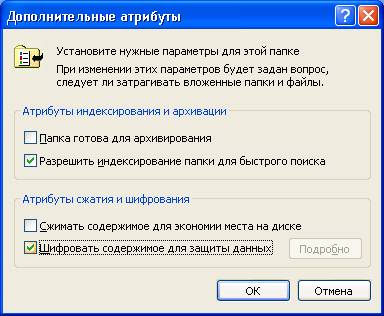

4. Установите флажок «Шифровать содержимое для защиты данных».

1.3. Сравнение сжатия NTFS и ZIP папок.

NTFS – сжатие.

· Если NTFS дисков не имеется, такой возможности не существует. Чтобы узнать в какой системе форматирован диск, нужно открыть папку «Мой компьютер», с помощью правой кнопки мышки выберите команду «Свойства». Файловая система указывается в разделе «Общие».

· С помощью средств NTFS файлы и папки можно сжать по отдельности и также NTFS диск можно сжать в целом.

· Можно сжать папку, не сжимая его содержимое.

· Файлы, сжатые и помощью средств NTFS можно обрабатывать не распаковывая.

· Для удобства файлы сжатые с помощью средств NTFS можно на экране выделить другим цветом.

· При работе с сжатыми файлами с помощью средств NTFS, можно чувствовать снижение скорости работы. При открытии сжатых файлов Win автоматически распаковывает их, а при закрытии автоматически упаковывает их (сжимает).

· Файлы, сжатые с помощью средств NTFS нельзя шифровать.

· В ОС Win XP Home Edition не существует возможность шифрования NTFS файлов.

Zip папки.

· Сжатые и Zip папки и в NTFS дисках и FAT дисках сохраняются в сжатом виде.

· Некоторые программы из сжатых дисков можно запустить не распаковывая их, кроме этого, и файлы можно из сжатых дисков открыть непосредственно.

· Сжатые папки и Zip папки можно переместить в любой диск и папку и отправить через Интернет или сеть. Они работают независимо от других сжатых файлов.

· Папки, сжатые этим способом изображаются с помощью специального значка.

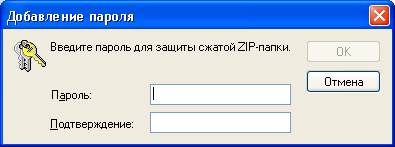

· Папки сжатые с помощью Zip можно запретить паролем.

· Сжатые таким способам папки не влияют на скорость работы компьютера.

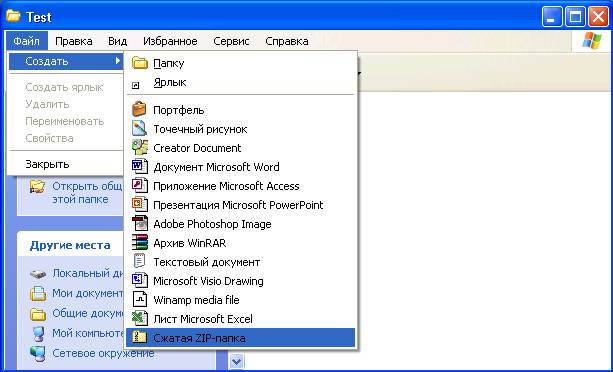

· Чтобы пользоваться этим способом сжатия создайте (Zip) папку и поместите в эту папку нужные файлы.

Чтобы установить пароль в Zip-папку, откройте папку нажмите правую кнопку мыши и нажмите пункт «добавит пароль».

1.4. Сжатие файлов и папок в диске NTFS.

1. Откройте папку «Мой компьютер»

2. Нажмите кнопкой мыши на значке папки и диска.

3. Нажмите правую кнопку мышки на значке папки или файла, которую нужно стать и выбирайте команду «Свойства»

4. В разделе «Общие» нажмите кнопку «Дополнительно»

5. Установите флажок «сжимать содержимое для экономии места и диске» и нажмите кнопку «Ок»

6. В диалоговом окне «Свойства» нажмите кнопку «ОК»

7. Выберите нужный вариант в окне «Подтверждение атрибутов»

Для этого, чтобы выделить другими цветами сжатые и зашифрованные файлы в NTFS нужно:

1. В панели управления выберите пункт «Свойства папки»

· Нажмите кнопку «Пуск» т выберите команду «Панель управления»

· Нажмите два раза значок «Свойство папки»

2. В разделе «Вид» установите флажок «отображать сжатые или зашифрованные файлы NTFS другим цветом»

II. Практическое часть.

1. Создайте в диске файловой системой NTFS папку Test.

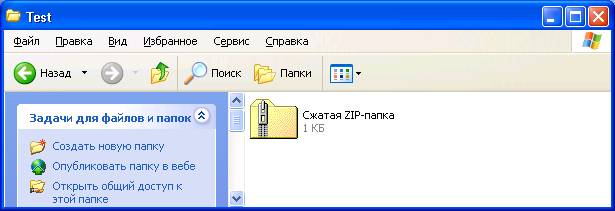

2. Внутри папки Test создайте папку Zip папку test-zip.

3. Откройте Zip папку test-zip и в нем создайте текстовой файл test.txt. откройте созданный файл и нажмите в этот файл свою фамилию, имя, отчество и сохраните.

4. Установите пароль gwerty на созданный Zip папку.

5. В папке Test создайте текстовой файл crypt.txt., откройте созданный файл и запишите туда свою Ф.И.О. и сохраните результат.

6. Для файла crypt.txt. установите опцию шифрование

7. Внутри папки Test, создайте текстовой файл, откройте созданный файл и напишите туда свою Ф.И.О. и сохраните результат.

8. Установите для файла zip.txt опцию шифрования

9. Установите, выделение цветом, шифрованных и сжатых файлов.

III. Результаты выполненных работ.

1. Сохраните созданные zip паки на сервере

|Server| student | своя папка |public| Ns | Pr4| test zip

Сохраните в проводник в виде рисунка состав папки Test

|Server| student | своя папка |public| Ns | Pr4| test zip

Контрольные вопросы

1. Какое значение имеет файловые системы NTFS, FAT и FAT32

2. Можно ли зашифровать файлы и папки имеющихся в дисковых томах FAT и FAT32?

3. При какие изменения происходят перемещении не зашифрованных файлов в шифрованные папки.

4. Каким образом отличаются сжатии NTFS и Zip папки.

5. Можно ли одновременно производить сжатие и шифровании.

V. Рекомендуемая литература.

17. Конспекты лекций.

18. Крис Вубер, Гэри Бадур Безопасность в Windows XP. Готовые решения сложных задач защиты компьютеров:Пер.с анг.-СПб:ООО «ДиаСофтЮП», 2003.-464 с.

19. Кастер Х. Основы Windows NT и NTFS / Пер. с англ. – М.: Издательский отдел «Русская Редакция» ТОО «Channel Tarding Ltd.», 1996. – 440 c., ил.

20. Интернет- ресурсы.

5 Лабораторная работа

Создание макросов в текстовом процессоре Microsoft Word

.

Цель работы: Освоить основные возможности и способы создание макросов в текстовом процессоре Microsoft Word

Обеспечение нужными аппаратурой и информационными ресурсами для проведения лабораторной работы:

· Компьютерный класс оснащенный отдеьными рабочими станциями;

· Локальна я сеть;

· Установленная операционная система Windows XP;

· Материалы - 1-, 2 лекций.

I. Основная теоретическая часть.

1.1. Создание макросов в текстовом процессоре Microsoft Word

Макросами (или макрокомандами) называют последовательность заданных пользователем команд, имеющая имя и хранящаяся в форме стандартного программного модуля на языке программирования Visual Basic for Application (VBA), название которого с английского переводится как "Visual Basic для приложений". Речь идет о приложениях (программах), входящих в состав пакета Microsoft Office, – текстовом процессоре Word, электронной таблице Excel и др. Если какая-либо задача в Microsoft Word выполняется часто, то ее выполнение можно автоматизировать с помощью макроса. В Microsoft Excel с помощью макросов можно выполнять, например, сложные расчеты, связанные с обработкой данных на нескольких рабочих листах и т.п.

Каждому макросу задается имя, а для быстрого запуска макроса можно создать кнопку макроса или присвоить ему "горячую" клавишу (клавишу, по нажатию на которую будет производиться запуск макроса). После запуска макрос будет автоматически выполнен тем приложением, в котором он запущен (Word, Excel). Соответствующая макросу идентификация (имя, кнопка, клавиша или аккорд) используется для выполнения содержащейся в нем последовательности действий.

Рассмотрим методику создания и использования макросов на примере текстового редактора Word. В этой программе макросы применяются в основном для:

1) ускорения часто выполняемых операций редактирования или форматирования;

2) объединения нескольких команд, например, для вставки таблицы с указанными размерами и границами и определенным числом строк и столбцов;

3) автоматизации обработки сложных последовательных действий в задачах.

Для создания макросов в Microsoft Word существуют два метода:

- в режиме "обучения" редактора: использование средства для разработки макроса;

- в режиме программирования: прямое программирование в редакторе VBA.

Рассмотрим первый метод.

Режим обучения

Действия пользователя между началом и концом записи макроса (все нажатия клавиш на клавиатуре и кнопок мыши, которые выполняет пользователь) Word протоколирует на языке Visual Basic for Application и сохраняет в документе или шаблоне (зависит от настроек) для дальнейшего использования. Иными словами, режим обучения - это типичный режим визуального программирования.

В режиме обучения можно строить только линейные процедуры (без циклов и ветвлений, которые можно в дальнейшем оформить в режиме программирования).

Задание 1

Есть большой список ребят. В каждой строке с первой позиции записаны имя и фамилия. Нужно переставить в строчках слова местами (первой должна идти фамилия).

|

Выполнение задания.

Для выполнения задания откройте файл Задание 1.doc.

Установить курсор в начало первой строки списка и в иерархическом меню Сервис выбрать пункт Макрос - Начать запись. В появившемся окне записать имя макрокоманды Обмен (желательно, чтобы имя макроса отражало смысл записываемых действий) и нажать кнопку для задания клавиши (или аккорда). В поле Макрос доступен для: выбираем имя файла Задание1.doc (документ). В поле Описание: выводится информация о дате создания и авторе макроса (это своего рода комментарий к макросу). Выбрать Ok.

В появившемся диалоговом окне Настройка клавиатуры в поле Новое сочетание клавиш мигает курсор. Нажмите клавишу F2 и щелкните мышью по кнопке Назначить. В поле Сохранить изменения в: выбрать файл Задание1.doc. Щелкнуть по кнопке Закрыть. Появится панель Остановить запись.

Работая в первой строке, запишите макрокоманду:

- Выделите слово: Ctrl+Shift+→

- Вырезать в буфер: Shift+Del

- Курсор в конец: End

- Вставить пробел

- Копировать из буфера Shift+Ins

- Курсор вниз к следующей строке ↓, затем в начало строки Home.

По окончании ввода макрокоманды нажать кнопку Остановить запись. Word запомнит все действия и будет в дальнейшем выполнять их автоматически по клавише F2.

После выполнения задания вновь установите курсор в первой строке, нажмите клавишу F2. Вновь по заданному алгоритму будет преобразовываться строка.

Если во время ввода команд вы случайно нажали на кнопку закрытия панели Остановить запись, вы можете продолжать ввод команд, по окончании ввода выберите в меню Сервис команду Остановить запись.

Для удаления макросов воспользуйтесь меню Сервис − Макрос − Макросы, выделите макрос и нажмите кнопку Удалить.

Советы по записи и использованию макросов

1. Перед записью макроса запланируйте заранее шаги и команды, которые он должен выполнить.

2. Имя макроса должно начинаться с буквы, в нем нельзя использовать пробелы и символы пунктуации.

3. При создании макроса, связанного с форматированием символов, для записи таких действий, как выделение текста, не следует использовать клавиши со стрелками. Текст можно выделить с помощью клавиши F8, а переместить в начало и конец строки – с помощью клавиш Home и End соответственно. Действия и параметры можно выбирать с помощью мыши, однако движения мыши не протоколируются. Например, мышь нельзя использовать для выделения, копирования, вставки и перетаскивания элементов. Для записи этих действий следует пользоваться клавиатурой.

4. Вводимый при создании макроса текст записывается в нем. Это позволяет, например, с помощью макроса получать таблицы, в первой строке которых (в так называемой "шапке таблицы") будут представлены необходимые заголовки столбцов.

5. Если во время записи макроса вы будете исправлять допущенные ошибки, то они также будут записываться. В таком случае придется переписать макрос сначала (предварительно удалив его).

6. Перед использованием макроса, записанного в другом документе, убедитесь, что он не зависит от содержимого этого документа.

Задание 2

Откройте файл Задание2.doc. Прочитайте зашифрованный текст, применив к нему макрокоманду, программа которой приводится ниже:

боРлтоднайеиан вызтюатс нарр уобовот

1. Shift+→ 7. Shift+←

2. Shift+Del 8. Shift+Del

3. → 9. ←

4. → 10. Shift+Ins

5. Shift+Ins 11. →

6. ← 12. →

Задание 3

|

Каждая строка документа содержит вопрос и ответ к нему (одно слово в конце строки). Весь текст написан черным по белому, кеглем 14 пунктов:

Требуется при помощи макрокоманды изменить формат ответов. Они должны быть написаны:

· Кеглем 10 пунктов.

· Курсивом

· Красными символами на белом фоне.

Откройте файл Задание3.doc. Создайте макрокоманду:

1. Курсор в конец строки End;

2. Выделить последнее слово Ctrl+Shift+←;

3. Установить кегль в 10 пунктов (панель инструментов Форматирование);

4. Установить курсивное начертание (панель инструментов Форматирование);

5. Установить красный цвет (панель инструментов Форматирование);

6. Курсор вниз к следующей строке ↓, в начало строки Home.

7. Конец записи.

Задание 4

|

Есть большой список слов, который необходимо преобразовать в один абзац.

Исходный текст находится в файле Задание4.doc. Обратите внимание на то, что слова разделены запятой, между словами один пробел.

Задание 5

Обратная задача. Слова собраны в один абзац. Нужно преобразовать абзац в список, удалив запятые и пробелы. Исходный текст находится в файле Задание5.doc.

Задание 6

Во что превратится отцентрированная строка текста:

если к каждому слову этой строки применить макрокоманду, состоящую из команд (до выполнения курсор стоит в начале первой строки). Запишите в тетради расположение текста, которое получится, указав вертикальной чертой последнее положение курсора.

1. Ctrl+→ 5. Ctrl+←

2. ← 6. Shift +Ins

3. Shift+← 7. Ctrl+→

4. Shift +Del 8. Enter

Задание 7

|

В каждой строке записано одно слово (без лишних пробелов). Нужно переместить первую букву в конец слова для каждой строки.

Задание 8

|

В каждой строке записано одно слово (без лишних пробелов). Нужно поменять местами первую и последнюю буквы в каждом слове.

Задания для самостоятельной работы

Создайте макрос, с помощью которого:

1) слово, внутри которого находится курсор, подчеркивается т становится оформленным курсивом;

2) абзац, внутри которого находится курсор, становится оформленным шрифтом "Arial" размером 11 пунктов;

3) весь текст документа оформляется шрифтом "Arial" размером 11 пунктов;

4) для абзаца, внутри которого находится курсор, устанавливаются следующие параметры: отступ слева – 12 пунктов; отступ справа – 2 см; отступ первой строки – 1 см; характер выравнивания – по ширине;

5) создается следующая таблица:

|

№ |

Фамилия |

Имя |

Адрес |

Телефон |

|

1 |

|

|

|

|

|

2 |

|

|

|

|

|

… |

|

|

|

|

|

24 |

|

|

|

|

Примечания к 5): ширина столбцов должна быть разной; текст в первом столбце должен быть выровнен по центру.

Режим программирования

Используя средства Visual Basic for Application, можно программировать очень сложные макрокоманды, содержащие ветвления, циклы, рекурсию.

Можно построить для Word собственный интерфейс, который будет закрывать его стандартные свойства и решать конкретную задачу пользователя. При этом можно не только задавать редактирующие действия, но и создавать целые интерфейсные панели и окна с управляющими кнопками и полями ввода.

Более того, все стандартные команды Word существуют в виде объектов, доступ к свойствам и методам которых можно получить из своей собственной программы на Visual Basic for Application. А, значит, эти команды можно менять программным путем.

Для просмотра макрокоманды, построенной вами, выберите Сервис − Макрос − Макросы. В открывшемся окне выделите созданный вами макрос и нажмите кнопку Изменить. Перед вами появится запись макрокоманды на языке Visual Basic for Application.

Макровирусы

Макрос − это процедура на языке программирования. Значит, Word передает управление кодам, входящим в ее состав. В этом месте и открывается окно любителям подложить вам неприятности.

Как уже было сказано, Word имеет в своем составе множество встроенных макросов. Они получают управление при открытии, сохранении, печати документов, при работе с другими пунктами меню.

Макровирус может переопределять стандартные действия редактора, закрывая их вовсе или маскируясь под них.

Макросы Word хранит в файлах-шаблонах (расширение .dot), а начиная с версии Word 97, и в самом документе (место хранения определяется настройками пользователя при создании макроса). Следовательно, вирус, оформленный в виде макроса, легко распространяется от пользователя к пользователю при обмене документами.

Широким каналом распространения вирусов является электронная почта.

Особую опасность представляют почтовые клиенты, которые автоматически открывают doc-файлы, а значит, автоматически запускают макровирусы.

Как уберечься от заражения?

· Не используйте почтовую программу, которая открывает письма в формате .doc автоматически.

· Не посылайте электронные письма в формате .doc.

· Не принимайте электронные письма в формате .doc (приучите к этому своих корреспондентов).

· Не открывайте незнакомый doc-файл без предварительной проверки его антивирусной программой.

Ответы:

Задание 4

- На первый символ следующего абзаца Ctrl+↓.

- Удалить символ конца абзаца Back Space.

- Вставить запятую и пробел , ПРОБЕЛ.

Задание 5

- На конец слова Ctrl+→

- Удалить запятую и пробел Delete.

- Вставить символ конца абзаца Enter.

Задание 7

- Выделить символ Shift+→

- Вырезать Shift+Del

- На конец строки End

- Вставить Shift+Ins

- На следующую строку ↓

- На начало строки Home.

Задание 8

1. Выделить символ справа Shift+→ 7. Вырезать Shift+Del

2. Вырезать Shift+Del 8. На начало строки Home

3. На конец строки End 9. Вставить Shift+Ins

4. Вставить Shift+Ins 10. Влево на один символ →

5. Влево на один символ ← 11. На следующую строку ↓

6. Выделить символ слева Shift+←

Контрольные вопросы

- Что такое макросы или макрокоманды?

- Основная функция макросов

- Для чего Макросы применяются в текстовом редакторе Word.

- Какие методы используется для создания макросов.

- На что нужно обратить внимания при записи и использования макросов.

- Объясните режим программирования при создании макросов.

- Что из себя представляет макровирусы.

- Как можно уберечься от заражения.

Рекомендуемая литература

1. Конспекты лекций.

2. Азы информатики. А.А. Дуванов. Книга 3. Пишем на компьютере. Приложение к газете "Первое сентября" "Информатика", 2002, №46.

3. Макросы. Приложение к газете "Первое сентября" "Информатика", 1-15 января 2005 г., №1 (482).

4. Н.Д. Угринович. Информатика и информационные технологии. М., Лаборатория базовых знаний, 2002.

5. Интернет-ресурсы.

6 Лабораторная работа

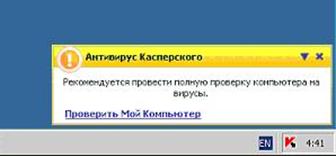

Установка и предварительная настройка Антивируса Касперского

Цель работы: Освоить процесс установки и первичной настройки Антивируса Касперского6.0 на локальный компьютер.

Обеспечение нужными аппаратурой и информационными ресурсами для проведения лабораторной работы:

· Компьютерный класс оснащенный отдеьными рабочими станциями;

· Установочный ресурс Антивируса;

· Установленная операционная система Windows XP;

· Материалы - 1-, 2 лекций.

I. Основная теоретическая часть.

1.1. Установка и предварительная настройка Антивируса Касперского

Основа антивирусной защиты компьютера - это использование надежной антивирусной программы. Антивирусные программы бывают разные - от простейших приложений для мобильных телефонов до корпоративных продуктов, обеспечивающие безопасность больших гетерогенных сетей. К каждому виду антивирусов, кроме общих надежности и незаметности для пользователя, предъявляются свои требования: в одном случае на первое место выдвигается необходимость работать с очень ограниченными системными ресурсами (мобильный телефон), в другом - оперировать с огромными базами данных, разрешать удаленное централизованное управление и предоставлять подробную статистику о вирусной ситуации в большой сети.

Эта работа посвящена изучению антивирусной защиты персонального компьютера. Для такого антивируса важным параметром является наряду с надежностью удобный и понятный любому пользователю интерфейс, простота установки и настройки программы. Этими свойствами в полной мере обладает Антивирус Касперского (персональная версия), на основе которого и предлагается изучить работу с персональным антивирусом.

В первом задании этой работы необходимо будет изучить системные требования антивируса и сравнить их с параметрами компьютера, на который он будет устанавливаться. Это обязательная процедура перед установкой любой программы и антивируса в том числе. Второе задание полностью посвящено процедуре инсталляции Антивируса Касперского, которая включает в себя непосредственно установку и следующую за ней первоначальную настройку продукта.

Подготовка

Перед началом лабораторной работы убедитесь, что Ваш компьютер:

- Включен

- На нем загружена операционная система Microsoft Windows XP или Microsoft Windows 2000 Professional

- Выполнен вход в систему под учетной записью, обладающей правами администратора

Задание 1. Системные требования

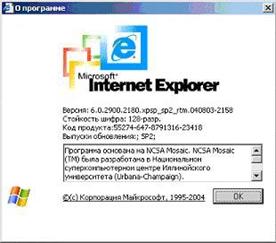

При создании любого приложения программисты дают гарантию, что их продукт будет работать на технике с определенными характеристиками: например, для работы браузера Internet Explorer необходимо наличие на компьютере установленной операционной системы семейства Microsoft Windows, на Linux и любой другой *nix-операционной системе он работать не будет. Это требования к программному обеспечению. Бывают также требования к аппаратному обеспечению - в этом случае постулируется необходимость наличия на компьютере некоторого минимального объема оперативной памяти (если ее меньше, то программа будет очень медленно работать или же не запустится вовсе), свободного пространства на диске (для размещения всех необходимых в работе приложения файлов), тактовой частоты процессора, от которой зависит производительность компьютера и другое.

В этом задании нужно сравнить системные требования Антивируса Касперского 6.0 с конфигурацией Вашего компьютера и убедиться, что установка этого приложения возможна.

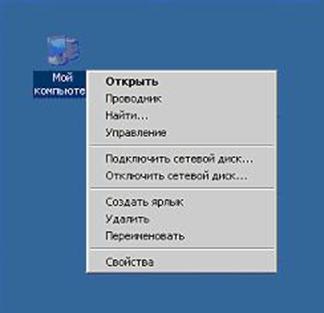

Узнайте

версию операционной системы, в которой Вы работаете. Для этого найдите

иконку Мой компьютер, выведите ее контекстное меню (щелкнув на ней

правой кнопкой мыши) и выберите пункт Свойства

Узнайте

версию операционной системы, в которой Вы работаете. Для этого найдите

иконку Мой компьютер, выведите ее контекстное меню (щелкнув на ней

правой кнопкой мыши) и выберите пункт Свойства

- Открывшееся окно Свойства системы содержит основные сведения о компьютере и установленной на нем операционной системе. На первой закладке, Общие, представлена сводная информация, в том числе название и версия операционной системы. На картинке это Microsoft Windows XP Professional с установленным Service Pack 2.

Теперь необходимо найти системные требования, предъявляемые Антивирусом Касперского при работе на компьютере под управлением Вашей операционной системы

- Откройте файл с документацией к Антивирусу Касперского 6.0, kav6.0ru.pdf.

- Перейдите к разделу 2.3. Аппаратные и программные требования к системе и найдите в списке операционных систем Вашу, например, "Microsoft Windows XP Home Edition или XP Professional (Service Pack 1 или выше)". Непосредственно после указания операционной системы будет идти перечень системных требований, предъявляемых к компьютеру с Вашей операционной системой. Соберите воедино все требования, предъявляемые к Вашей системе и заполните столбец "Требования Антивируса Касперского" следующей таблицы:

|

Параметр |

Требования Антивируса Касперского |

Параметры системы |

|

Процессор |

|

|

|

Оперативная память |

|

|

|

Свободное место на диске |

|

|

|

Браузер |

|

|

- Далее необходимо убедиться, что конфигурация системы позволяет установить Антивирус Касперского. Для этого вернитесь к окну Свойства системы (см. пункты 1 и 2 этого задания). В разделе Компьютер можно получить информацию и о процессоре, и об объеме оперативной памяти.

Внесите полученные данные в третий столбец "Параметры системы" таблицы пункта 5

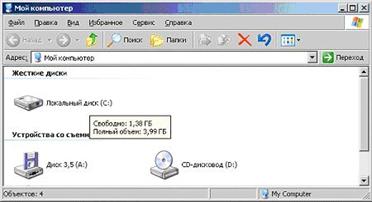

- Проверьте наличие свободного места на диске. Для этого откройте папку Мой компьютер и задержите на пару секунд курсор мыши над иконкой системного диска. В появившемся сообщении будет указан объем свободного пространства на нем и общий объем диска.

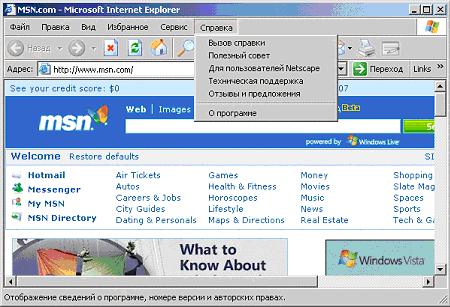

- Узнайте версию установленного на Вашем компьютере браузера. Запустите браузер, откройте меню Справка и выберите пункт О программе

В открывшемся окне найдите версию Internet Explorer. Внесите это значение в таблицу из пункта 5 (графа "Браузер") и закройте приложение

Проанализируйте заполненную таблицу и сделайте выводы о возможности установки Антивируса Касперского 6.0 на Ваш компьютер

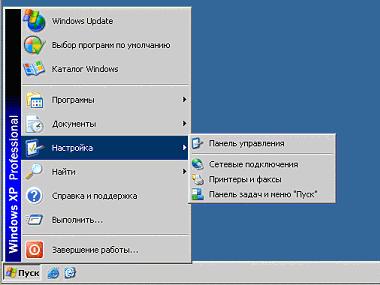

Далее необходимо ознакомиться со списком установленных на компьютер программ и убедиться, что среди них нет других антивирусов2). Для этого вызовите Панель управления (Пуск / Настройка / Панель управления)

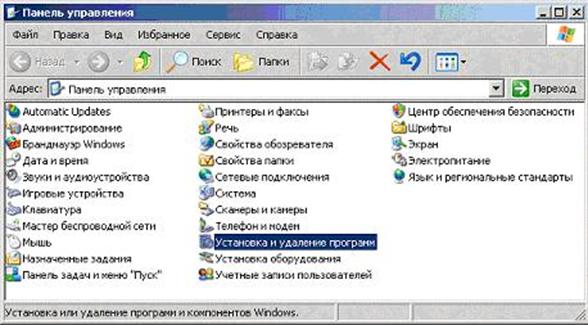

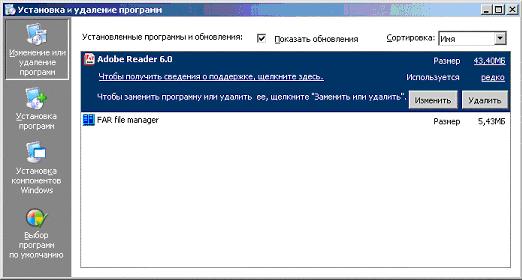

В Панели управления найдите элемент Установка и удаление программ и откройте его

Ознакомьтесь со списком установленных на компьютере программ и убедитесь, что среди них нет других антивирусов

Обратите внимание на системную дату, установленную на Вашем компьютере. Для этого задержите на паку секунд курсор мышки над системным временем в правом нижнем углу экрана. Системная дата должна соответствовать реальной дате, это будет необходимо для корректной активации продукта

На этом подготовительный этап окончен и можно переходить непосредственно к установке.

Задание 2. Установка

Большинство современных приложений перед запуском необходимо установить. Стандартная процедура установки включает в себя копирование необходимых в работе программы файлов на диск (в нужное место) и регистрацию в реестре операционной системы. Иногда для завершения установки требуется перезагрузка компьютера.

Для успешной установки Антивируса Касперского требуется дистрибутив и лицензионный ключ (файл с расширением .key, содержащий данные, удостоверяющие легальность приобретенного продукта

В этом задании необходимо произвести установку Антивируса Касперского 6.0. Для этого нужно запустить Мастер установки и проследовать за всеми его указаниями. По окончании установки запустится Мастер настройки. Он позволяет в режиме диалога с пользователем произвести настройку основных параметров работы антивируса. В большинстве случаев после этой процедуры дополнительная настройка по окончании инсталляции не требуется.

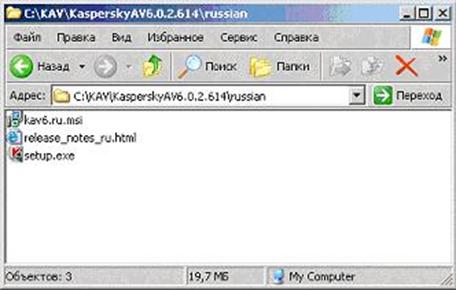

Откройте

папку с дистрибутивом Антивируса Касперского. Ее расположение можно

узнать у преподавателя3)

Откройте

папку с дистрибутивом Антивируса Касперского. Ее расположение можно

узнать у преподавателя3)

- Найдите файл setup.exe и запустите его4)

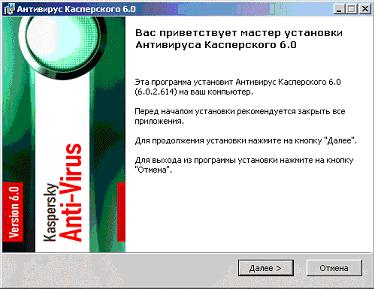

Если система удовлетворяет всем необходимым Антивирусу Касперского требованиям, запустится Мастер установки. В первом окне он поприветствует Вас и сообщит, что собирается сделать. Внимательно прочтите предложенный текст, выполните указание закрыть все сторонние открытые приложения (если таковые имеются) и нажмите кнопку Далее для перехода к следующему окну Мастера

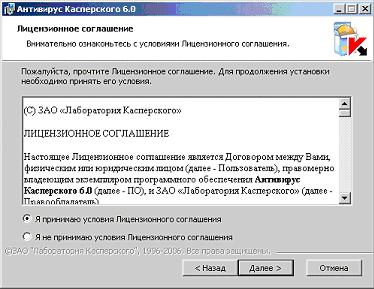

На втором шаге Мастера необходимо ознакомиться с Лицензионным соглашением между Вами и Лабораторией Касперского, производителем Антивируса Касперского. Установку можно продолжить только согласившись со всеми положениями, для этого нужно отметить пункт Я принимаю условия Лицензионного соглашения и нажать ставшую активной кнопку Далее

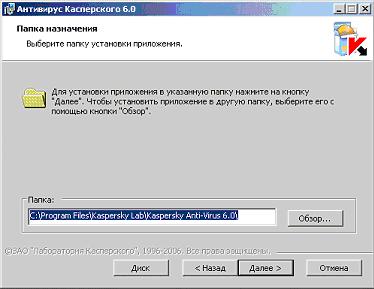

На следующем шаге нужно определить директорию, куда будут скопированы основные системные файлы антивируса. По умолчанию предлагается использовать C:\Program Files\Kaspersky Lab\Kaspersky Anti-Virus 6.0\. Если она по каким-то причинам не подходит, с помощью кнопки Обзор всегда можно выбрать другую. Для продолжения установки и перехода к следующему окну тут и в дальнейшем используйте кнопку Далее

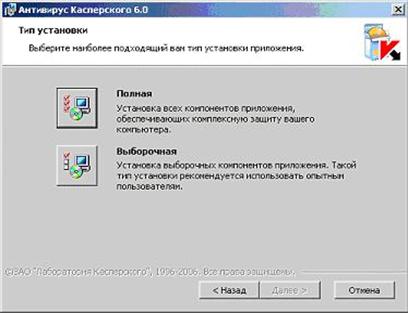

Далее нужно выбрать тип установки: полную или выборочную. Полная означает установку всех компонентов Антивируса Касперского, а выборочная позволяет некоторые из них отключить. Выберите Выборочную, нажав на квадратную кнопку слева от описания этого типа установки

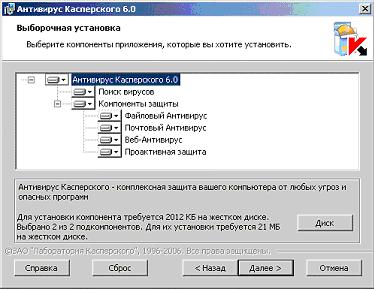

Как и было обещано, в следующем окне можно указать какие

компоненты Антивируса Касперского необходимо установить, а какие

пропустить. На рисунке изображен вид этого окна по умолчанию, соответствующий

полной установке. Будет ли установлен тот или иной компонент символизирует

иконка слева от него: ![]() - устанавливать,

- устанавливать, ![]() - нет5).

- нет5).

Тут же можно получить краткое описание каждого компонента - для этого необходимо выделить (щелкнуть правой кнопкой мыши) интересующий компонент и внизу окна появится нужная информация.

Оставьте установку всех компонентов и продолжите инсталляцию, нажав Далее

Далее Мастер проверяет наличие на компьютере других антивирусных программ, полный список которых можно найти в файле release_notes.txt в разделе "Установка". Если такие найдутся, то пользователю будет выведено соответствующее уведомление с предложением их удалить. На следующем этапе нужно подтвердить намерение установить программу, нажав Установить. После этого начнется непосредственное копирование файлов и регистрация программы в реестре, и вернуться к предыдущим окнам Мастера установки будет невозможно.

Расположенный в центре окна флаг Включить защиту модулей до начала установки рекомендуется оставить включенным. Но в дальнейшем, при повторной инсталляции этой же версии Антивируса Касперского его следует очищать. Он отвечает за сохранность сделанных во время установки настроек, они могут потребоваться в дальнейшем для восстановления Антивируса Касперского в случае повреждения его программных модулей

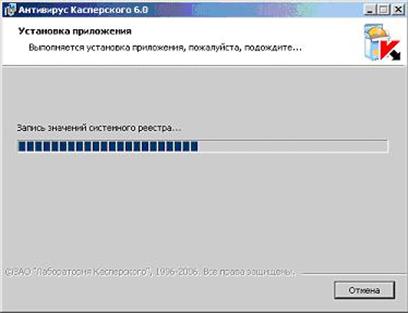

Нажмите кнопку Установить и проследите за действиями Мастера. Они описываются непосредственно над индикатором процесса установки

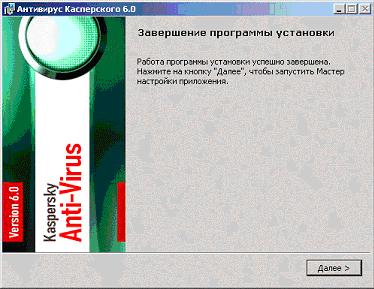

По окончании инсталляции Мастер установки выводит информационное окно. Вам необходимо ознакомится с расположенным в нем текстом и запустить Мастер настройки приложения. Для этого нажмите Далее

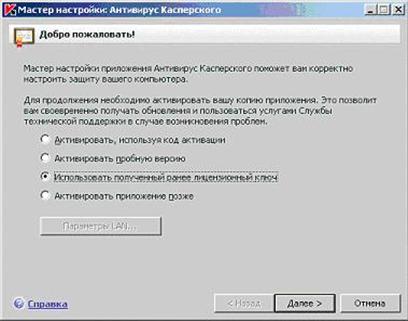

На первом этапе настройки нужно активировать приложение. Это можно сделать одним из четырех предложенных вариантов:

- Используя код активации, коммерческий или пробный. Такой код может быть выдан при покупке через Интернет, в этом случае активация происходит также через Интернет

- Активировать используя полученный ранее ключевой файл - именно этот способ будет использован в этой лабораторной работе

- Активировать позже - если ключевого файла нет, то можно установить антивирус в пробном режиме, но в этом случае не будет доступно обновление антивирусных и следовательно, надежную защиту получить не получится

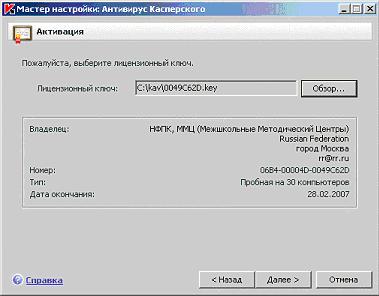

Выберите вариант Использовать полученный ранее лицензионный ключ и нажмите Далее

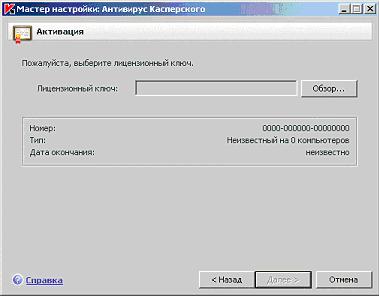

В следующем окне нужно указать путь к лицензионному файлу. Для этого нажмите кнопку Обзор

Перейдите к указанной преподавателем папке с ключевым файлом, выделите его и нажмите Открыть

После открытия выбранного файла, в окне Мастера появится информация о нем. Ознакомьтесь с ней и нажмите Далее

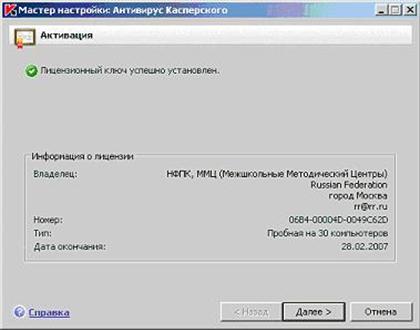

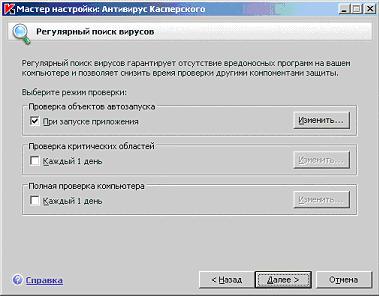

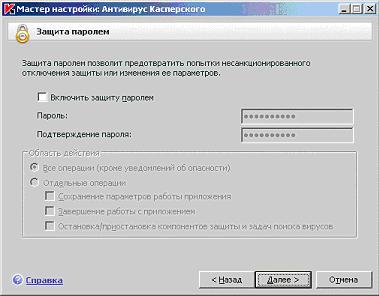

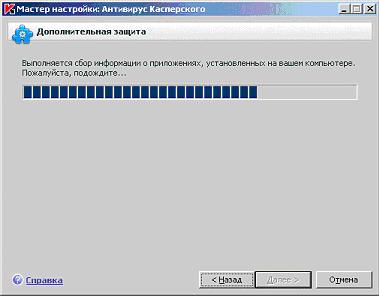

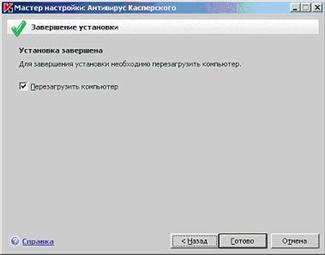

На этапе перехода к следующему окну проводится проверка открытого лицензионного ключа. Если он действителен, то происходит его активация. Для продолжения настройки нажмите Далее