:

:

Рис. 3.8 Коллизия в сети

Наибольшее распространение при проектировании и

построении ЛВС получили два метода доступа, зто:

Ø

Множественный доступ с контролем несущей и обнаружением коллизии

(CSMA/CD - Carrier-Sense Multiple Access and Collision Defection).

Ø

Доступ с передачей маркера.

Алгоритм работы рабочей станции, а точнее ее

сетевого адаптера при использовании первого метода доступа заключается в

следующем:

1.

Рабочая станция прослушивает канал, стремясь обнаружить чью-либо передачу данных.

2.

Если слышит чью-либо передачу, ожидает ее окончания.

3.

Если канал свободен, начинает передачу пакета.

4.

При обнаружении коллизии во время передачи прекращает передачу.

5.

Через случайный промежуток времени все повторяется (т.е. осуществляется переход

к п. 1).

Вдумайтесь в название этого доступа. Компьютеры

«прослушивают» канал, отсюда – контроль несущей. Чаще всего сразу несколько РС

сети хотят передать данные, отсюда – множественный доступ. При передаче

прослушивается канал с целью выявления коллизии – обнаружение коллизий.

CSMA/CD – состязательный метод, при котором РС

конкурируют за право передачи данных по каналу. Он кажется достаточно

громоздким, но современные CSMA/CD настолько быстры, что пользователи даже не

замечают, что применяется состязательный метод.

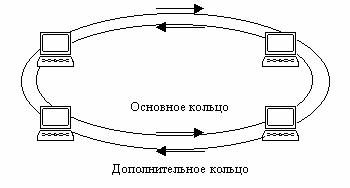

Суть маркерного доступа заключается в том, что пакет

особого типа (маркер) перемещается по замкнутому кругу, минуя по очереди все

РС, до тех пор, пока его не получит тот, который хочет передать данные (рис.

3.9). Алгоритм взаимодействия рабочих станций ЛВС при использовании маркерного

метода заключается в следующем:

1.

Передающая рабочая станция изменяет состояние маркера на занятое и добавляет к

нему пакет данных.

2.

Занятый маркер с пакетом данных проходят через все РС сети, пока не достигнет

адресата.

3.

После этого, принимающая РС посылает передающей сообщение, где подтверждается

факт приема.

4.

После получения подтверждения, передающая РС создает новый свободный маркер и

возвращает его в сеть (рис. 3.10).

:

:

:

:

:

:

:

:

Рис. 3.9. Маркерный доступ (занятый маркер)

:

:

:

:

:

:

:

:

Рис. 3.10. Маркерный доступ (свободный маркер)

На первый взгляд кажется, что передача маркера

занимает много времени, однако на самом деле он перемещается с очень большой

скоростью. В кольце диаметром 200 м маркер может циркулировать с частотой 10000

оборотов в секунду.

Рассмотренный выше методы доступа широко

используются в современных сетевых технологиях. Они реализуются на аппаратном

уровне в платах сетевых адаптеров того или иного сетевого стандарта. Первый из

рассмотренных метод используется в сетевой технологии Ethernet,

второй – в Token Ring и ArcNet.

Контрольные вопросы:

1.

Понятие топологии сети и базовые топологии. Комбинированные

топологии

2.

Методы доступа.

3. Сравнительные

характеристики топологий.

Лекция 7-8. 4. Физическая среда передачи данных

4.1. Основные типы кабельных и беспроводных сред

передачи данных

На

сегодня большая часть компьютерных сетей используют для соединения провода и кабели.

Они выступают в качестве среды передачи сигналов между

компьютерами. Наиболее распространены: коаксиальный кабель, витая пара, оптоволоконный

кабель.

Однако

постепенно в нашу жизнь входит беспроводная среда передачи данных. Термин

«беспроводная среда» может ввести в заблуждение, т. к. предполагает полное

отсутствие проводов. В действительности это не так. Обычно беспроводные

компоненты взаимодействуют с сетью, где основная среда передачи данных -

кабель. В ЛВС они оказываются наиболее полезными:

Ø в помещениях, заполненных людьми (приемная и т. п.);

Ø для людей, которые не работают на одном месте (врач,

брокер и т. п.);

Ø в изолированных помещениях и зданиях (склад, гараж и

т. п.);

Ø в строениях (памятниках архитектуры или истории), где

прокладка дополнительных кабельных трасс недопустима.

Для беспроводной передачи

данных используют: инфракрасное и лазерное излучение, радиопередачу и

телефонию. Эти способы передачи данных в компьютерных сетях, как локальных, так

и глобальных, привлекательны тем, что:

Ø гарантируют определенный уровень мобильности;

Ø позволяют снять ограничение на длину сети, а

использование радиоволн и спутниковой связи делают доступ к сети фактически

неограниченным.

4.1.1. Коаксиальный кабель

До

недавнего времени самой распространенной средой передачи данных был

коаксиальный кабель: относительно недорогой, легкий и гибкий, безопасный и

простой в установке. На рис. 4.1 приведена конструкция коаксиального кабеля.

Рис. 4.1. Конструкция коаксиального кабеля

Электрические

сигналы, кодирующие данные, передаются по жиле. Она изоляцией отделяется от

металлической оплетки, которая играет роль заземления и защищает передаваемые

по жиле сигналы от:

Ø внешних электромагнитных шумов (атмосферных, промышленных);

Ø перекрестных помех – электрических наводок, вызванных

сигналами в соседних проводах.

Используют

толстый и тонкий коаксиальный кабель. Их характеристики представлены в таблице

4.1.

Таблица 4.1

Характеристики

коаксиального кабеля.

|

Тип

|

Диаметр

|

Эффективная длина сегмента

|

Скорость передачи

|

Обозначение

по стандарту

IEEE 802.3

|

|

толстый

|

1 см

|

500 м

|

10 Мбит/с

|

10 base 5

|

|

тонкий

|

0,5 см

|

185 м

|

10 Мбит/с

|

10 base 2

|

В

обозначении кабелей по стандарту IEEE 802.3 первые две цифры – скорость передачи в Мбит/с, base

обозначает, что кабель используется в сетях с узкополосной передачей (baseband network), последняя цифра – эффективная длина сегмента в

сотнях метров, при которой уровень затухания сигнала остается в допустимых

пределах. Тонкий подключается к сетевым платам непосредственно через Т-коннектор

(рис. 4.2), толстый – через специальное устройство - трансивер (рис.

4.3).

|

Рис. 4.2. Подключение

тонкого коаксиального кабеля

|

Рис. 4.3. Подключение

толстого коаксиального кабеля

|

Различают

обычные и пленумные коаксиальные кабели. Последние обладают

повышенными механическими и противопожарными характеристиками и допускают

прокладку под полом, между фальшпотолком и перекрытием. При выборе для ЛВС

данного типа кабеля следует принимать во внимание, что:

1)

это среда для передачи речи, видео

и двоичных данных;

2)

позволяет передавать данные на

большие расстояния;

3)

это хорошо знакомая технология,

предлагающая достаточный уровень защиты данных.

4.1.2. Витая пара

Если

для передачи электрических сигналов воспользоваться обычной парой параллельных

проводов для передачи знакопеременного списка большой частоты, то возникающие

вокруг одного из них магнитные потоки будут вызывать помехи в другом (рис.

4.4). Для исключения этого явления провода перекручивают между собой (рис.

4.5).

|

Рис. 4.4. Пара

параллельных проводов

|

Рис. 4.5. Витая пара

|

Самая простая витая пара

(twisted pair) – это два перевитых друг вокруг друга изолированных

провода. Существует два вида такого кабеля:

Ø неэкранированная витая пара (UTP);

Ø экранированная витая пара (STP).

Часто несколько витых пар

помещают в одну защитную оболочку (типа

телефонного кабеля).

Наиболее распространена в ЛВС неэкранированная витая пара стандарта 10 baseT с

эффективной длиной сегмента – 100 м. Определено 5 категорий на основе UTP

(таблица 4.2).

Таблица 4.2

Категории

кабальных соединений на неэкранированной витой паре

|

Категория

|

Скорость передачи

(Мбит/с)

|

Количество пар

|

|

1

|

Телефонный кабель только

для передачи речи

|

1 пара

|

|

2

|

До 4

|

4 пары

|

|

3

|

До 10

|

4пары с 9-ю витками на 1 м

|

|

4

|

До 16

|

4 пары

|

|

5

|

До 100

|

4 медных пары

|

Одной

из проблем всех этих кабелей являются перекрестные помехи, т.е. наводки со

стороны соседних линий, что может приводить к искажению передаваемых данных.

Для уменьшения их влияния используют экран. В кабелях на основе экранированных

витых пар каждая пара обматывается фольгой, а сам кабель заключается в медную

оплетку, что позволяет передавать данные с более высокой скоростью и на большие

расстояния.

4.1.3. Компоненты кабельной системы

При

построении развитой кабельной системы ЛВС и для упрощения работы с ней

используются следующие компоненты:

·

Концентраторы. Для подключения витой пары к компьютеру используется

телефонный коннектор RJ-45, который отличается от используемых в современных

телефонах и факсах RJ-11 тем, что имеет 8 контактов вместо 4.

·

Распределительные стойки и

полки, которые позволяют

организовать множество соединений и занимают мало места.

·

Коммутационные панели. Существуют разные панели расширения. Они

поддерживают до 96 портов и скорость передачи до 100 Мбит/с.

·

Соединители. Одинарные или двойные витки RJ-45 для

подключения к панели расширения или настенным розеткам. Обеспечивают скорость

до 100 Мбит/с.

·

Настенные розетки к которым можно подключить два или более соединителя.

Достоинством использования

компонентов кабельной системы ЛВС является то, что на их основе можно

компоновать сети различной топологии. Один из вариантов использования

компонентов кабельной системы ЛВС может иметь вид, аналогичный приведенному на

рис. 4.6.

:

:

:

:

:

Рис. 4.6. Использование компонентов кабельной системы ЛВС

При разработке топологии и

построении конкретных ЛВС рекомендуется использовать витую пару в тех случаях,

если:

Ø есть ограничения на материальные затраты при организации

ЛВС;

Ø нужна достаточно простая установка, при которой

подключение компьютеров – несложная операция.

Следует воздержаться от

использования витой пары, если Вы хотите быть абсолютно уверенными в

целостности данных, передаваемых на большие расстояния с высокой скоростью. В

этих случаях более надежным является применение оптоволоконного кабеля.

4.1.4. Оптоволоконный кабель

В

оптоволоконном кабеле цифровые данные распространяются по оптическим волокнам в

виде модулированных световых импульсов, а не электрических сигналов.

Следовательно, его нельзя вскрыть и перехватить данные.

Передача

по оптоволоконному кабелю не подвержена электрическим помехам и ведется на

чрезвычайно высокой скорости (до 100 Мбит/с, а теоретически возможно до 200

Мбит/с).

Основа

кабеля – оптическое волокно – тонкий стеклянный цилиндр (жила), покрытая слоем

стекла, называемого оболочкой и имеющей отличный от жилы коэффициент

преломления (рис. 4.7).

|

Рис. 4.7. Структура

оптоволокна

|

Рис. 4.8. Оптоволоконный кабель

|

Каждое

стеклянное оптоволокно передает сигналы только в одном направлении, поэтому

кабель состоит из двух волокон с отдельными коннекторами (рис. 4.8). Жесткость

обеспечивает покрытие из пластика, а прочность – волокна кевлара.

Оптоволоконный кабель рекомендуется использовать:

-

при передаче данных на большие

расстояния с высокой скоростью по надежной среде передачи.

Не рекомендуется

использовать:

-

при ограниченности денежных

средств;

-

при отсутствии навыков установки и

корректного подключения оптоволоконных сетевых устройств.

4.2. Узкополосная и широкополосная передачи сигналов

В

современных компьютерных сетях для передачи кодированных сигналов по сетевому

кабелю наибольшее применение находят две наиболее распространенные технологии:

Ø узкополосная передача сигналов;

Ø широкополосная передача сигналов.

Узкополосные (baseband) системы

передают данные в виде цифрового сигнала одной частоты (рис. 4.9).

Рис.

4.9. Узкополосная передача.

Сигналы

представляют собой дискретные электрические или световые импульсы. При таком

способе вся емкость коммуникационного канала

используется для передачи

одного сигнала или, другими словами, цифровой сигнал использует всю полосу

пропускания кабеля. Полоса пропускания – это разница между max и

min частотой, которая может быть передана по кабелю.

Каждое устройство в таких сетях посылает данные в обоих направлениях, а

некоторые могут одновременно их передавать и принимать.

Широкополосные (broadband) системы

передают данные в виде аналогового сигнала, который использует некоторый

интервал частот (рис. 4.10). Сигналы представляют собой непрерывные (а не

дискретные) электронные или оптические волны. При таком способе сигналы

передаются по физической среде в одном направлении.

Если

обеспечить необходимую полосу пропускания, то по одному сетевому кабелю

одновременно можно передавать несколько сигналов (например, кабельного

телевидения, телефона и передача данных).

Рис. 4.10. Широкополосная передача

Каждой

передающей системе выделяется часть полосы пропускания. Все устройства (в. т.

ч. и компьютеры) настраиваются так, чтобы работать с выделенной им частью

полосы пропускания.

В

широкополосной системе сигнал передается только в одном направлении. Для

возможности приема и передачи каждым из устройств необходимо обеспечить два

пути прохождения сигнала. Для этого можно:

Ø использовать два кабеля;

Ø разбить полосу пропускания кабеля на два канала,

которые работают с разными частотами: один канал на передачу, другой – на прием.

4.3. Кодирование сигналов

Данные,

хранимые в РС и передаваемые между ними в ЛВС, представляются в цифровом виде

(рис. 4.11). Каждое информационное сообщение (пакет) – это строка битов,

содержащая закодированную информацию.

Информационное сообщение (пакет) 01110010

|

|

:

:

:

:

Рис. 4.11. Процесс передачи информации.

Так

как кабель содержит всего две проводящие жилы, то в каждый момент времени по

нему можно передать только один бит информации (последовательная передача

данных).

1. При широкополосной передаче

цифровые данные РС перед передачей по сетевому кабелю преобразуются в

аналоговый несущий сигнал синусоидальной формы:

u = U*sin(ωt+φ)

Это преобразование

называется модуляцией. В зависимости от того, какой из параметров

данного сигнала изменяется различают три типа модуляции: амплитудную, частотную

и фазовую. Рассмотрим два из них.

При

амплитудной модуляции (АМ) используется несущий сигнал постоянной

частоты (ω0). Для передачи бита со значением «1» передается

волна несущей частоты. Отсутствие сигнала означает передачу бита «0», т. е.:

|

u = Um*sin(ω0t+φ0), u = Um*sin(ω0t+φ0),

|

где

1 при бите «1»

0 при бите «0»

|

При

частотной модуляции (ЧМ) используется сигнал несущей с двумя частотами.

В этом случае бит «1» представляется сигналом несущей частоты ω1,

а бит «0» – частоты ω2, т. е.:

|

u = U0*sin(ωmt+φ0), u = U0*sin(ωmt+φ0),

|

где

ω1 при бите «1»

ω2 при бите «0»

|

Обратный

процесс - процесс преобразования аналогового сигнала в цифровые данные на РС,

которая принимает переданный ей модулированный сигнал называется демодуляцией.

2. При узкополосной передаче

используется двуполярный дискретный сигнал. При этом кодирование в сетевом

адаптере передающей РС цифровых данных в цифровой сигнал выполняется напрямую.

Наиболее

простым и часто используемым является кодирование методом без возврата к

нулю (NRZ – Non Return to Zero), в котором бит

«1» представляется

положительным напряжением (H – высокий уровень), а

бит «0» – отрицательным

напряжением (L – низкий уровень). Т. е. сигнал всегда выше или ниже

нулевого напряжения, откуда и название метода. Иллюстрация изложенных методов

кодирования сигналов приведена на рис. 4.12.

Рис. 4.12. Варианты кодирования сигналов.

Рис. 4.12. Варианты кодирования сигналов.

Как

при передаче аналоговых, так и цифровых сигналов, если следующие друг за другом

биты ровны (оба «0» или оба «1»), то трудно сказать, когда кончается один и

начинается другой. Для решения этой задачи приемник и передатчик надо

синхронизировать, т. е. одинаково отсчитывать интервалы времени.

Это

можно выполнить либо введя дополнительную линию для передачи синхроимпульсов

(что не всегда возможно, да и накладно) , либо использовать специальные методы

передачи данных: асинхронный или автоподстройки.

4.4. Асинхронная передача и автоподстройка

При

низких скоростях передачи сигналов используется метод асинхронной передачи, при

больших скоростях эффективнее использовать метод автоподстройки. Как

передатчик, так и приемник снабжены генераторами тактовых импульсов,

работающими на одной частоте. Однако невозможно, чтобы они работали абсолютно

синхронно, поэтому их необходимо периодически подстраивать. Аналогично

обыкновенным часам, которые необходимо периодически корректировать.

При

асинхронной передаче генераторы синхронизируются в начале

передачи каждого пакета (или байта) данных и предполагается, что за это время

не будет рассогласования генераторов, которые бы вызвали ошибки в передаче. При

этом считается, что все пакеты одной длины (например, байт).

Синхронизация тактового генератора приемника достигается тем, что:

Ø перед каждым пакетом (байтом) посылается дополнительный

«старт-бит», который всегда равен «0»;

Ø в конце пакета посылается еще один дополнительный

«стоп-бит», который всегда равен «1».

Если

данные не передаются, линия связи находится в состоянии «1» (состояние

незанятости). Начало передачи вызывает переход от «1» к «0», что означает

начало «старт-бита». Этот переход используется для синхронизации генератора

приемника. Поясним этот процесс временной диаграммой (рис. 4.13):

Рис. 4.13. Асинхронная передача

При

передаче с автоподстройкой используется метод Манчестерского

кодирования, при котором:

Ø

тактовый генератор приемника

синхронизируется при передаче каждого бита;

Ø

и следовательно, можно посылать пакеты

любой длины.

Синхронизация сигнала

данных достигается обеспечением перехода от «H»-уровня к «L»-уровню

или наоборот, в середине каждого бита данных (рис. 4.14). Эти переходы служат

для синхронизации тактового генератора приемника. Биты данных кодируются: «0» –

при переходе «L» à «H» и

«1» – при переходе «H» à «L»

0 1 0 0

1 1

0 1 0 0

1 1

Рис. 4.14. Передача с автоподстройкой

Если

информация не передается, в линии данных нет никаких переходов и тактовые

генераторы передатчика и приемника рассогласованы.

При

этом виде кодирования переходы происходят не только в середине каждого бита

данных, но и между битами, когда два последовательных бита имеют одно и то же

значение.

После

простоя линии необходима предварительная синхронизация генератора, которая

достигается посылкой фиксированной последовательности битов (преамбула и

биты готовности).

Например,

можно использовать преамбулу из восьми битов: 11111110, где первые 7 битов

используются для начальной синхронизации, а последний – для сообщения

приемнику, что преамбула окончилась, т. е. далее пойдут биты данных.

4.5. Плата сетевого адаптера (СА)

Плата

сетевого адаптера выступает в качестве физического интерфейса или соединения

между компьютером и сетевым кабелем. Платы вставляются в слоты расширения

системной шины всех сетевых компьютеров и серверов. Назначение платы сетевого

адаптера:

Ø подготовка данных, поступающих от компьютера, к

передаче по сетевому кабелю;

Ø передача (или прием) данных другому компьютеру;

Ø управление потоком данных между компьютером и

кабельной системой.

1. Подготовка данных. Плата

сетевого адаптера принимает циркулирующие по системной шине параллельные

данные, организует их для последовательной (побитовой) передачи.

Этот

процесс завершается переводом цифровых данных компьютера в электрические или

оптические сигналы, которые и передаются по сетевым кабелям. Отвечает за это

преобразование трансивер.

2. Сетевой адрес. Помимо

преобразования данных плата СА должна указать свой адрес, чтобы ее можно было

отличить от других плат. За каждым производителем СА закреплен стандартом IEEE

некоторый интервал адресов. Производители «прошивают» эти адреса в микросхеме

плат. Благодаря этому, каждый СА и, следовательно, каждый сетевой компьютер

имеет уникальный адрес в сети.

При

передаче данные из памяти компьютера через системную шину поступают в СА.

Обычно они поступают быстрее, чем их способна передать плата СА, поэтому она

должна иметь буфер для их временного хранения. Это позволяет согласовать

скорости передачи по шине без потерь производительности и искажения данных.

3. Передача и управление данными. Перед посылкой данных по сети плата СА проводит «электронный диалог» с

принимающим СА, во время которого они «оговаривают»:

Ø

максимальный размер блока

передаваемых данных;

Ø

объем данных, передаваемый без

подтверждения о получении;

Ø

интервалы между передачами блоков;

Ø

объем данных, который может

принять СА, не переполняясь;

Ø

скорость передачи данных.

Все

эти действия каждый СА выполняет в строго определенной последовательности в

соответствие со строго определенными правилами, которые называются протоколами

и подробно будут рассматриваться ниже.

4. Сетевые кабели и соединители.

Каждый тип кабеля имеет различные сетевые характеристики, которым должен

соответствовать и СА. Поэтому платы СА рассчитаны на работу с определенным

видом кабеля (коаксиал, витая пара и т. д.). Некоторые СА могут содержать

несколько типов соединителей для различных физических сред.

Контрольные вопросы:

1.

Основные типы кабельных и

беспроводных сред передачи данных.

2.

Узкополосная и широкополосная

передачи сигналов.

3.

Кодирование сигналов.

4.

Асинхронная передача и

автоподстройка.

5.

Плата сетевого адаптера (СА).

6.

Процесс передачи информации.

Лекция 9-10. 5. БЕСПРОВОДНЫЕ СЕТИ

5.1. Типы и компоненты беспроводных сетей

Трудность установки кабеля – фактор, который дает

беспроводной сети неоспоримое преимущество. В зависимости от технологии беспроводные

сети подразделяют на:

Ø

локальные вычислительные сети;

Ø

мобильные вычислительные сети.

Промежуточным

этапом перехода от кабельных сетей к беспроводным является способ передачи

«точка-точка». Эта технология предусматривает обмен данными только между

компьютерами, в отличие от взаимодействия между несколькими компьютерами и

периферийными устройствами. Чтобы организовать сеть с беспроводной передачей,

необходимо в ее состав включить дополнительные компоненты, такие как:

Ø

одиночные трансиверы;

Ø

хост-трансиверы.

Их можно устанавливать как на

автономно работающих компьютерах, так и на компьютерах, подключенных к сети.

Трансивер – это устройство для подключения компьютера к сети,

т. е. устройство, осуществляющее прием и передачу сигналов. Термин образован от

двух английских слов передатчик-приемник (TRANSmitter-reCEIVER).

Если

в кабельных сетях трансивер в большинстве случаях встроен в сетевой адаптер, то

в беспроводных сетях он обычно выполнен в виде отдельного устройства.

Основное

отличие между различными типами беспроводных сетей – параметры передачи.

Локальные сети и их расширения используют передатчики и приемники,

принадлежащие той организации, в которой функционирует сеть. Для мобильных

сетей на базе переносных компьютеров в качестве среды передачи выступают либо

телефонные компании, либо держатели соответствующих каналов связи (AT&T, Sprint

и т. д.).

5.2. Передача «точка-точка»

Подобные

системы позволяют передавать сигналы между двумя компьютерами или компьютером и

другими устройствами, например, принтерами или сканерами штрих-кода (рис. 5.1).

Трансивер,

называемый иногда точкой доступа (access point) обеспечивает обмен данными между компьютерами с

беспроводным подключением и остальной сетью.

В

беспроводных сетях используются небольшие настенные трансиверы. Они

устанавливают радиоконтакт между переносными устройствами. Однако такую сеть

назвать полностью беспроводной нельзя именно из-за использования этих

трансиверов.

r : : :

Рис.

5.1. Передача «точка-точка»

Технология

передачи «точка-точка» основана на последовательной передаче данных и обеспечивает:

Ø

высокоскоростную и безошибочную

передачу, применяя радиоканал типа «точка-точка»;

Ø

проникновение сигнала через стены

и перекрытия;

Ø

скорость передачи от 1,2 до 38,4

Кбит/с на расстояние до 60 м внутри здания и 550 м в условиях прямой видимости.

5.3. Локальные вычислительные сети (беспроводные ЛВС)

Типичная

беспроводная сеть выглядит и функционирует практически так же, как и обычная,

за исключением среды передачи. Беспроводной сетевой адаптер установлен в каждом

компьютере, и пользователи работают так, будто их компьютеры соединены обычным

кабелем.

r

: :

: :

:

Рис. 5.2. Беспроводная ЛВС

Беспроводные

локальные сети используют 4 способа передачи данных: инфракрасное излучение,

лазерное излучение, радиопередачу в узком спектре (одночастотная передача) и

радиопередачу в рассеянном спектре.

5.3.1. Инфракрасные и лазерные беспроводные ЛВС

Все

инфракрасные беспроводные сети используют для передачи данных

инфракрасные лучи. В подобных системах необходимо генерировать очень сильный

сигнал, т. к. на него оказывают влияние другие источники, например, окна.

Этот

способ обеспечивает большую скорость передачи, т. к. инфракрасный свет имеет

широкий диапазон частот. Инфракрасные сети нормально функционируют на скорости

10 Мбит/с. Различают 4 типа инфракрасных сетей:

1)

Сети прямой видимости (между приемником и передатчиком).

2)

Сети на рассеянном излучении. Сигнал отражается от стен и потолка и, в конце

концов, достигает приемника. Дальность до 30 м. Скорость передачи невелика, т. к. все сигналы отраженные.

3)

Сети на отраженном излучении. Оптические трансиверы компьютеров передают сигналы в

определенное место, откуда они переадресуются другому компьютеру.

4)

Широкополосные оптические сети предоставляют услуги, соответствующие жестким

требованиям мультимедийной среды и практически не уступают кабельным системам.

Среди основных достоинств

инфракрасных сетей можно отметить:

Ø

скорость;

Ø

удобство использования.

К недостаткам использования

этого класса сетей можно отнести:

Ø

трудности при передаче сигналов на расстояние более 30 м;

Ø

подверженность помехам со стороны сильных источников света,

которые есть в большинстве организаций.

:

:

:

Рис. 5.3.

Беспроводная ЛВС с использованием лазерного излучения

Лазерная технология (рис. 5.3) похожа на

инфракрасную тем, что требует прямой видимости между приемником и передатчиком.

Если по каким-либо причинам луч будет прерван, прервется и передача.

5.3.2.

Беспроводные ЛВС с радиопередачей данных

При одночастотной радиопередаче пользователи

настраивают передатчики и приемники на определенную частоту. Этот способ похож

на вещание обычной радиостанции. Прямая видимость необязательна; площадь

вещания около 4,5 км2. Сигнал высокой частоты, используемый при этом

методе, не проникает через металлические или железобетонные преграды. Доступ к

такому способу связи достигается через поставщика услуг, например, Motorola.

При радиопередаче в рассеянном спектре

сигналы передаются в некоторой полосе частот. Доступные частоты разделены на

каналы (или интервалы).

Адаптеры в течение определенного промежутка времени

настроены на один интервал, после чего переключаются на другой интервал. Переключение

всех компьютеров в сети происходит синхронно.

Есть сети, построенные по данной технологии,

работающие со скоростью до 2 Мбит/с на расстояние до 3,2 км на открытом пространстве и до 120 м – внутри здания. Это тот случай, когда технология

позволяет получить по-настоящему беспроводную сеть.

Если компьютеры оснастить сетевыми адаптерами Xircom CreditCard Netware и ОС Windows

95/98 или Windows NT, то они могут без кабеля функционировать как одноранговые

сети.

r : : :

r : : :

: : :

Рис. 5.4.

Беспроводные ЛВС с радиопередачей данных

Если уже работает сеть на основе Windows NT Server, то к ней можно подключить сегмент беспроводной сети,

если к одному из компьютеров добавить устройство Netware Access Point (рис. 5.4). Это устройство выполняет роль

хост-трансивера.

5.4.

Мобильные сети

В беспроводных мобильных сетях в качестве среды

передачи выступают телефонные системы и общественные службы. Различают 3 основных

способа организации таких сетей (рис. 5.5).

Рис. 5.5.

Способы организации мобильных сетей

Работники, которые постоянно находятся в разъездах,

могут воспользоваться мобильными сетями. Имея при себе переносной компьютер,

они могут обмениваться электронной почтой, файлами, и другой информацией, как с

центральным офисом, так и между собой.

Такая форма связи удобна, но пока довольно медленна.

Скорость передачи от 8 до 34 Кбит/с. А если запущена система коррекции ошибок,

то и еще меньше. Для подключения переносных компьютеров к основной сети

применяют беспроводные адаптеры, использующие технологию сотовой связи.

Небольшие антенны переносных компьютеров связывают их с окружающими радио

ретрансляторами.

При пакетном радио соединении данные

разбиваются на пакеты (подобные сетевым пакетам), в которых содержится

информация:

-

адрес источника;

-

адрес приемника;

-

информация для коррекции ошибок.

Пакеты передаются на

спутник, который их транслирует в широковещательном режиме. Затем устройства с

соответствующим адресом принимают эти пакеты.

Сотовые цифровые пакеты данных

используют ту же технологию, что и сотовые телефоны. Они передают данные по

существующим для передачи речи сетям в те моменты, когда эти сети не заняты.

Это очень быстрая технология связи с задержкой в доли секунды, что делает ее

вполне приемлемой для передачи в реальном масштабе времени.

Микроволновая система (рис. 5.6) включает в

себя: два радиотрансивера - один для генерации сигналов, другой для приема и

две направленные антенны. Они нацелены друг на друга, чтобы осуществлять прием

сигналов, передаваемых трансиверами, и работают в зоне прямой видимости либо

между собой (1), либо через спутник (2).

На сегодня микроволновая технология - наиболее

распространенный в США способ передачи данных на большие расстояния. Она позволяет

организовать взаимодействия между зданиями в небольших компактных системах,

например, университетских городках.

Контрольные вопросы:

1. Типы и компоненты

беспроводных сетей.

2. Беспроводные

ЛВС с радиопередачей данных.

3. Мобильные

сети.

4. Способы

организации мобильных сетей.

5. Микроволновая

система.

Лекция 11-12. 6. ФУНКЦИОНИРОВАНИЕ СЕТИ

6.1. Базовая эталонная модель архитектуры сети

Аппаратное

и программное обеспечение, работающие в сети, разрабатываются в разных фирмах.

Для того чтобы оно было совместимо между собой, международной организацией по

стандартам (ISO) была разработана базовая эталонная модель открытых систем

(OSI – Open System Interconnection model).

Эта модель описывает многоуровневую архитектуру сети,

при которой все сетевые функции разделены на семь уровней (рис. 6.1). Каждому

уровню соответствуют определенные сетевые операции, оборудование и протоколы.

Эта модель описывает многоуровневую архитектуру сети,

при которой все сетевые функции разделены на семь уровней (рис. 6.1). Каждому

уровню соответствуют определенные сетевые операции, оборудование и протоколы.

Протокол – это четко

определенный набор правил и соглашений для взаимодействия одинаковых уровней

сети.

Интерфейс определяет

услуги, которые нижний уровень предоставляет верхнему и способ доступа к ним.

Задача каждого уровня – предоставление услуг

вышестоящему уровню, «маскирую» детали реализации этих услуг. Когда два

компьютера в сети работают друг с другом, каждый из сетевых уровней

обменивается данными с себе подобным (на основе протокола этого уровня).

Эта логическая или виртуальная связь изображена

на рис. 6.2. пунктирной линией. Однако реальная передача данных происходит на

самом нижнем – физическом уровне, где находится физическая среда передачи

(сетевой кабель). Т. е. на самом деле данные перемещаются:

- сверху

вниз от прикладного уровня к физическому;

- в

рамках физического уровня горизонтально по сетевому кабелю к компьютеру –

приемнику данных;

- полученные

данные затем двигаются вверх по уровням сетевой

Сетевая модель ISO/OSI

определяет сеть в терминах нескольких функциональных уровней. Каждый сетевой

уровень включает строго определенные функции и применяет для этого один или

несколько протоколов:

·

физический уровень передает данные по сетевым каналам и

включает в себя аппаратные средства, необходимые для этого;

·

канальный - предохраняет данные от повреждения на физическом

уровне;

·

сетевой - передает данные от одного сетевого компьютера к другому;

·

транспортный - передает данные от одного приложения к другому;

·

сеансовый – это сетевой интерфейс пользователя;

·

представительский - занимается проблемами сетевого интерфейса к

принтерам, мониторам и преобразованием форматов файлов;

·

прикладной – это набор широко используемых сетевых приложений.

6.2.

Основные функции уровней модели OSI

Каждый из семи уровней определяет перечень услуг,

которые он предоставляет смежным уровням, реализуя определенный набор сетевых

функций.

1. Физический уровень

- обеспечивает

физический путь для передачи кодированных сигналов;

- устанавливает

характеристики этих сигналов (амплитуда, частота, длительность и т.д.);

- определяет

способ соединения СА с кабелем, тип разъемов, способ передачи;

- обеспечивает

поддержку потока битов, содержание которых на этом уровне не имеет значения;

- отвечает

за кодирование данных и синхронизацию битов.

2. Канальный уровень

- определяет

правила совместного использования физического уровня узлами сети;

- передает

информацию адресованными порциями – кадрами;

- определяет

формат кадра и способ, согласно которому узел сети решает, когда можно передать

или принять кадр. Используется два основных типа кадров (рис. 6.3).

Кадры данных содержат сообщения верхних уровней

(пакеты). Другие кадры, такие как маркеры или подтверждения приема, используют  методы обнаружения и коррекции ошибок. С точки зрения верхних

уровней, канальный и физический обеспечивают безошибочную передачу пакетов данных.

методы обнаружения и коррекции ошибок. С точки зрения верхних

уровней, канальный и физический обеспечивают безошибочную передачу пакетов данных.

Пример. В состав любого пакета входит

информация для контроля правильности передачи. Так в трейлер пакета Интернет

записывается контрольная сумма (КС) пакета. Она получается путем разбиения

пакета на сегменты по 16 бит, которые представляются целыми числами, складываются

и записываются в трейлер.

При приеме вычисляется новая КС и сравнивается с

принятой. Если они равны, то посылается подтверждение и выдается новый пакет.

Если не равны, то посылается сообщение «несовпадение» и передача пакета повторяется.

Если пакет не дошел или не дошел сигнал подтверждения, передающая станция,

не получив пакет в течение некоторого времени, посылает пакет еще раз (реализую,

так называемый, режим "time-out") (рис. 6.4).

Рис. 6.4.

Пример передачи пакетов данных

Это только иллюстрация подхода к обмену пакетами

данных в ЛВС. Существуют более мощные методы защиты от ошибок (циклические

коды, коды Хэмминга и т.д.), а также алгоритмы переспроса и повторения пакетов.

3. Сетевой уровень

Отвечает за буферизацию и маршрутизация в сети.

Маршрутизация – существенная функция при работе в глобальных сетях (с

коммутацией пакетов), когда необходимо определить маршрут передачи пакета, выполнить

перевод логических адресов узлов сети в физические.

Рис. 6.5.

Буферизация в сети

В ЛВС между любой парой узлов есть прямой путь

(маршрут), поэтому основная функция этого уровня сводится к буферизации пакетов

(рис. 6.5).

4. Транспортный

уровень

- с

передающей стороны переупаковывает информационные сообщения: длинные

разбиваются на несколько пакетов, короткие объединяются в один;

- с

принимающей стороны собирает сообщения из пакетов.

Так как сетевой уровень обеспечивает буферизацию,

то несколько узлов могли передать свои сообщения в один и тот же узел сети.

Моменты прибытия пакетов могут чередоваться. Задача этого уровня – правильная

сборка пакетов каждого сообщения без смещения и потерь (рис. 6.6).

Рис. 6.6.

Сборка пакетов

Транспортный уровень является границей, выше

которой в качестве единицы информации рассматривается только сообщение, ниже –

управляемый сетью пакет данных.

5. Сеансовый уровень

Позволяет двум приложениям на разных рабочих

станциях устанавливать, использовать и завершать соединение, называемое сеансом.

Сеанс создается по запросу процесса пользователя. В запросе определены: назначение

сеанса связи (адрес); партнер, например, соответствующий прикладной процесс в

другом узле.

Сеанс может начаться только в том случае, если

прикладной процесс партнера активен и согласен связаться. На этом уровне

выполняются такие функции, как распознавание имен и защита, необходимые для

связи двух приложений в сети. Любой пользователь, введя имя и пароль и вошедший

в сеть, создает сеанс.

6. Уровень представления

Его функция заключается в преобразовании

сообщений, используемых прикладным уровнем, в некоторый общепринятый формат

обмена данными между сетевыми компьютерами.

Целью преобразования сообщения является сжатие

данных и их защита. В интерфейсе выше этого уровня поле данных сообщения

имеет явную смысловую форму; ниже этого уровня поле данных сообщений и пакетов

рассматривается как передаточный груз и их смысловое значение не влияет на обработку

(рис. 6.7).

Рис. 6.7. Сообщение на уровне представления

На этом уровне работает утилита ОС, называемая редиректор.

Ее назначение – переадресовать операции ввода/вывода к ресурсам сервера.

7. Прикладной уровень

Представляет собой окно для доступа прикладных

процессов к сетевым услугам. Он обеспечивает услуги, напрямую поддерживающие приложение

пользователей, такие как программное обеспечение для передачи файлов, доступа к

БД и электронной почтой. Прикладной уровень управляет:

Ø

общим доступом к сети;

Ø

потоком данных;

Ø

обработкой ошибок.

Основная идея модели OSI заключается в том, что

каждому уровню отводится конкретная роль. Благодаря этому общая задача передачи

данных расчленяется на ряд отдельных легкообозримых задач.

6.3.

Назначение протоколов

Операционная система управляет ресурсами

компьютера, а сетевая операционная система обеспечивает управление аппаратными

и программными ресурсами всей сети. Тем не менее, для передачи данных в сети

нужен еще один компонент – протокол.

Протокол – это правила и технические процедуры,

позволяющие нескольким компьютерам при объединении в сеть общаться друг с

другом. Отметим три основных момента, касающихся протоколов:

1. Существует множество

протоколов. И хотя все они участвуют в реализации связи, каждый протокол имеет:

- различные

цели;

- выполняет

определенные задачи;

- обладает

своими преимуществами и ограничениями.

2. Функции протокола

определяются уровнем, на котором он работает. Если, например, какой-то протокол

работает на физическом уровне, то это означает, что он обеспечивает прохождение

пакетов через плату СА и их поступление в сетевой кабель. В общем случае

каждому уровню присущ свой набор правил (табл. 6.1).

Таблица 6.1

|

Уровень

|

Набор правил (протокол)

|

|

Прикладной

|

Инициация или прием

запроса

|

|

Представительский

|

Добавление в сообщение

форматирующей, отображающей и шифрующей информации

|

|

Сеансовый

|

Добавление информации о

трафике – с указанием момента отправки пакета

|

|

Транспортный

|

Добавление информации

для обработки ошибок

|

|

Сетевой

|

Добавление адресов и

информации о месте пакета в последовательности передаваемых пакетов

|

|

Канальный

|

Добавление информации

для проверки ошибок (трейлера пакета) и подготовка данных для передачи по физическому

соединению

|

|

Физический

|

Передача пакета как

потока битов в соответствии с определенным способом доступа

|

3. Несколько протоколов

могут работать совместно каждый на своем уровне. Это так называемый стек

или набор протоколов (например, стек TCP/IP, объединяющий транспортный и сетевой протоколы).

6.4.

Работа протоколов

Протоколы

реализуются через заголовки, которые добавляются к пакетам по мере того, как

они передаются по уровням. Каждый заголовок связывается с конкретным уровнем и

в каждом последующем уровне воспринимается как часть пакета (рис. 6.8)

Рис. 6.8. Формирование, передача и прием пакета

При поступлении пакета в принимающий узел,

заголовки соответствующих уровней используются для вызова заданной функции в

принимающем узле. При передаче пакета выше этот заголовок изымается. И

компьютер-отправитель, и компьютер-получатель должны выполнять каждое действие одинаковым

способом с тем, чтобы пришедшие по сети данные совпали с отправленными.

Если, например, два протокола будут по-разному

разбивать данные на пакеты или по-разному добавлять данные (о

последовательности пакетов, синхронизации и т. д.), то тогда компьютер,

использующий один из протоколов, не сможет связаться с компьютером, на котором

работает другой протокол.

На работу протоколов ряда уровней оказывает

влияние, является ли сеть с коммутацией соединений или с коммутацией пакетов.

Широкое развитие межсетевых объединений («интернет»), компонентами которых являются

ЛВС, привело к тому, что данные из одной ЛВС в другую могут передаваться по

одному из возможных маршрутов. Протоколы, которые поддерживают такую передачу,

называются маршрутизируемыми протоколами. И их роль постоянно

возрастает.

6.5.

Основные типы протоколов

Существует несколько стандартных стеков

протоколов, разработанных разными фирмами. Протоколы этих стеков выполняют

работу,

специальную для своего

уровня. Однако коммуникационные задачи, которые возложены на сеть, приводят к

разделению протоколов на три типа (рис. 6.9): прикладные протоколы;

транспортные протоколы и сетевые протоколы.

|

Прикладной Прикладной

|

|

Представительский Представительский

|

|

Сеансовый

|

|

Транспортный Транспортный

|

|

Сетевой

|

|

Канальный Канальный

|

|

Физический

|

Рис. 6.9. Уровни модели OSI и

соответствующие им типы протоколов

Прикладные протоколы работают на верхнем уровне

модели OSI и обеспечивают взаимодействие

приложений и обмен данными между ними.

Транспортные протоколы поддерживают сеансы связи

между компьютерами и гарантируют надежный обмен данными между ними.

Сетевые протоколы обеспечивают услуги связи. Эти

протоколы управляют: адресацией, маршрутизацией, проверкой ошибок и запросами

на повторную передачу.

6.6.

Наиболее распространенные стеки протоколов

Наиболее популярными в настоящее время являются

стеки протоколов: TCP/IP разработанный более 20 лет назад по заказу МО США;

IPX/SPX фирмы Novell и NETBEUI / NetBIOS фирмы IBM.

1. Стек TCP/IP

включает в себя два основных протокола:

Ø

TCP (Transmission Control Protocol) – протокол для гарантированной доставки данных,

разбитых на последовательность фрагментов. Соответствует транспортному уровню.

Ø

IP (Internet Protocol) – протокол для передачи пакетов,

относится к разряду сетевых протоколов.

Стек TCP/IP является

промышленным стандартным набором протоколов, которые обеспечивают связь в

неоднородной среде, т. е. обеспечивают совместимость между компьютерами разных

типов. Кроме того, TCP/IP:

-

представляет доступ к ресурсам Интернет;

-

поддерживает маршрутизацию и обычно используется в качестве

межсетевого протокола.

Благодаря своей

популярности TCP/IP стал стандартом де-факто для межсетевого взаимодействия. К

другим специально созданным для стека TCP/IP протоколам относятся: SMTP (Simple Mail Protocol)

– электронная почта; FTP (File Transfer Protocol) – обмен файлами

между ЭВМ и др. Эти протоколы относятся к разряду прикладных протоколов.

2. Стек IPX / SPX (Novell) включает:

Ø

IPX (Internetwork Packet Exchange) – протокол межсетевой передачи пакетов,

соответствует транспортному уровню и определяет формат передаваемых по сети

кадров. На уровне IPX рабочие станции

обмениваются блоками данных без подтверждения.

Ø

SPX (Sequenced Packet Exchange) – протокол последовательного обмена пакетами.

Соответствует сетевому уровню. Перед началом обмена РС устанавливают между

собой связь. На уровне протокола SPX

гарантирована доставка передаваемых по сети кадров. При необходимости

выполняются повторные передачи.

Стек IPX / SPX

поддерживает маршрутизацию и используется в сетях Novell.

3. Протокол NetBIOS (Network Basic Input/Output System) – базовая система ввода/вывода.

Предназначен для передачи данных между РС,

выполняет функции сетевого, транспортного и сеансового уровней. Этот протокол

предоставляет программам средства осуществления связи с другими сетевыми программами.

NetBEIU – расширенный интерфейс NetBIOS –

небольшой быстрый и эффективный протокол транспортного уровня, который

поставляется со всеми сетевыми продуктами Microsoft. Основной недостаток – он

не поддерживает маршрутизацию. NWLink –

реализация IPX / SPX

фирмой Microsoft. Это транспортный маршрутизируемый протокол.

6.7.

Сетевые службы и протоколы

Каждый сетевой уровень подчиняется определенному

сетевому протоколу, определяющему набор сетевых служб, присущих данному уровню.

Короче говоря, сетевая служба – это набор функций, которые

уровень выполняет для вышележащего уровня (например, коррекция ошибок).

С другой стороны, протокол – это правила,

которым должен следовать уровень, чтобы реализовать сетевую службу.

Пример.

Чтобы отправить кому-либо письмо, мы пишем адрес на конверте. Таким образом,

функция адреса заключается в обеспечении правильной доставки. Формат, в котором

пишется адрес, строго определен:

1-я строка – город,

2-я строка – улица, дом,

3-я строка – кому.

Почтовые работники ожидают, что на второй строке будет

указана улица, а за ней – номер дома. Формат адреса на конверте следует

определенному протоколу. Сетевая служба таким же образом определяет выполнение

какой-либо функции или задачи (определение ошибки или доставки сообщения).

Сетевой протокол описывает формат данных или

пакетов данных, т. е. правила оформления, которым данные должны подчиняться,

чтобы программное обеспечение выполняло ту или иную функцию или сетевую службу

(для случая коррекции ошибок протокол описывает, какие ошибки сетевая служба

должна исправлять).

Набор свойств и функций, которым обладает

определенный сетевой уровень, называется сетевой службой. Каждый сетевой

уровень запрашивает определенную сетевую службу от нижележащего уровня.

Протокол уровня определяет структуру данных и формат пакета для выполнения запрашиваемой

сетевой службы.

6.8.

Привязка протоколов

Процесс, который называется привязкой, позволяет

с достаточной гибкостью настраивать сеть, т. е. сочетать протоколы и платы

сетевых адаптеров, как того требует ситуация.

Так, например, Ваш компьютер является членом

рабочей группы одноранговой сети на базе Windows 95, и обмен данными осуществляется по протоколу NetBEIU. Если помимо этого Вам необходим доступ на сервер

Вашей организации, работающей под управлением Novell NetWare, то первое, что

необходимо сделать – установить на Вашем компьютере соответствующий протокол – IPX/SPX.

Таким образом, два стека протоколов должны быть

привязаны к одной плате сетевого адаптера – NetBEUT

и IPX / SPX. При

подключении к глобальной сети Интернет на Вашем компьютере дополнительно должен

быть установлен еще один протокол TCP / IP.

Порядок привязки определяет очередность, с

которой операционная система выполняет программы. Если с одной платой СА

связано несколько протоколов, то порядок привязки определяет очередность, с

которой будут использоваться протоколы при попытках установить соединение. Обычно

привязку выполняют при установке ОС или добавлении и настройке протокола.

Например, если TCP/IP – первый протокол в списке привязки, то именно он будет

использоваться при попытке установить связь. Если попытка неудачна, то

компьютер попытается установить соединение, используя следующий по порядку

протокол в списке привязки.

Привязка (binding) не ограничивается установкой

соответствия стека протокола плате СА. Стек протокола должен быть привязан к

компонентам, уровень которых и выше, и ниже его уровня.. Так, TCP/IP наверху

может быть привязан к сеансовому уровню NetBIOS, а внизу – к драйверу платы СА.

Драйвер, в свою очередь, привязан к плате СА.

6.9. Передача

данных по сети

Пакет – основная единица информации в сетях. Он

включает в себя: небольшие управляемые блоки, на которые разбиваются

информационные сообщения, передаваемые по сети; заголовок, включающий в себя

информацию протоколов всех уровней; трейлер, содержащий информацию для

обнаружения ошибок. Рассмотрим пример использования пакетов в сетевых

коммуникациях на примере их использования при печати (рис. 6.10).

Рис. 6.10. Пример передачи данных

1. Компьютер-отправитель

устанавливает соединение с принт-сервером.

2. Компьютер-отправитель

разбивает большое задание для печати на пакеты, указывая в заголовке адрес

получателя и отправителя.

3. Платы

СА всех компьютеров проверяют адрес получателя каждого пакета, передаваемого по

сегменту сети. А так как плата СА имеет уникальный номер, то она прерывает

работу компьютера лишь при обнаружении пакета, адресуемого только этому

компьютеру.

4. На

компьютере-получателе (у нас это принт-сервер) пакеты из кабеля поступают в

плату СА.

5. Сетевое

программное обеспечение обрабатывает пакет, сохраненный в приемном буфере СА.

Вычислительная мощь СА достаточна для приема и проверки адреса каждого

принимаемого пакета. Т. е., проверяя адрес пакета, СА ресурсы компьютера не

используют.

6. Сетевая

ОС получателя собирает из пакетов (восстанавливает) исходный текстовый файл и

помещает в память ПС.

7. Из

памяти ПС документ выдается на печать.

В данном примере рассмотрен случай использования

простейшего протокола без обнаружения ошибок, когда все пакеты от источника

последовательно передаются приемнику без ожидания подтверждения.

Если бы использовался более сложный протокол и

соответствующие ему сетевые службы, то время передачи увеличилось бы, но зато повысилась

бы достоверность передачи. Указанный в пакете адрес отправителя в этом случае

использовался бы сетевой службой для формирования «подтверждения» и передачи

его соответствующему приемнику.

Контрольные вопросы:

1. Базовая

эталонная модель архитектуры сети.

2. Основные

функции уровней модели OSI.

3. Назначение

протоколов.

4. Как

работают протоколы?

5. Сетевые

службы и протоколы.

6. Привязка

протоколов.

7. Как

передаются данные по сети?

Лекция 13-14. 7. СЕТЕВЫЕ АРХИТЕКТУРЫ

Сетевая архитектура – это комбинация стандартов,

топологий и протоколов, необходимых для создания работоспособной сети. В

соответствии со стандартными протоколами физического уровня выделяют три

основные сетевые архитектуры: Ethernet (протокол 802,3) и Fast Ethernet

(протокол 802,30); ArcNet (протокол 802,4); Token Ring (протокол 802.5).

Рассмотрим каждую из сетевых архитектур более подробно.

7.1.

Ethernet

Это самая популярная в настоящее время сетевая

архитектура. Она использует:

Ø

физические топологии «шина», «звезда» или «звезда –шина»;

Ø

логическую топологию «шина»;

Ø

узкополосную передачу данных со скоростями 10 и 100 Мбит/с;

Ø

метод доступа – CSMA/CD.

Среда передачи является пассивной, т. е. получает

питание от РС. Сеть прекратит работу из-за физического повреждения или

неправильного подключения терминатора. Передает информацию кадрами, формат которых

представлен на рис. 7.1.

|

Начало

кадра

(преамбула)

|

Адрес

|

Тип

протокола

|

Данные

|

Циклический избыточный код для проверки

ошибок

|

|

Приемника

|

источника

|

|

|

|

|

|

|

Рис. 7.1.

Формат кадра в Ethernet

Поле «Тип протокола» используется для идентификации

протокола сетевого уровня (IPX и IP) – маршрутизируемый или нет. Спецификация

Ethernet выполняет функции физического и канального уровня модели OSI.

Различают несколько стандартов сетевых архитектур Ethernet:

Ø

10BaseT – на основе витой пары;

Ø

10Base2 – на тонком коаксиале;

Ø

10Base5 – на толстом коаксиале;

Ø

10BaseFL – на оптоволокне;

Ø

10BaseX – со скоростью передачи 100 Мбит/с, который включает в

себя ряд спецификаций в зависимости от среды передачи.

Рассмотрим наиболее распространенные стандарты

данной архитектуры, применяемые при построении ЛВС.

7.1.1. Стандарт

10BaseT

Физическая топология представляет собой «звезду» на

основе витой пары, соединяющей все узлы сети с концентратором, используя две

пары проводов: одну для передачи, другую – для приема (рис. 7.2).

Логически (т.е. по системе передачи сигналов) данная

архитектура представляет собой «шину» как и все архитектуры Ethernet.

Концентратор выступает как многопортовый репитер. Длина сегмента от 2,5 до 100 м. ЛВС стандарта 10BaseT может обслуживать до 1024 компьютеров.

l l

l l

l l

l l

l l

l l

l l

l l

2,5 – 100 м сегмент

(витая пара UTP категории 3, 4, 5)

|

|

: : :

: : :

Рис. 7.2.

Сеть стандарта 10BaseT

Достоинством является возможность использования

распределительных стоек и панелей коммутации, что позволяет легко перекоммутировать

сеть или добавить новый узел без остановки работы сети. Новейшие концентраторы

позволяют расширять топологию сети, соединив отдельные концентраторы между

собой магистралью на основе коаксиального или оптоволоконного кабеля и получить

топологию «звезда – шина».

7.1.2.

Стандарт 10Base2

до 30 рабочих

станций mmdf

|

|

Сеть такого типа ориентирована на тонкий коаксиальный кабель с

максимальной длиной сегмента 185 м и возможностью подключения к одному сегменту

до 30 ЭВМ (рис. 7.3).

: : … :

Рис. 7.3.

Архитектура сети стандарта 10Base2

Эта сетевая архитектура физически и логически

представляет собой «шину». С использованием репитеров может быть увеличена

общая протяженность сети введением дополнительных сегментов. Однако при этом

необходимо учитывать правило 5-4-3. Сеть на тонком коаксиале может состоять

максимум из 5 сегментов кабеля, соединенных 4 репитерами. При

этом только к 3 сегментам

можно подключать рабочие станции. Два из пяти сегментов являются межрепитерными

связями и служат только для увеличения длины сети (рис. 7.4). Максимальное

число компьютеров до 1024, а общая длина сети до 925м.

:…: :…: :

Рис. 7.4.

Правило 5-4-3 для сети стандарта 10Base2.

7.1.3.

Стандарт 10Base5

Сетевая архитектура на толстом Ethernet логически и

физически представляет собой «шину» (рис. 7.5). Магистральный сегмент (т. е.

главный кабель, к которому подключаются трансиверы для связи с РС) имеет длину

до 500 м и возможность подключения до 100 компьютеров. С использованием

репитеров, которые также подключаются к магистральному сегменту через

трансиверы, общая длина сети может составить 2500 м.

:

. . . :

:

. . . :

Рис. 7.5.

Сеть стандарта 10Base5

При расширении сети справедливо правило 5–4–3 и

возможно комбинирование тонкого и толстого кабеля. В этом случае в качестве

магистрали, способной передавать данные не большие расстояния, используется

толстый кабель, а в качестве ответвляющих сегментов используют тонкий.

7.1.4. Стандарт

10BaseFL

Данная архитектура строится на оптоволоконном

кабеле, доступ к которому со стороны компьютеров и репитеров осуществляется с

помощью трансиверов (рис. 7.6). На сегодняшний день в основном используются

внешние трансиверы.

Рис. 7.6.

Сеть стандарта 10BaseFL

Особенность этих трансиверов в том, что их

передатчики преобразуют электрические сигналы от ЭВМ в световые импульсы, а

приемники – световые в электрические. Популярность использования 10BaseFL обусловлена:

-

высокой помехозащищенностью;

-

возможностью прокладки кабеля между репитерами на большие расстояния, т.

к. длина сегмента до 2 – 4 км;

-

использование повторителей позволяющих реализовать «каскадные звезды»

путем соединения оптических ответвителей.

На рынке предлагаются

ответвители типа коаксиал-волокно и ответвители типа волокно-коаксиал.

7.1.5.

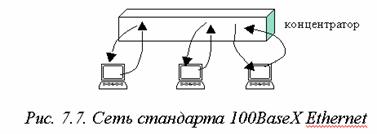

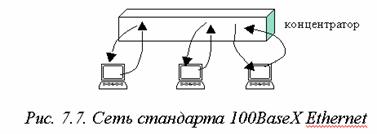

Стандарт 100BaseX Ethernet

Этот стандарт, иногда называемый Fast Ethernet,

является расширением существующей сетевой архитектуры Ethernet и соответствует

протоколу физического уровня IEEE 802.30. Его особенностью является то, что он

сохранил стандартный для Ethernet метод доступа CSMA/CD, от которого отходили

разработчики других технологий повышенной скорости передачи в сети. Сохранение

метода доступа означает, что имеющиеся в наличие драйверы для Ethernet будут

работать без изменений.

Преимуществом этой технологии, появившейся в конце

1993 года, является то, что степень ее совместимости с Ethernet–сетями,

позволяет интегрировать ее в эти сети с помощью двухскоростных сетевых

адаптеров или мостов. Данная сетевая архитектура использует физическую топологию

«звезда» или «звезда – шина» (подобно 10BaseT), где все

кабели подключаются к концентратору (рис. 7.7). Различают три спецификации среды:

Ø

100BaseT4 (UTR категории 3, 4 или 5 с 4-мя парами);

Ø

100BaseTX (UTR или STP категории 5 с 2-мя парами);

Ø

100BaseFX (двужильный оптоволоконный

кабель).

Для реализации этой технологии необходимо две пары

проводов или двужильный оптокабель, чтобы организовать дуплексную передачу

сигналов по традиционной CSMA/CD,

используя одну пару для передачи, а другую – для приема.

7.1.6.

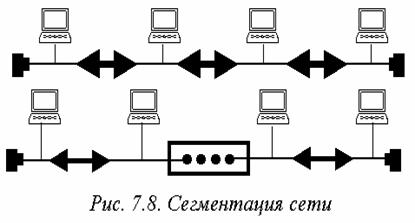

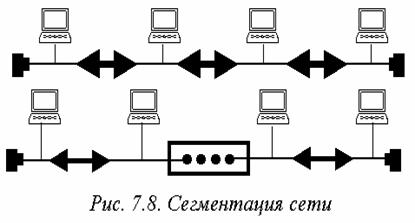

Сегментация сети

Мы уже рассматривали задачу построения сети из

нескольких сегментов. В частности, если не хватает длины одного сегмента для

соединения всех пользователей сети, то можно через репитер подключить еще один

сегмент. Но иногда возникает и другая задача. Пусть имеем сегмент сети с очень

интенсивным трафиком, который снижает производительность всей сети. Повысить ее

производительность можно, если разделить перегруженный сегмент на два и

соединить их с помощью моста или маршрутизатора (рис. 7.8). Тогда трафик в

каждом сегменте уменьшится, т.к. меньшее число компьютеров в каждом из

сегментов попытается осуществить передачу, и время доступа к кабелю сокращается.

Сегментация может помочь и при ограничении доступа к конфиденциальной

информации.

7.2.

Сетевые архитектуры ArcNet и

ArcNet Plus

Это простая, гибкая и недорогая сетевая архитектура,

поддерживающая протокол физического уровня IEEE 802.4:

Ø

физическая топология - «звезда», «шина», «звезда – шина»;

Ø

логическая топология – упорядоченное «кольцо»;

Ø

широкополосная передача данных 2,5 Мбит/с и 20 Мбит/с (для ArcNet Plus);

Ø

метод доступа маркерный;

Ø

средой передачи может быть:

·

коаксиальный кабель (длиной 600 м при «звезде» и 300 м при «шине»);

·

витая пара (максимальная длина 244 м – при «звезде» и «шине»);

Компьютеры

могут быть коаксиальным кабелем связаны в шину или в иных случаях подключены к

концентраторам, которые могут быть: пассивными; активными; интеллектуальными. Пассивные

концентраторы просто осуществляют коммутацию кабельных соединений сети. Активные

– восстанавливают и ретранслируют сигнал. Интеллектуальные -

обнаруживают изменения в сети и удаленно управляют работой сетевых устройств.

Компьютеры

могут быть коаксиальным кабелем связаны в шину или в иных случаях подключены к

концентраторам, которые могут быть: пассивными; активными; интеллектуальными. Пассивные

концентраторы просто осуществляют коммутацию кабельных соединений сети. Активные

– восстанавливают и ретранслируют сигнал. Интеллектуальные -

обнаруживают изменения в сети и удаленно управляют работой сетевых устройств.

Особенность маркерного

доступа ArcNet (рис.7.9) состоит в том, что:

Ø

все компьютеры имеют свои сетевые адреса;

Ø

маркер передается между компьютерами согласно их номерам;

Ø

маркер двигается от компьютера с меньшим номером к компьютеру с

более высоким номером, хотя тот может находиться на другом конце сети;

Ø

приемник, получив маркер, добавляет к нему свой пакет, который,

дойдя до адресата, освобождает маркер.

Формат пакета ArcNet Plus

имеет вид, представленный на рис. 7.10.

|

Поле предупреждения Поле предупреждения

|

Начало

(заголовок)

|

Адрес

|

Тип

прото-

кола

|

Данные

|

Поле контрольной суммы

|

|

приемника

|

источника

|

|

|

|

|

|

|

|

Рис. 7.10. Пакт передачи информации в ArcNet

Общее количество узлов: 255

– ArcNet; 2047 – Arc Net Plus. ArcNet – это одна из самых старых сетевых архитектур,

реализованная недавно фирмой DataPoint в более современную ArcNet Plus. Однако

на смену этим архитектурам приходят более современные и производительные. Одной

из таких архитектур является FDDI, которая будет

рассмотрена ниже. А сейчас познакомимся с давно используемой и хорошо

зарекомендовавшей себя архитектурой.

7.3. Token Ring

(Маркерное кольцо)

Данная сетевая архитектура была разработана и

внедрена фирмой IBM еще в 1984 г. как часть предложенного ею способа объединить в сеть весь ряд выпускаемых IBM компьютеров: персональные компьютеры; средние ЭВМ и

мейнфреймы. Разрабатывая эту технологию, IBM ставила

задачу обеспечить простоту монтажа кабеля – витой пары – соединяющего компьютер

с сетью через розетку. Token Ring является реализацией

протокола физического уровня IEEE 802.5:

Ø

физическая топология – «звезда»;

Ø

логическая топология – «кольцо»;

Ø

узкополосный тип передачи;

Ø

скорость передачи 4 и 16 Мбит/с;

Ø

соединение неэкранированной и экранированной витой пары;

Ø

метод доступа – маркерное кольцо.

Формат кадра имеет вид,

представленный на рис. 7.11.

|

Стартовый разделитель Стартовый разделитель

|

Управление доступом

|

Управление кадром

|

Адрес

|

Данные

|

Циклический код

|

Конец кадра

|

Статус кадра

|

|

приемника

|

источника

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Указывается:

передается кадр маркера или кадр данных

|

|

|

|

Содержит информацию: кадр – для всех РС;

кадр - для одной РС

|

|

|

Сообщает: был ли распознан и скопирован кадр

(доступен ли адрес приемника)

|

|

|

|

Рис. 7.11. Формат кадра, используемый в сетях Token Ring

7.3.1.

Аппаратные компоненты

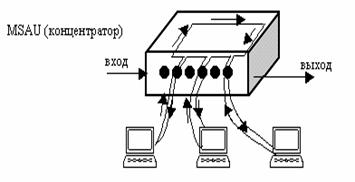

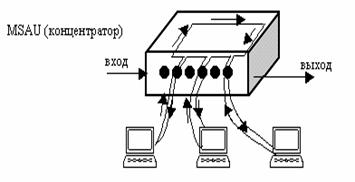

Логическое кольцо в этой сетевой архитектуре

организуется концентратором, который называется модулем множественного доступа

(MSAU – MultyStation Access Unit) или интеллектуальным модулем множественного доступа (SMAU – Smart Multystation Access Unit). Кабели (витые пары) соединяют

клиентов и серверов с MSAU, который работает по

принципу других концентраторов.

При соединении компьютеров он включается в кольцо

(рис. 7.12). IBM MSAU имеет 10 портов соединения. К нему можно подключить до 8

компьютеров. Каждое кольцо может содержать до 33 концентраторов.

Общее число компьютеров – 72 при использовании UTP и 260 при использовании STP. Другие

производители выпускают MSAU большей

емкости (в зависимости от модели). Расширение логического кольца на базе

концентраторов позволяет увеличить общее количество узлов в сети (рис. 7.13).

При этом расстояние между концентраторами до 45м

(152м), а каждая РС соединяется с MSAU: при UTP - сегментом до 45м; при STR - сегментом до 100м. Расстояние между MSAU

можно увеличить до 365, установив репитер.

Рис. 7.13.

Расширение логического кольца

Известны две модели сетевых плат на 4 и 16 Мбит/с.

Платы на 16Мбит/с могут обеспечить передачу более длинных кадров, что сокращает

количество передач для одного и того же объема данных.

7.3.2.

Мониторинг системы

Компьютер, который первым начал работу, наделяется

системой Token Ring особыми функциями. Этот компьютер:

Ø

должен наблюдать за работой всей системы;

Ø

осуществляет текущий ее контроль;

Ø

проверяет корректность отправки и получения кадров;

Ø

отслеживает кадры, проходящие по кольцу более одного раза;

Ø

гарантирует, что в кольце одновременно находится лишь один маркер.

После появления в сети

нового компьютера система инициирует его, чтобы он стал частью кольца. Это

включает в себя: проверку уникальности адреса; уведомление всех узлов сети о

появлении нового узла.

В «теоретической» кольцевой топологии вышедший из

строя компьютер останавливает движение маркера, что в свою очередь останавливает

работу всей сети. В реальных сетевых архитектурах Token Ring используются

интеллектуальные концентраторы, которые в состоянии обнаружить отказавшую сетевую

плату (РС) и во время отключить ее.

Эта процедура позволяет “обойти” отказавший

компьютер, поэтому маркер продолжает свое движение. Таким образом, отказавший

компьютер не влияет на работу сети.

7.4. FDDI - распределенный волоконно-оптический интерфейс

передачи

данных

7.4.1.

Общие характеристики

Одной из современных сетевых архитектур является

архитектура FDDI (Fiber Distributed Data Interface), которая определяет:

Ø

двухкольцевую топологию на основе оптоволокна;

Ø

с маркерным методом доступа;

Ø

со скоростью передачи 100 Мбит/с;

Ø

при общей длине колец до 200 км.

Эта архитектура обеспечивает совместимость с Token Ring, поскольку

у них одинаковые форматы кадров. Однако есть и различия. В сети FDDI компьютер:

Ø

захватывает маркер на определенный интервал времени;

Ø

за этот интервал передает столько кадров, сколько успеет;

Ø

завершает передачу либо по окончании выделенного интервала

времени, либо из-за отсутствия передаваемых кадров.

Поскольку компьютер, завершив передачу, сразу

освобождает маркер, могут остаться несколько кадров, одновременно циркулирующих

по кольцу. Этим объясняется более высокая производительность FDDI,

чем Token Ring,

которая позволяет циркулировать в кольце только одному кадру.

FDDI основана на технологии совместного

использования сети. Это означает, что передавать данные одновременно могут

несколько компьютеров. Хотя FDDI работает со скоростью

100 Мбит/с, технология совместного использования может стать причиной ее

перегрузки. Так, если 10 компьютеров начнут передавать данные со скоростью 10

Мбит/с каждый, общий поток будет равен 100 Мбит/с. А при передачи

видеоинформации или данных мультимедиа среда передачи окажется потенциально

узким местом системы.

7.4.2.

Топология и аппаратные компоненты

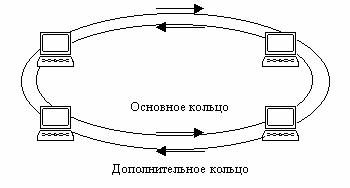

FDDI использует передачу маркера в двойном кольце. Трафик

сети состоит из двух похожих потоков, движущихся в противоположных направлениях

по двум кольцам: основному и дополнительному (рис. 7.14). Обычно данные

передаются по основному кольцу. Если в основном происходит сбой, сеть автоматически

реконфигурируется, и данные начинают передаваться по второму кольцу в другом

направлении. Одно из достоинств FDDI – избыточность: одно кольцо является

резервным.

FDDI использует передачу маркера в двойном кольце. Трафик

сети состоит из двух похожих потоков, движущихся в противоположных направлениях

по двум кольцам: основному и дополнительному (рис. 7.14). Обычно данные

передаются по основному кольцу. Если в основном происходит сбой, сеть автоматически

реконфигурируется, и данные начинают передаваться по второму кольцу в другом

направлении. Одно из достоинств FDDI – избыточность: одно кольцо является

резервным.

При отказе кольца или разрыве кабеля сеть

автоматически переконфигурируется и передача продолжится. Существуют

ограничения:

Ø

длина кабеля объединенных колец до 200 км;

Ø

общее количество компьютеров до 1000 штук;

Ø

через каждые 2 км необходима установка репитера.

Так как второе кольцо предназначено для защиты от

сбоев, то для высоконадежной передачи эти показатели надо делить на два (500

компьютеров при длине каждого кольца в 100 км). Компьютеры могут подключаться к одному или обоим кольцам (рис. 7.15): станции класса А подключены к обоим

кольцам; станции класса В только к основному. Если происходит сбой сети,

станции класса А участвуют в переконфигурации, а станции класса В – не

участвуют.

Физически FDDI имеет топологию «звезда». При

этом отдельные компьютеры могут иметь соединение «точка-точка» с концентратором.

Такое решение позволяет использовать интеллектуальные концентраторы для

сетевого управления и поиска неисправностей.

Физически FDDI имеет топологию «звезда». При

этом отдельные компьютеры могут иметь соединение «точка-точка» с концентратором.

Такое решение позволяет использовать интеллектуальные концентраторы для

сетевого управления и поиска неисправностей.

7.4.3.

Мониторинг системы

Все компьютеры в среде FDDI отвечают за мониторинг

передачи маркера. Чтобы изолировать серьезные сбои в кольце, используется

метод, который называется «испускание маяка» («beaconing») (рис. 7.16). Суть

метода заключается в следующем:

1. Компьютер,

обнаруживший сбой, посылает в сеть сигнал, который получил название «маяк».

2. Он

посылает его до тех пор, пока не примет маяк предшествующего ему компьютера в

кольце.

3. Процесс

продолжается до тех пор, пока в кольце не останется только один компьютер,

испускающий маяк (т.е. тот, который находится за неисправным).

4. Когда

компьютер примет свой собственный маяк, он «понимает», что неисправность

устранена, восстанавливает маркер кольца и сеть возвращается к нормальной

работе.

Рассмотрим пример (рис. 7.16) функционирования FDDI при сбое в работе одного из компьютеров сети.

Предположим, что произошел сбой в работе компьютера 1.

Ø

Компьютер 1 отказал. Компьютер 3 обнаружил сбой, изъял из кольца

маркер (обозначен символом "м" на рисунке) и посылает маяк (обозначен

символом "с" на рисунке). Он будет посылать маяк до тех пор, пока не

примет свой сигнал или маяк от компьютера 2 (рис.7.16а).

Ø

Компьютер 2, не получив нормального маркерного сообщения, обнаруживает

сбой и посылает новый сигнал - свой маяк - в сеть. Компьютер 3, получив маяк от

компьютера 2, прекращает передавать свой маяк (рис.7.16б).

Ø

Так как компьютер 1 неисправен, то компьютер 2 продолжает

посылать маяк. Этот сигнал указывает на то, что сбой произошел на компьютере 1

(рис.7.16в).

Ø

Если компьютер 1 восстановил свою работоспособность или отключен

от сети, компьютер 2 принимает свой собственный маяк, что приводить к

восстановлению работы сети (рис.7.16г).

7.4.4.

Области применения FDDI

1. FDDI обеспечивает высокоскоростную связь между сетями

различных типов и может применяться в сетях городского масштаба.

2. Используется

для соединения больших или мини-компьютеров в традиционных компьютерных залах,

обслуживая очень интенсивную передачу файлов.

3. Выступает

в качестве магистральных сетей, к которым подключаются ЛВС малой производительности.

Подключать все оборудование фирмы к одной ЛВС – не самое мудрое решение. Это

может перегрузить сеть, а сбой какого-либо компонента – остановить работу всей

фирмы.

4. Локальные

сети, где нужна высокая скорость передачи данных. Это сети, состоящие из инженерных

РС и компьютеров, где ведется видеообработка, работают системы

автоматизированного проектирования, управления производством.

5. Любое

учреждение, нуждающееся в высокоскоростной обработке. Даже в офисах

коммерческих фирм производство графики или мультимедиа для презентаций и других

документов нередко вызывает перегрузку сети.